Вебинар Group-IB 27 июня «Противодействие социоинженерным атакам: как распознать уловки хакеров и защититься от них?»

Более 80% компаний подверглись социоинженерным атакам в 2018 году. Отсутствие отработанной методики обучения персонала и регулярной проверки его готовности к социотехническим воздействиям приводят к тому, что сотрудники все чаще становятся жертвами манипуляций злоумышленников. Cпециалисты...

Редакция Spark.ru: Электронная подпись для предпринимателя: чек-лист и инструкция по применению

О том, как правильно применять ЭЦП, рассказывает заместитель руководителя направления «Удостоверяющий центр» СКБ Контур Сергей Казаков....

Никого не жалко, никого

Компании "Билайн" и Mail.ru с прошлой недели при помощи своего SMM доводят до своей аудитории, что их оппоненты — редиски. Mail.ru считает недружественным шагом то, что "Билайн" резко увеличил цены на SMS, а "Билайн" расстроился из-за того, что их отрубили от пиринга с ресурсами Mail.ru....

Правильно.ру: Новая благотворительность и доступные эксперты в проекте Правильно.ру

Решать собственные вопросы, при этом помогая кому-то еще — звучит неплохо, не правда ли? О том, как это работает, об актуальном образе благотворительности и о ее роли в жизни современного человека рассказала директор по развитию Правильно.ру, Анна Готта....

Почему Интернет до сих пор онлайн?

Интернет кажется сильной, независимой и нерушимой структурой. В теории, прочности сети хватит, чтобы пережить ядерный взрыв. В реальности, интернет может уронить один маленький роутер. Все из-за того, что интернет — это нагромождение противоречий, уязвимостей, ошибок и роликов про котиков. Основа...

Google: ещё больше больше иммерсивной и интерактивной рекламы в Display & Video 360

Но пока все форматы представлены в ограниченных версиях....

Чем искать уязвимости веб-приложений: сравниваем восемь популярных сканеров

Сканеры веб-приложений — довольно популярная сегодня категория софта. Есть платные сканеры, есть бесплатные. У каждого из них свой набор параметров и уязвимостей, возможных для обнаружения. Некоторые ограничиваются только теми, что публикуются в OWASP Top Ten (Open Web Application Security...

Разбор заданий конкурса AI CTF на Positive Hack Days 9

На PHDays 9 мы решили рассмотреть с практической стороны модную сегодня тему безопасности машинного обучения. Для этого мы создали онлайн-конкурс AI CTF (capture the flag) формата task-based, с заданиями, посвященными безопасности применения техник искусственного интеллекта. Напомним, что тасковые...

[recovery mode] Sony Xperia 1 в России — цена и бонусы за предзаказ

14 июня 2019 года Sony Mobile объявила о запуске в России долгожданного флагманского смартфона Xperia 1. Мы уже готовим обзор, чтобы в деталях рассказать о новинке, а пока решили напомнить основные особенности этого устройства, а главное – рассказать об акции, которая будет действовать при...

Spark_news: Почему мир на пороге криптовалютной войны

Пока центральные банки не запускают своих криптовалют. Но если новая криптовалюта Libra от Facebook начнет набирать популярность в Азии, ждать можно чего угодно. Пересказываем колонку Энди Мукерджи из Bloomberg....

SMMashing Media: SMM-мануал: рекламные форматы в новостной ленте ВКонтакте

Реклама ВКонтакте ежедневно помогает сотням тысяч пользователей развивать бизнес. Таргетирование на целевую аудиторию проекта позволяет бить точно в цель и быстро завоевать новых клиентов....

Досмотр электронных устройств на границе — необходимость или нарушение прав человека?

Проверка смартфонов и ноутбуков в аэропортах — становится нормой для многих стран. Кто-то считает это необходимостью, другие — вмешательством личную жизнь. Обсуждаем ситуацию, последние изменения по теме и рассказываем, как можно действовать в новых обстоятельствах. Читать дальше →...

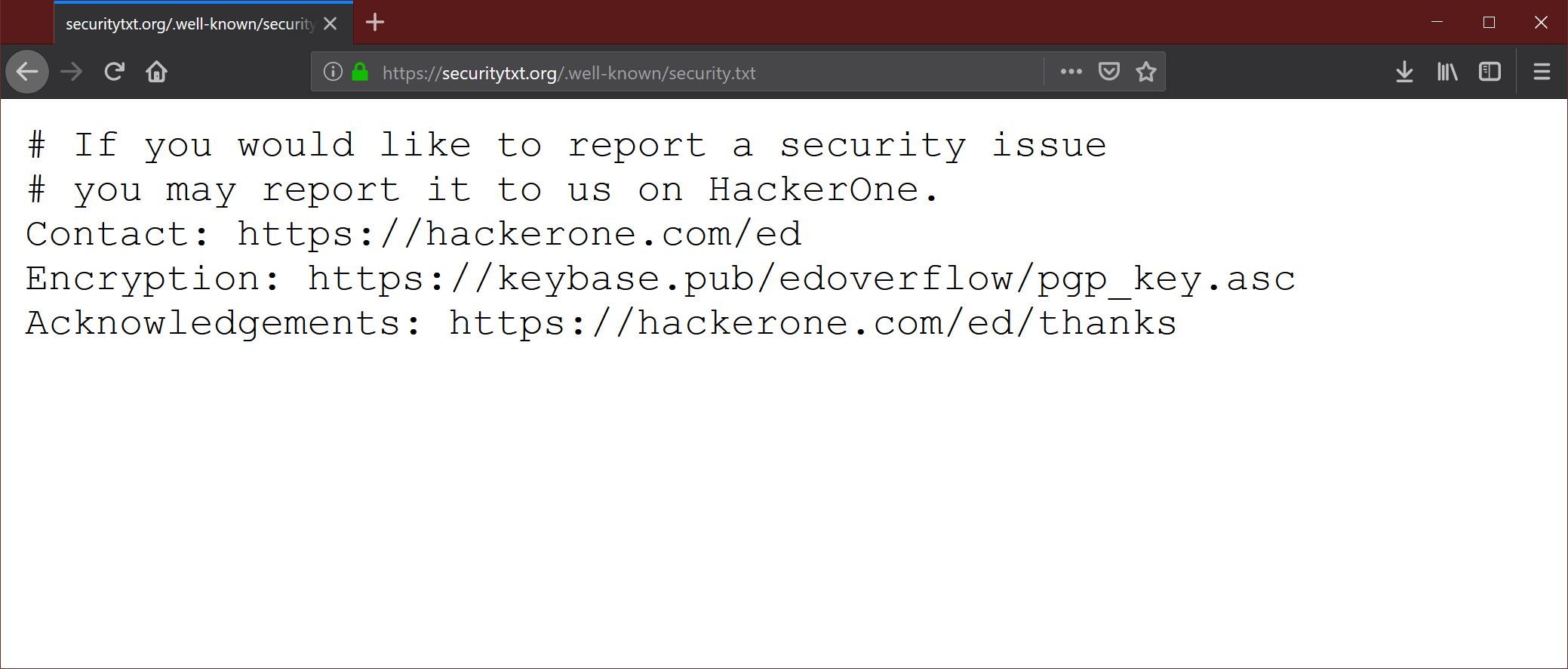

[Из песочницы] Интернет проект security.txt — знакомство с еще одним .well-known файлом

Основная идея проекта — формализация взаимодействия между внутренней ИБ и внешними исследователями, давая четкое указание как и куда направлять информацию об уязвимостях или проблемах безопасности. Формализация взаимодействия — серьезная проблема, не все сайты имеют программы bug bounty, или даже...

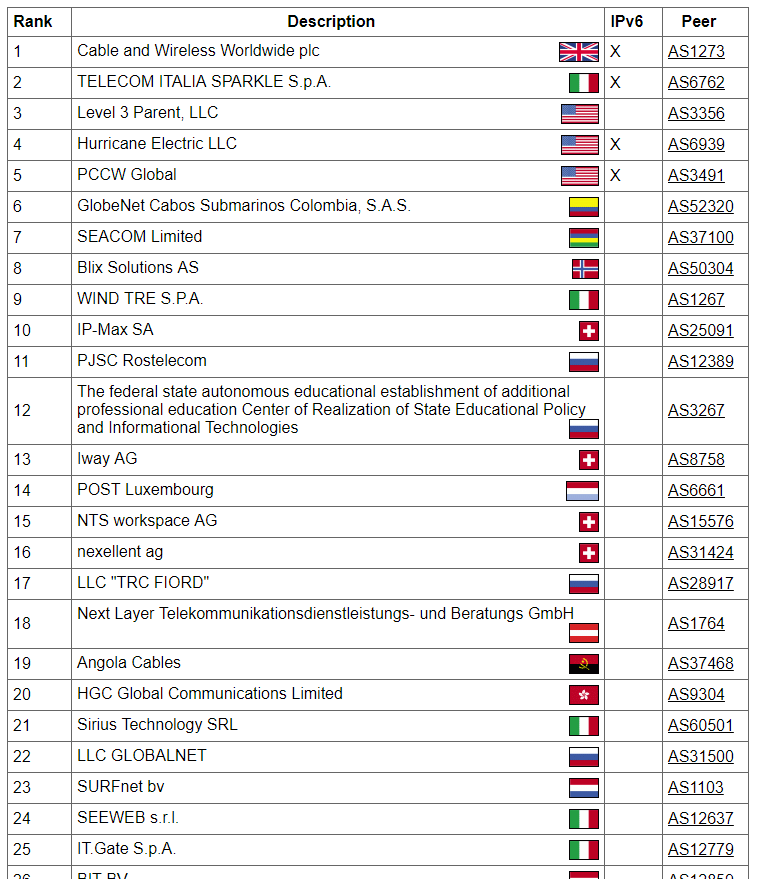

[Из песочницы] Как Telegram сливает вас Ростелекому

Привет, Хабр. Однажды мы сидели, занимались своими очень продуктивными делами, как ВНЕЗАПНО выясняется тот факт, что по какой-то неведомой причине к инфраструктуре Telegram в качестве пира подключены как минимум замечательный Ростелеком и не менее прекрасный НТЦ «ФИОРД». Список пиров Telegram...

[Перевод] Выявление реальных IP-адресов пользователей сети «Tor» через искажённый кэш

Данная статья описывает пример практического применения атаки «искажение кэша через 301 редирект», которая может быть использована выходным узлом сети «Tor» с вредоносным кодом для выявления реальных IP-адресов выбранных пользователей. Читать дальше →...

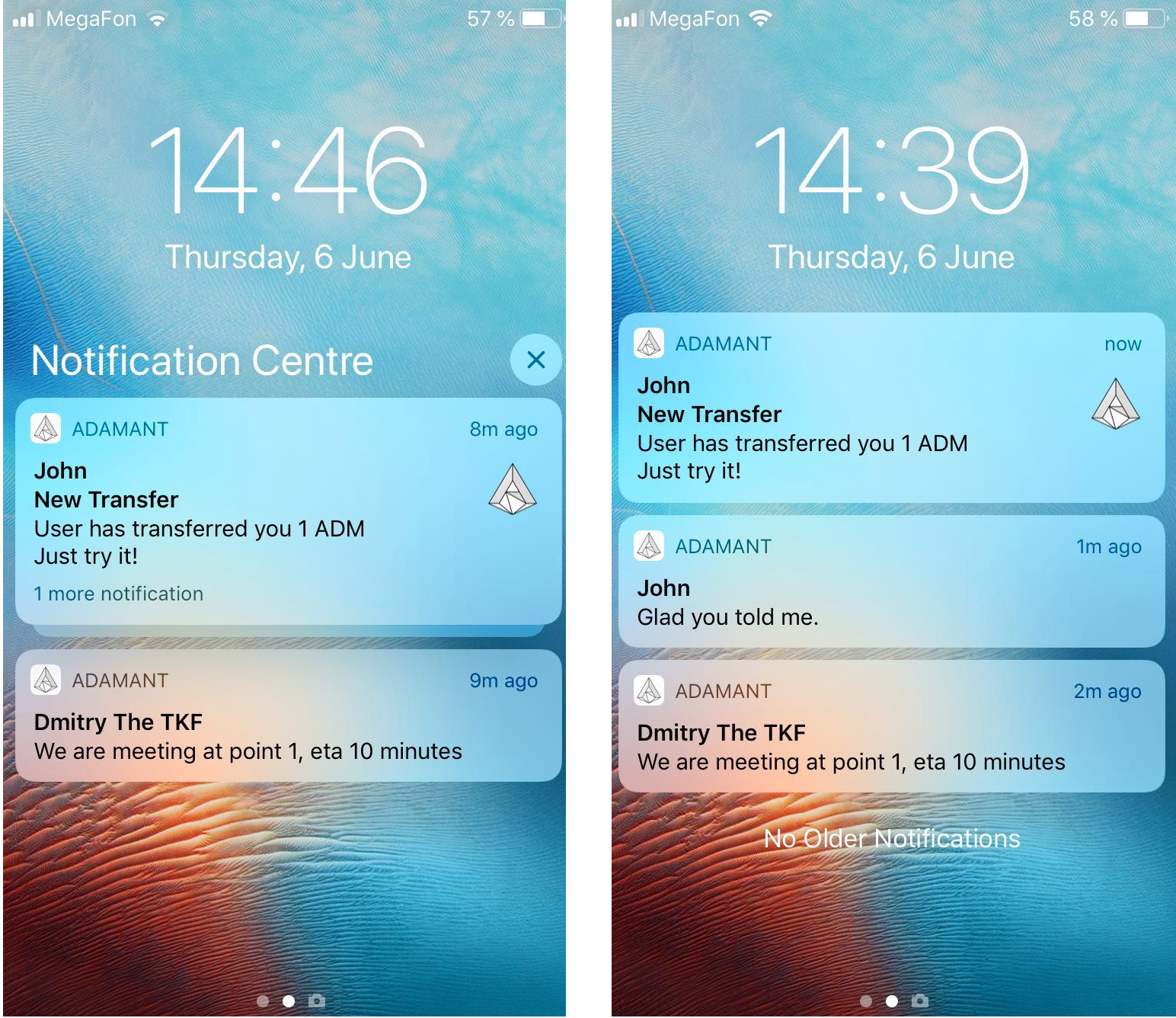

Безопасные push-уведомления: от теории к практике

Привет, Хабр! Сегодня расскажу о том, чем мы с коллегами заняты уже несколько месяцев: о пуш-уведомлениях для мобильных мессенджеров. Как я уже говорил, в нашем приложении главный упор сделан на безопасность. Поэтому мы выясняли, есть ли у пуш-уведомлений “слабые места” и если да, то как мы можем...

Соль. Запуск CRM Битрикс24: 13 Причин почему ваши продавцы ненавидят CRM-систему

Избегайте превращения ваших продавцов в марионеток CRM и дайте им возможность продавать больше....

Spark_news: Налоговый кошмар: российский бизнес объединился против Верховного суда

Предприниматели единым фронтом выступили против предложения Верховного суда отменить срок давности по налоговым преступлениям. Вместо уточнения налогового законодательства Верховный суд хочет его ужесточить....

Назад