[Из песочницы] Как мошенники делают это. Инструменты обмана

Привет, меня зовут Олег. Я отвечаю за платежные риски в Tinkoff.ru. Социальная инженерия вышла на первое место в способах кражи денег со счетов и карт физлиц. С помощью психологических приемов мошенники вводят клиентов в заблуждение с целью наживы. Классическая схема такого мошенничества — когда...

Miroslav Tsarev: Маркетинг решает

Как бы мне хотелось ошибаться, но это так. Сейчас с помощью маркетинга можно продать «ничего» и довольно сложно продать «что-то» без его помощи....

Новости ВКонтакте: оплата за показы для «Рекламы сайта» и студенческий тариф на музыкальную подписку

Ещё больше пользы для пользователей и возможностей для рекламодателей....

Армированный скотч - назначение и характеристики

Современный армированный скотч представляет собой клейкую ленту, покрытую хлопчатобумажной тканью, которая ламинирована полиэтиленом. Благодаря такому покрытию лента не пропускает воду. Свое применение находит в разных ремонтных работах (более 100), изоляции трубопроводов, водопроводов, вентиляции,...

[Перевод] Рекомендации Microsoft по отключению срока действия паролей: следствия и выводы

Как вам уже известно, Microsoft поменял своё руководство по политикам срока действия паролей. В мае 2019 года они разместили пост в своем блоге с пояснениями этого решения. Эксперты в сфере кибербезопасности знают, что среднестатистический человек имеет пароль, который удобно вводить, и поэтому его...

Какой награды достойны вы? 5 конкурсов Рунета для диджитал-специалистов

Полезный обзор крупных мероприятий для профессионалов IT и интернета, которые пройдут в конце 2019 года и в следующем году....

Verme: B2B-стартап изнутри: как мы мотивируем и развиваем бизнес-аналитиков

Генеральный директор VERME Дмитрий Шеходанов рассказывает об особенностях найма и мотивации консультантов и бизнес-аналитиков...

Блогерам лайков недодали: скрытие лайков привело к снижению общего числа лайков под постами

HypeAuditor подвела промежуточные итоги «безлайкового» эксперимента в Instagram для блогеров всех весовых категорий....

Информационная безопасность ЦОД

О том, какие меры принимаются для обеспечения информационной безопасности (ИБ), вы читали не один раз. Любой уважающий себя айтишник с лёгкостью назовёт 5-10 правил ИБ. Cloud4Y же предлагает поговорить про информационную безопасность дата-центров. Читать дальше →...

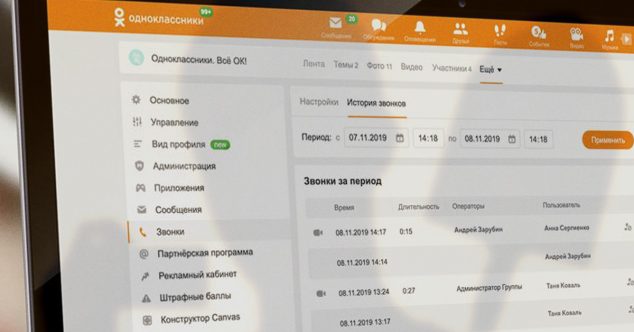

Одноклассники запускают встроенные звонки c2b

11 ноября "Одноклассники" запустят поддержку звонков, как с десктопной версии ОК, так и из приложений — от обитателей соцсети в официальные группы. Поддерживаются аудио- видеозвонки, в том числе, и без необходимости для человека авторизоваться в соцсети. Одними из первых звонки появятся у...

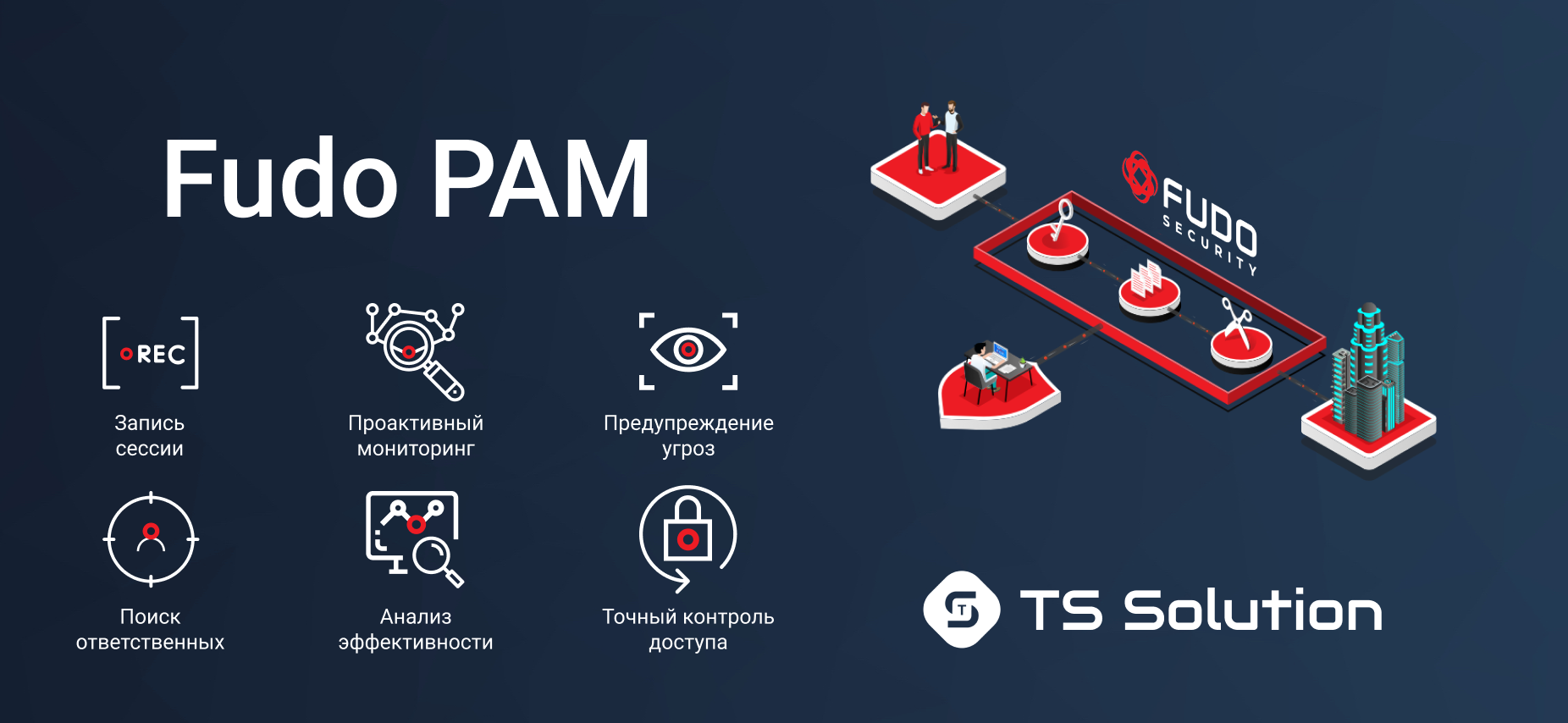

Privileged Access Management как приоритетная задача в ИБ (на примере Fudo PAM)

Есть довольно интересный документ CIS Controls, который рассматривает Информационную безопасность с применением принципа Парето (80/20). Этот принцип гласит, что 20% защитных мер дают 80% результата с точки зрения защищенности компании. Ознакомившись с этим документом многие “безопасники”...

Редакция Spark.ru: Конец эпохи IQ-тестов: для карьеры важнее другой показатель

Откуда взялся, как развивать и как измерять коэффициент AQ....

BYYD: Продвижение бренда: 5 примеров компаний, у которых есть чему поучиться

Что делают крупные бренды для своего продвижения? Какую стратегию выбирают? Собрали 5 примеров, среди которых Bank of America и ИКЕА, эти истории вас заинтересуют....

Пароли Cisco, перенос зоны DNS, нулевые запросы LDAP, собираем Ethernet пакеты. Решение задач на сети с r0от-мi. Часть 2

В данной статье решим еще несколько задач. Ссылки на другие части ниже. Первая часть: Ethernet, FTP, Telnet, HTTP, Bluetooth — основы анализа трафика. Решение задач на сети с r0от-мi. Организационная информация Специально для тех, кто хочет узнавать что-то новое и развиваться в любой из сфер...

Далее