[Перевод] Проблема конфиденциальности данных в Active Directory

Я занимался тестированиями на проникновение с использованием PowerView и использовал его для извлечения информации о пользователях из Active Directory (далее – AD). В то время я делал акцент на сборе информации о членстве в группах безопасности, а затем использовал эту информацию, чтобы...

[Перевод] Анализ конфиденциальности данных в мобильном приложении и на сайте TikTok

TL;DR Я тщательно изучил защиту конфиденциальности данных в приложении TikTok и на их сайте. Выявлены многочисленные нарушения законодательства, уязвимости и обман доверия пользователей. В этой статье технические и юридические детали. В более простом изложении без технических деталей см. статью в...

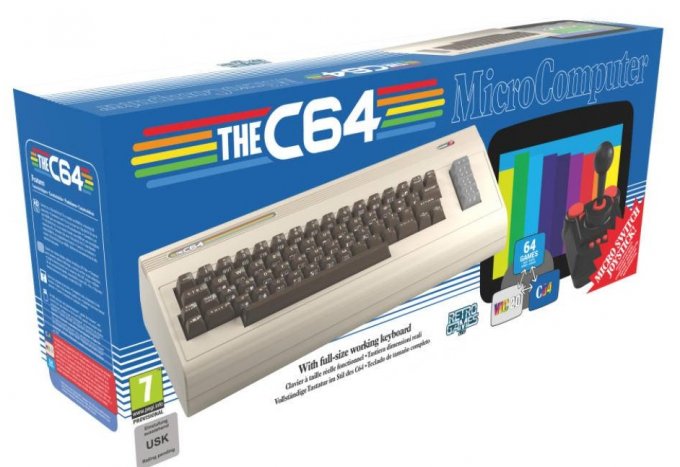

Легендарный ПК Commodore 64 снова в продаже (2 видео)

В последнее время на высокотехнологическом рынке увеличился спрос на воссозданные копии ранее популярных гаджетов. Одним из примеров стал успешный выпуск смартфона с гибким экраном Motorola RAZR 2019, копирующего форм фактор своего предшественника. Выпускаются также множество копий игровых...

Инсайдеры раскрыли технические характеристики процессоров Intel (3 фото)

Ранее разработчики компании Intel анонсировали чипы серии Core 10-го поколения, предназначенные для ноутбуков, однако про аналогичные версии CPU для настольных компьютеров пока не было никакой информации. Однако, инсайдеры смогли добыть сведения о будущих новинках и оперативно представили их в...

Новые ультрабуки Redmi работают на процессорах Intel и видеокартах Nvidia (5 фото)

Очередная новинка от разработчиков Redmi была продемонстрирована на фирменной презентации популярного бренда. Новые ноутбуки серии RedmiBook 13 используют процессоры Intel Core десятого поколения, имеют ультратонкие боковые рамки и высокопроизводительную систему охлаждения....

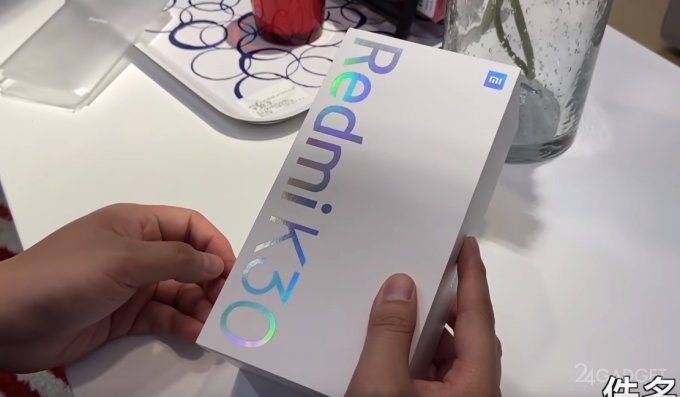

Продемонстрирован реальный Redmi K30 с поддержкой 5G (2 видео)

Суббренд Xiaomi Redmi продемонстрировал очередную модель смартфона Redmi K30, которая в ближайшем будущем может стать одним из самых популярных устройств компании. Гаджет выпускается в двух основных модификациях: с поддержкой 5G или 4G. Кроме того одними из главных преимуществ устройства станут...

Смарт проектор Xiaomi Mijia, совмещенный с колонкой по цене 850 долларов (3 фото)

В преддверии новогодних праздников инженерная служба компании Xiaomi порадовала поклонников рядом высокотехнологичных устройств, среди которых обновленный лазерный смарт проектор Xiaomi Mijia, со встроенной колонкой....

[Перевод] Установка и настройка AlienVault SIEM (OSSIM)

Перевод статьи подготовлен специально для студентов курса «Безопасность Linux». OSSIM (Open Source Security Information Management) — это проект с открытым исходным кодом от Alienvault, который обеспечивает функционал SIEM (Security information and event management). Он обеспечивает следующие...

Технологии успеха: Открываем глаза на SMM

Действительно ли маркетинг в социальных сетях - панацея от всех бед? Что в действительности может дать SMM бизнесу и чего от него ждать читайте в нашей статье....

Пентест. Практика тестирования на проникновение или «этичный хакинг». Новый курс от OTUS

Внимание! Данная статья не является инженерной и предназначается читателям, которым интересен этичный хакинг и обучение в этом направлении. Вероятнее всего, если Вы не заинтересованы в обучении, данный материал не будет Вам интересен. Тестирование на проникновение – это процесс легального взлома...

Seeneco: Работа с самозанятыми: чеклист и подводные камни

5 декабря Госдума приняла закон о введении налогового режима для самозанятых еще в 19 регионах с 2020 года — сейчас он действует для четырех областей....

Как работает прототип анонимных транзакций на блокчейне Waves

Мы внедрили прототип анонимных транзакций на базе zkSNARK, чтобы обеспечить конфиденциальные транзакции в блокчейне Waves. В своей реализации мы используем доказательную систему Groth16 на кривой BN254 и DSL circom. Объясняем, как это работает. Читать дальше →...

Яндекс выкатил 2 новых рекламных формата в Директе — видео с вознаграждением и видеорекламу в нативном блоке

Форматы размещаются в мобильных приложениях и позволяют увеличить охват медийных кампаний за счёт новой аудитории....

Редакция Spark.ru: Как Microsoft перестроила цепочку поставок за 90 дней

Клиент хотел значительно сократить свои запасы в магазинах, снизить операционные издержки. Пришлось быстро создать новую цепочку поставок физических и цифровых ресурсов....

Повышение привилегий в Windows клиенте EA Origin (CVE-2019-19247 и CVE-2019-19248)

Приветствую всех, кто решил прочитать мою новую статью с разбором уязвимостей. В прошлый раз небольшим циклом из трех статей я рассказал об уязвимостях в Steam (1, 2 и 3). В данной статье я расскажу об уязвимостях похожего продукта — Origin, который тоже является лаунчером для игр. Обнаруженные...

Назад