Разведка на основе открытых источников

Введение С каждым годом количество пользователей интернета растет. К началу октября 2020 года 4.9 млрд людей, а это 63.2% жителей земли, пользуется интернетом. А размер данных в интернете достигал 2.7 Зеттабайт (1 ЗБ ~ 1012ГБ). И каждый год —количество пользователей и устройств, подключенных к...

Увидеть за 50 секунд смерть Intel и рождение новой галактической империи

Первый мой комп был Pentium-100. При помощи Fido и отвертки мы его разгоняли со 100 до 130MHz. Warcraft и C&C начинали летать. Следующий комп был Duron 800. Потом не помню. Я перестал следить за частотой и производительностью. Все статьи на Хабре и HackerNews про «процессоры» я пропускал. И тут мне...

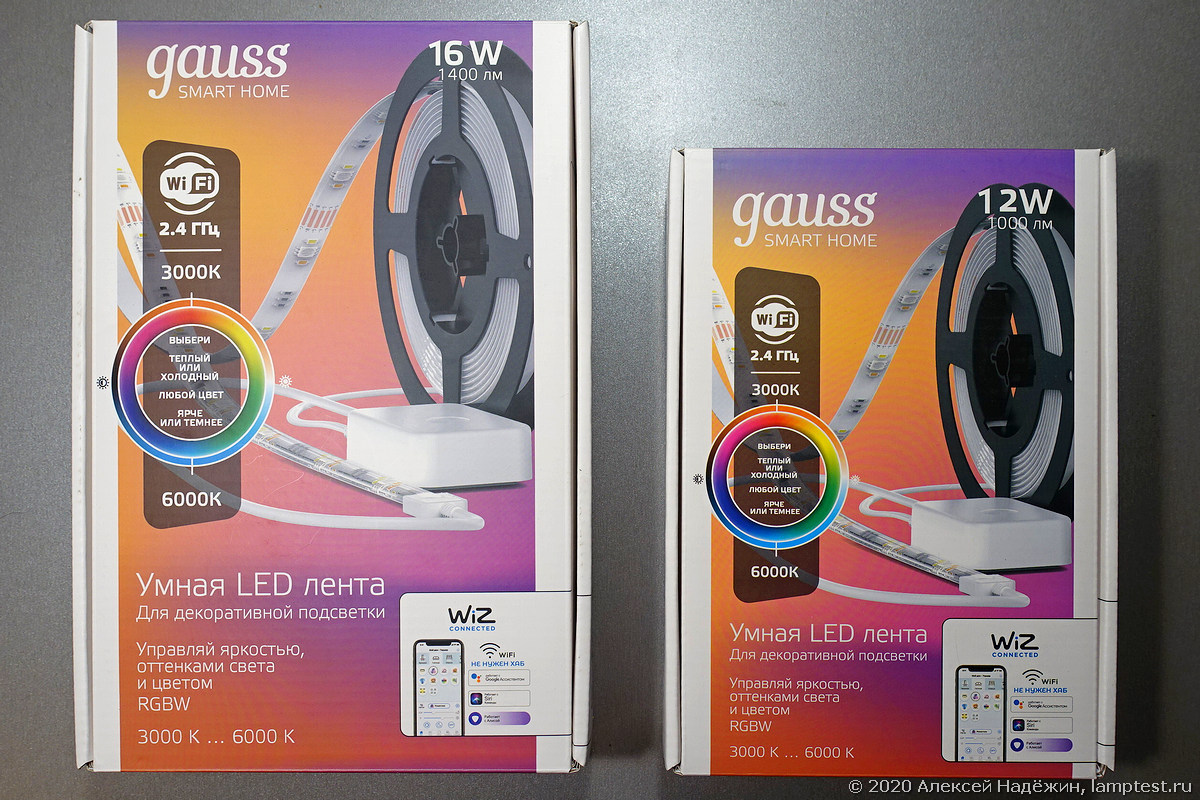

Умные светодиодные ленты Gauss

Помимо большого количества ламп и светильников в новой серии Gauss Smart Light есть два типа умных светодиодных лент для декоративной подсветки. Как и другие устройства этой серии, ленты управляется по Wi-Fi с помощью удобного приложения WiZ. Я протестировал обе модели лент. Читать дальше →...

GAR - Golden

? Our Playlists ↪︎ Progressive House: https://thegrandsound.ffm.to/spotify ↪︎ Deep House: https://thegrandsound.ffm.to/spotifydeep ? Stream / Download this release ↪︎ http://bit.ly/GoldenTGS ? More The Grand Sound ↪︎ Instagram: https://instagram.com/the.grand.sound ↪︎ Website:...

Как создать и у всех на виду хранить пароли, очень стойкие и очень длинные, не запоминая их

Приветствую читателей! Меня зовут Андреас, давно веду видеоблог (SunAndreas), а сегодня решил в текстовом варианте поделиться с читателями полезными идеями, которые могут быть полезными даже для далёких от ИТ людей. Расскажите об этом старшему поколению, таки они смогут хранить пароли довольно...

Корейские покупатели MAPS.ME лишили его популярных функций в последнем обновлении

Пользователям картографического сервиса MAPS.ME не понравилось свежее обновление. Из сервиса исчезли любимые ими оффлайновые карты и подробная детализация местности. Поиск на русском языке перестал нормально работать, некоторые опции исчезли, а функции -- сломались. Размер загружаемых карт вырос в...

Шифрование TEA, XTEA, XXTEA

В данной статье рассматриваются блочные симметричные алгоритмы шифрования, которые используют сеть Фейстеля в качестве основы, как и большинство современных блочных шифров. А точнее, описываются алгоритмы шифрования TEA, XTEA, XXTEA и их криптоанализ Читать далее...

Владельцы украденных телефонов смогут быстро блокировать их по IMEI через Госуслуги

Сегодня во втором чтении рассматриваются поправки к закону "О связи". Основная задача поправок -- законодательно оформить дистанционное заключение договоров с операторами сотовой связи. Ещё одна поправка позволит бывшему владельцу утраченного устройства самостоятельно через Госуслуги вносить его...

DevSecOps: как мы внедряли PT Application Inspector в наш продуктовый конвейер

Привет! Меня зовут Тимур Гильмуллин, я работаю в отделе технологий и процессов разработки Positive Technologies. Неформально наш отдел называют DevOps-отделом, мы занимаемся автоматизацией различных процессов и помогаем разработчикам и тестировщикам в нашей компании. Я и мой коллега Дима Рагулин...

Хакеры взломали iPhone журналистов, используя уязвимость «нулевого дня» в iMessage

Летом этого года iPhone группы журналистов телекомпании «Аль-Джазира» и Al Araby TV (36 человек) были взломаны при помощи программного обеспечения Pegasus израильской компании NSO Group. Правозащитная организация Citizen Lab объявила, что 36 смартфонов журналистов были взломаны с использованием...

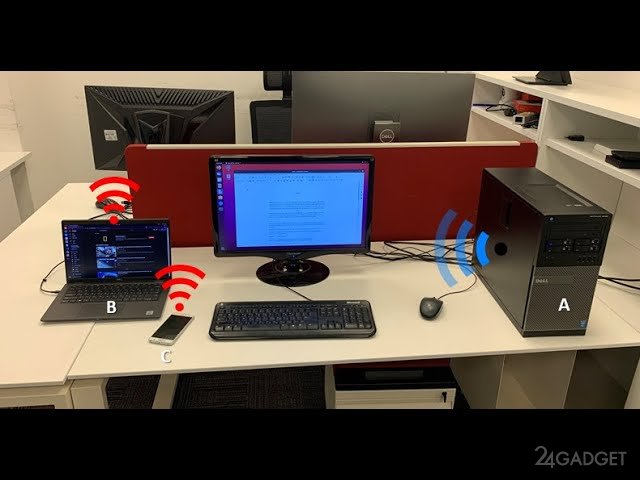

Информация с компьютера может быть похищена через оперативную память, превращенную в Wi-Fi роутер

Хакеры используют самые изощренные методы взлома современных стационарных компьютеров. Для сохранения конфиденциальной информации пользователи применяют различные хитроумные, порой даже радикальные способы, такие как полное отключение устройства от интернета....

UserList (Tracker) v3.3

Модуль UserList (Tracker) выводит список всех пользователей сайта, с удобное постраничной AJAX навигацией и поиском по нику, номеру ICQ, группе, а также различными сортировками результатов. Внимание! Данная версия модуля рассчитана на использования на сайтах с модулем Tracker for DLE. Версия...

AddNews Torrent Upload v3.3

Реализация загрузки торрент-файла при добавлении новости не используя стандартный загрузчик....

Криптоанализ резиновым шлангом и методы его предотвращения

Какие способы взлома эффективнее? Поиск уязвимостей в программах? Полный перебор? Разгадывание хэша? А вот и не угадали. Атаки на уровне пользователя - вот действенное решение! Читать далее...

11 необходимых инструментов для менеджера по продажам в IT. Личный топ Бориса Николаенко, RTB House

Рекомендации, которым можно доверять....

Обобщённый алгоритм визуальной криптографии

Рассмотрим схему визуальной криптографии, предложенную Мони Наору и Ади Шамиром [2, 3]. Основная идея схемы заключается в том, что для передачи секретного изображения генерируются две пластины, каждая по отдельности выглядящая как белый шум и не несущая никакой информации об секретном изображении....

Сбер отправил руководить Рамблером вице-президентку по медиа и рекламе и выпустил в Москву первый беспилотник

Генеральным директором Rambler Group стала Татьяна Доброхвалова, сохранив за собой пост старшего вице-президента Сбера, руководителя индустрий медиа, рекламы и развлечений. Прежний CEO Рамблера Рафаэль Абрамян уходит из компании после пяти лет работы в ней в качестве операционного и генерального...

Три этюда о пиратском софте: как скачанная программа может втянуть вас в киберпреступление

Случалось такое: надо срочно найти утилиту под специфическую задачу, например, «конвертер видео», но точного названия не знаешь и надо гуглить? Другие пытаются сэкономить и сразу используют установщик для пиратского софта. Перейдя по первой же ссылке в поисковой выдаче и обнаружив заветную кнопку...