Spark_news: «Магнит» запустит производство кофе под собственными брендами

...

Для масштабных проектов — мощные VIP-тарифы хостинга REG.RU

Когда растёт интернет-магазин или корпоративный сайт, параметров обычного хостинга может быть уже недостаточно, а переход на VPS или Dedicated потребует много времени и ресурсов на администрирование. Поэтому, если вы решили, что вашему проекту пора расширяться, рекомендуем мощные VIP-тарифы...

Оригинальный список малвари, шифровальщиков и прочего в open source проектах

Оригинальный список проблем, связанных с политизированным Open Source. Прочитать детальнее...

Краткие итоги первых недель блокировки западных соцсетей от Дмитрия Румянцева, Высшая школа таргета

Кто на вылет и кто «на бабках»....

Гильдия Фрилансеров: Фриланс Форум Digital Сollars - Новые реалии, новые форматы

...

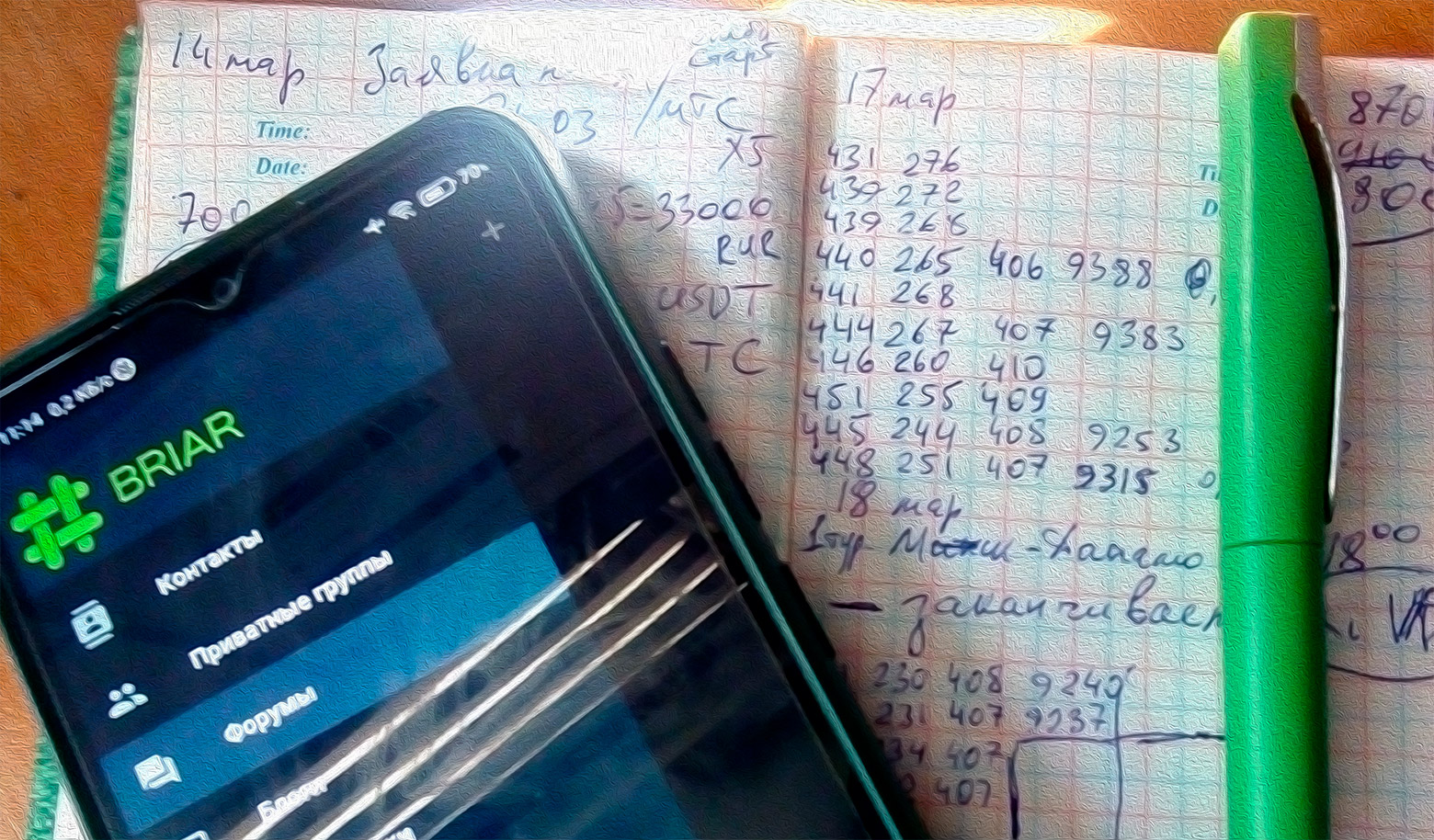

Где хранить секретные файлы на случай БП

Всю информацию человека можно разделить по степени важности, примерно так: системные бэкапы (важность 1/10); текущие рабочие файлы (3); личный архив: фотографии, видео (6); копии бумажных документов (8); секреты: ключи, пароли, кошельки (10/10). Терять файлы всегда неприятно. Поэтому мы делаем...

Чего не хватает российским онлайн-платформам и нужен ли Россграм? Исследование «Анкетолога»

В новом исследовании «Анкетолога»: какие «отечественные» соцсети предпочитают российские пользователи прямо сейчас, сколько видят в них недостатков и хотят ли запуска Россграма....

Spark_news: Технические сертификаты IBM, Microsoft, Oracle и других компаний будут приостановлены в России

...

Продвижение на картах: советы 2ГИС по использованию геосервисов для маркетологов

Кризис 2022: спрашиваем у экспертов рынка о прогнозах в digital на ближайшее будущее, а также советов по развитию бизнеса в текущих реалиях....

Лучшая защита – нападение: как моделирование действий злоумышленника помогает укрепить инфраструктуру

Иногда бывает полезно взглянуть на ситуацию под другим углом. Для информационной безопасности это правило работает так: надо посмотреть на свою инфраструктуру с точки зрения потенциального злоумышленника. Как тебя будут ломать? И что будет, когда сломают? Такой подход к оценке уровня защищенности...

Учим модели определять мошенников

В 21 веке лавинообразно распространяется телефонное мошенничество, а доля разоблачения и поимки таких преступников мала. Можно ли определять мошенников в первые минуты разговора, если их телефонные номера постоянно меняются? Рассмотрим в статье. В какой-то момент устав от проблемы телефонных...

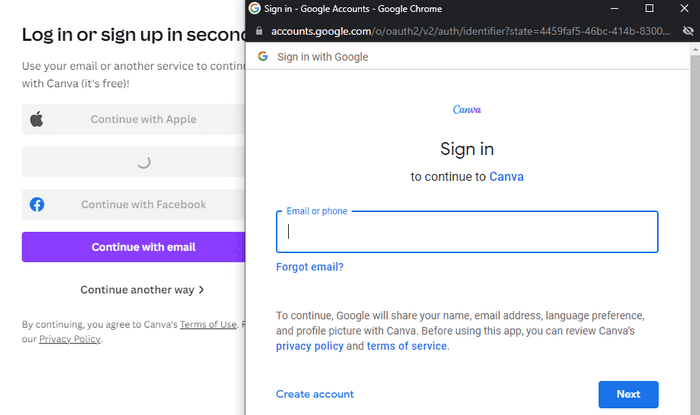

Атака «Браузер внутри браузера». Как защититься

Поддельное окно авторизации, чтобы выманить пароль пользователя Современные средства HTML/CSS позволяют сгенерировать фрейм, практически неотличимый от настоящего браузера, как на скриншоте вверху. Более того, можно нарисовать в нём «адресную строку» с любым URL. Это открывает двери для нового...

Шумская Кристина: Цена на дополненную реальность под ключ: как формируется стоимость. 2 часть

...

Editorial Office WTC: Династия «Морганы» - создатели ФРС, доллара США, история

...

[Перевод] Сейф с доступом по отпечатку пальца

Этот проект основан на предыдущем, в котором я заменил плату управления старого сейфа на ESP8266 D1 Mini, превратив его в современный сейф с одноразовым паролем. На этот раз я добавлю альтернативный способ открывания с помощью отпечатка пальца, включая возможность регистрации новых отпечатков....

Что такое Netcat? Bind Shell и Reverse Shell в действии

Друзья, всех приветствую! В этой статье мы поговорим о том, что такое Netcat и с помощью него реализуем Bind и Reverse Shell соответственно. Netcat Netcat, впервые выпущенный в 1995 году (!), является одним из "оригинальных" инструментов тестирования на проникновение в сеть. Netcat настолько...