Security Week 2333: аппаратные уязвимости в процессорах AMD и Intel

На прошлой неделе вышли сразу две работы, посвященные аппаратным уязвимостям в процессорах. Атаку Inception (сайт проекта, исследование) разработали специалисты Швейцарской высшей технической школы Цюриха. Она затрагивает процессоры AMD вплоть до новейших версий с архитектурой Zen 4. Исследователи...

Kiosk (Lock task mode) для Android: польза, кейсы применения и кастомизация

Привет, Хабр! Меня зовут Светлана Палицына, я — Android-разработчик в мобильной команде «Лаборатории Касперского», где мы создаем решения для защиты мобильных устройств. Мои коллеги из Kaspersky уже рассказывали о наборе решений и технологий для управления поведением устройств, известном как Mobile...

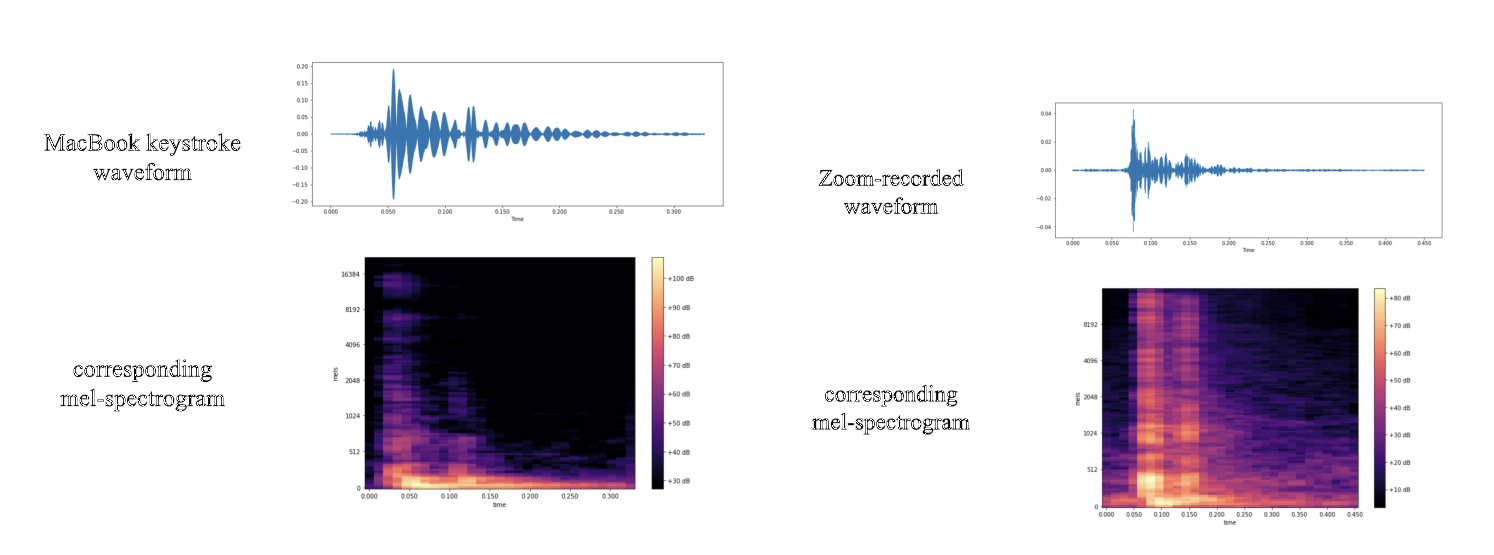

Security Week 2332: новый метод подслушивания за клавиатурным набором

На прошлой неделе исследователи из трех британских университетов опубликовали работу, в которой предложили обновленную методику «подслушивания за клавиатурами» — распознавания набранных символов по звуку нажатия на клавиши. Авторы статьи ссылаются на успешные эксперименты с такими акустическими...

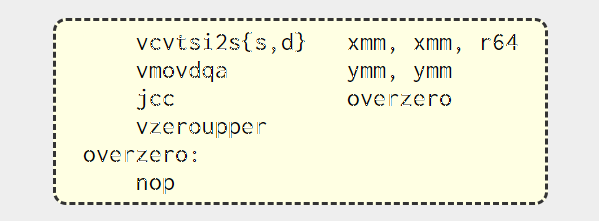

Security Week 2331: аппаратная уязвимость в процессорах AMD

На прошлой неделе исследователь Тавис Орманди из команды Google Information Security опубликовал подробности о новой уязвимости в процессорах AMD поколения Zen 2. Эта аппаратная проблема связана с ошибкой в логике работы процессоров, которую AMD, к счастью, решает обновлением микрокода. Исправление...

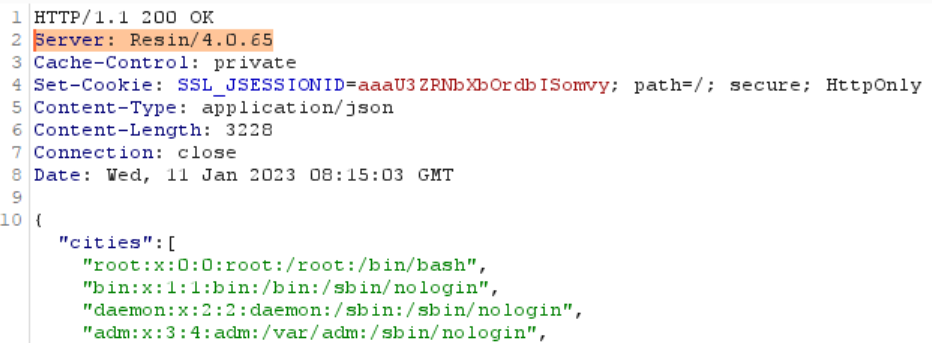

Security Week 2330: критическая уязвимость в продуктах Citrix Netscaler

18 июля компания Citrix закрыла три уязвимости в корпоративных сетевых решениях Netscaler (а именно Netscaler ADC и Netscaler Gateway). Одна из уязвимостей (CVE-2023-3519) — критическая (рейтинг по методу CVSS 9,8 балла), она позволяет злоумышленнику выполнять произвольный код без авторизации. Эта...

Как мы кибериммуннизировали IoT-контроллер

Использование технологий интернета вещей (IoT) в городской среде позволяет оптимизировать и автоматизировать городские процессы, таким образом, делая город более эффективным, безопасным и удобным для жизни. Современные IoT-контроллеры позволяют собирать информацию с отдельных датчиков, подключенных...

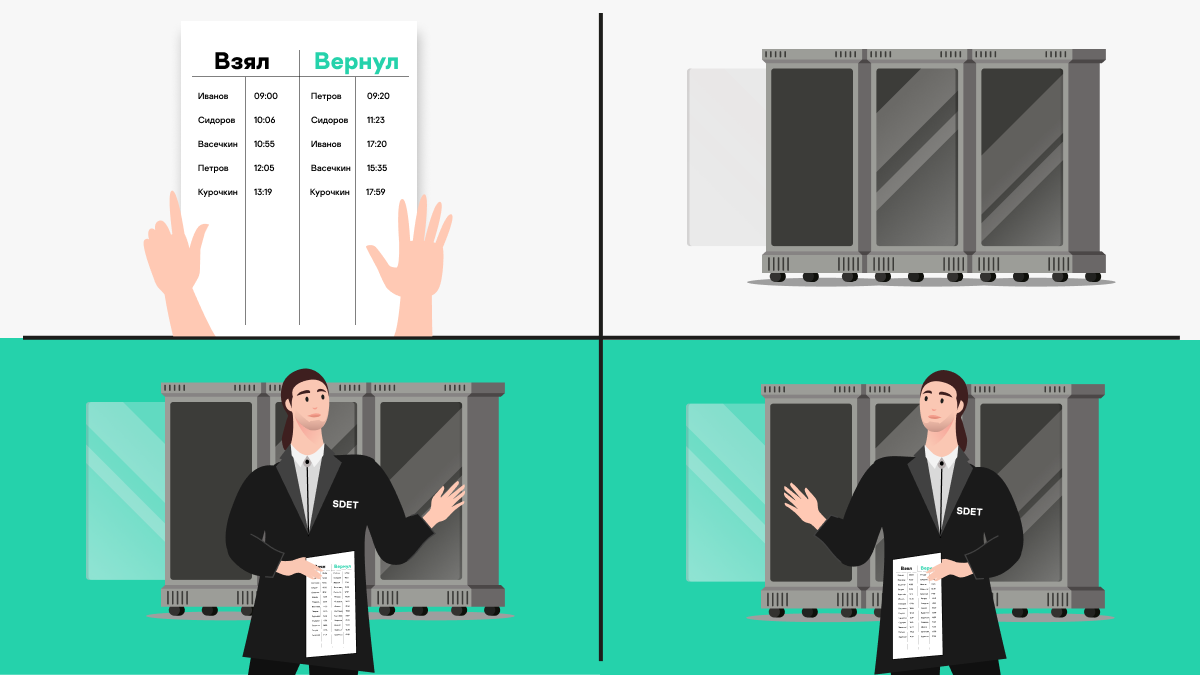

Волшебный шкаф тестировщика: как мы победили человеческий фактор в учёте девайсов

Уследить за собственным девайсом иногда бывает сложно: все мы хоть раз да ходили по дому в поисках непонятно где забытого смартфона или планшета. А когда мобильных девайсов тысяча, и они нужны не только тебе, но и коллегам по команде (причем как в офисе, так и дома — у нас же гибридный рабочий...

Security Week 2329: июльский набор патчей Microsoft и 5 уязвимостей zero-day

Во вторник 11 июля компания Microsoft выпустила очередной ежемесячный набор патчей для своих продуктов. Апдейт получился крупный: всего закрыли 132 уязвимости, из них 9 критических. 4 проблемы активно эксплуатировались на момент выпуска патчей, включая одну в уже вроде бы устаревшем браузере...

Security Week 2328: вторая критическая уязвимость в сервисе MoveIT

6 июля компания Progress закрыла критическую уязвимость в программном обеспечении MoveIT. Это корпоративное ПО для обмена файлами, которое предусматривает как передачу данных через публичное облако, так и использование конфигурации с приватным хостингом файлов внутри корпоративной сети. Уязвимость...

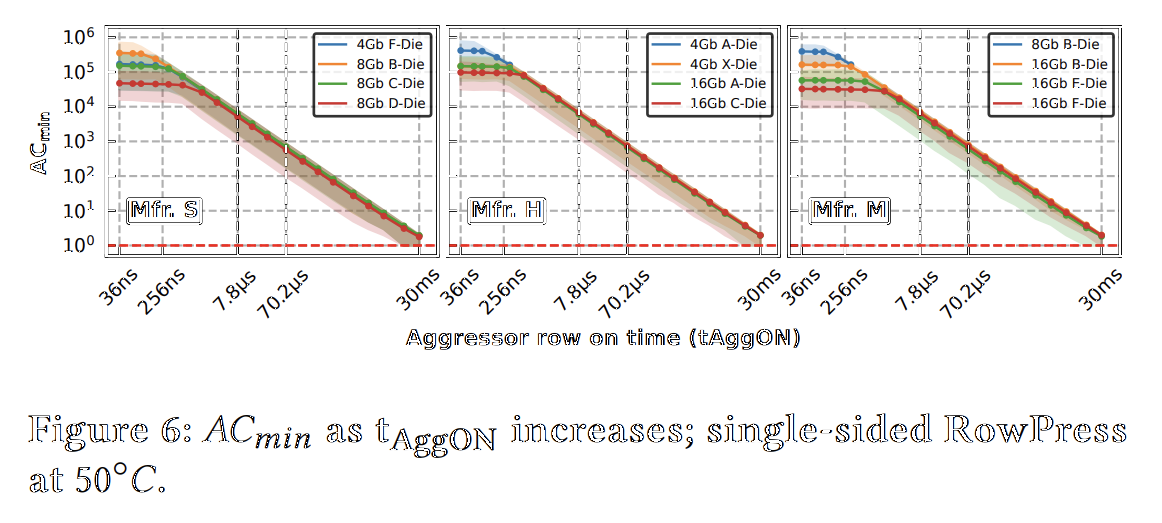

Security Week 2327: RowPress, новая атака на оперативную память

На прошлой неделе исследователи из Швейцарской высшей технической школы Цюриха опубликовали работу, в которой показали новый метод атаки на ячейки оперативной памяти. Метод RowPress развивает идеи атаки RowHammer, впервые показанной в 2014 году еще на модулях памяти стандарта DDR3. Если предельно...

Security Week 2326: небезопасные умные кормушки для домашних животных

На прошлой неделе эксперты «Лаборатории Касперского» опубликовали исследование одной из «умных кормушек» компании Dogness. Это достаточно необычные IoT-устройства, имеющие, впрочем, общую функциональность с умными дверными звонками и видеокамерами: возможность удаленного управления через...

Взламывая ChatGPT: как мы участвовали в хакатоне по атакам на ИИ

Мы поучаствовали в хакатоне от LearnPrompting, посвященном атакам на ChatGPT, и заняли восьмое место среди около четырехсот команд. Если вам интересно, зачем мы провели несколько ночей за взломом чат-бота, как нам пригодился опыт борьбы с фишингом и умеют ли нейросети хранить секреты, — добро...

Security Week 2325: безопасность реестров доменных имен

12 июня было опубликовано исследование о серьезной уязвимости в ПО для реестров доменных имен. Программное обеспечение CoCCA используется для управления доменами в таких зонах, как .ai, .ms и .td. Для коммуникации с регистраторами доменных имен, которые должны вносить изменения в реестр, оно...

Укрощение строптивого: передача L2 трафика через SD-WAN

Рано или поздно каждого сетевого администратора настигает задача растянуть L2 домен. После этого любой IT-администратор достает бубен и начинает танцевать танец разной степени сложности: от Pseudowire до Ethernet over GRE. Не миновала эта задача и нас (уж очень наши ИБ-продукты любят анализировать...

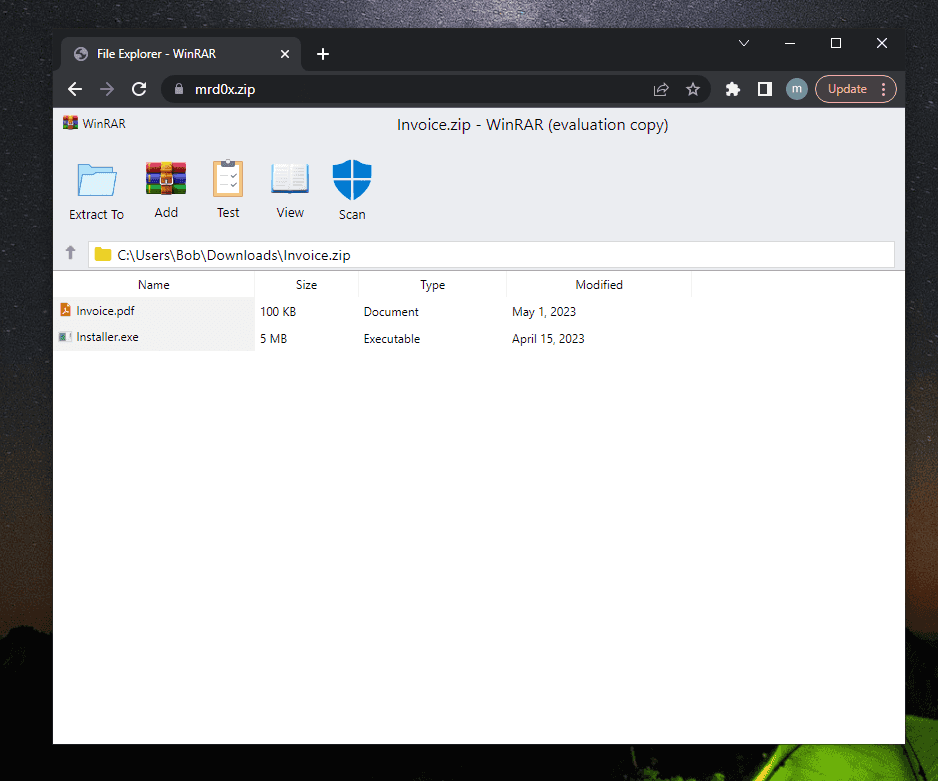

Security Week 2324: последствия нажатия на поддельную кнопку Download

Пятого июня исследователи «Лаборатории Касперского» опубликовали подробный разбор вредоносной программы Satacom, известной также как LegionLoader. Речь идет о семействе загрузчиков — программ, которые устанавливают на компьютер пользователя «полезную нагрузку». В статье разобран вариант, в котором...

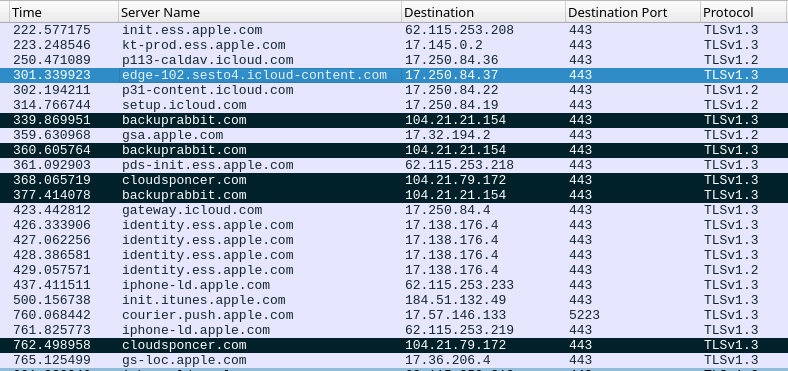

Security Week 2323: целевая атака на устройства под управлением iOS

1 июня эксперты «Лаборатории Касперского» опубликовали первый отчет о новой целевой атаке на мобильные устройства Apple. Атаку обнаружили в корпоративной сети компании и назвали «Операция Триангуляция». Отчет можно считать предварительным — он дает только общие сведения о процессе атаки. Кроме...

Security Week 2322: практический пример атаки с использованием домена .zip

В середине мая открылась свободная регистрация имен в доменных зонах .ZIP и .MOV. Эти TLD вошли в список из сотен коммерческих доменных зон, обслуживанием которых занимаются частные компании. В данном случае регистратор, обслуживающий эти два TLD, принадлежит Google. От всех остальных доменов...

Security Week 2321: уязвимость в умной розетке Belkin

На прошлой неделе исследователи из компании Sternum опубликовали любопытную историю о том, как им удалось обнаружить уязвимость в умных розетках Belkin Wemo. При соблюдении ряда условий уязвимость позволяет выполнить произвольный код на устройстве и получить над ним контроль. В том числе есть...

Назад