Квантовое хеширование. Лекция в Яндексе

Фарид Мансурович Аблаев — заведующий кафедрой теоретической кибернетики Казанского федерального университета. Приехав в московский офис Яндекса, Фарид Мансурович рассказал об алгоритмах, потенциально пригодных для запуска на квантовых компьютерах. Таких устройств пока очень мало, и они толком не...

Досье на хакера: Phiber Optik

«Основное различие между хакерами — не уровень их знаний, а уровень их психической неуравновешенности. Заберите у них модемы, дайте в руки скейтборды, и не будет даже видно особых перемен». — сказал Джон Пэрри Бэрлоу, журналист-фрилансер и автор текстов для Grateful Dead, в 1990 году. Через 13...

Yersinia — шифруем программы, тестируем антивирусы

Не судите, строго писать развернуто не умею… Пришлось мне как-то писать криптор. Ну, в общем, ничего особенного. Только вот, в силу виртуализации антивирусов, антивирусы щелкают их «на раз», просто запуская код в песочнице и уже там анализируя его. Читать дальше →...

Американские спецслужбы арестовали возможного информатора хакеров Shadow Brokers

Американские спецслужбы арестовали сотрудника одной из фирм, которая работает с АНБ (подрядчик). Сотрудника зовут Harold Martin и его уже окрестили «вторым Сноуденом» за подозрение в раскрытии конфиденциальной информации АНБ. Особенностью этого случая является тот факт, что краже подвергся исходный...

Доступность JSOC: показатели и измерение

Мы продолжаем серию материалов, посвященных Security Operations Center, и представляем вашему вниманию второй выпуск. Сегодняшняя статья посвящена «магическим девяткам» доступности и готовности сервисов. Мы расскажем, из чего складываются сервисные показатели облачного SOC с точки зрения «железа» и...

Я милого узнаю по сетчатке: современные методы идентификации по биометрическим показателям

Дактилоскопия — наиболее известный и распространенный метод установления личности по биометрическому параметру, отлично зарекомендовала себя в криминалистике XX века и помогла раскрыть ни одну сотню преступлений. Однако технологии не стоят на месте, и отпечатки пальцев перестали быть единственным...

Многоуровневый подход NoSQL к обеспечению безопасности больших данных

Если вы рассчитываете, что Большие данные станут той движущей силой, которая придаст импульс развитию вашего бизнеса, то вопрос обеспечения безопасности этих Больших данных должен стать одним из ваших основных приоритетов – и по большому счету в этом нет никакой сенсации. Но каким образом...

[Перевод] Новая программа способна восстанавливать информацию, скрытую с помощью пикселизации

Многие предприятия обмениваются документами, которые пикселизированы, чтобы защитить личную информацию: это могут быть номера банковских счетов, фотографии или любая другая персональная информация. Хотя используемая для этого пикселизация должна быть простым и эффективным способом сокрытия...

Банковский троян Qadars вернулся и атакует банки в Великобритании

О банковском трояне Qadars стало известно несколько лет назад. Практически с самого момента своего появления он умел обходить механизм двухфакторной аутентификации. Троян делал это при помощи вредоносного мобильного контента. Специалисты по информационной безопасности утверждают, что это ПО...

[Перевод] Цифры растут: зарегистрирована атака в 620 Gbps

В сентябре этого года на сайт KrebsOnSecurity.com была произведена DDOS-атака большого объема и необычной природы. Атака не удалась благодаря работе команды Akamai, компании, которая обеспечивает защиту этого сайта. По данным Akamai, эта атака почти вдвое превосходила по объему самую крупную атаку...

Проблема “admin:password”: Использование стандартных паролей помогло создать ботнет из почти 400 000 IoT-устройств

В начале октября в сети был опубликован код составляющих крупного IoT-ботнета Mirai. Сообщалось, что в ботнет главным образом входят IoT-устройства, в том числе видеокамеры и DVR, а общий его размер на пике достигал почти 400 000 девайсов, c помощью которых злоумышленники могут осуществлять крайне...

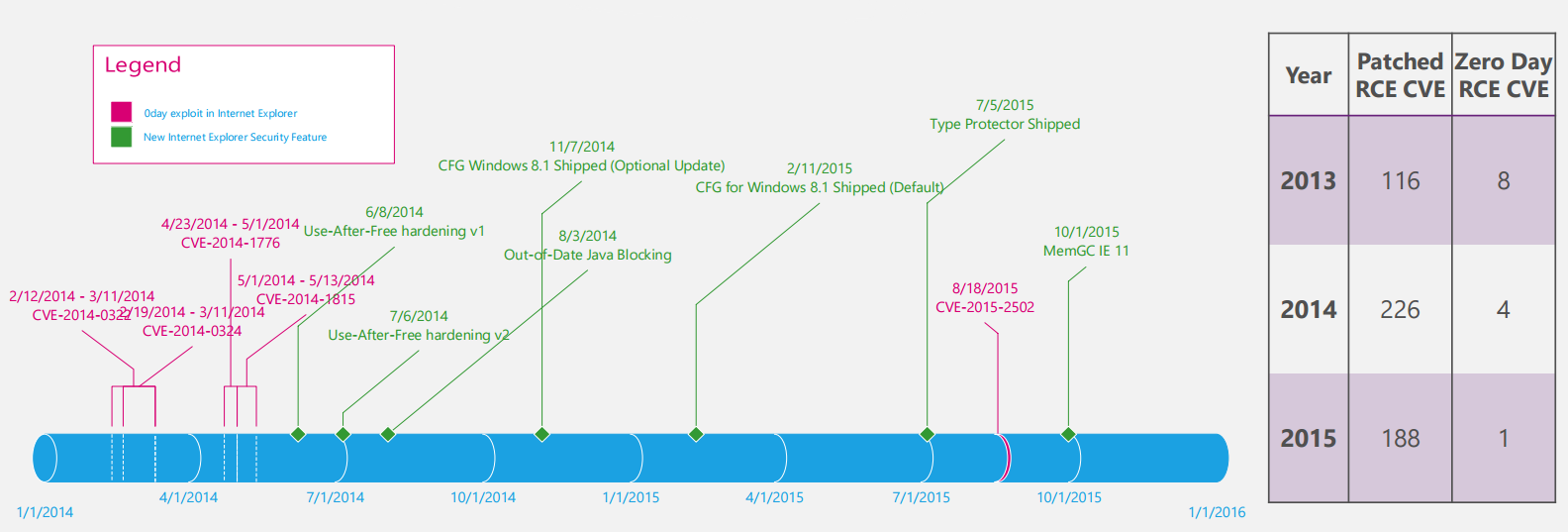

Браузеры и app specific security mitigation. Часть 2. Internet Explorer и Edge

Internet Explorer & Edge Целью данной статьи является обзор специфичных механизмов защиты от эксплойтов, интегрированных в браузеры Interner Explorer и Edge. Мы решили объединить обзор механизмов безопасности IE и Edge в одну статью, поскольку, во-первых, оба они являются продуктами небезызвестной...

суБД — Безопасность Данных

В ходе реализации нового проекта заказчик часто задаёт вопрос о том, каким образом защищена внедряемая СУБД. Один из вероятных ответов (неправильный на мой взгляд): «БД находится во внутреннем периметре вычислительной сети и недоступна для злоумышленника». По статистике инсайдеры более опасны, так...

[Перевод] «Прачечная вирусов» и исследование: антивирусы для Android могут не увидеть вирус

Сколько времени нужно чтобы создать вирус для мобильной среды? – от 1 до 2 минут Группа исследователей из Университета Саннио (Италия) продемонстрировала насколько легко можно сделать известный вирус для Android «белым и пушистым». Написать вредоносный код, который обойдет защиту, очень не просто,...

[Из песочницы] Как списать деньги клиента банка Авангард по номеру карты

Это статья не является инструкцией к действию, скорее это предупреждение о безопасности ваших средств. Читать дальше →...

Атаки на банкоматы: прошлое, настоящее и будущее

В посте про интернет вещей я, практически с шашкой наголо, отнес к таковому и банкоматы — по критериям автономной работы и наличию постоянного подключения к интернету. В общем-то все так и есть, но если от слов перейти к делу — то есть к реальной специфике защиты банкоматов от взлома, то сразу же...

Почему традиционная защита от кражи денежных средств в системах ДБО уязвима (расширенная версия)

Банковские электронные сервисы напрямую или опосредованно оперируют деньгами. А там, где есть деньги, всегда найдутся те, кто захочет их украсть. Особый интерес у киберпреступников вызывают системы дистанционного банковского обслуживания для юридических лиц, так как на счетах последних...

О взломе серверов FirstVDS

Не так давно появилась заметка с рассказом о большом количестве скомпрометированных серверов FirstVDS. Мы встрепенулись, провели собственное расследование по горячим следам, и хотим рассказать о его результатах. Читать дальше →...