Путь медиаджедая

Привет, Хабр! Меня зовут Антон, работаю бизнес-аналитиком в компании GlowByte. Некоторое время назад я проводил любительские исследования инфополя и его влияния на человека, а теперь хочу поделиться своими наблюдениями. Если вы никогда не интересовались этой темой, то вот вам простая мысль для...

Как мы выследили новую APT-группу, которая похищает пароли и передает их телеграм-ботам

При отслеживании киберугроз мы, специалисты экспертного центра безопасности Positive Technologies, в очередной раз засекли ранее неизвестную APT-группу. Хакеры орудуют в России, Беларуси, Казахстане и Армении, а также в Средней Азии (Узбекистане, Кыргызстане и Таджикистане). По нашим данным, от их...

8 неочевидных уязвимостей при разработке e-commerce проекта на NextJS

Важно не забывать про безопасность при разработке. По мере усложнения сценариев и архитектуры в онлайн и екоммерс сервисах риск возникновения ошибок возрастает. Поэтому мы обучаем разработчиков основам безопасности в вебе и регулярно проводим стороннее пенетрационное тестирование перед запуском. В...

BSCP — разгадываем тайны сертификации от академии PortSwigger

Привет, Хабр! Меня зовут Никита, я пентестер, специализируюсь на веб-тестировании. Наверняка многие из вас задумывались о подтверждении своей экспертизы с помощью некоторых сертификаций. Сегодня хочу поговорить о популярной сертификации от академии PortSwigger — BSCP, посвященной тестированию...

О преступлениях в ИТ простым языком

Эффективное обеспечение информационной безопасности невозможно без знания основ законодательства в области информационных технологий. В этой статье мы рассмотрим так называемые компьютерные статьи уголовного кодекса. При этом, мы не будем погружаться в юридические тонкости и ньюансы, а попробуем...

Тестирую наушники Commo One

Чуть больше недели назад мне пришли полноразмерные наушники Commo One, любезно предоставленные Яндексом. Приглашаю под кат пристально на них посмотреть и узнать, какие впечатления они оставили. Читать далее...

Континент 4 Getting Started 2.0. Установка и инициализация

В этом уроке вы сможете увидеть процессы установки и настройки: узла безопасности с функцией Центра управления сетью или же УБ с ЦУС; менеджера конфигурации (она же программа для управления); системы мониторинга; подчиненного Узла безопасности или же подчиненного УБ. Читать далее...

Электронная подпись документов в ОАЭ

Большинство читателей Хабр знакомы с электронной подписью в России и облачной электронной подписью «Госключ». Кто-то пользуется этим иногда или часто для личных нужд, кто-то знает, как всё устроено технически и технологически, а кто-то разрабатывает решения, связанные с ЭП. Уверен, что некоторым из...

Формальная верификация смарт-контрактов во фреймворке ConCert

Добрый день! Меня зовут Кирилл Зиборов, я представляю отдел безопасности распределенных систем Positive Technologies. В этой статье мы продолжим обсуждать методы и инструменты формальной верификации смарт-контрактов и их практическое применение для предотвращения уязвимостей. Мы подробно поговорим...

Увеличиваем Attack Surface на пентесте периметра

Привет, Хабр! Типичная проблема: компании часто сами не подозревают, какие ресурсы у них могут «торчать наружу». А раз их может нарыть потенциальный злоумышленник — это проблема. На пентестах внешнего периметра не всегда сразу доступен полный скоуп IP-адресов, доменов и поддоменов. В таких случаях...

Игра в безопасность Android-приложений

Давайте в общих чертах рассмотрим вопросы взлома и защиты Android-приложений. В рамках статьи нас интересуют сами процессы взлома и защиты, а не конкретные методики работы с конкретными инструментами. Поэтому разберёмся с этими процессами и постараемся сделать выводы. Чтобы читать было интереснее,...

Вызволяем увлажнитель из сетей Xiaomi

Вероятно, вы слышали о том, что сухость воздуха — одна из частых причин появления статического электричества. Вот и я решил обзавестись увлажнителем, когда заметил, что кошка бьется током почти при каждом прикосновении. И нет, ее зовут не Электро или Шторм Спирит. Знакомьтесь, Амидала (в честь...

Боты и сервисы для разведки данных Вконтакте

Введение Приветствую всех читателей статьи, рад вас снова приветствовать! Продолжаю серию статей "ШХ" на тему OSINT. В прошлой статье рассмотрели варианты поиска по никнейму, благодаря которому смогли узнать почту и сопоставить аккаунты в социальных сетях. Как раз в этой статье рассмотрим...

Мы так и не смогли защитить свою модель машинного обучения от состязательных атак. Пока

Наша команда разработчиков Исследовательского центра доверенного искусственного интеллекта ИСП РАН первые два года занималась построением сетевой системы обнаружения вторжений, основанной на применении методов машинного обучения. А в последний год мы сменили щит на меч и начали атаковать...

Решение cryptopals. Часть 3

Завершаем решение cryptopals. В этой части рассмотрим блоки заданий 5 и 6, которые посвящены криптографии с открытым ключом. Читать далее...

Синергия продуктов Anti-DDoS и WAF

Группа компаний «Гарда» – производитель семейства продуктов для защиты данных и сетевой безопасности. В нашем портфеле более 15 различных систем, которые помогают зрелым заказчикам решать задачи кибербезопасности. Под тегом #продуктыгарда мы будем размещать посты, из которых вы узнаете лучшие...

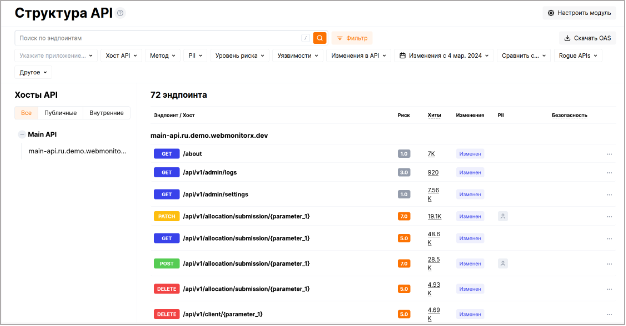

Обзор продукта «Структура API» и новой функциональности сравнения Open API спецификаций

Всем привет! Сегодня мы хотим вам рассказать о нашем продукте «Структура API» и последних изменениях в нём. Данный продукт позволяет решить одну из важнейших задач в управлении API – это получение актуальной и полной структуры API на основании реального трафика. Результат представляется в привычном...

Красавица и HTML Injection. Почему HTMLi не только про дефейс

Привет, Хабр. Сегодня мы посмотрим на достаточно тривиальную тему с совсем нетривиальной стороны. Пожалуй, для каждого вебера HTML-инъекции являются темой, которой зачастую уделяют не очень много внимания. Взять даже собеседования: когда в последний раз вас спрашивали не об XSS'ках, а об...