Сетевая форензика с помощью ZUI

В процессе расследования инцидентов в сетевой области традиционно применяют такие инструменты как Wireshark, Zeek, Suricata. Каждый из указанных инструментов обладает своими достоинствами и недостатками, соответственно было бы целесообразно использовать их в связке из единого интерфейса. Такую...

Без про-v-ода. Поднимаем точку доступа ловушку, тестируем сети на проникновение

Введение Снова рад приветствовать всех читателей статьи! Продолжаю рубрику "Без про-v-ода" в которой я рассказываю про беспроводные технологии, сети, устройства, их эксплуатацию и тестирование на безопасность. Сегодня хочу рассмотреть с вами так же некоторые инструменты для тестирования на...

Обнаружение SSH-туннелей по размеру пакетов

Иллюстрация из книги «Справочник киберсантехника» Протокол SSH — очень мощный инструмент, который используется для удалённой консоли или передачи файлов (scp, sftp). Есть менее известная функция перенаправления портов. Такие SSH-туннели используются для пробития файрволов и хорошо скрываются от...

Темная сторона Снупи. Глубокое погружение

В предыдущей статье мы кратко рассмотрели фреймворк Snoopy. А также прошлись по существующим проблемам и ограничениям массового фингерпринтинга. Как обсуждалось ранее, текущая реализация фреймворка использует только одну функцию — последовательность размеров зашифрованных ресурсов. Поэтому далее...

Темная сторона Снупи

В предыдущей статье мы познакомились с наиболее интересными проектами с общим именем «Снупи». Некоторые из них заслуживают более подробного описания, и сегодня на очереди фреймворк для фингерпринтинга. Несмотря на использование шифрования и другие меры безопасности, конфиденциальность пользователей...

Прокурор как фактор повышения информационной безопасности госсайтов

Через неделю после публикации нашего предыдущего доклада «Информационная безопасность сайтов государственных органов Российской Федерации: ненормативные результаты», основным выводом которого было «96% госсайтов не соответствуют требованиям НПА по информационной безопасности», Международный...

Защита от всплесков при агрегации трафика в пакетных брокерах

Современный подход к подключению средств мониторинга и информационной безопасности к сетевой инфраструктуре предполагает использование ответвителей трафика и брокеров сетевых пакетов. Для обеспечения полной видимости трафика в сети (главное условие корректной работы систем мониторинга и адекватных...

Внедрение межсетевого экрана без боли: анализируем реальный трафик на этапе подготовки

Представьте, что вам нужно внедрить файрвол в инфраструктуре предприятия N — крупной компании с сотнями филиалов, несколькими ЦОДами и большим количеством взаимодействий с внешними организациями. Заказчик разводит руками и сам не знает, что с чем у него взаимодействует, по каким адресам и...

Проблемы использования SPAN для мониторинга в современной сети

Ранее мы опубликовывали статью «TAP или SPAN? Рекомендации по зеркалированию трафика для профессионалов», в которой были описаны отличия подходов по съему трафика и проведен их анализ. Опрос и комментарии показали, что многие специалисты активно используют SPAN. Данной статьей мы дополним...

Анализ трафика приложений на Android Emulator. Причем здесь Root?

Привет! Я думаю, что наберется немало людей, перед которыми стоят интересные задачи по работе с приложениями. Например - анализ трафика для, разумеется, тестирования этих самых приложений! Вам выпало нелегкое бремя - необходимо отдебажить продовую сборку чего-либо и вы начинаете свои поиски решений...

Обеспечение сетевой безопасности совместно с брокерами сетевых пакетов. Часть вторая. Активные средства безопасности

В первой части мы рассказали про наиболее популярные пассивные средства ИБ, которые применяются для мониторинга и анализа трафика в сети. Возникает логичный вопрос: если системы умеют выявлять угрозы, то почему бы не блокировать их? Сегодня предлагаем Вам поговорить про активные средства ИБ, их...

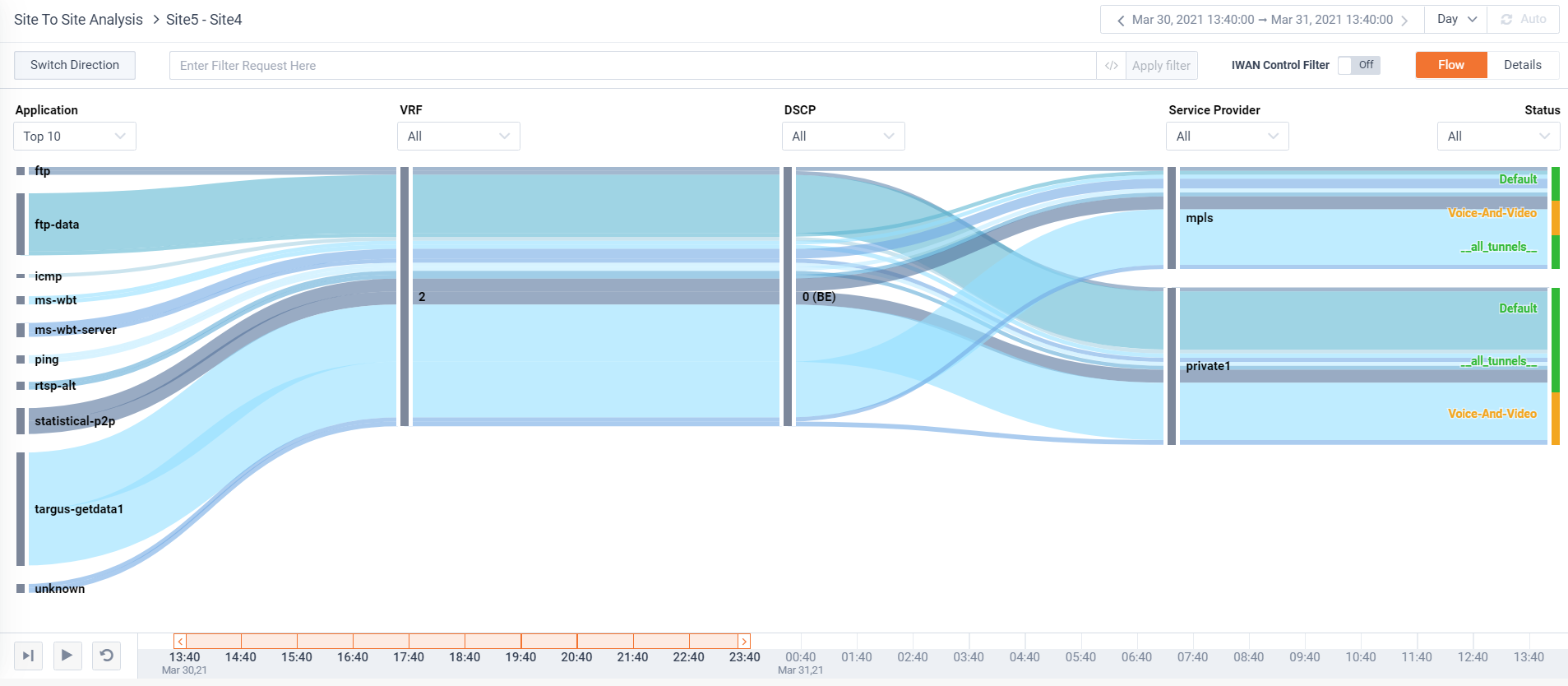

Аналитика в SD-WAN – как она выглядит и зачем нужна?

Привет, я работаю инженером в КРОК, где у нас есть своя SD-WAN-лаборатория. И когда заказчик приходит с вопросами вроде «А вот у меня в сети сейчас всё работает так, а как это будет работать, если я захочу перейти на SD-WAN? И будет ли работать вообще?» мы можем быстро собрать нужную схему,...

Обеспечение сетевой безопасности совместно с брокерами сетевых пакетов. Часть первая. Пассивные средства безопасности

С ростом облачных вычислений и виртуализации современные компьютерные сети становятся всё более уязвимыми и постоянно развиваются, принося с собой новые риски и неопределённости. Давно прошли времена хакерства для удовольствия, хакеры финансово мотивированы и более изощрены, чем когда-либо....

Сайты региональных органов власти: все еще печальнее, чем у федералов

Вот мы и выпустили сводный доклад по итогам мониторинга сайтов высших органов власти регионов – «Надежность сайтов органов государственной власти субъектов Российской Федерации – 2020». Оценивали их с трех сторон: а) можно ли эти сайты считать официальными с точки зрения закона, б) обеспечивают ли...