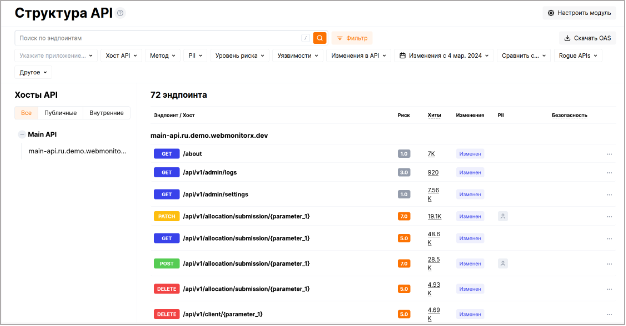

Обзор продукта «Структура API» и новой функциональности сравнения Open API спецификаций

Всем привет! Сегодня мы хотим вам рассказать о нашем продукте «Структура API» и последних изменениях в нём. Данный продукт позволяет решить одну из важнейших задач в управлении API – это получение актуальной и полной структуры API на основании реального трафика. Результат представляется в привычном...

Как киношные хакеры испортили жизнь ИБ-специалистам

Хакеры в кино — сверхлюди, которые по щелчку мыши могут взломать автомобиль, запустить «киберракету» и вычислить юрлицо через командную строку. Сцены взлома сопровождаются звуковыми и визуальными эффектами, которые вызывают если не смех, то ироническую улыбку у всех, кто в теме. Меня зовут Артемий...

Использование машинного обучения для борьбы с DDoS атаками

В настоящее время фиксируются реальные атаки DDoS более 1 Тбит/с. Так, например, атака 2018 год на GitHub достигла пикового объема трафика в 1,35 терабит в секунду, превосходя любую ранее зарегистрированную атаку. При этом растет количество сложных атак на протоколы прикладного уровня. Эти атаки...

Как оценить эффективность WAF и зачем вообще это все нужно? Часть 3

Привет! Меня зовут Лев Палей, и я собаку съел на всяких сравнениях, технико-экономических обоснованиях и всей этой истории с выбором каких-либо решений. Теперь я работаю по другую сторону сделки. Поэтому, после некоторого времени, проведенного в компании-производителе, решил рассказать о тяготах...

Наука в топе атакуемых отраслей, утечки в промышленности и возврат к бумажным носителям

Привет! В эфир снова врывается департамент аналитики Positive Technologies. Расскажем, какие отрасли чаще всего атаковали злоумышленники в 2023 году, а еще затронем неприятности, произошедшие с фондом «Сколково», курортом «Роза Хутор» и другими компаниями. Подробности...

Как обнаружить хакера на этапе дампа учетных данных в Windows?

Одна из самых часто используемых техник при атаках — получение учетных данных из операционной системы. В этом можно убедиться, читая аналитические отчеты различных компаний: техника T1003 OS Credential Dumping в подавляющем большинстве случаев входит в ТОП-5. После проникновения в систему...

Как оценить эффективность WAF и зачем вообще это все нужно? Часть 2

Привет! Меня зовут Лев Палей, и я собаку съел на всяких сравнениях, технико-экономических обоснованиях и всей этой истории с выбором каких-либо решений. Теперь я работаю по другую сторону сделки. Поэтому, после некоторого времени, проведенного в компании-производителе, решил рассказать о тяготах...

Как оценить эффективность WAF и зачем вообще это все нужно. Часть 1

Привет! Меня зовут Лев Палей, и я собаку съел на всяких сравнениях, технико-экономических обоснованиях и всей этой истории с выбором каких-либо решений. Теперь я работаю по другую сторону сделки. Поэтому, после некоторого времени, проведенного в компании-производителе, решил рассказать о тяготах...

Бородатый обманщик. Методика TARPIT в защите и нападении

Существует стратегия информационной безопасности, суть которой сводится к непропорциональному расходованию ресурсов атакующей стороны. Ресурсов вычислительных, временных и человеческих. Добро пожаловать под кат если вас интересует: Как затруднить атакующему фазу разведки? Отчего nmap может серьезно...

mDNS это плюс или минус?

Добрый день, уважаемые жители хабра! Сегодня я хотел бы понакомить новичков с рядом протоколов, используемых в сети интернет, и объяснить как современные технологии с одной стороны упрощают нам жизнь, а с другой, добавляют проблем с безопаснотью. Впервые я познакомился с протоколами компьютерных...

WAF: теория и практика. Часть 1. Отсекаем лишний трафик с помощью WAF

Регулярные выражения, как способ расширения функционала WAF. В этом цикле статей я расскажу как можно повысить точность работы системы и добавить новый функционал с помощью регулярных выражений, которые доступны в правилах и триггерах нашего WAF. Читать далее...

Mysterious Werewolf атакуют российскую электронную промышленность через уязвимость в WinRAR

Недавно наши коллеги из компании Cyble опубликовали в своем блоге исследование группировки, от которой пострадали несколько российских поставщиков полупроводников. Наше управление киберразведки также следит за этим кластером активности, получившим имя Mysterious Werewolf. Мы обнаружили еще одну их...

Сколько попугаев выдает ваш WAF? Обзор утилит для тестирования

Утилиты для синтетического тестирования чего-либо всегда пользовались популярностью. В памяти сразу всплывают Antutu, CPU-Z, 3DMark… А есть ли что-то подобное, но для тестирования WAF? Меня зовут Вадим, я работаю в Вебмониторэкс, участвую в разработке WAF и немного в разработке софта для его...

Шпионы Sticky Werewolf атакуют государственные организации России и Беларуси

Наши специалисты по киберразведке обнаружили новую группировку, которая применяет условно легитимное ПО, чтобы вмешиваться в работу государственных организаций. Характерная особенность этих злоумышленников — в использовании достаточно популярных инструментов, которые несложно обнаружить и...

Оса не проскочит: разбираемся в методиках тестирования и сравнения ̶ а̶н̶т̶и̶м̶о̶с̶к̶и̶т̶н̶ы̶х̶ ̶с̶е̶т̶о̶к̶ WAF

Использование WAF для защиты веб-приложений и API уже давно стало необходимостью. И дело тут не только в требованиях регуляторов (152-ФЗ и 187-ФЗ, PCI DSS), но и в здравом смысле, стоит хотя бы посмотреть на количество взломов и утечек за последнее время. На рынке WAF много решений, но как их...

Топ некритичных ошибок в инфраструктуре, приводящих к критичным проблемам

Допустить незначительную ошибку в конфигурации — очень просто. Однако, череда таких некритических уязвимостей может привести к компрометации системы. Поэтому, даже если других дел тоже очень много, нужно уметь не допускать таких ошибок, то есть изначально настраивать инфраструктуру безопасно....

Импортозамещение для кибератак: новая группировка Quartz Wolf использует старое отечественное ПО

К классическому комбо «фишинг + программа для получения удаленного доступа» злоумышленники решили добавить изюминку: они стали внедрять легитимное отечественное ПО. Атаку с использованием такого метода, направленную на гостиничный бизнес, отследил и отразил сервис BI.ZONE CESP. Рассказываем, как...

Relay атаки. Часть 3

В предыдущих частях статьи можно найти инструкции для проведения NTLM Relay атак и как настроить тестовый стенд для них. В этой части попробуем разобраться в том, как работают методы для запуска Relay атак без участия пользователя, а так же рассмотрим последние версии potato эксплойтов для...

Назад