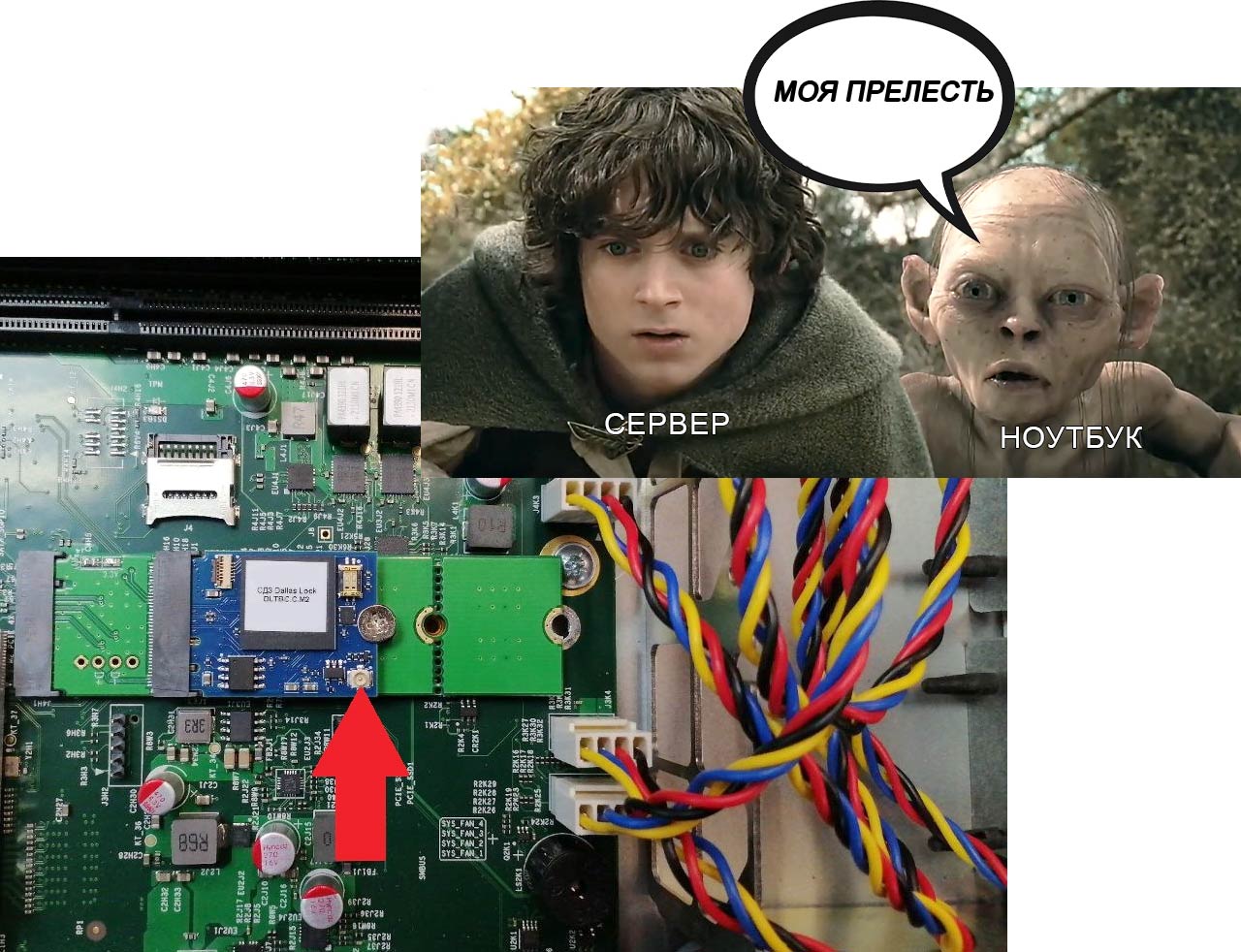

Тесты «Тринити»: совместимость со средствами доверенной загрузки

Как часто процесс внедрения какого-нибудь ПАК в сервер затягивается из-за того, что «выключили — внедрили — включили — всё лежит». Причём, лежит не 5 минут, а, например, 5 дней, пока вокруг бегают инженеры, пытаясь понять, почему не заводится. Порой попытки внедрить так, чтобы соответствовать...

Безопасник познает ОУД. Применение ОУД в АСУ ТП. Часть 1 (Задание на безопасность)

Попытка подружить ГОСТ15 408, ОУД, безопасную разработку и вот все эти страшные вещи с разработкой приложений и систем для АСУ ТП. Вляпаться...

«К2 Кибербезопасность», Positive Technologies и Anti-Malware.ru представили совместное исследование о выполнении 187-ФЗ

В Музее криптографии в Москве 12 октября 2023 года прошла презентация совместного исследования подразделения «К2 Кибербезопасность», компании Positive Technologies и портала Anti‑Malware.ru, посвящённого реализации 187-ФЗ «О безопасности критической информационной инфраструктуры Российской...

Core Werewolf: легитимное ПО против ОПК и критической инфраструктуры

Группировка Core Werewolf — один из новых представителей той части киберпреступности, которая в сегодняшней обстановке занимается активным шпионажем. Как минимум с 2021 года она предпринимала атаки на российские организации, связанные с оборонно-промышленным комплексом (ОПК) и критической...

Изучаем «Mailion. Сертифицированный» — корпоративную почту с сертификатом ФСТЭК России

2022 год показал, что все риски использования иностранного ПО реализовались в полной мере. Российские пользователи столкнулись с отзывом лицензий, отключением технической поддержки и с недоступностью обновлений программных продуктов. Параллельно с этим изменились векторы атак. По данным...

Compliance-дайджест: что изменилось в ИБ-законодательстве в декабре 2022

На связи Катя из центра «Solar Интеграция» с подборкой новостей из мира комплаенса ИБ за минувший декабрь. Как изменились формы уведомлений в области обработки персональных данных, которые необходимо направлять в Роскомнадзор? Какие новшества появились в области защиты критической информационной...

Compliance-дайджест: что изменилось в ИБ-законодательстве в ноябре

В новом выпуске дайджеста вас ждет подборка основных изменений законодательства в области кибербезопасности, произошедших в ноябре. Какие сведения Роскомнадзор требует указывать в Акте об уничтожении персональных данных? Как нужно выбирать средства криптографической защиты для обеспечения...

Аспекты безопасности протокола Siemens S7comm

Автоматизированные системы управления технологическими процессами (АСУ ТП) контролируют работу критических информационных инфраструктур на таких значимых для страны объектах как крупные транспортные корпорации, компании из сферы здравоохранения и связи, предприятия топливно-энергетического...

Как из просто хорошей разработки сделать безопасную?

Всем привет! На связи АЭРОДИСК! В этой статье мы расскажем вам про новое направление компании АЭРОДИСК – Цифровое пространство безопасности (ЦПБ). ЦПБ – продукт, созданный для наших партнеров - интеграторов для оказания помощи по вопросам информационной безопасности конечным заказчикам. Данный...

Compliance-дайджест: что изменилось в ИБ‑законодательстве в августе

В новом дайджесте вы узнаете об основных новшествах из мира комплаенса ИБ за прошедший август. Какие подзаконные акты появились в развитие 266-ФЗ, который внес масштабные поправки в Федеральный закон «О персональных данных»? Как изменились требования регуляторов к защите критической информационной...

Об аспектах уголовной ответственности за неправомерное воздействие на критическую информационную инфраструктуру

На настоящий момент судебную практику по статье 274.1. УК РФ объективно нельзя охарактеризовать как обширную. Введение данной статьи в уголовный закон было продиктовано необходимостью обеспечить надлежащее исполнение одновременно принятого Федерального закона от 26.07.2017 № 187-ФЗ "О безопасности...

Обзор изменений в законодательстве за май 2022

Автор: Татьяна Пермякова, старший аналитик УЦСБ В обзоре изменений за май 2022 года рассмотрим следующие документы: Указ Президента РФ №250 и сопутствующие ему нормативные акты; эксперимент по повышению защищенности государственных информационных систем федеральных органов исполнительной власти;...

Критическая информационная инфраструктура Индии

Автор: Евгений Баклушин, руководитель направления Нестабильная геополитическая обстановка и непрерывное развитие ИТ-технологий и инструментов способствуют постоянному росту киберпреступлений (вплоть до кибертерроризма) в отношении критических информационных инфраструктур государств (далее – КИИ)....

Как скрестить Intel с Эльбрусом: Обзор новой линейки СХД АЭРОДИСК

Всем доброго здравия! В этой статье мы проведем обзор обновленной линейки систем хранения данных АЭРОДИСК Восток-5 и АЭРОДИСК Engine-5. В новых СХД мы уделили много внимания управлению большими хранилищами в многоконтроллерных конфигурациях на разных процессорных архитектурах («Кластер хранения»),...

Российская виртуализация на российском железе: обзор платформы АЭРОДИСК MACHINE-V

Здравствуйте, Хабровчане! В этой статье мы проведем обзор новой линейки программно-аппаратных комплексов АЭРОДИСК Machine-V с предустановленной российской системой виртуализации АИСТ и гиперконвергентой системой vAIR. Идею создания готовых программно-аппаратных комплексов (ПАК-ов) с...

Провинциальный взгляд на аттестацию государевых информационных систем

Недавно мы организовали обсуждение нового порядка аттестации объектов информатизации, вступившего в силу с 1 сентября 2021 года. С материалами обсуждения рекомендуем ознакомиться тем, кто готов прочитать эту статью до конца. Для тех, кто не готов – достаточно ликбеза в первой части статьи. После...

Однажды револьвер уравнял шансы сильных и слабых. А потом придумали интернет

Количество хорошо подготовленных целевых кибератак на критическую информационную инфраструктуру предприятий и целых городов в разных странах растёт с каждым годом. Причём в некоторых случаях пострадавшие объекты КИИ даже не имели выхода в интернет. По мнению специалистов от кибербезопасности, выбор...

Сертифицированные VS. несертифицированные средства защиты информации: требования регулятора или реальная необходимость?

Вопрос о необходимости использования сертифицированных средств защиты информации, включая и криптографические, не теряет своей актуальности для коммерческих организаций уже очень долгое время. Он неустанно обсуждается в рамках выполнения требований по обеспечению безопасности персональных данных,...

Назад