[Перевод - recovery mode ] Перевод: Топ-5 лучших практик управления уязвимостями

Для уменьшения поверхности атаки требуется надежное решение по управлению уязвимостями, которое поможет бороться с самыми постоянными и разрушительными киберугрозами современности. Читать далее...

В поисках утраченного сканера: почему найти альтернативу Qualys оказалось непростой задачей

Прошлый год проходил под эгидой вынужденного импортозамещения: вендоры ИТ и ИБ уходили, забирая с собой обновления, сигнатуры и лицензии. А хакеры радовались уязвимостям, которые компании просто не могли закрыть. Словом, патча нет, но вы держитесь! С поиском незакрытых уязвимостей тоже все...

Защита внешнего сетевого периметра компании через регулярный пентест

Привет, ХАБР. В настоящее время для каждой компании стает ребром вопрос информационной безопасности. С одной стороны растет количество кибер-атак, с другой растет ответственность компаний за сохранность информации, тех же персональных данных. Как говорится, ставки со всех сторон растут и поэтому...

Где ваш VM: как компании ищут и устраняют уязвимости и почему не все довольны этим процессом

За последние полтора года ИТ-периметры организаций так усложнились (один переход на удаленку чего стоит!), что немудрено даже самому опытному ИБэшнику запутаться в этих динамичных лабиринтах. На этом фоне мы решили выяснить, как же сейчас налажен процесс Vulnerability Management (VM) в компаниях:...

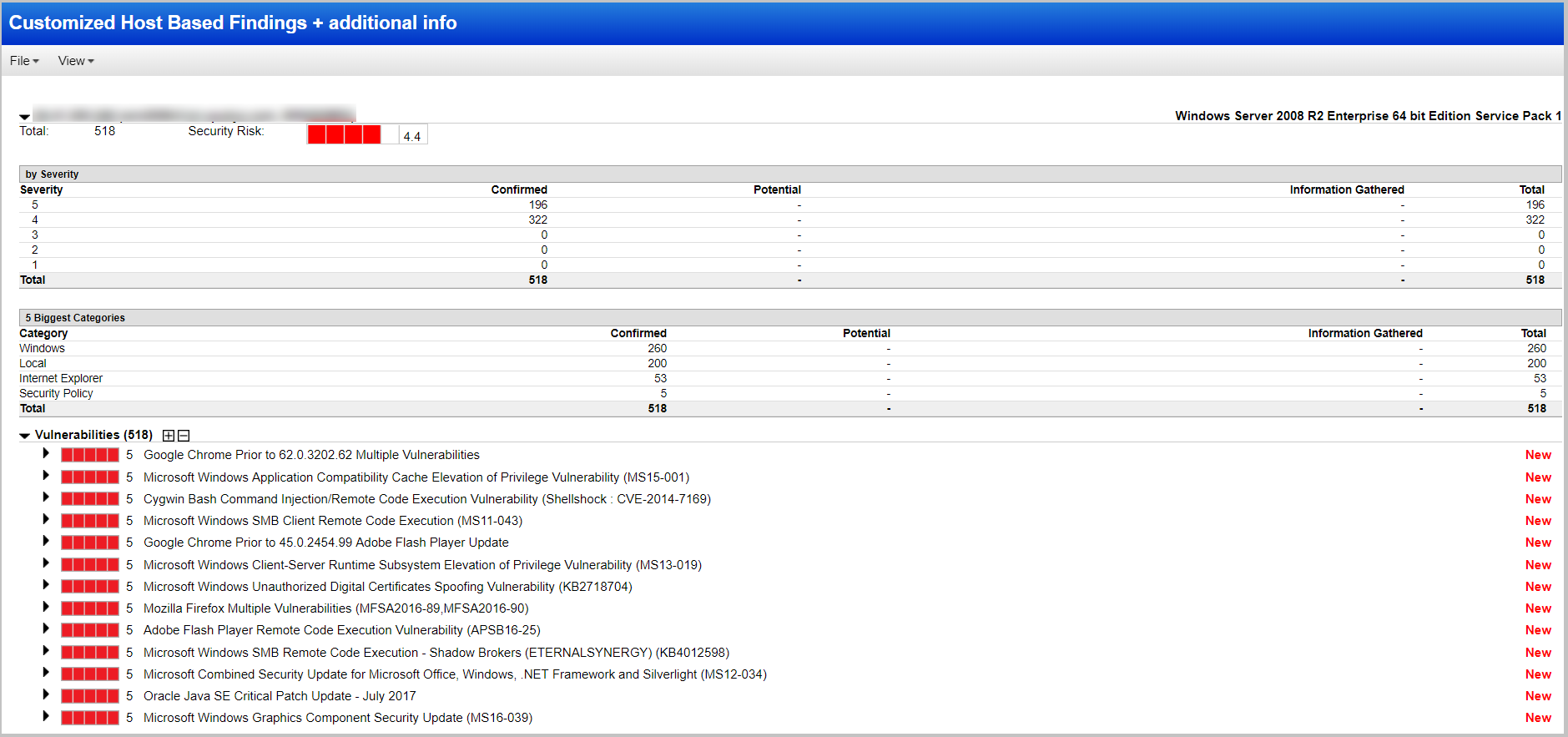

Как я стал уязвимым: сканируем ИТ-инфраструктуру с помощью Qualys

Всем привет! Сегодня хочу рассказать про облачное решение по поиску и анализу уязвимостей Qualys Vulnerability Management, на котором построен один из наших сервисов. Ниже покажу, как организовано само сканирование и какую информацию по уязвимостям можно узнать по итогам. Читать дальше →...