Как проверить паспорт на действительность

Реквизиты паспорта — не просто набор цифр, в них закодирован вагон информации. Если правильно расшифровывать и сопоставлять реквизиты, подозрительные документы мгновенно всплывут на поверхность. Продукты HFLabs уже 14 лет проверяют клиентские данные в банках, страховых, телекомах и другом крупном...

Как работает криптография на основе эллиптических кривых в TLS 1.3

Пара предупреждений читателю: Для того, чтобы (насколько это возможно) упростить процесс объяснения и сжать объем публикации, стоит сразу же сделать ключевую оговорку — все, что мы пишем, касаемо практической стороны рассматриваемой проблематики, корректно для протокола TLS версии 1.3. Это значит,...

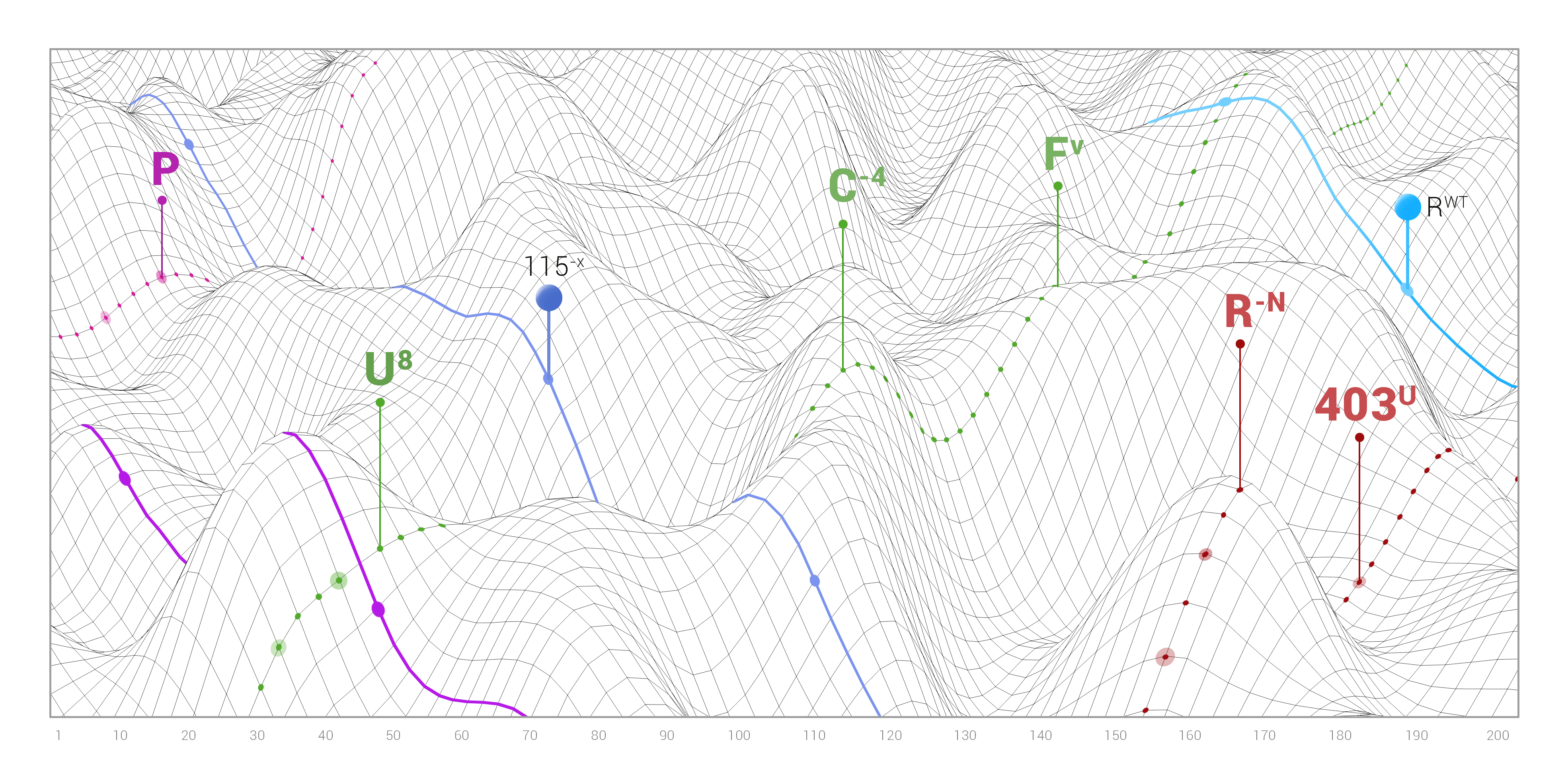

[recovery mode] Модель натурального ряда чисел и отдельного числа. Контуры

В комментариях к опубликованным ранее работам автора было высказано много замечаний и пожеланий. Я благодарю всех читателей — хабровчан и прочих за внимание к работам и тем более за комментарии. Многих читателей не устраивал стиль изложения, подача материала, нечеткость определений и др. Главное,...

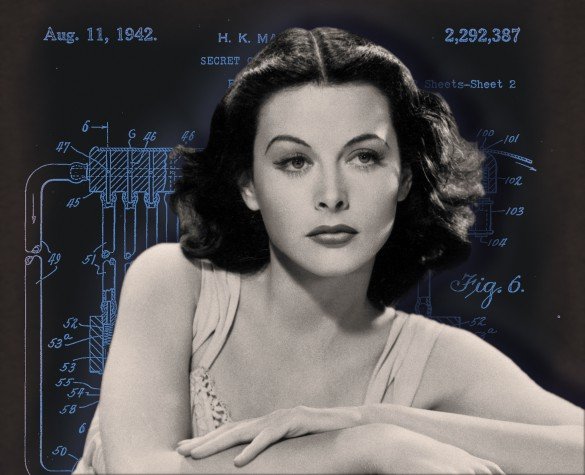

Хеди Ламарр: изобретательница из Голливуда

Хеди Ламарр Что общего между игрой на пианино в четыре руки, торпедами и «вай-фаем» в вашем гаджете? Ответ вы найдете в этой статье. 9 ноября 2014 года, отмечалось столетие со дня рождения голливудской звезды Хеди Ламарр. Фильмы с ее участием давно стали классикой Голливуда. Но не все знают, что...

[Перевод] Криптографические атаки: объяснение для смятённых умов

При слове «криптография» некоторые вспоминают свой пароль WiFi, зелёный замочек рядом с адресом любимого сайта и то, как трудно залезть в чужую почту. Другие вспоминают череду уязвимостей последних лет с говорящими аббревиатурами (DROWN, FREAK, POODLE...), стильными логотипами и предупреждением...

Модель натурального ряда чисел и его элементов. Ромбы

В этой работе сохраняется базовая Г2± – модель, но принимается другая организация ее клеток (другой рисунок). Поверх первичной решетки с клетками размера 1×1 изображается более крупная сетка – сетка ромбов, а также рассматривается сетка центров ромбов (СЦР). Последняя сетка не изображается, чтобы...

Модели натурального ряда чисел и его элементов: Геометрическая (плоскостная) модель натурального ряда

Задача криптографического анализа шифра (атака на шифр) предполагает построение и исследование модели криптографической системы (алгоритма шифра и его элементов), а также ситуации, в рамках которой осуществляется криптоанализ. Для шифра RSA такой моделью его элемента должны быть модели нечетного...

Об очень шпионском методе аутентификации

Итак, мы засылаем супер-секретных агентов Алису и Боба во вражескую страну под прикрытием. В процессе миссии им предстоит связаться и работать вместе, обмениваться информацией, обычные шпионские дела. Конечно, все это нужно делать с соблюдением всех возможных правил и техник безопасности. Ведь в...

Экономим место на жестком диске с помощью стеганографии

Когда мы говорим о стеганографии, люди представляют террористов, педофилов, шпионов, ну в лучшем случае криптоанархистов и прочих ученых. И действительно, кому еще может понадобиться скрывать что-то от внешних взоров? Какая вообще от этого может быть польза простому человеку? Оказывается, какая-то...

Случайные числа и децентрализованные сети: имплементации

Введение function getAbsolutelyRandomNumer() { return 4; // returns absolutely random number!} Как и в случае с концепцией абсолютно стойкого шифра из криптографии, реальные протоколы “Publicly Verifiable Random Beacon” (далее PVRB) лишь пытаются максимально приблизиться к идеальной схеме, т.к. в...

По следам RTM. Криминалистическое исследование компьютера, зараженного банковским трояном

Об атаках банковского трояна RTM на бухгалтеров и финансовых директоров писали довольно много, в том числе и эксперты Group-IB, но в публичном поле пока еще не было ни одного предметного исследования устройств, зараженных RTM. Чтобы исправить эту несправедливость, один из ведущих специалистов...

[Перевод] Самое простое объяснение принципа работы современных алгоритмов симметричного шифрования

(Нашёл в твиттере тред с очень крутым объяснением работы симметричных шифров. Его написал Colm MacCárthaigh один из основных контрибьюторов Apache. Я спросил разрешение Колма на перевод, он любезно согласился). Я объясню вам доступным языком, что происходит при шифровании данных. Надеюсь, что без...

[Перевод] Схема разделения секрета Шамира

Рассмотрим сценарий, когда необходимо обеспечить безопасность банковского хранилища. Оно считается абсолютно неприступным без ключа, который вам выдают в первый же день работы. Ваша цель — надёжно сохранить ключ. Предположим, вы решили всё время хранить ключ при себе, предоставляя доступ к...

Дружелюбная защита WEB ресурса от атак перебором

Одна из проблем, которая возникает перед WEB-ресурсами имеющими персональные кабинеты — атака перебором. Да, простой перебор всех вариантов пароля для конкретной учетки. Тупо? Возможно, но такая атака может сильно нагрузить ресурс. К тому же, если контроля сложности пароля пользователя при...

Результаты тестирования алгоритмов российских биометрических компаний на мировом рынке

В России обсуждают вопросы о создании мега Национального биометрического Центра с объемом базы данных 100 – 150 млн. записей. А в Госдумму уже внесен проект закона об обязательной биометрической регистрации. Так как работать все это, теоретически, обязано на патриотическом оборудовании, то есть из...

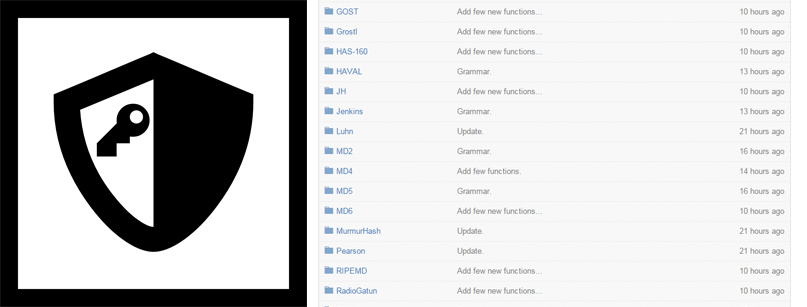

Большая подборка функций хеширования на Github

Мацей Чижевски собрал на Github коллекцию исходных кодов различных алгоритмов хеширования: для вычисления контрольных сумм, некриптографических и криптографических. В репозитории можно найти, к примеру, реализации CRC/MD5/ГОСТ 34.311-95/SHA-3. Каждая хеш-функция представлена исходником на языке С и...

Реализация метода Куттера-Джордана-Боссена в MATLAB

Введение Доброго времени суток, пользователи Хабра! В этой статье речь пойдет о программной реализации стеганорафического метода Куттера-Джордана-Боссена в MATLAB. Для тех, кто не знает, поясню: стеганрография — это наука о скрытой передаче информации путём сохранения в тайне самого факта передачи....

Волшебная формула или как увидеть угрозу

Всякая система работает по уникальному алгоритму, без алгоритма — это не система. Гибкому, жёсткому, линейному, разветвляющемуся, детерминированному, стохастическому — не важно. Важно, что для достижения наилучшего результата система подчиняется неким правилам. Нам часто задают вопрос об алгоритмах...