Стыкуем UserGate c зарубежными FW: боевой инструктаж

В одной из прошлых статей мы искали выход из ситуации с уходом вендоров NGFW из России и предлагали схемы безболезненного перехода на UserGate. Ситуация за это время особо не изменилась. Стало больше клиентов с задачей заменить зарубежный файрвол или протестировать отечественный, на этом фоне...

Шифруем передаваемые на сайт данные с алгоритмом на основе хаотической системы Лоренца

Привет! Меня зовут Михаил, работаю в компании DataLine сетевым инженером. По специальности я радиофизик, но со школьной скамьи интересуюсь криптографией. В этом году научная работа в университете помогла совместить два этих интереса. Я посвятил свое исследование применению теории хаоса и задался...

Тестируем комплексную защиту от DDoS в 2 этапа

Привет, Хабр! Все любят читать обзоры железа и софта, из которых можно понять, у какого продукта длиннее лучше получается решать поставленные задачи. Для этих целей часто используются синтетические тесты. В этот раз мы решили пройтись таким тестом по нашему сервису защиты веб-ресурсов: в него...

Тестируем шлюз безопасности UserGate на железе зарубежного NGFW

Я работаю в центре киберзащиты DataLine и в числе прочего занимаюсь межсетевыми экранами нового поколения (NGFW): тестирую новые решения, внедряю, настраиваю, слежу за работоспособностью. В прошлый раз коллеги уже рассказывали про аналог западных NGFW на случай санкций и показывали схемы...

Как оценить риски для зарубежных NGFW и выбрать схему подключения отечественного аналога

Многие наши клиенты используют для сетевой защиты популярные межсетевые экраны нового поколения (NGFW). С их помощью компании анализируют входящий и исходящий трафик, предотвращают вторжения, строят VPN-тоннели до конечных устройств и так далее. Кто-то приобретает аппаратные или виртуальные NGFW и...

Из грязи в RPKI-князи-2. Имплементация RPKI на сетевом оборудовании

В предыдущей части я рассказывал, почему для ИБ важна валидация маршрутов в ВGP и как каждый клиент сервис-провайдера может обезопасить протоколы маршрутизации с помощью RPKI. Но если у вас своя АС с несколькими пирингами, как это бывает у многих банков или ИТ-компаний, то лучшим решением будет...

Как связаны аутентификация и теория относительности? Учёные ищут способы защиты ATM за гранью физики

В ноябре Nature опубликовал работу учёных Женевского университета (UNIGE) и канадского Университета Макгилла, которые решили заменить привычную систему PIN-кодов на более безопасную. В поисках сверхнадежной аутентификации исследователи предложили пересмотреть фактор владения и опираться на метод...

HashiСorp Vault & Kubernetes Secret: используем vault-secrets-operator

Vault от HashiСorp — довольно известное open-source-решение для хранения секретов и неплохая альтернатива реализации секретов в Kubernetes. Vault использует свой сайдкар-контейнер на каждом поде, который получает секреты из хранилища и доставляет их в под или же реализует доступ к секретам через...

Часто забываемые правила безопасности Docker: заметки энтузиаста ИБ

Последние пару лет я помогаю клиентам нашего облака внедрять DevOps-практики и делюсь своим опытом инженера DevOps. К сожалению, вопросы про информационную безопасность возникают у клиентов зачастую тогда, когда уже что-то произошло. У меня как у любителя киберзащиты постепенно накопилась целая...

С чего начать внедрение ИБ большим и маленьким: изучаем CIS Controls v8

Где кончается базовая ИБ-гигиена для небольшого бизнеса и начинается киберзащита для продвинутых? Центр интернет-безопасности (CIS) обновил рекомендации по внедрению ИБ для компаний разного масштаба в свежем гайде CIS Controls 8. Предыдущие рекомендации CIS Controls 7.1 вышли в 2019 году. В версии...

Идеальный пароль по науке: трудно взломать, невозможно забыть

В сети регулярно появляются новости об очередной масштабной утечке паролей. Словари паролей все толще, инструментов для перебора больше, а пользователям все сложнее придумывать надежные пароли и запоминать их без посторонней помощи. Новые исследования предлагают нам научные методы для создания...

Если не хватает NSX Edge: как клиенты нашего облака переезжают в сервис NGFW

Когда клиент размещает свой сайт, почту или другой сервис в нашем облаке на базе VMware, то в 90% случаев в качестве граничного устройства используется виртуальный маршрутизатор NSX Edge. Это решение выполняет для виртуального дата-центра функции межсетевого экрана, NAT, DHCP, VPN и так далее. Но...

Используем чек-лист ENISA для проверки безопасности облачного провайдера и чтения SLA

Когда некрупные компании выбирают облачные ИТ-сервисы, они сразу смотрят на экономию времени и денег. Но вот оценить безопасность сервиса “на глаз” без опыта обычно не получается. Даже если компании внимательно читают соглашение с облачным провайдером, они не всегда знают, на что обращать внимание....

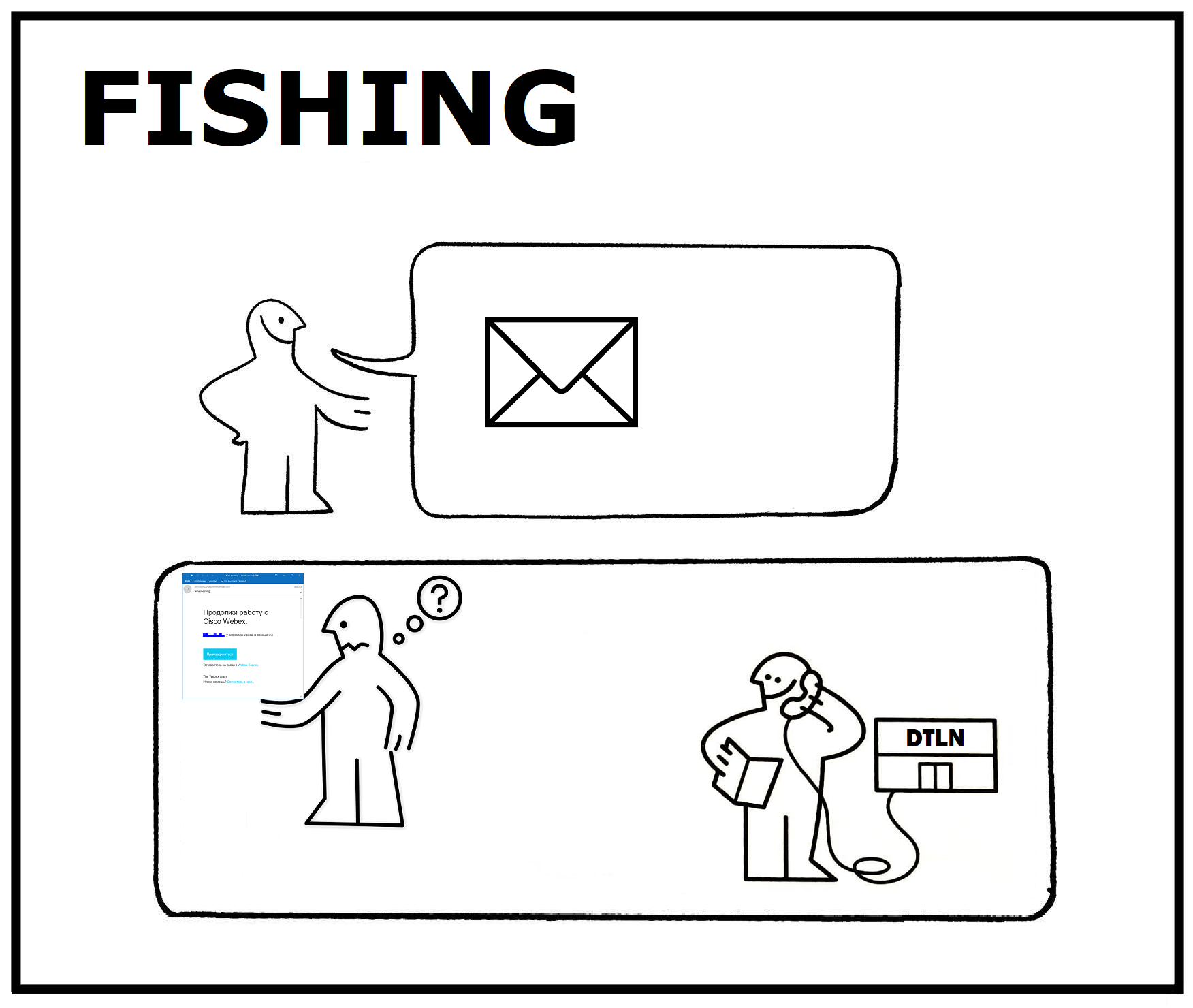

«Меня развели мои же коллеги»: как и зачем мы проводим внутренние фишинговые рассылки

Привет! Меня зовут Саша, и уже полтора года я периодически промышляю фишингом. Только не ради наживы, а для повышения киберграмотности коллег. Такие рассылки помогают нам проверить, насколько вероятна утечка из-за человеческого фактора, кому и какое обучение порекомендовать по основам...

Что может Citrix Session Recording – решение для записи сессий на виртуальных рабочих столах

Меня зовут Николай, и в DataLine я занимаюсь эксплуатацией стенда виртуальных рабочих столов (ВРС) на базе Citrix Vitrual Apps and Desktop. Недавно мы добавили к инфраструктуре ВРС сервис записи пользовательских сессий для двух сценариев: - служба ИБ по записям расследует инциденты безопасности; -...

Из грязи в RPKI-князи-1. Подключаем валидацию маршрутов в ВGP

Привет! Я работаю старшим сетевым инженером в компании DataLine, занимаюсь сетями с 2009 года и успел со стороны понаблюдать, как компании подвергались атакам из-за уязвимости протокола маршрутизации BGP. Один BGP Hijacking чего стоит: пару лет назад хакеры с помощью перехвата BGP-маршрутов украли...

Как показывать ИБ в 2021 году, чтобы ваш сериал не провалился

Если создатели сериалов про хакеров и киберпреступность не прорабатывают детали, перед экраном грустит один кибербезопасник. В 2020 году мир ИТ уже посмотрел «Мистера Робота» и «Кремниевую долину», прощать глупости киношных хакеров все труднее. Мы вместе с коллегой Кириллом Голубенко решили...

И целого WAF’а мало: как мы проапгрейдили сервис защиты веб-сайтов

Привет! Меня зовут Кирилл, и в центре киберзащиты DataLine я развиваю сервис защиты веб-приложений (WAF): общаюсь со специалистами по ИБ и ИТ от клиента, выясняю их задачи, отвечаю за корректную работу сервиса. За неполный год настройки WAF я убедился: если у вас есть сайт, его будут атаковать. И...

Назад