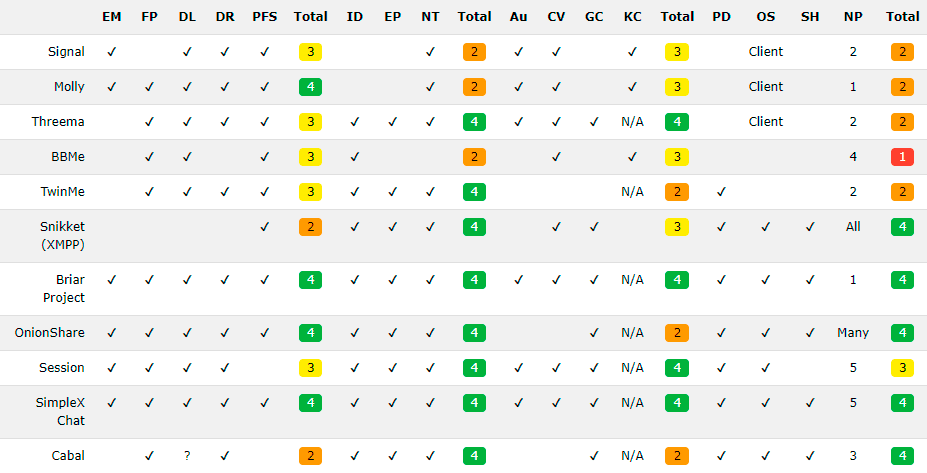

Классификация защищённых мессенджеров. Новые проекты

В наше время трудно представить нормальную жизнь без надёжной, защищённой связи. Раньше защищённые мессенджеры с шифрованием использовали преимущественно в бизнесе, армии, финансовой сфере и других чувствительных областях, то теперь они востребованы абсолютно везде, вплоть до рядовых граждан,...

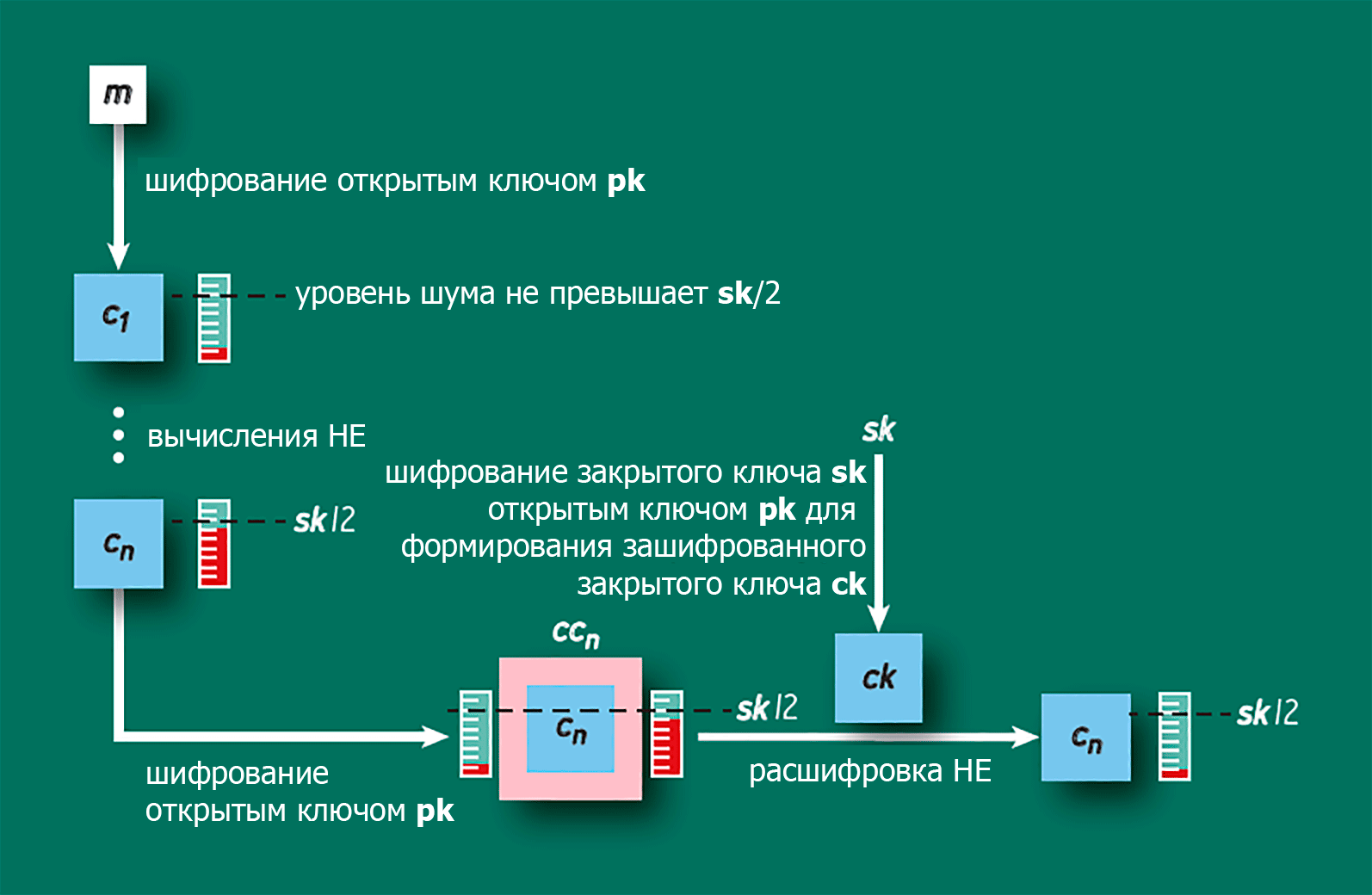

Методы обфускации трафика. Гомоморфное шифрование

Схема гомоморфного шифрования (HE) В последнее время на Хабре всё чаще поднимается тема обфускации/маскировки трафика. Для этих целей разработаны различные инструменты и методы, такие как Pluggable Transports и Project V. Но особый интерес привлекают схемы с использованием FHE (полностью...

Новый софт для шифрования бэкапов

Сквозное шифрование постепенно становится стандартом на файлохостингах и облачных сервисах. Даже если вы храните резервные копии в сейфе, шифрование не будет лишним. А если отправлять файлы на удалённый сервер, тем более. Хотя остаётся вопрос о мерах государственного контроля, но в данный момент...

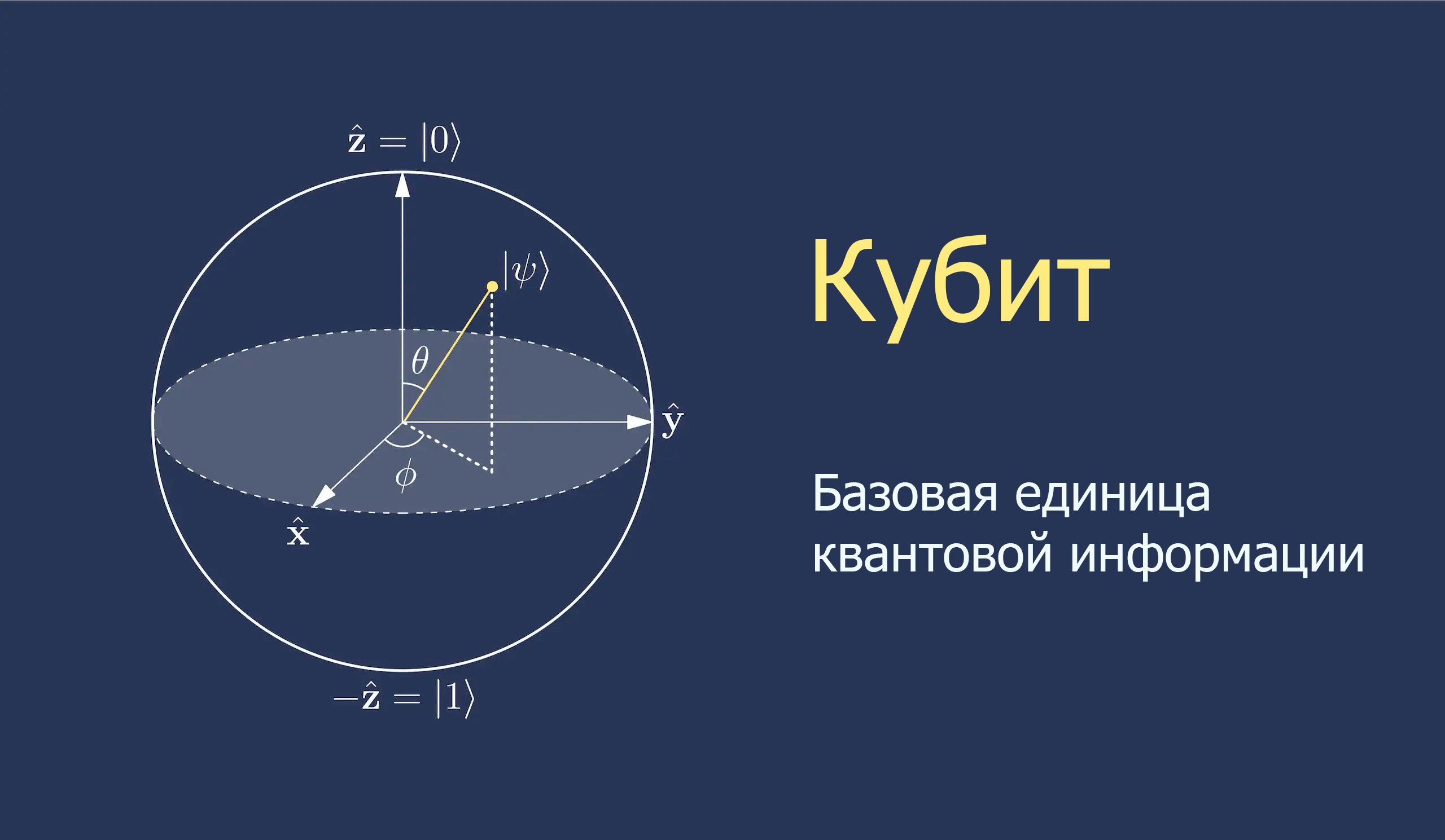

Старая математика ломает постквантовые шифры

Старая математика ломает постквантовые шифры Мир криптографии постепенно готовится к приходу квантовых вычислений, где вместо двоичной логики используются кубиты. Предполагается, что именно криптография станет одним из первых применений квантовых компьютеров. Проблема в том, что современные...

Почему стандарты ИСО не публикуют в открытом доступе?

Основатели ИСО, Лондон, 1946 Международная организация по стандартизации создана в 1946 году для выпуска международных стандартов. Первым из них стало само название организации, которое на всех языках мира звучит одинаково: ИСО. Стандарты ИСО по всем вопросам — от безопасности дорожного движения и...

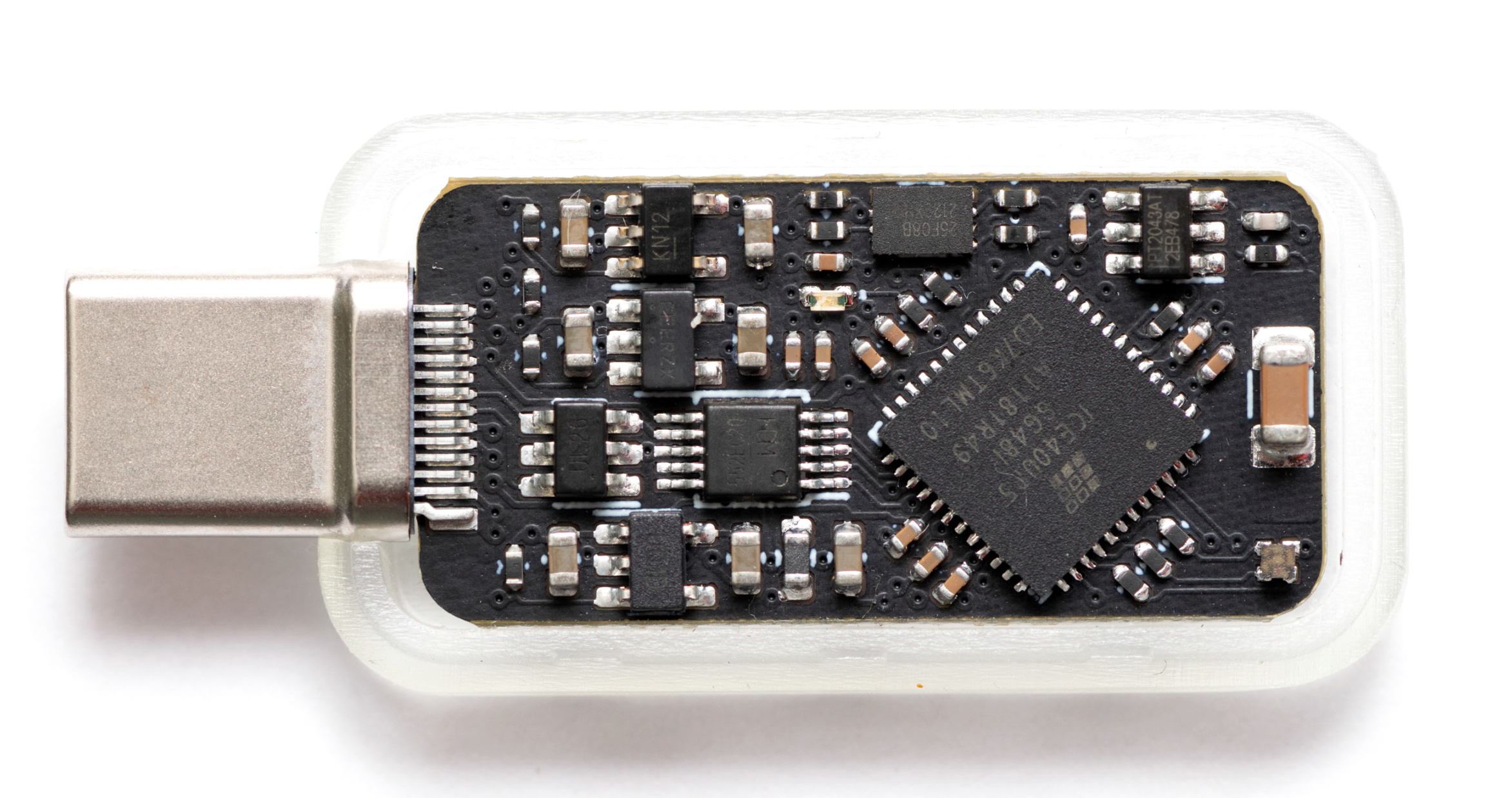

Как работает аппаратный ключ безопасности — и почему не сделать программируемый ключ с улучшенной защитой?

Как известно, пароль — только первый этап аутентификации, причём наименее надёжный. Пароль можно перехватить во время ввода (с клавиатуры или экрана), в процессе передачи на сервер, подобрать брутфорсом, скопировать из места хранения (в том числе с сервера компании, безопасность которого нам не...

Набор цифровых личностей — для работы, дома и друзей

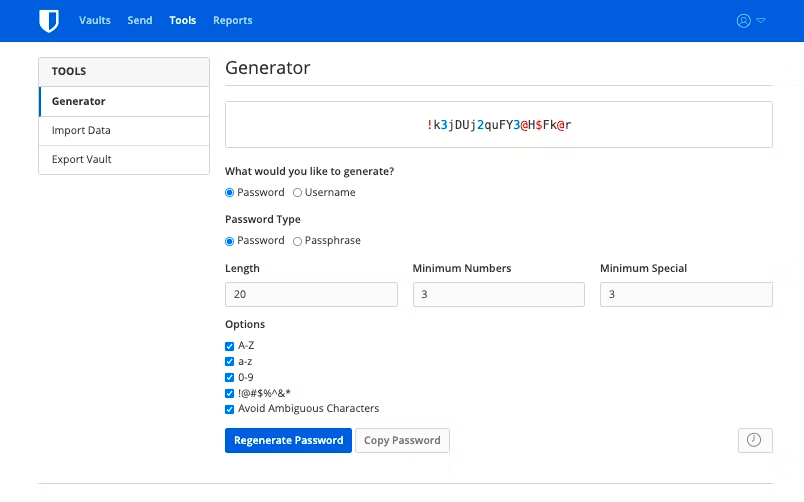

Парольный менеджер с генератором случайных паролей — стандартный инструмент современного пользователя. Но для максимальной рандомизации аккаунтов желательно генерировать не только пароли, но и юзернеймы. Например, в рабочем чате и на постороннем любительском форуме лучше использовать профили с...

Датировка звукозаписи по гулу в энергосети

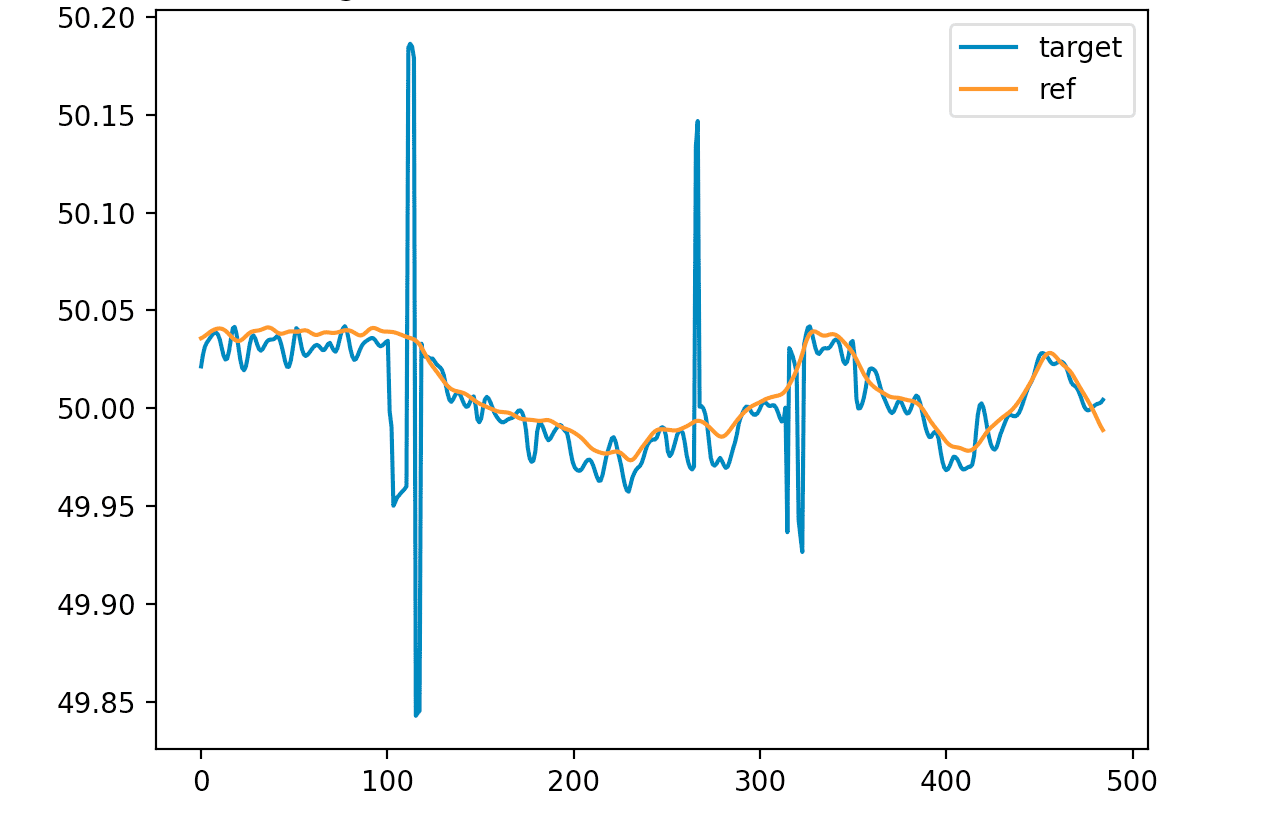

Сравнение колебания частоты тока в целевом сигнале (target) и референсной базе данных (ref) относительно несущей частоты 50 Гц с помощью программы enf-matching, источник В современную эпоху очень важно иметь инструменты, которые позволяют точно верифицировать аудио/видеозапись, выявить следы...

Зачем менять надёжный пароль? Брутфорс и энтропия

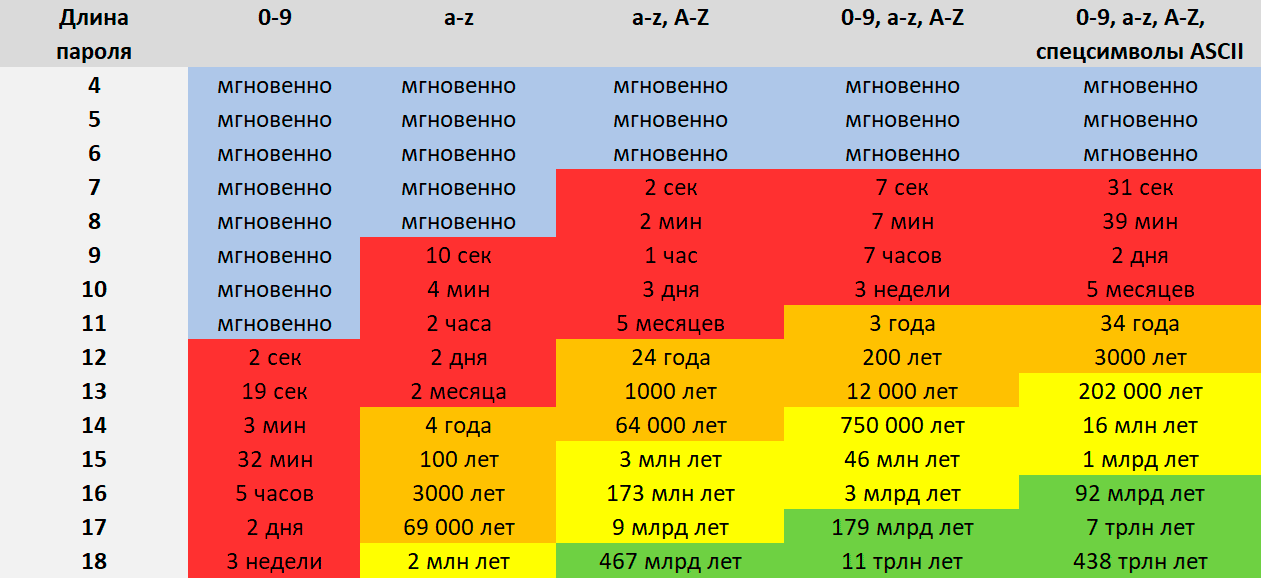

Что такое надёжный пароль? По мере развития технологий за последние десятилетия несколько раз менялись политика, что считать таковым. Мощности для брутфорса становятся всё доступнее, в том числе в облаках, поэтому и требования к энтропии паролей повышаются — в 2022 году рекомендуется использовать...

Съём пароля с клавиатуры ПК через 0–60 секунд по тепловому следу

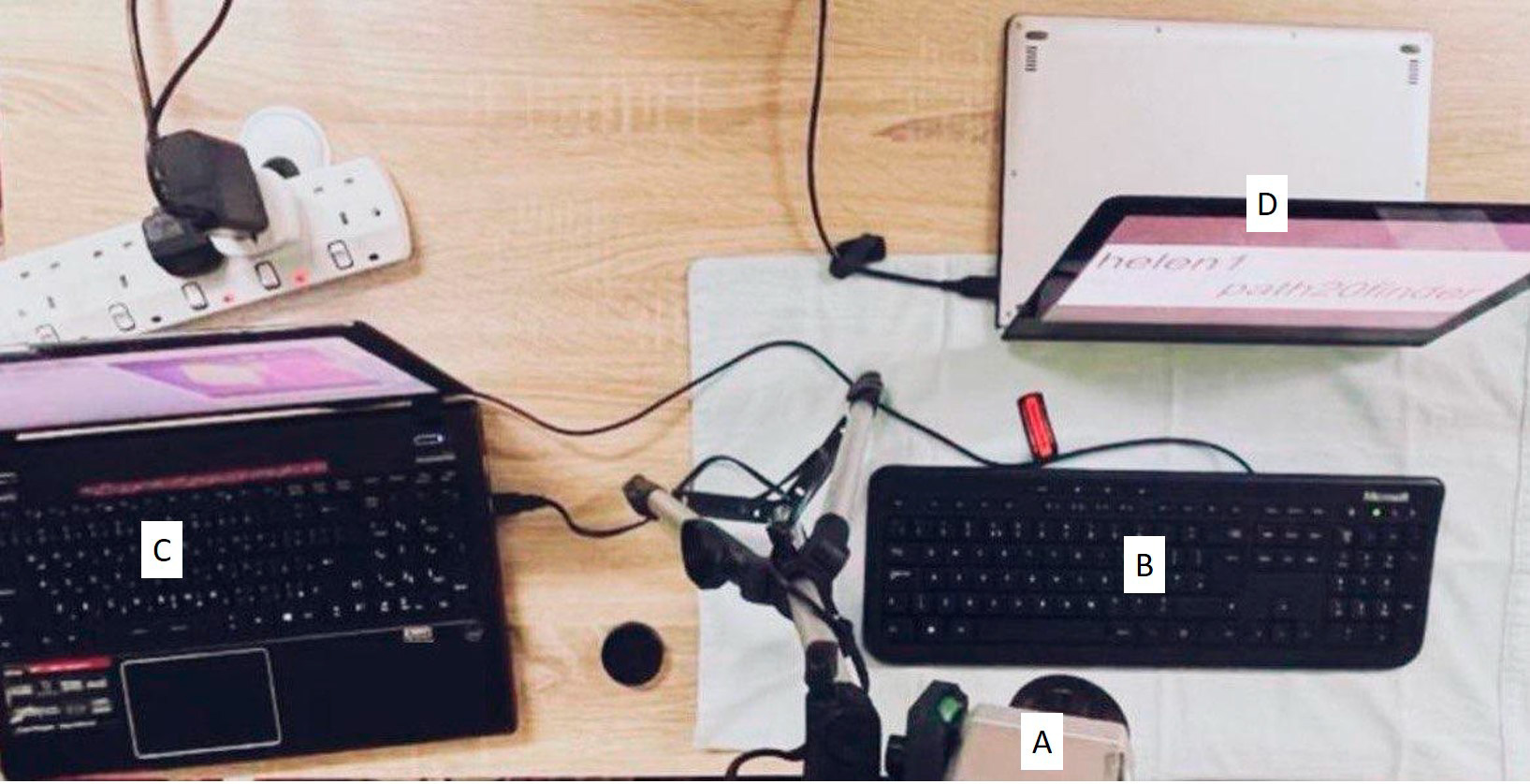

Современные тепловизоры подключаются к компьютеру и записывают температуру каждого пикселя в CSV. Эти данные отлично подходят для обучения нейросети. Несколько месяцев назад учёные из университета Глазго провели эксперимент и разработали реально эффективную модель ThermoSecure для распознавания...

Хронология атак на промышленные предприятия. Контрмеры

Все слышали про ransomware — «программы-вымогатели», которые проникают компьютерную сеть компании и шифруют файлы. Затем злоумышленники предлагают купить ключ расшифровки. Жертвами атак становятся и госучреждения, и коммерческие компании. Например, недавно пострадал военный IT-подрядчик NJVC,...

Перспективы IT — разный взгляд на будущие тренды

Что нас ждёт в будущем? Куда мы движемся, и насколько светлое это будет время? Такие вопросы актуальны в любой момент развития человеческой цивилизации, в том числе и сейчас. Хотя люди больше хотят верить хорошим прогнозам, чем плохим, но важно смоделировать все варианты. В недавней редакционной...

Видеосъёмка из браузера. HTML-код, который включает камеру на смартфоне

Современные стандарты HTML и JavaScript дают разработчикам мощные инструменты для работы со смартфоном через браузер. Мы уже рассказывали о трекинге движений человека по гироскопу/акселерометру с распознаванием паттернов (ходьба, бег, общественный транспорт, нахождение рядом с другим пользователем...

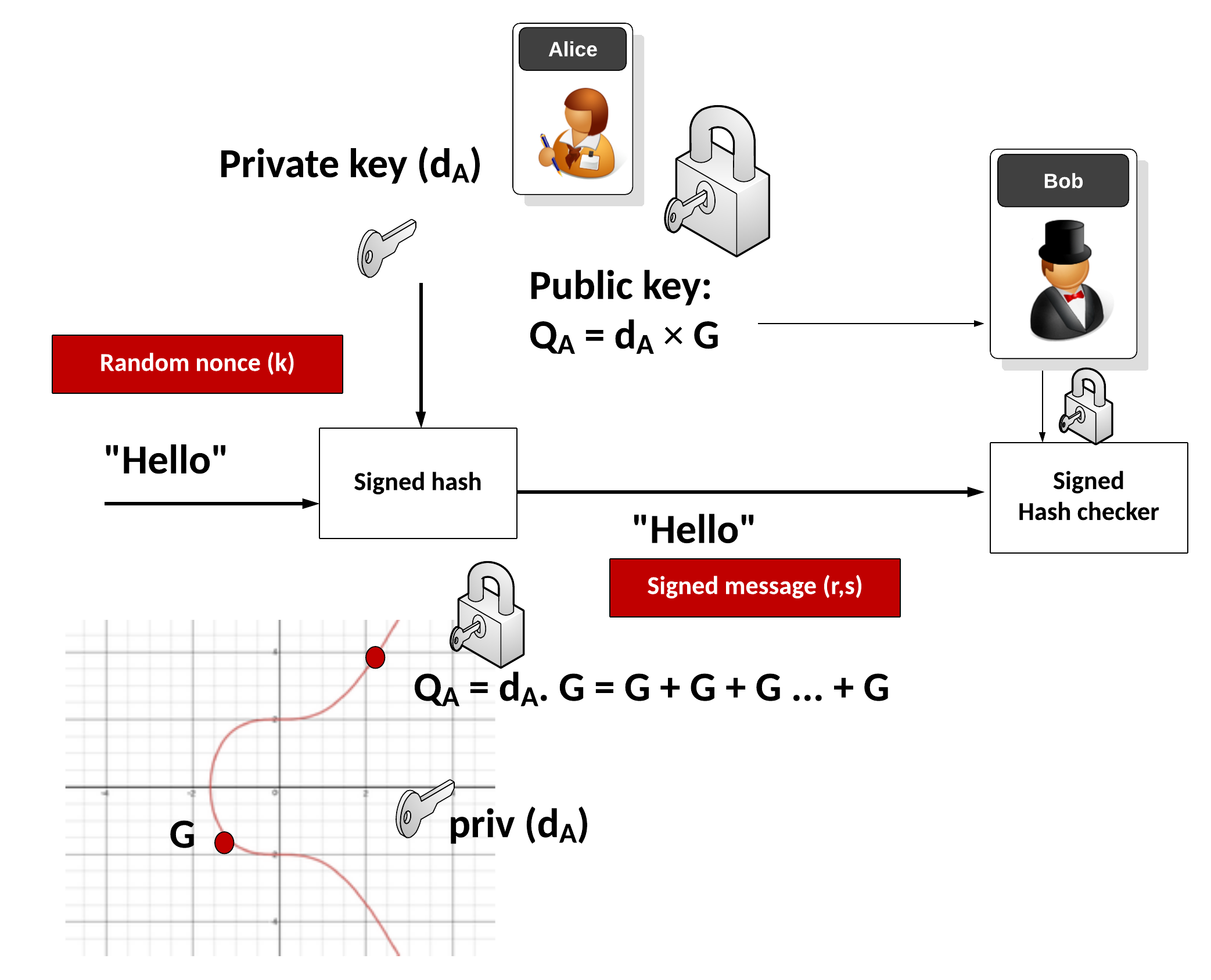

Шифрование сертификатов TLS — как формируется цифровая подпись

По оценке независимой исследовательской и консалтинговой компании Frost & Sullivan, TLS-сертификаты от GlobalSign обеспечивают максимально надёжное шифрование. В том числе за это GlobalSign получила в сентябре 2022 года награду 2022 Global Competitive Strategy Leadership Award. Но возникает вопрос,...

Системный шрифт как проприетарные куки. Необычный метод пометки вашего устройства

Предположим, перед разработчиком поставлен такой вопрос — как со стороны веб-сайта определить, что у пользователя установлено конкретное приложение? Вопрос интересный. На него есть несколько способов ответа. Как вам такой вариант — поставить в систему уникальный шрифт при инсталляции программы?...

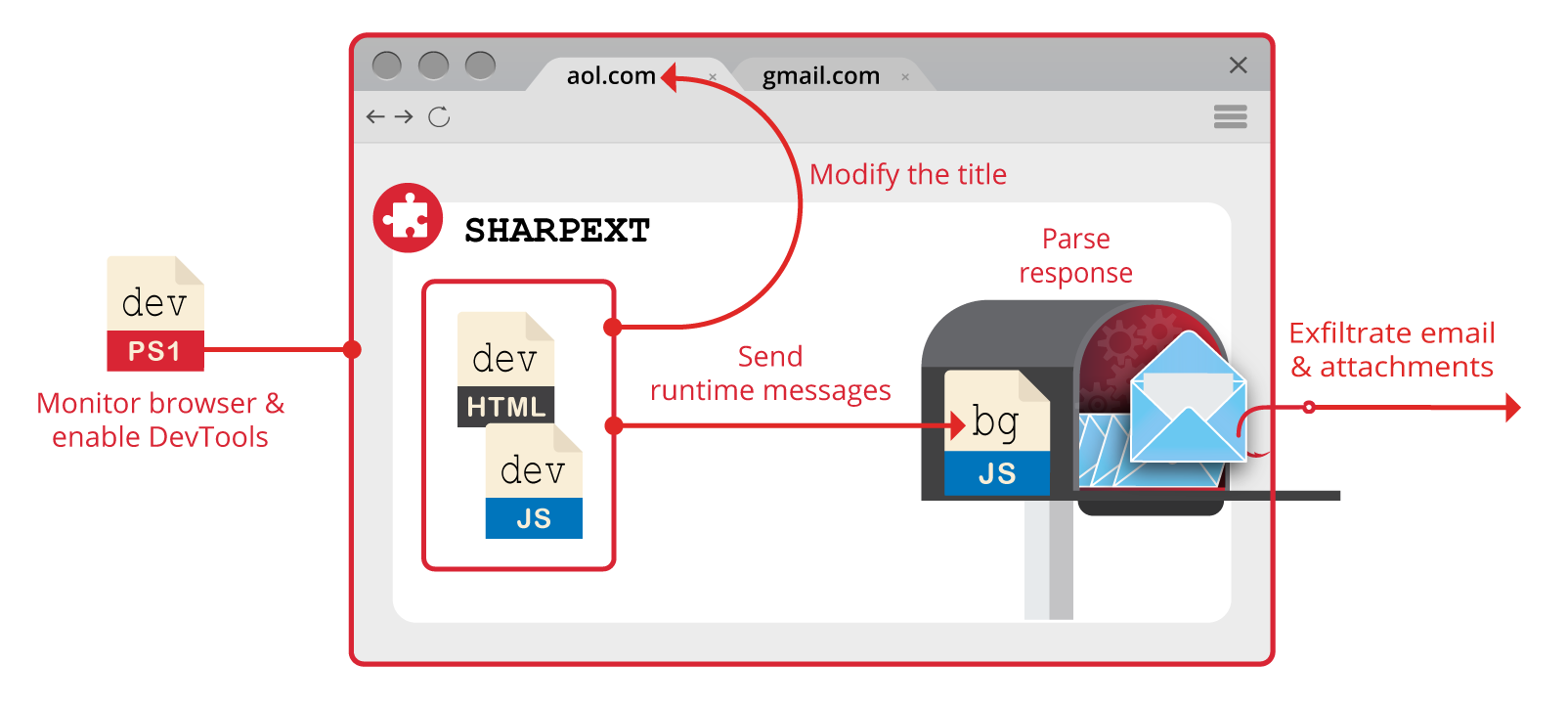

Проникновение в чужой ящик Gmail через скрытое расширение Chrome

Взлом почты — одно из самых популярных заданий на подпольном рынке хакерских услуг в даркнете, поскольку это краегольный камень для доксинга, кражи личности и перехвата коммуникаций жертвы. Неудивительно, что злоумышленники придумывают новые способы атаки для проникновения в чужой почтовый ящик. В...

Флешка Rubber Ducky стала ещё опаснее

Rubber Ducky — известное хакерское устройство, давно знакомое специалистам по информационной безопасности (и любителям сериала Mr. Robot). Первая версия вышла более десяти лет назад. С виду обычная флешка при подключении выдаёт себя за USB-клавиатуру и запускает произвольный скрипт. Это позволяет...

Необычные проекты интернета вещей. Пёс-охранник на Raspberry Pi и умная видеоняня

Умный дом делает жизнь комфортнее и безопаснее. Безопасность никогда не бывает лишней. Одна из задач интернета вещей — защита человека и его жилища, поэтому мы ставим камеры видеонаблюдения с датчиками движения и уведомлениями через интернет. В любой момент можно достать телефон и проверить, что в...