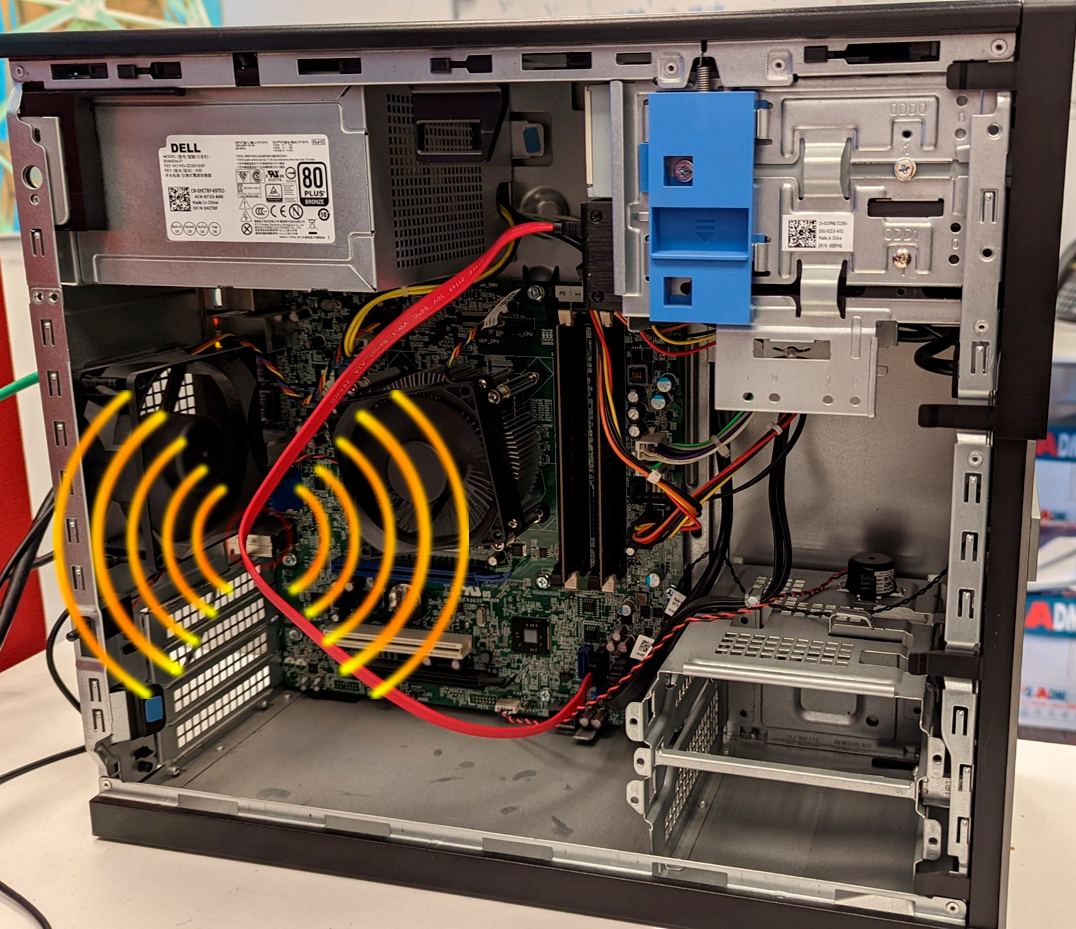

Кабель SATA как радиопередатчик — скрытая передача данных

Передача информации с изолированного (air-gapped) компьютера — нетривиальная задача, поскольку он отключён от сети и обычно находится в отдельном помещении. Но это возможно по сторонним каналам. Например, съём электромагнитного излучения с видеокарты или с других компонентов на материнской плате,...

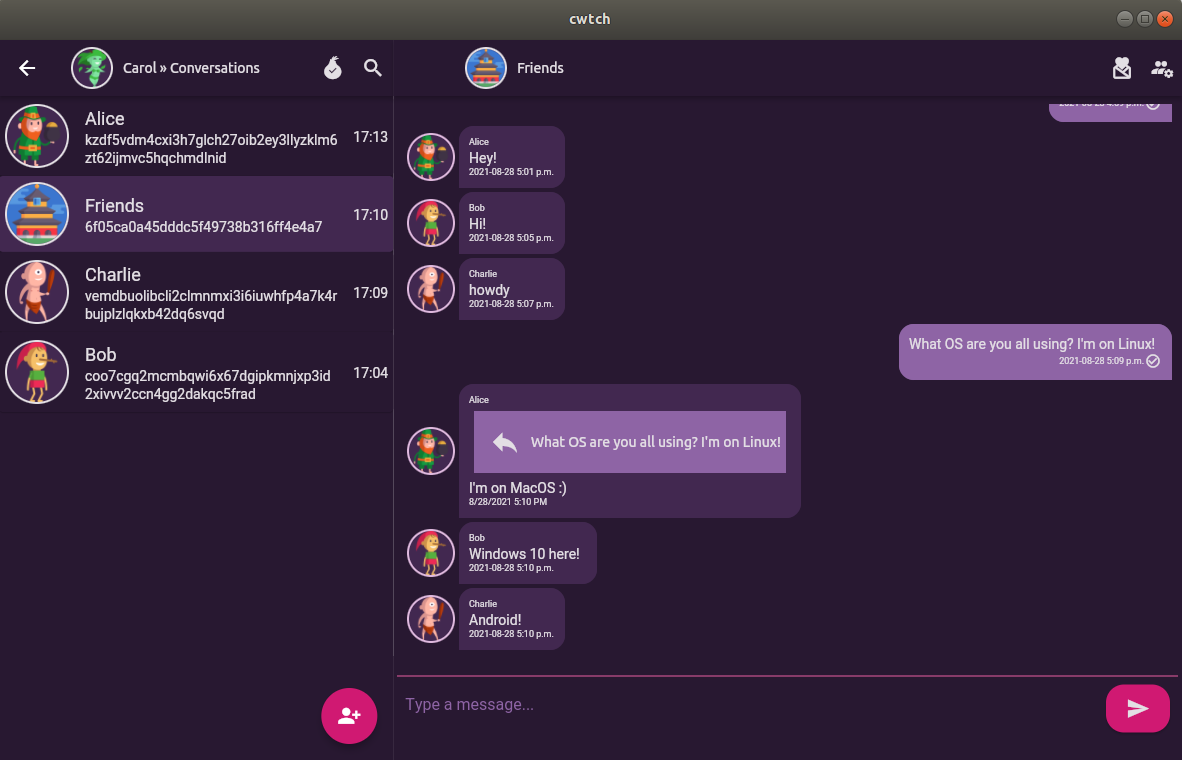

P2P-мессенджеры с шифрованием — что нового?

В современных условиях трудно переоценить важность надёжных средств связи. В частности, для нестабильного интернета оптимально подходят децентрализованные и пиринговые месседжеры со сквозным шифрованием. Также разрабатываются радиопротоколы mesh-сетей, которые работают вообще без интернета...

Звуковой кейлоггер. Определяем нажатые клавиши по звуку

Не секрет, что у каждой клавиши на клавиатуре — уникальное звучание, которое зависит от её расположения и других факторов. Теоретически, анализ спектрограммы позволяет отличить клавиши друг от друга, а по частотности нажатий определить, какому символу соответствует каждый звук. Задача распознавания...

В трафик сайтов опять внедряют посторонний контент. Как защититься?

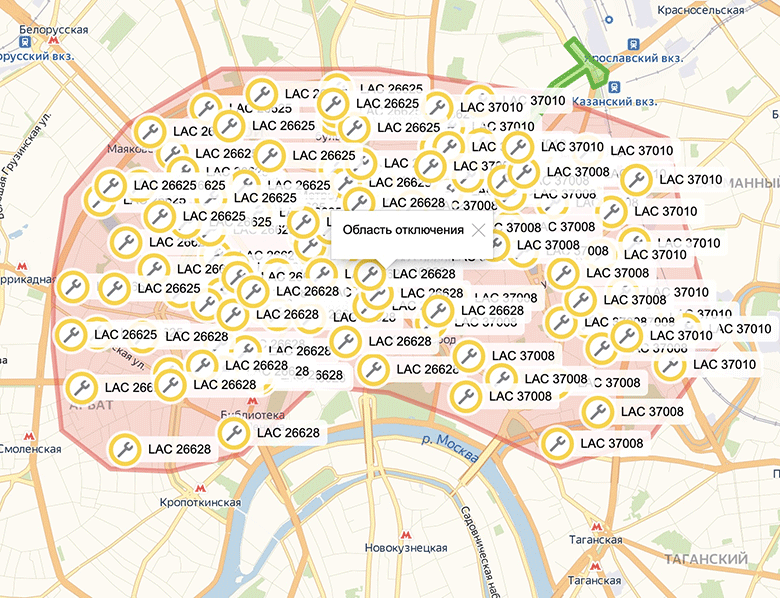

Источник В последнее время участились случаи инъекций стороннего контента на страницы российских сайтов, не защищённых HTTPS. Этим занимаются некоторые операторы связи, то есть это законная практика. Логично, что если вам противостоит легальная угроза, то от неё следует защищаться техническими...

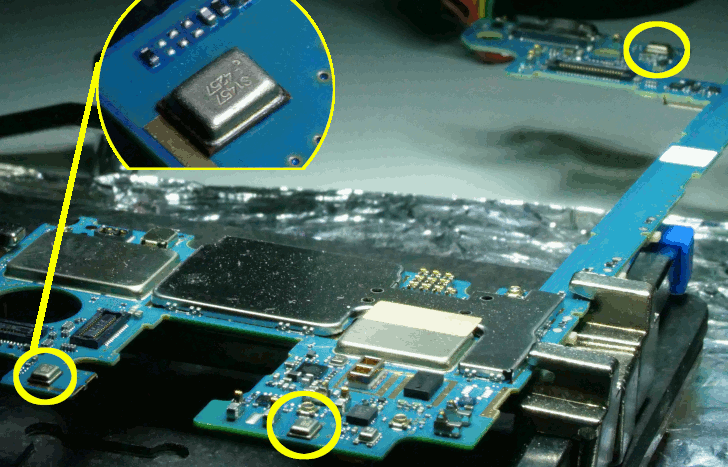

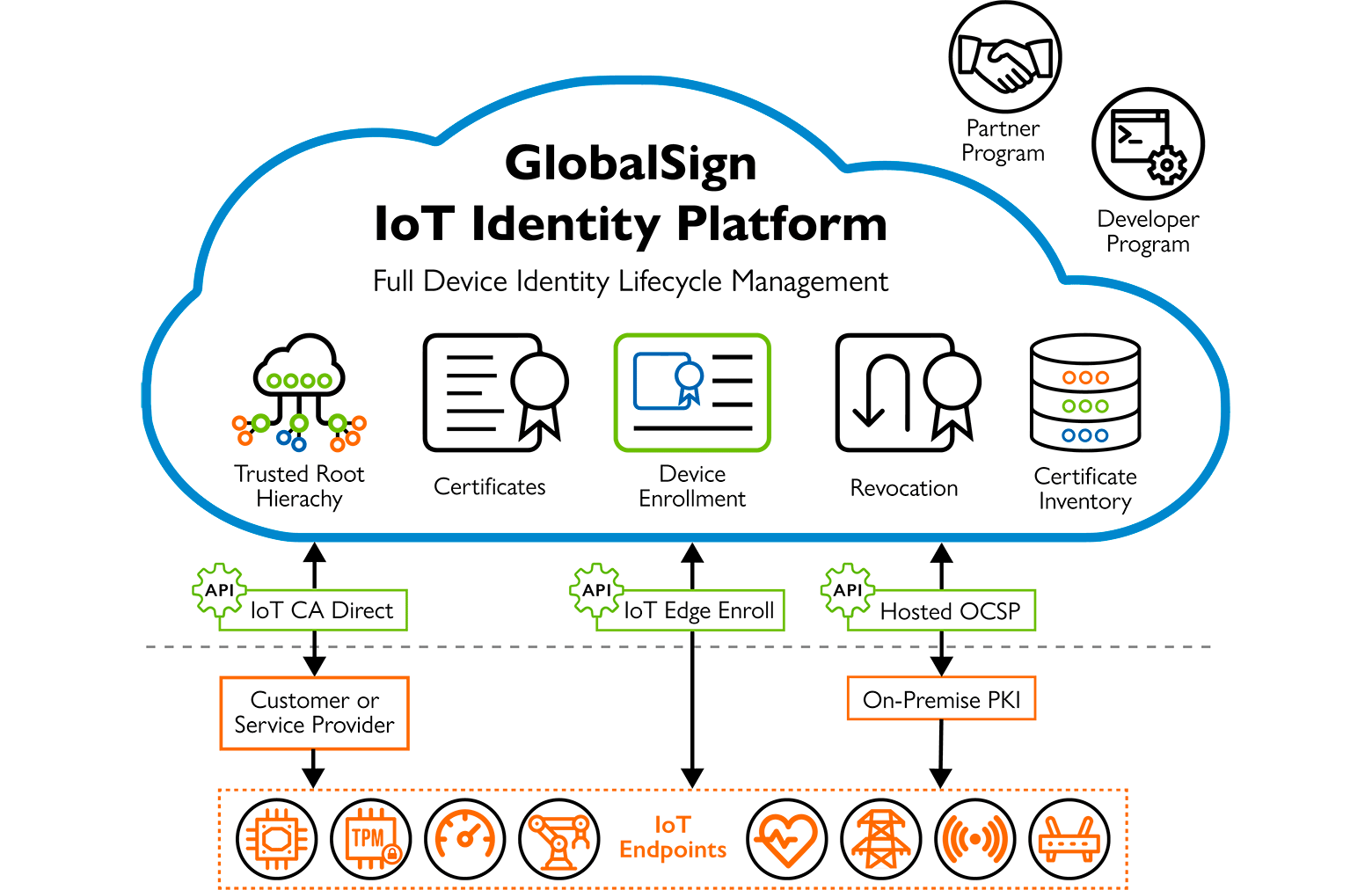

SRAM PUF. Внедрение уникальных ID по «цифровому отпечатку» микросхем

В прошлой статье упоминалось, что у современных производителей устройств IoT система PKI внедряется непосредственно на заводе. То есть прямо на конвейере. Каждое устройство получает уникальный ID и сертификат, по которому выполняется идентификация и аутентификация этого конкретного девайса на...

Кнопка “Mute” не выключает микрофон

Среди простых пользователей распространено заблуждение, что микрофон можно выключить нажатием кнопки в программе. Конечно, это не так. Единственный способ надёжного отключения — разъединение физической электроцепи, по которой передаётся сигнал или подаётся питание. Например, это может быть тумблер...

Автоматическая установка сертификатов S/MIME для корпоративных пользователей

По статистике, 91% кибератак начинается с фишинга. Жертва получает письмо с поддельным именем и адресом. Это основная уязвимость, которую хакеры эффективно используют уже сорок лет, с момента изобретения email. S/MIME (Secure/Multipurpose Internet Mail Extensions) — стандарт для шифрования и...

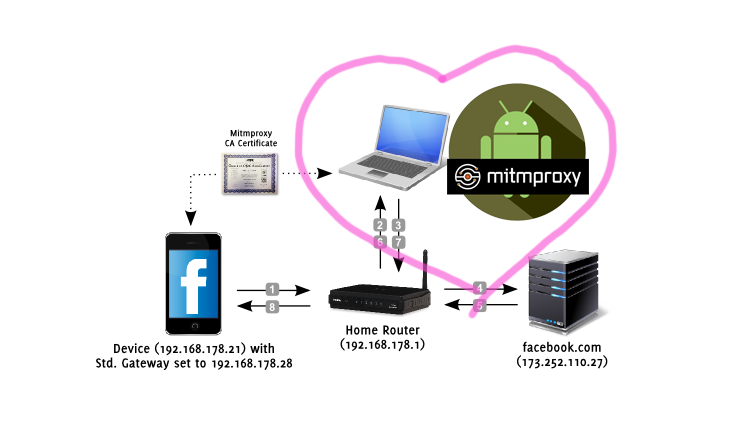

Chrome на Android сломал чужие MitM-сертификаты, но это можно исправить

Прозрачность сертификатов (CT) — отличный проект компании Google, который сейчас фактически стал стандартом де-факто в интернете. Серверы CT показывают все выпущенные EV-сертификаты в открытых и общедоступных источниках. Всё работает отлично до тех пор, пока не сломается. В частности, в последнее...

Что такое «цифровая трансформация» на деловом жаргоне

IT-индустрия быстро меняется. Практически каждый год появляются новые понятия, концепции, тренды, новые термины. Потом они исчезают или заменяются другими словами, которые обозначают чуть новое понятие. Это нормальный процесс, ведь реальность вокруг постоянно меняется — и язык отражает эти...

Reticulum — радиопротокол для mesh-сети. Зашифрованная пиринговая связь без интернета

Как мы обсуждали ранее, отключение интернета в конкретной стране или городе — не вымышленная угроза, а вполне реализуемое действие. В частности, международная ассоциация Internet Society зафиксировала в 2021 году 49 искусственно вызванных шатдаунов. Но есть эффективные технологии, которые позволят...

Из чего состоит платформа IoT: аутентификация и безопасность

Современная сеть IoT — это комплекс из тысяч или миллионов устройств, в котором всё автоматизировано: запуск, управление, идентификация, управление, система безопасности, права доступа, замена вышедших из строя и так далее. В мире планируется выпуск 150 000 новых устройств IoT в минуту. Таким...

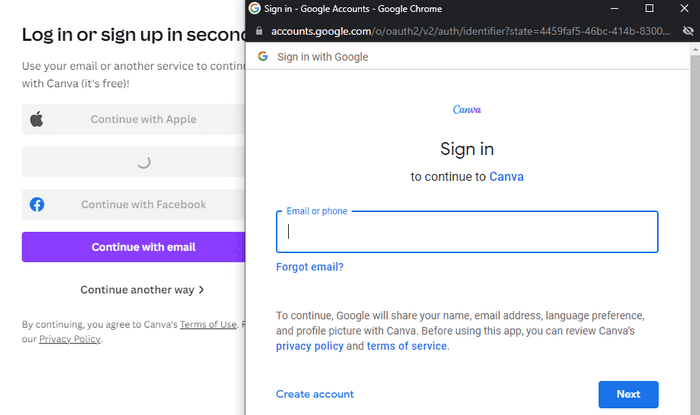

Атака «Браузер внутри браузера». Как защититься

Поддельное окно авторизации, чтобы выманить пароль пользователя Современные средства HTML/CSS позволяют сгенерировать фрейм, практически неотличимый от настоящего браузера, как на скриншоте вверху. Более того, можно нарисовать в нём «адресную строку» с любым URL. Это открывает двери для нового...

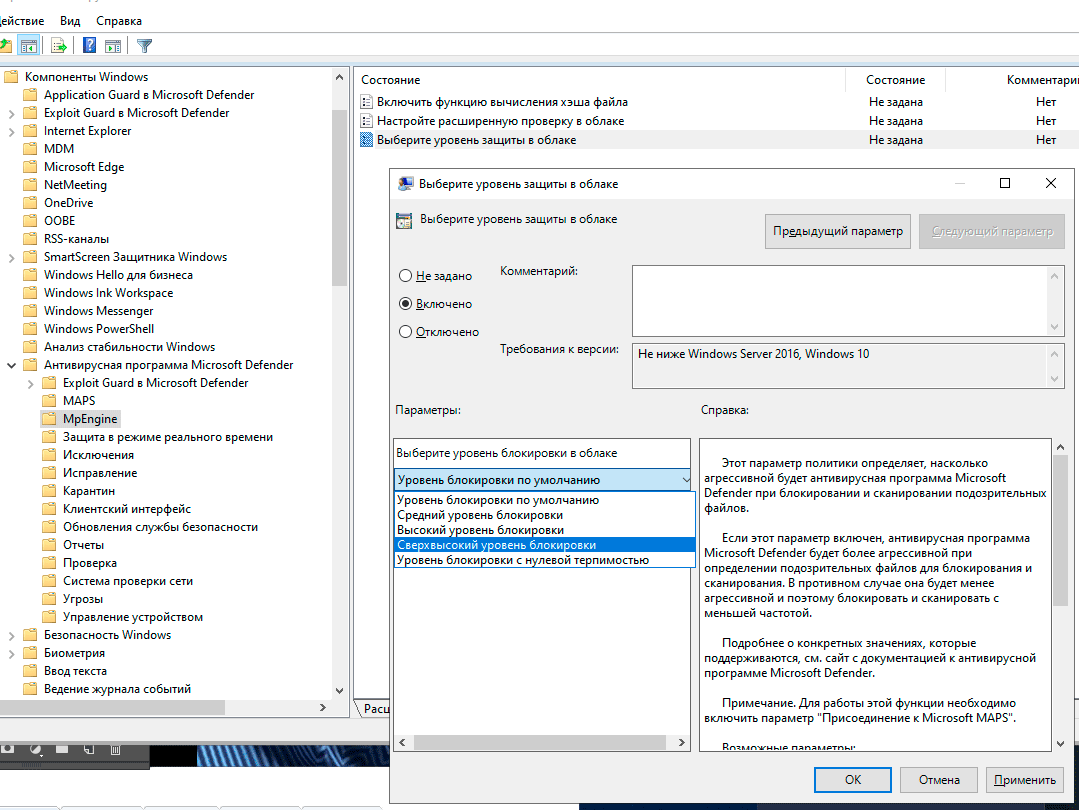

Как укрепить Windows Defender по максимуму

На Хабре неоднократно обсуждалось, что сторонние антивирусы — источник дополнительной угрозы. Они внедряются в ОС на уровне ядра и увеличивают поверхность атаки за счёт собственных уязвимостей. Некоторые специалисты говорят, что сторонние антивирусы лучше удалить. Хотя в некоторых случаях их...

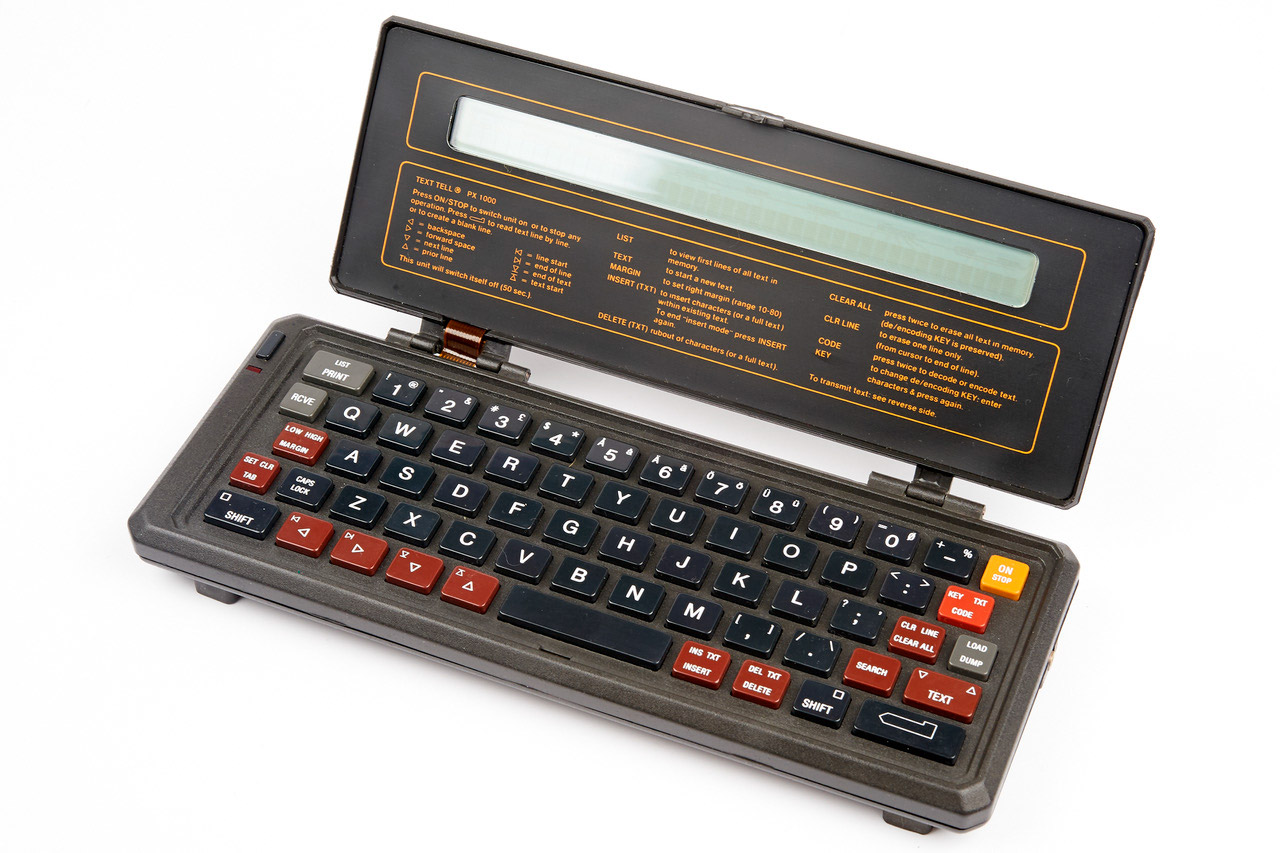

Бэкдор АНБ в карманном телексе 1984 года — история повторяется

В музее криптографии Нидерландов представлен интересный экспонат: карманный телекс PX-1000. Он разработан амстердамской фирмой Text Lite, с 1983 года продавался под брендами Philips и др. PX-1000 был рассчитан на журналистов, бизнесменов. Использовался сотрудниками правительстве Нидерландов. Его...

В опенсорсе меньше уязвимостей? Похоже, что да

Безопасность через неясность работает в некоторых редких ситуациях: например, указать нестандартный порт SSH для защиты от брута или закамуфлировать критически важный объект, как сова на фотографии (см. приёмы обфускации кода). Да, есть такие экзотические методы. Но обычно наилучшую защиту...

Подготовка к шатдауну. Как общаться после отключения интернета

События последних лет показывают, что отключение интернета в конкретной стране или городе — не вымышленная угроза, а вполне реализуемое действие. Это происходит с пугающей регулярностью в разных странах по всему миру. Например, международная ассоциация Internet Society зафиксировала в 2021 году 49...

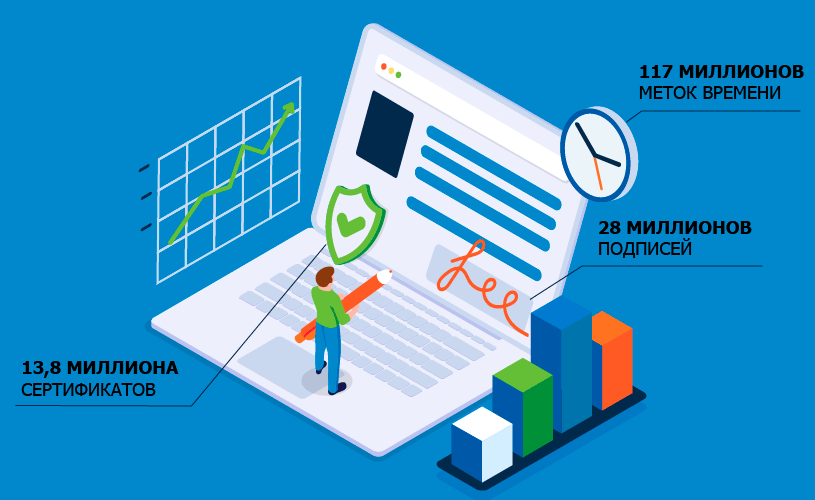

Статистика по цифровым подписям и меткам времени заставляет задуматься

Статистика GlobalSign за 2021 год выявила интересную тенденцию — резкое увеличение генерации цифровых подписей (28 млн) и меток времени (117 млн). Конечно, объём цифровых сертификатов тоже достиг рекордной цифры (13,8 млн), однако количество цифровых подписей вообще утроилось за последние два года....

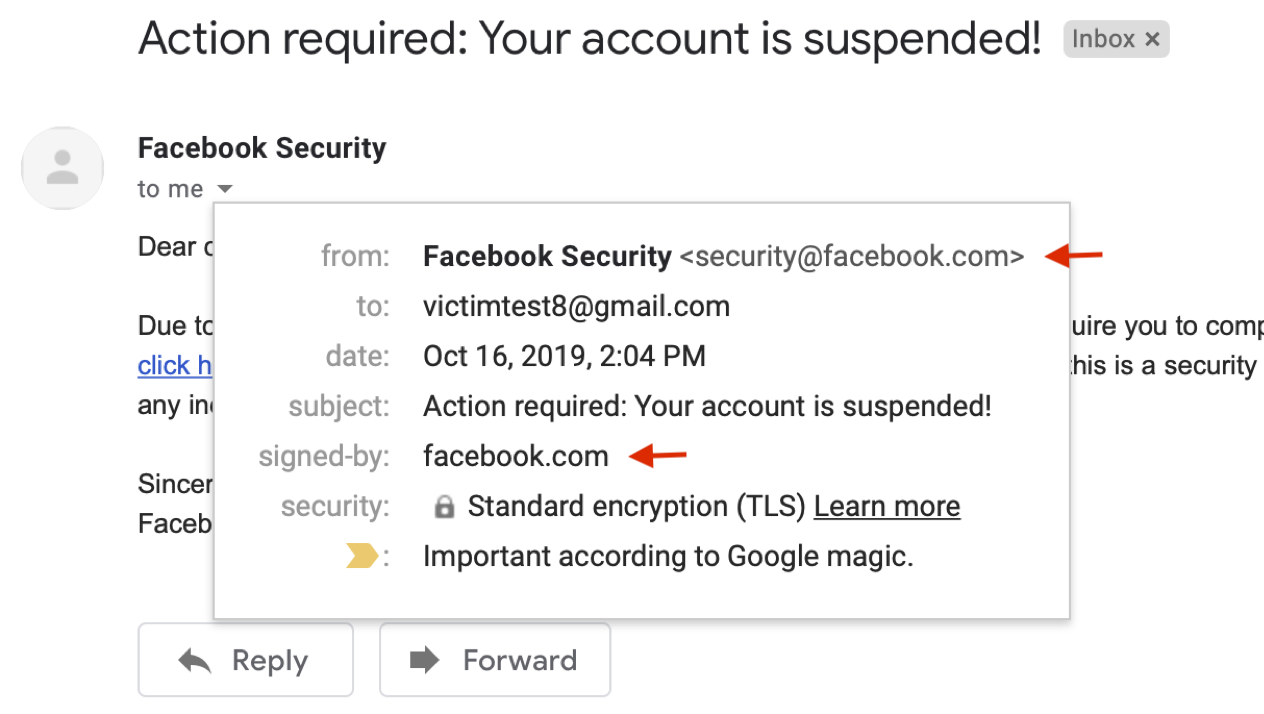

Защита почтового адреса от подделки. Почему SPF, DKIM и DMARC не работают

Пример спуфинга в Gmail: мошенник подделал обратный адрес facebook.com, демо Многие не знают, насколько легко подделать обратный адрес электронного письма. То есть отправить письмо с чужого адреса или с произвольного домена. Спамеры, фишеры и прочие мошенники постоянно обходят защиту SPF, DKIM и...