XSS-уязвимость нулевого дня в Internet Explorer позволяет атаковать любые сайты

Сегодня стало известно о появлении ранее неизвестной уязвимости межсайтового скриптинга в Microsoft Internet Explorer. Используя эту ошибку, удаленный пользователь может внедрить в HTML-страницу произвольный JavaScript-сценарий в обход политики единства происхождения практически на любом сайте....

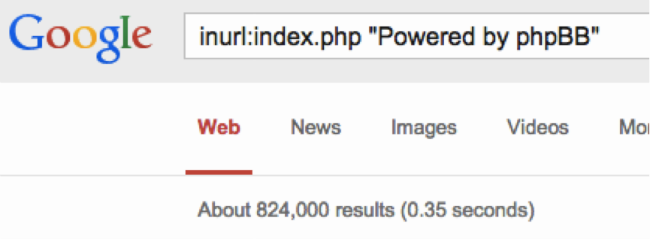

GHOST(dot)WEB: Первая кровь

Несмотря на скептические прогнозы сообщества Metasploit о перспективах массовой эксплуатации уязвимости CVE-2015-0235, появились первые жертвы. Исследователи компании Positive Technologies сообщают о наличии «боевого» эксплойта для этой уязвимости в популярном форуме phpBB. Использование уязвимости...

Новая уязвимость GHOST угрожает популярным дистрибутивам на базе Linux

Уязвимость в распространенных дистрибутивах Linux может позволить злоумышленнику получить удаленный контроль над системой. Под ударом оказались пользователи Debian 7 (wheezy), Red Hat Enterprise Linux 6 & 7, CentOS 6 & 7, Ubuntu 12.04. Информация о новой уязвимости (CVE-2015-0235) в библиотеке...

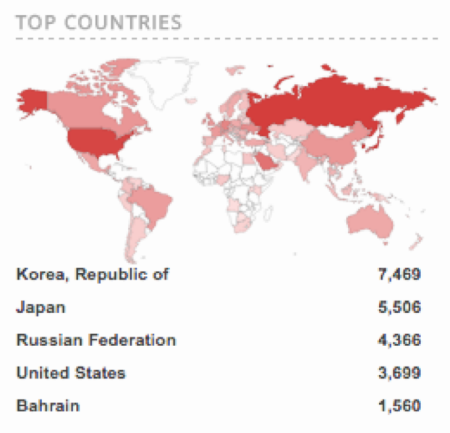

Взлом времени: более 30 000 серверов NTP еще уязвимы

В конце декабря специалисты по безопасности из Google Security Team обнаружили ряд критических уязвимостей в реализации протокола NTP, который используется во многих промышленных системах управления для синхронизации времени на серверах. Уязвимости, которым подвержены все NTP-сервера до версии...

Не все антивирусы одинаково полезны: вебинар Сергея Гордейчика и Владимира Кропотова

На днях в «Нью-Йорк таймс» опубликовали статью о том, как были получены доказательства причастности Серверной Кореи к массированной атаке на корпорацию Sony. Специалисты Агентства национальной безопасности США еще в 2010 году взломали компьютерные сети КНДР и тайно наблюдали за активностью...

PHDays V: обнаружение ботнетов, трюки с NFC и соревнования «социальных инженеров»

Пятый международный форум по практической безопасности Positive Hack Days состоится 26 и 27 мая 2015 года в московском Центре международной торговли. На конференции, организованной компанией Positive Technologies, соберутся ведущие специалисты по киберзащите и элита хакерского мира, представители...

Блокировка iOS: не поддавайтесь на шантаж!

К шумным скандалам с утечками интимных фотографий звездных пользователей Apple похоже вскоре прибавится еще один. В последние дни многие владельцы телефонов и планшетов Apple столкнулись с блокировкой учетных данных iCloud. Аккаунты блокирует сама компания Apple, реагируя на массовые попытки...

Будни багхантинга: еще одна уязвимость в Facebook

Декабрь для меня получился наиболее удачным за четыре года участия в разнообразных программах bug bounty, и я хотел бы поделиться информацией об одной из обнаруженных уязвимостей. Речь пойдет о небезопасной обработке Request-URI (Request Target). На этот раз красивой комбинацией уязвимостей...

Практическая безопасность: тренды и прогнозы-2015

Как могли заметить читатели этого блога, в прошедшем году наш исследовательский центр существенно расширил сферу своих интересов. Мы рассказывали про уязвимости массовых веб-приложений и возможности взлома банкоматов, про атаки на сложные индустриальные системы управления и маленькие персональные...

Прокачай SNMP на устройствах Huawei и H3C

Бесконечно можно делать три вещи: смотреть, как горит огонь, смотреть, как течет вода, — и говорить о безопасности небезопасных протоколов. Мы уже рассказывали о сканировании корпоративных сетей, сетевых устройств и Cisco IOS. На этот раз предлагаем вам историю о протоколе SNMP, а точнее — о работе...

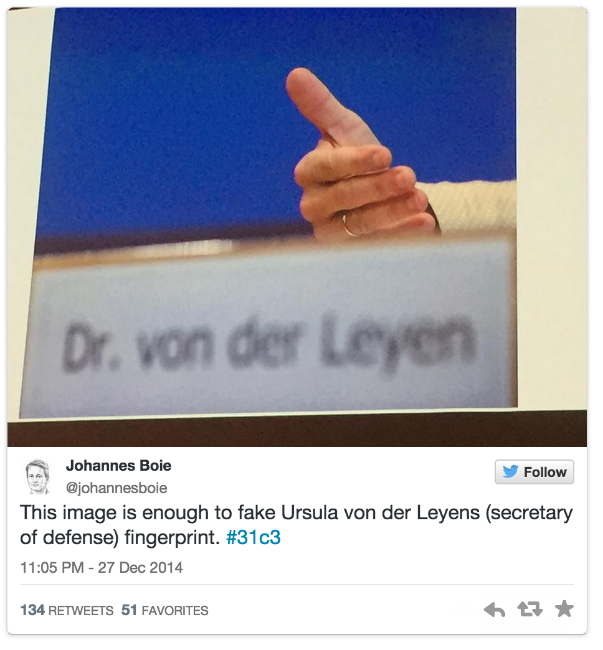

Вести с форума 31C3: новые происки АНБ, компьютерное управление мозгом и Интернет туалетов

27 декабря в Гамбурге открылась одна из крупнейших в мире хакерских конференций — Chaos Communications Congress (31C3). Ежегодный конгресс собирает огромное число инженеров, мейкеров, политических активистов, людей искусства и хакеров в широком смысле этого слова. На 31-й съезд приехали более 12...

Windows 8.1 Kernel Patch Protection — PatchGuard

Периодически, как правило во вторую среду месяца, можно услышать истории о том, что Windows после очередного обновления перестает загружаться, показывая синий экран смерти. В большинстве случаев причиной такой ситуации оказывается либо руткит, либо специфичное системное ПО, фривольно обращающееся...

Bluetooth и другие способы взлома наручников

В уходящем году одним из главных бумов IT-индустрии стали гаджеты, которые по-русски лучше всего назвать «наручными». С одной стороны, шагомеры и другие сенсоры персональной физической активности стали всё чаще делать в виде браслетов — такова, например, эволюция популярного трекера Fitbit. С...

Уязвимости публичных терминалов: как взломать велопрокат и поликлинику

В этом году Москву охватила настоящая велосипедная лихорадка. Количество станций велопроката было увеличено с 79 до 150, а услугами аренды воспользовались 90 тыс. человек. Пока двухколесные друзья отдыхают на зимних каникулах, расскажем об уязвимостях терминалов для оплаты аренды велосипедов,...

Как показать самые опасные уязвимости

По долгу службы мне часто приходится проводить инструментальный аудит безопасности различных предприятий. Процедура составления итогового отчета содержит одну неприятную особенность, от которой мне давно хотелось избавиться. Помимо наиболее опасных уязвимостей системы клиенту всегда надо показывать...

Мобильные телефоны и тотальная слежка АНБ: как это работает

Имя Эдварда Сноудена последние два года регулярно мелькает в новостях по теме информационной безопасности. Благодаря разоблачениям этого бывшего сотрудника американских спецслужб все уже слышали, что Агентство национальной безопасности (АНБ, NSA) обладает возможностями тотальной мобильной слежки за...

Как стать докладчиком на PHDays V

3 декабря в программе пятого международного форума по практической безопасности Positive Hack Days открывается Call for Papers. Если вы хотите поделиться результатами своих исследований, если вам есть о чем рассказать сообществу, то мы ждем вас 26 и 27 мая 2015 года в качестве докладчика. В разные...

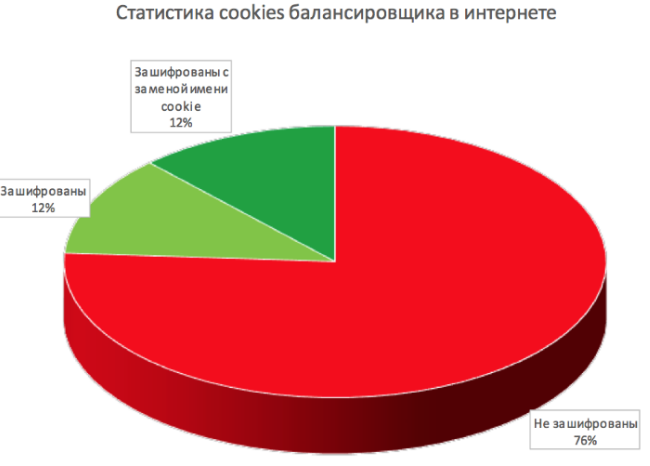

DDoS-атака в обход балансировщика: защищайте свои cookie!

В процессе анализа защищенности IT-инфраструктур нам приходится работать с разным сетевым оборудованием. Бывают хорошо известные устройства и относительно редкие. Среди нечасто встречающихся можно выделить балансировщики нагрузки. Сегодня мы познакомим вас с механизмом поддержания сессий...