Как обеспечить защиту периметра сети после ухода с рынка иностранных производителей

Риски отключения функций защиты в связи с отзывом лицензии производителем или блокировкой подключений с IP-адресов РФ существенно возросли, поэтому вопрос о замене иностранного оборудования на российское становится все более актуальным. В этой статье мы рассмотрим, как изменить инфраструктуру...

Как с помощью микросегментации сети обеспечить безопасность мультиоблачной инфраструктуры

Большинство ЦОД имеют традиционную защиту, предполагающую вовлечение в оборонительный рубеж только оборудования по периметру. Однако в мультиоблачной инфраструктуре, на которой построена превалирующая часть современных центров обработки данных, такой подход к обеспечению сетевой безопасности уже...

5 причин не уходить из техподдержки во внедрение

Привет, Хабр! Несмотря на то, что информационная безопасность и все, что связано с этой сферой, сейчас на хайпе, найти инженера технической поддержки по ИБ задача непростая. Еще больше ее усложняет расхожее мнение, что техподдержка только для джунов, а более опытные специалисты должны переходить в...

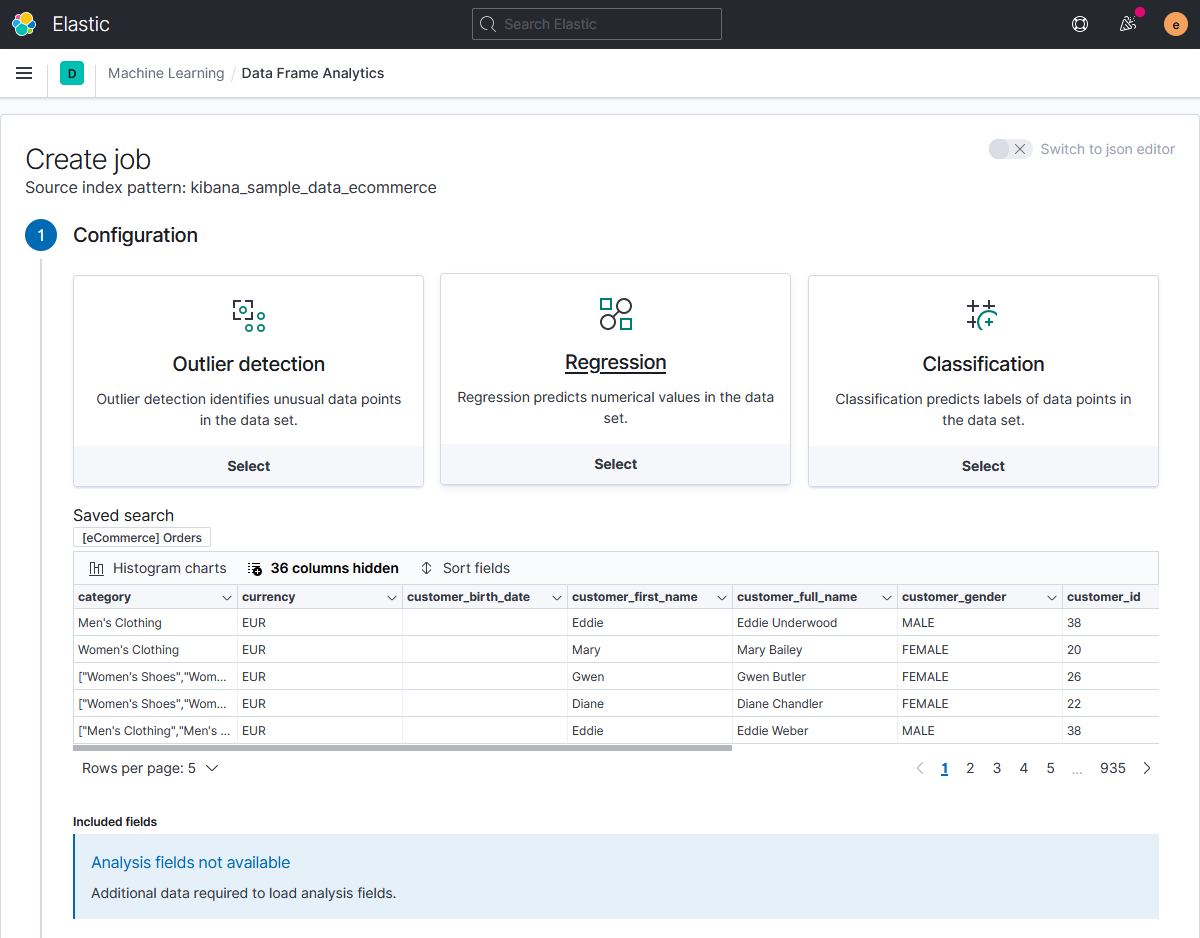

Новые возможности анализа табличных данных с алгоритмами машинного обучения в Elastic

Elastic stack, также известный как ELK Stack (аббревиатура из программных компонентов: Elasticsearch, Kibana и Logstash), — это платформа построения озера данных с возможностью аналитики по ним в реальном масштабе времени. В настоящее время широко применяется для обеспечения информационной...