[Перевод] Бэкдоры в наших смартфонах живут уже 20 лет. И это не последние подарки от государства

Оборудование для фальшивой базовой станции 4G/LTE, источник Иногда складывается впечатление, что основная угроза безопасности граждан исходит от государственных спецслужб. Эти не размениваются на мелочи. Их интересует взлом не с одного сайта, а всего трафика в интернете. Прослушка не отдельного...

От жёсткого диска на антресолях до Ransomware: как утекает исходный код игр

В начале июня компания EA сообщила о том, что её серверы взломали хакеры, похитившие 780 ГБ данных, в том числе исходный код игры FIFA 21 и движка Frostbite. Мы решили вспомнить, как на протяжении многих лет утекал в руки хакеров и широкой публики код различных игровых проектов. Ultimate Mortal...

[Перевод] Ещё одна 0-Day-уязвимость угрожает многим пользователям Western Digital

В прошлом месяце из-за бага в линейке продуктов, которую компания прекратила поддерживать в 2015 году, а также из-за ранее неизвестной уязвимости «нулевого дня» бесчисленное количество покупателей Western Digital потеряло данные на сетевых накопителях MyBook Live. Но подобные серьёзные уязвимости...

[Перевод] Почему спуфинг устройств сегодня становится практически невозможным

Если вы смотрели фильм Квентина Тарантино «Бесславные ублюдки», то, вероятно, помните, сцену в баре, когда замаскированный британский шпион выдаёт себя бессознательным жестом. Хотя он одет в нацистскую униформу и хорошо говорит на немецком, его выдаёт мелкая деталь: его пальцы. При заказе ещё трёх...

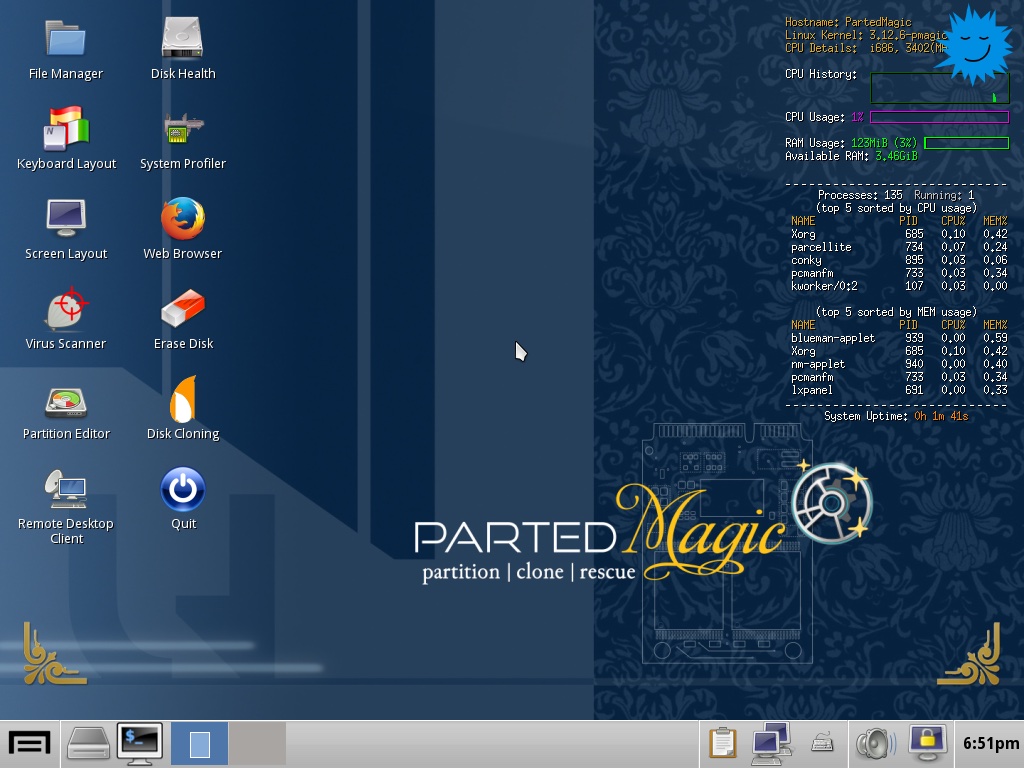

Как быстро и надёжно удалить файлы, зачистить HDD/SSD перед обыском

Как уже неоднократно обсуждалось, в нынешних условиях почти каждому жителю Беларуси и России грозит опасность физического заключения. На любого человека может поступить анонимный донос, например, о финансировании экстремистов. Далее правоохранительные органы организуют обыск в квартире...

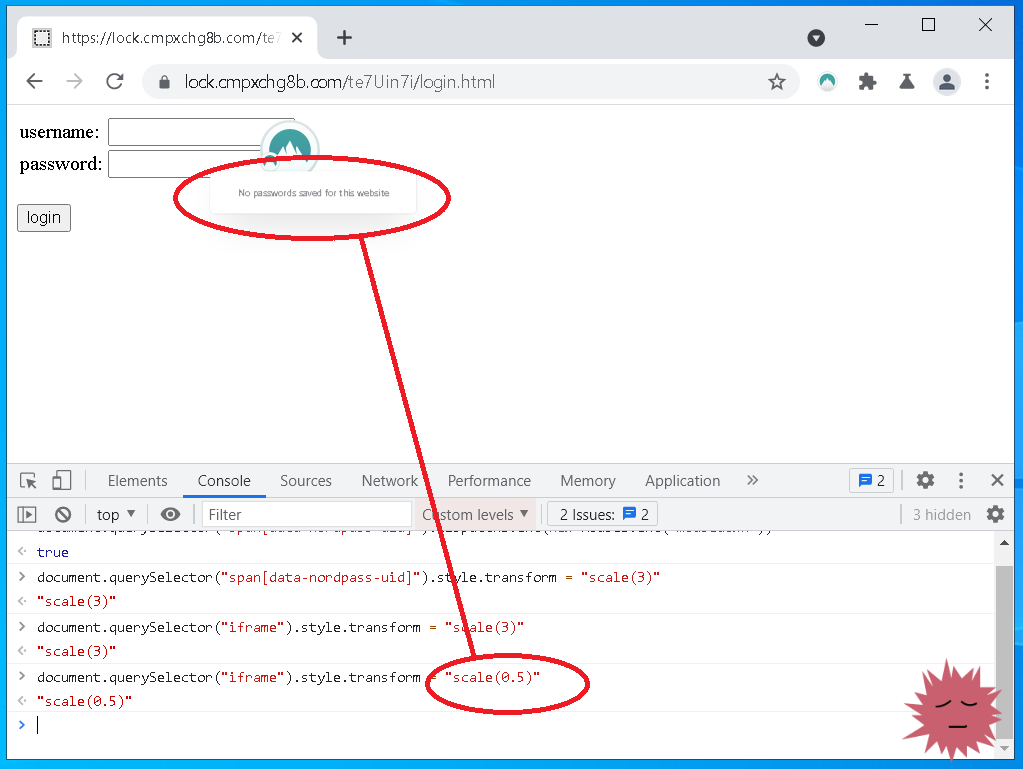

[Перевод] Опасности пользования онлайн-менеджерами паролей

Введение Я потратил немало времени на то, чтобы разобраться с поверхностью атаки популярных менеджеров паролей. Думаю, я провёл больше времени над их анализом, чем кто-либо ещё, поэтому у меня есть право на мнение. Во-первых, давайте кое-что проясним. По какой-то причине, только пару тем вызывают...

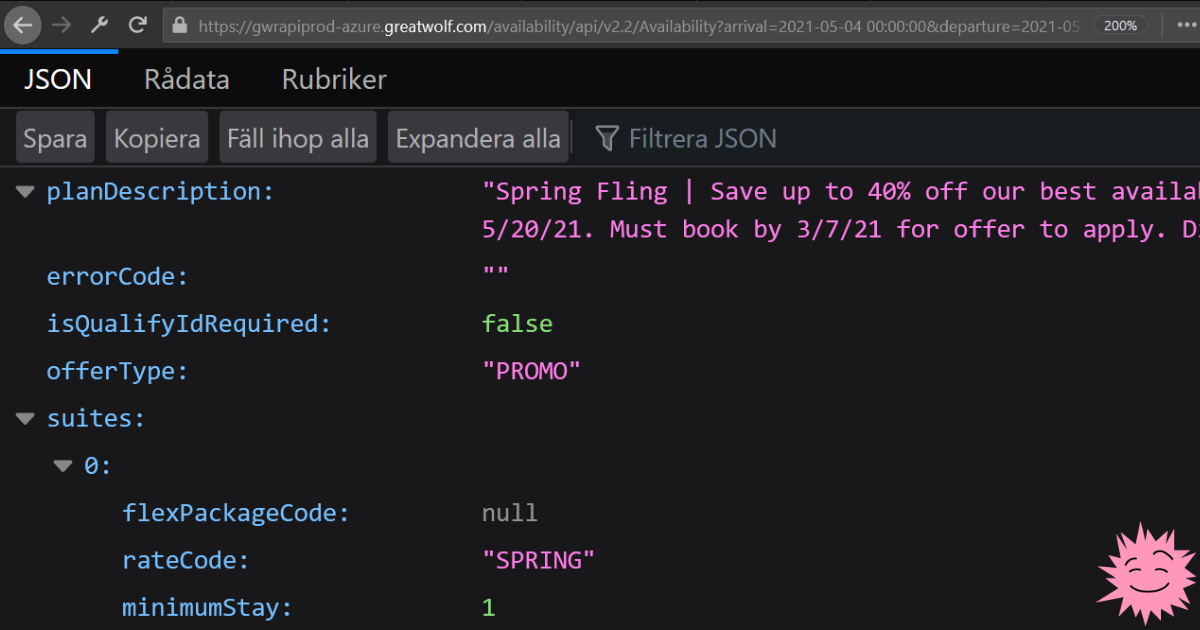

[Перевод] Промокоды, случайно оставленные в исходном коде веб-сайта

Не так давно я обнаружил онлайн-магазин, нагло лгущий о количестве людей, просматривающих его товары. Его исходный код содержал функцию JavaScript, рандомизировавшую это число. После моей статьи администраторы магазина втихомолку удалили этот код с веб-сайта. Сегодня мы снова будем изучать исходный...

[Перевод] Как киберпреступные группы нанимают сотрудников

В начале июня Министерство юстиции США объявила об аресте 55-летней латвийской женщины, обвиняющейся в том, что она была программистом Trickbot — платформы «malware-as-a-service» для инфицирования миллионов компьютеров и установки на многие из этих систем ransomware. Как же фриланс-дизайнер...

Частично рассекречено методическое пособие АНБ по взлому неизвестных шифров

Скульптура Kryptos у штаб-квартиры ЦРУ Агентство национальной безопасности США наконец-то рассекретило третью часть известного учебника «Военная криптоаналитика» (MILCRYP), написанного для обучения специалистов АНБ и военных криптоаналитиков во время Холодной войны. Последняя часть трёхтомника...

[Перевод] Кража закрытых видео YouTube по одному кадру

В декабре 2019 года, спустя несколько месяцев после того, как я занялся хакингом по программе Google VRP, я обратил внимание на YouTube. Мне хотелось найти способ получать доступ к закрытым (Private) видео, которыми я не владею. При загрузке видео на YouTube можно выбрать один из трёх параметров...

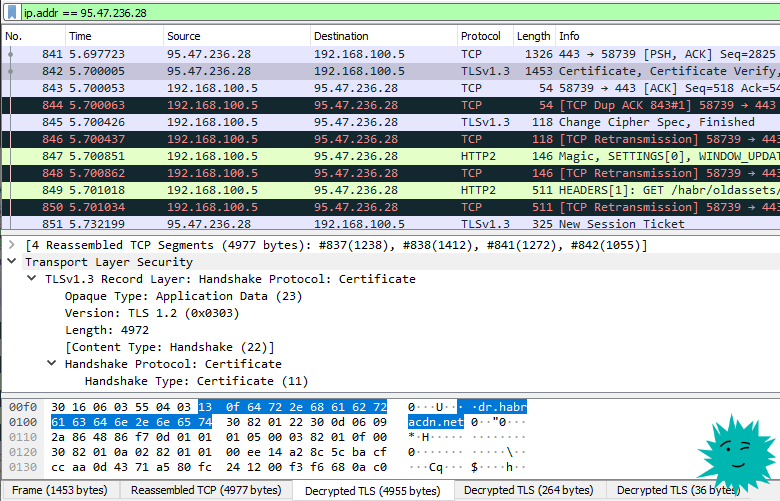

Wireshark для всех. Лайфхаки на каждый день

Пакет с сертификатами от Хабра Wireshark — очень известная программа для захвата и анализа сетевого трафика, незаменимый инструмент хакера, сетевого инженера, программиста, специалиста по безопасности. Да вообще любого любознательного человека, который хочет детально изучить трафик со своего или...

[Перевод] Протекающие абстракции и код, оставшийся со времён Windows 98

В конце 1990-х команды разработчиков Windows Shell и Internet Explorer внедрили множество потрясающих и сложных структур, позволяющих использовать расширение оболочки и браузера для обработки сценариев, создаваемых третьими сторонами. Например, Internet Explorer поддерживал концепцию подключаемых...

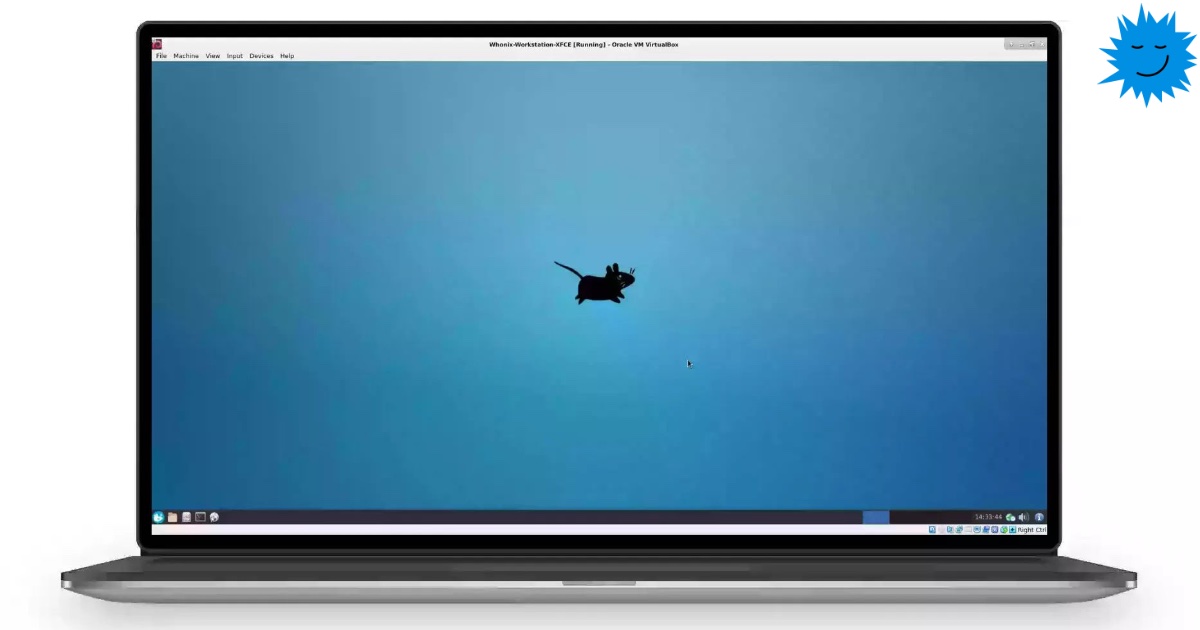

Linux-дистрибутивы для анонимной работы в интернете — что нового?

Самый известный из секьюрных дистрибутивов — Tails, он выпускается с 2009 года. Там всё привычно и знакомо: вставил флэшку, загрузился, поработал, почистил RAM за собой. При этом периодически появляются альтернативные решения, такие как Whonix, Qubes OS или совсем новый дистрибутив Obscurix. Личная...

Безопасность встраиваемых систем Linux

Весь наш мир построен на противоположностях. Если вы создаете свое устройство и продаете его, то всегда найдется тот, кто захочет его взломать. Цели у злоумышленника буду самыми разными, от попыток сделать клон устройства (привет Китаю) до шантажа конечных потребителей, что весьма ухудшит вашу...

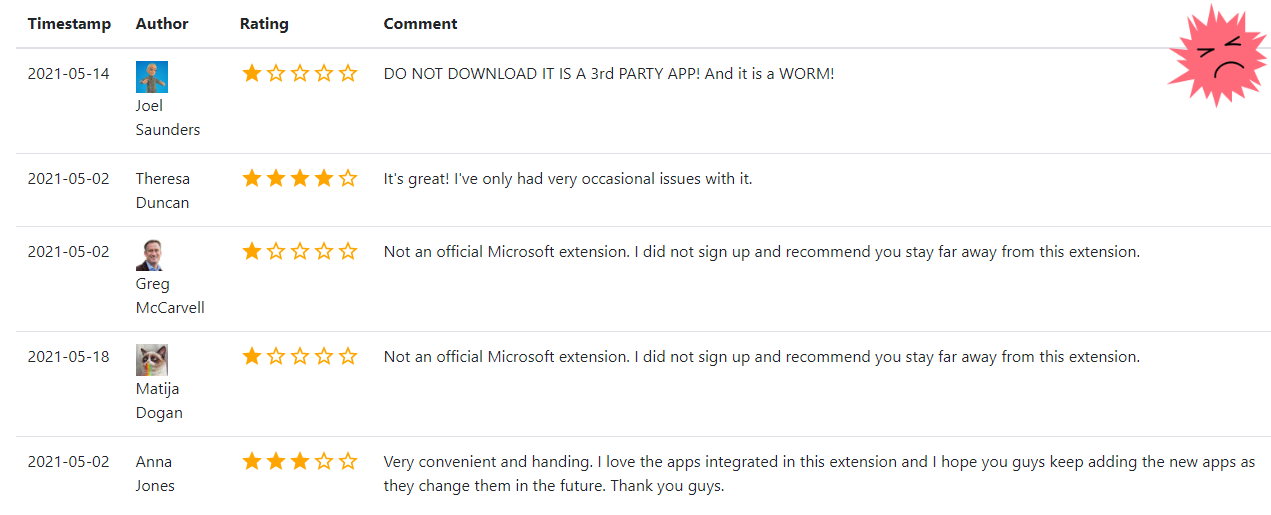

[Перевод] Находим опасные браузерные расширения по фальшивым отзывам

Фальшивые положительные отзывы заполонили все уголки современного цифрового мира, они вводят в заблуждение потребителей, предоставляя нежелательное преимущество мошенникам и посредственным продуктам. К счастью, обнаружение и отслеживание аккаунтов, создающих подобные фальшивые отзывы, часто...

Мой питомец умер. История тамагочи

В детстве о собственном питомце мечтали если не все, то многие. Собачке там, котёнке, попугайчике или хомячке. Хотелось ухаживать за ним, кормить, холить и лелеять, а так же гулять и играться. Но, увы, подобная возможность была не у всех. Многим банально не разрешали родители, понимавшие всю...

Свой криптографический протокол — опасная идея

Разработка своей криптографии в чём-то сравнима с созданием собственного авиадвигателя, говорит эксперт по безопасности Руна Сандвик. Фото: Виталий Кузьмин Предположим, заказчик требует разработать собственный сетевой протокол. Например, для передачи данных между сервером и мобильным приложением,...

[Перевод] Как один человек борется за право ремонта макбуков

Луис Россман не хотел продолжать платить по паре сотен долларов в час терапевту, задающему вопросы о компьютерах. Поэтому в 2012 году этот инженер по ремонту начал выступать на YouTube. «Этот канал не предназначался для того, чтобы его смотрели другие люди», — рассказывает Россман. Но сегодня,...

Назад