Бот или не бот — вот в чем вопрос

Идентификация пользователей интернета по "веб-отпечатку" (fingerprint) формирует новую реальность. Интернет теряет анонимность прямо сейчас. Это происходит не по причине насилия регулятора, а естественным путем вследствие появления доступной технологии защиты от ботов. Почему защита от ботов...

Изгнание гугляндекса из госвеба

Сайты госорганов начали избавляться от россыпи счетчиков и прочего кода, собирающего «аналитику» об их посетителях для третьих лиц. Почему государство выпинывает на мороз интернет-шпионов и причем тут кадровые перестановки в Генпрокуратуре? Читать дальше →...

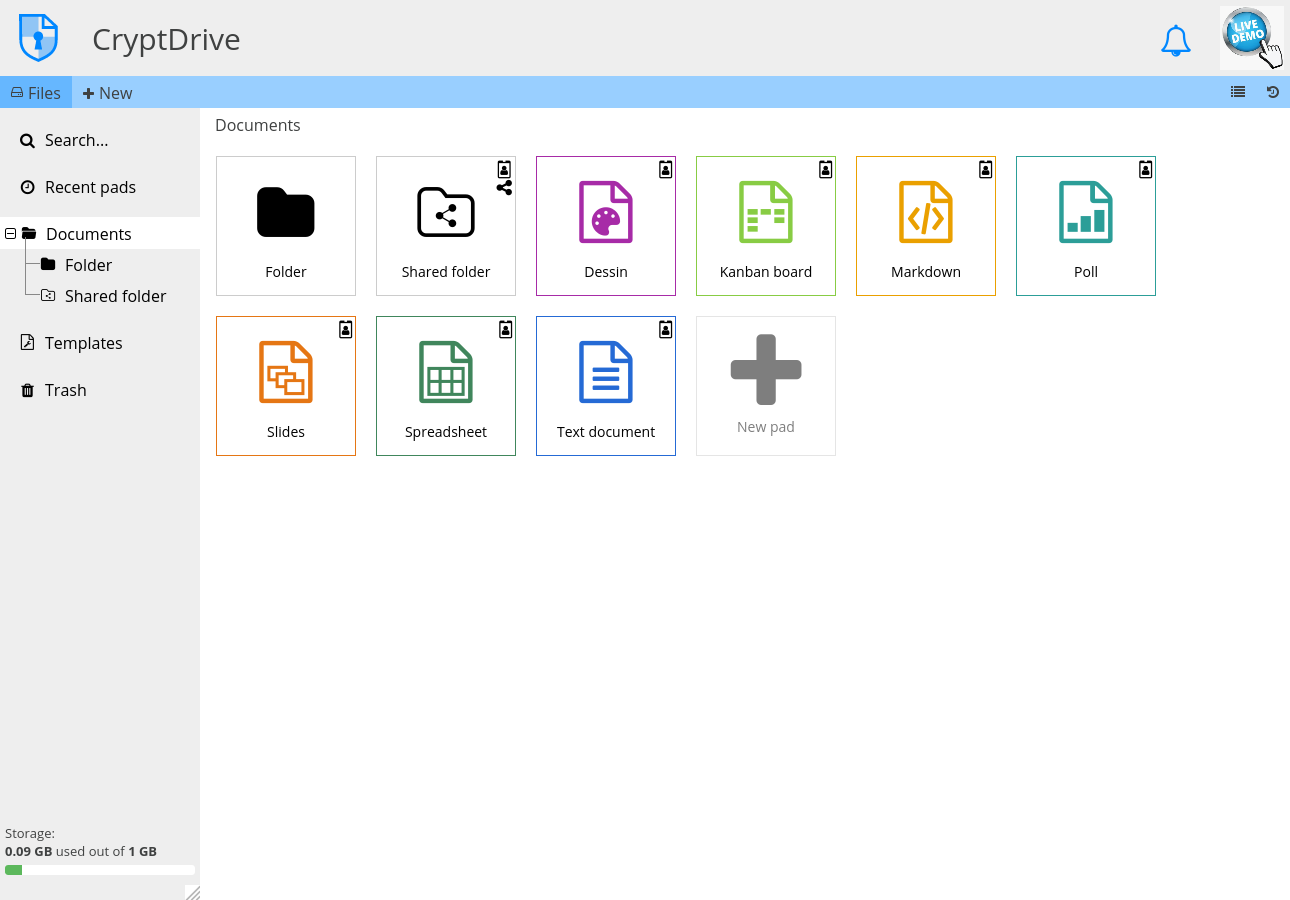

Европейские альтернативы американским интернет-сервисам

Зашифрованное хранилище файлов CryptDrive.cz (Чехия) Судя по последним событиям, Евросоюз начал по-взрослому давить на Google, Facebook и другие американские компании, которые собирают персональные данные европейских граждан и отправляют в США. Например, в начале 2022 года популярный инструмент...

Сертификат COVID-19 не найден: Почему на самом деле перестали работать QR-коды о вакцинации

Как нас обманывает Минцифры и Ростелеком и почему теперь нужно заново генерировать сертификаты COVID-19 Читать далее...

OSINT для сбора информации о рекламных идентификаторах на сайтах

Давайте поговорим об использовании уникальных рекламных идентификаторов на сайте и их применимости для использования в OSINT-исследованиях. Рекламные идентификаторы прячутся в коде вебсайта. Чтобы их увидеть необходимо открыть код страницы (в Chrome - CTRL+U) и найти в нем их упоминание. Ключевые...

DevSexOoops или к чему приводят ошибки разработки

Современные реалии бизнеса диктуют свои достаточно жёсткие требования к web-разработке. В основном заказчиков интересуют функциональные характеристики продукта, его дизайн и юзабилити, при этом не уделяют достаточно внимания безопасности. Причин сложившейся ситуации много, основная - удорожание...

[Из песочницы] Ревизия уровней доступа пользователей с помощью Power BI на примере CMS Битрикс (БУС)

В статье показан пример применения Power BI для анализа доступов пользователей на сайте под управлением 1С-Битрикс. Читать дальше →...

Ищем уязвимости в UC Browser

Введение В конце марта мы сообщали, что обнаружили скрытую возможность загрузки и запуска непроверенного кода в UC Browser. Сегодня разберём подробно, как эта загрузка происходит и как хакеры могут использовать её в своих целях. Некоторое время назад UC Browser рекламировали и распространяли очень...