Реинкарнация автоматического вытяжного вентилятора для санузла. Управление от Алисы, mqtt

Про вытяжные вентиляторы с Wi-Fi для ванных комнат и туалетов, как с помощью них можно автоматизировать вентиляцию и сделать ее удобной примотав к вентилятору кучу датчиков: СО2, VOC, влажность и освещенность. Схема железа и фото внутренностей, честные советы как просто организовать вентиляцию...

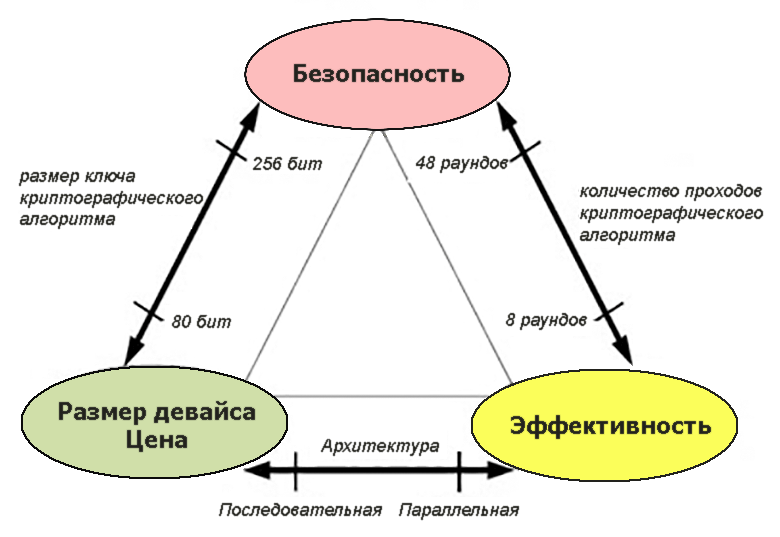

Легковесная криптография: близится финал, осталось 10 кандидатов. Шифры АНБ вне конкурса

Легковесная криптография — искусство компромисса. Как в анекдоте, где из трёх вариантов нужно выбрать любые два Вся бытовая техника в последнее время становится «умной», оснащается сенсорами, обменивается данными с окружающими устройствами, а иногда и выходит в интернет. Чтобы обеспечить...

Wi-Fi и Bluetooth безопасны?

Поговорим о средствах защиты всем знакомых технологий Wi-Fi и Bluetooth. И причём тут блокчейн? Интересно...

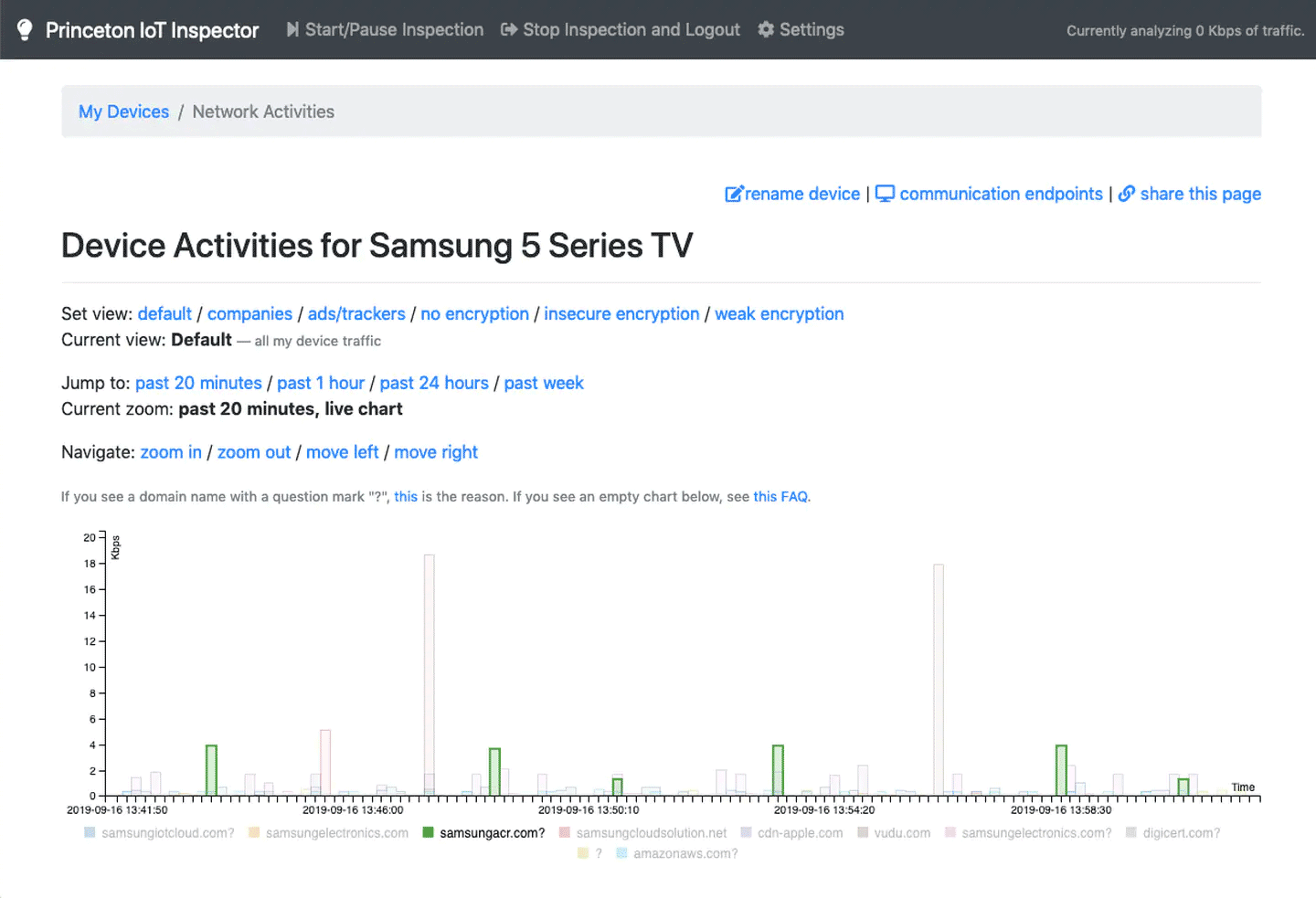

Производители умных ТВ зарабатывают на слежке за пользователями больше, чем на самих телевизорах

Сетевая активность телевизора в программе IoT Inspector. Скриншот: Geoffrey Fowler/The Washington Post В 2019 году мы рассказывали, что умные телевизоры Samsung, LG, Vizio и TCL ежесекундно снимают «отпечатки» экрана и отправляют на сервер. Это главная причина, почему телевизоры так подешевели в...

Взламываем ТВ-приставку, чтобы получить плацдарм для хакерских атак

Под катом вас ждет профессиональный экскурс в безопасность низкоуровневого ПО от одного из наших сотрудников. Вы узнаете, как получить доступ к Nand-памяти без программатора, обмануть загрузчик нулевого уровня и превратить Android-приставку в зомби за десять секунд. Читать далее...

Развитие систем криптографической защиты информации в IoT (часть 1-я)

Глядя на то, как сегодня продвигается внедрение аппаратных средств криптографии в кибер-физических системах, к которым относят и интернет вещей, невольно вспоминаешь анекдот. Улитка заходит в бар, но бармен заявляет: "У нас строгая политика в отношении улиток!", — и ногой выпихивает ее на улицу....

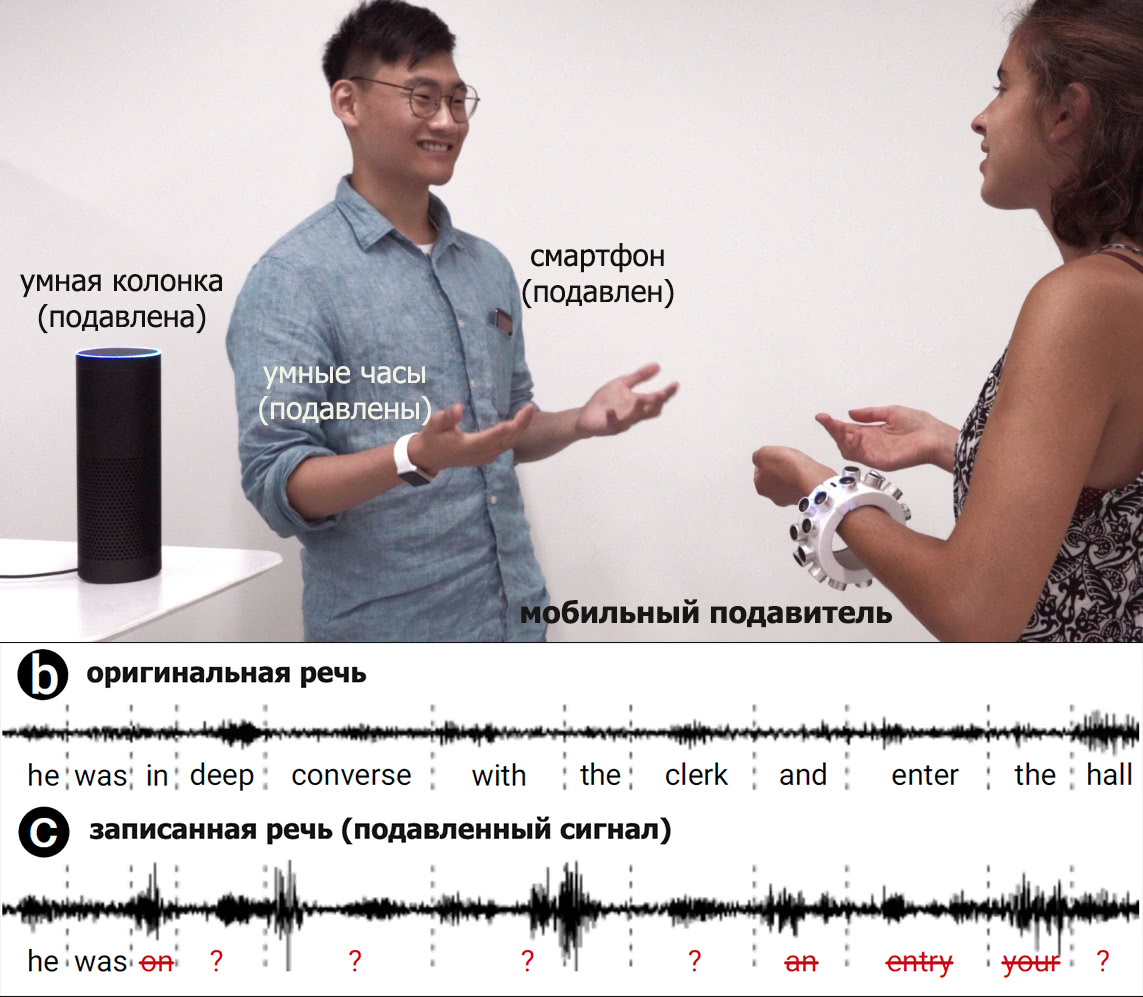

Мобильный подавитель микрофонов на Arduino. Принцип работы

Вокруг нас куча звукозаписывающей техники — смартфоны, камеры, умные часы, умные колонки, диктофоны. Могут быть ещё скрытые прослушивающие устройства, жучки. Некоторые гаджеты работают в режиме непрерывной прослушки (голосовые помощники в колонках, смартфонах, часах). Чтобы защитить человека, в...

Маркетинговая рассылка: согласие или легитимный интерес?

Маркетинговая рассылка – удобный для производителя или продавца способ напомнить о себе и “соблазнить” клиента скидкой или новым товаром. Благодаря рассылкам увеличиваются не только продажи, но и лояльность: для человеческого мозга знакомое обычно имеет преимущество перед незнакомым. И, конечно,...

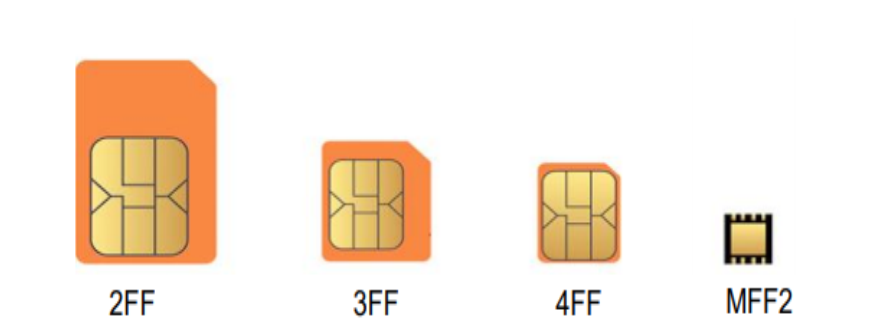

Что важно знать о технологии eSIM IoT/M2M для B2B рынка?

Умные устройства стали окружать нас повсеместно: дома, на улице, на работе, не говоря уже о современном заводе или автомобиле. Этим устройствам для функционирования необходима мобильная связь. eSIM – это технология, которая позволяет удалённо загружать абонентский профиль в IoT и M2M оборудование....

Итоги IoT Labs 2021

Лето – пора практик для студентов вузов. Команда Raccoon Security регулярно приглашает всех желающих на персональные и групповые стажировки. Этим летом к нам на стажировку пришли студенты с кафедры ИУ4 МГТУ им. Н.Э. Баумана. Целый месяц они принимали активное участие в производственных процессах и...

ИБП для медицинских учреждений

В отделениях реанимации жизни пациентов зависят не только от компетентности врачей и наличия лекарств, но и от качества электропитания. Перебои не должны сказываться на работе аппаратов искусственного дыхания и другого оборудования. По этой причине к электроснабжению медицинских объектов...

От кофеварки до кардиостимуляторов. Боимся IoT вместе

Источник «Интернет вещей» — это не только резко поумневшие предметы вокруг нас. Это еще и примерно миллиард потенциальных уязвимостей во всех этих умных чайниках, кофеварках и тапочках. И способов испортить нам жизнь, эксплуатируя эти уязвимости, довольно много. Предлагаем вспомнить несколько...

Микрокомпьютер компании MITS – Altair 8800 появился на плате Azure Sphere

Около 40 лет назад первая персональная машина Altair 8800 считалась чем-то из мира фантастики и вымысла. Она не имела предшественников и была действительно чем-то новым, чего еще не придумывали и не создавали до. И ведь многие вещи, тестированные когда-то именно на ней, например, модульная...

Еще одна стажировка, или сказ про реверс IP-камеры

Давайте представим, что вы студент старших курсов вуза по какому-нибудь околоИБшному направлению или специалист в смежной области, желающий сменить сферу деятельности на исследование защищенности аппаратного или программного обеспечения. Потенциальный работодатель почти всегда требует практический...

Apple AirTag — идеальный жучок для слежки

Stalkerware — мобильный софт для сталкинга, то есть навязчивой слежки за человеком. Это растущий класс программного обеспечения, который позволяет хакеру получать геолокацию смартфона, просматривать текстовые сообщения, фотографии, звонки, поиски в интернете. Такой софт используется любителями...

4G-камера с детекцией человека

Эта камера не требует Wi-Fi или кабельного интернета: в неё вставляется симкарта. Она позволяет просматривать на смартфоне из любой точки мира живое видео, а также записи, сделанные при появлении человека в кадре. Читать дальше →...

Безопасность встраиваемых систем Linux

Весь наш мир построен на противоположностях. Если вы создаете свое устройство и продаете его, то всегда найдется тот, кто захочет его взломать. Цели у злоумышленника буду самыми разными, от попыток сделать клон устройства (привет Китаю) до шантажа конечных потребителей, что весьма ухудшит вашу...

Программные патчи для автомобилей станут обязательными и регулярными

Автомобиль Tesla Model 3 взломали с мультикоптера (для зрелищности), источник Автомобили Tesla по умолчанию подключаются к любой точке WiFi с идентификатором SSID Tesla Service. Это очень удобно для взлома. Пароль указан в файле .ssq, который поставляется с автомобилем, или его можно найти в...