Доступ root через TeamCity

GitHub оказался под крупнейшей DDoS атакой, немного обсудили в общем рабочем чате вечерком. Оказалось, что мало кто знает о замечательных поисковиках shodan.io и censys.io. Ну и я интересу ради, прям для вау эффекта поискал TeamCity (далее тс), т.к. помню прикольный баг с регой в старых версиях....

Доступ root через TeamCity

GitHub оказался под крупнейшей DDoS атакой, немного обсудили в общем рабочем чате вечерком. Оказалось, что мало кто знает о замечательных поисковиках shodan.io и censys.io. Ну и я интересу ради, прям для вау эффекта поискал TeamCity (далее тс), т.к. помню прикольный баг с регой в старых версиях....

Неисчислимое: в поисках конечного числа

Древние греки — приверженцы концепций, имеющих строгий логический смысл — всячески избегали концепции бесконечности. Действительно, какое нам дело до бесконечного ряда чисел, если ни записать, ни представить его мы не можем. В средние века логическую строгость отбросили ради математических...

[Перевод] Книга Безопасность в PHP (часть 4). Недостаток безопасности на транспортном уровне (HTTPS, TLS и SSL)

Книга «Безопасность в PHP» (часть 1) Книга «Безопасность в PHP» (часть 2) Книга «Безопасность в PHP» (часть 3) Связь через интернет между участниками процесса сопряжена с рисками. Когда вы отправляете платёжное поручение в магазин, используя онлайн-сервис, то совершенно точно не хотите, чтобы...

[Перевод] Как Интернет вещей смещает аналитику на периферию

В эпоху Интернета вещей (Internet of Things, IoT) все более актуальными становятся задачи обработки, фильтрации и анализа данных как можно ближе к их источнику, поскольку это позволяет действовать удаленно вместо того, чтобы пересылать эти данные в центры обработки данных (ЦОД) или облака для...

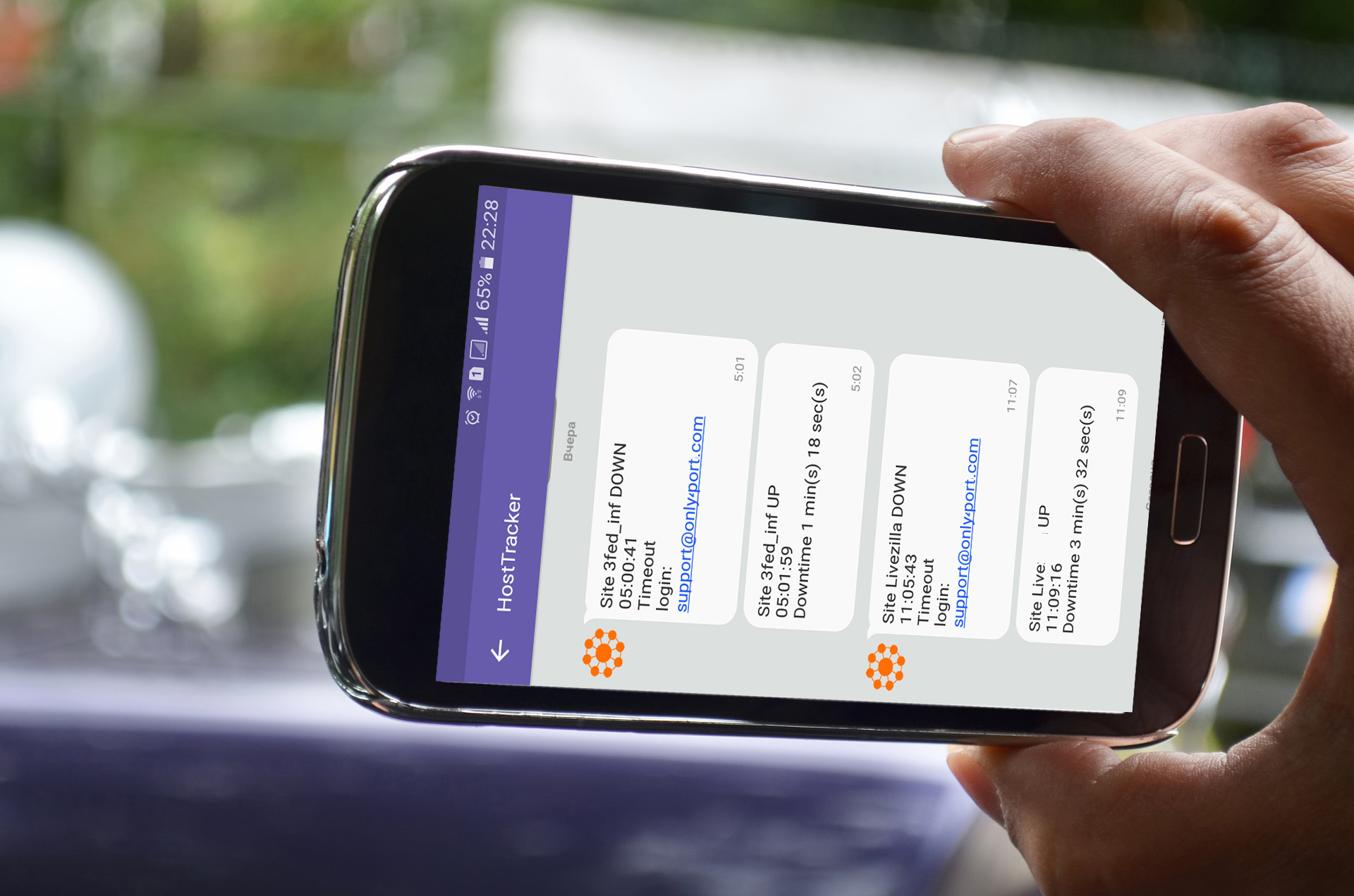

Как настроить различные уведомления о проблемах с сайтом

Наверное, все сталкивались с табличками «Ушел на 10 минут», «Скоро буду» или, что еще страшнее — «Переучет» на дверях различных заведений. Можно представить, сколько прибыли недополучили собственники такого бизнеса из-за пресловутого человеческого фактора. Но вот посчитать — сложно. В сети же к...

«Holey beep»: найдена критическая уязвимость в «бипере» Linux

В модуле beep операционной системы Linux обнаружена уязвимость, позволяющая запускать побочные эффекты файлов и просматривать их типы, не имея на то соответствующих прав. Расскажем, в чем суть проблемы и как варианты её решения предложило ИТ-сообщество. Читать дальше →...

«Holey beep»: найдена критическая уязвимость в «бипере» Linux

В модуле beep операционной системы Linux обнаружена уязвимость, позволяющая запускать побочные эффекты файлов и просматривать их типы, не имея на то соответствующих прав. Расскажем, в чем суть проблемы и как варианты её решения предложило ИТ-сообщество. Читать дальше →...

Транскрипция двенадцатого выпуска подкаста «Прокуратор»

В незапамятные времена на всеми нами любимом ресурсе (то есть прямо здесь) был тип публикации, называемый «подкаст». С тех утекло много воды, подкасты исчезли с Хабра, но пережили взлет, падение и новый взлет, приводя нас в день сегодняшний. Мы долго думали, стóит ли нам проводить эксперимент по...

PHDays 8: стартуют онлайн-конкурсы

До PHDays 8 остался месяц. А значит, самое время размяться перед хардкорной конкурсной программой. За несколько недель до форума пройдут онлайн-конкурсы HackQuest и «Конкурентная разведка». Не упустите возможность попытать свои силы — на кону памятные призы и бесплатные приглашения на PHDays....

Сервис цифровых подписей GlobalSign интегрирован в облако Adobe Document Cloud

10 апреля 2018 года компания GlobalSign объявила о присоединении к консорциуму Cloud Signature и партнёрской программе Adobe Cloud Signature. Оба соглашения предусматривают, что фирменный сервис облачных подписей Digital Signing Service теперь напрямую интегрирован с решением для подписи документов...

Сервис цифровых подписей GlobalSign интегрирован в облако Adobe Document Cloud

10 апреля 2018 года компания GlobalSign объявила о присоединении к консорциуму Cloud Signature и партнёрской программе Adobe Cloud Signature. Оба соглашения предусматривают, что фирменный сервис облачных подписей Digital Signing Service теперь напрямую интегрирован с решением для подписи документов...

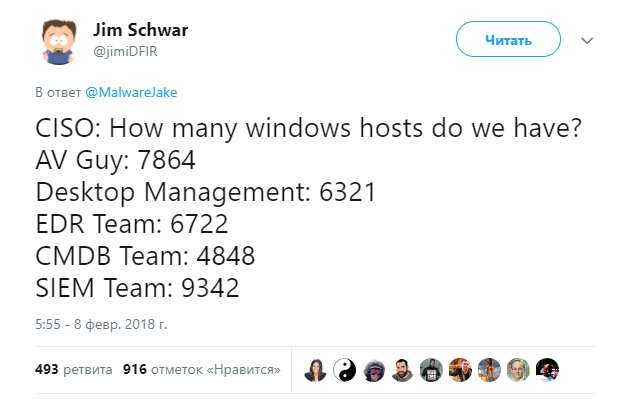

SOC for intermediate. Разбираемся в том, что защищаем, или как провести инвентаризацию инфраструктуры

И снова всем привет. Цикл «SOC for …» продолжает свое движение и развитие. Первый слой внутренней кухни центров мониторинга и реагирования на инциденты мы уже успели осветить в предыдущих статьях, поэтому попробуем понемногу пойти вглубь, к техническим подробностям и более тонким проблемам. Мы уже...

Linux-контейнеры: изоляция как технологический прорыв

Представьте, что вы разрабатываете приложение, причем, на своем ноутбуке, где рабочее окружение имеет определенную конфигурацию. Приложение полагается на эту конфигурацию и зависит от определенных файлов на вашем компьютере. У других разработчиков конфигурация может слегка отличаться. Кроме того, в...

Как сегодня строится центр оперативного управления информационной безопасностью (SOC-центр)

В крупных компаниях есть люди, которые занимаются только тем, что контролируют состояние ИБ и ждут, когда начнутся проблемы. Речь идёт не про охранников перед мониторами, а про выделенных людей (как минимум одного в смене) в отделе информационной безопасности. Большую часть времени оператор...

[Перевод] Охота на Dofoil с помощью Windows Defender ATP

В марте 2018 года сотни тысяч компьютеров были атакованы криптомайнером Dofoil. В предыдущих публикациях блога мы рассмотрели, каким образом нам удалось оградить пользователей от этой масштабной атаки. Также нам удалось отследить истоки атаки до момента заражения сервиса обновления ПО, которое...

[Перевод] Охота на Dofoil с помощью Windows Defender ATP

В марте 2018 года сотни тысяч компьютеров были атакованы криптомайнером Dofoil. В предыдущих публикациях блога мы рассмотрели, каким образом нам удалось оградить пользователей от этой масштабной атаки. Также нам удалось отследить истоки атаки до момента заражения сервиса обновления ПО, которое...

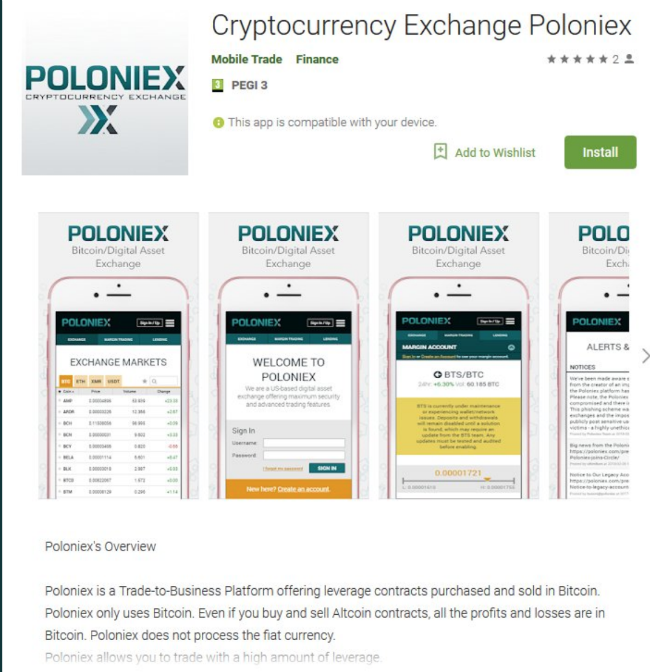

Хакеры атаковали пользователей криптобиржи Poloniex с помощью поддельного мобильного приложения

Пользователи одной из крупнейших криптовалютных бирж Poloniex стали целью фишинговой атаки. Злоумышленники использовали мобильное приложение, замаскированное под официальный ресурс биржи, но использующееся исключительно для кражи данных. У Poloniex до сих пор нет собственного мобильного приложения,...