Как PVS-Studio ищет ошибки: методики и технологии

PVS-Studio — статический анализатор исходного кода для поиска ошибок и уязвимостей в программах на языке C, C++ и C#. В этой статье я хочу дать обзор технологий, которые мы используем в анализаторе PVS-Studio для выявления ошибок в коде программ. Помимо общей теоретической информации я буду на...

[recovery mode] Информационная безопасность на мобильных устройствах – взгляд потребителей

Мобильные устройства стремительно становятся основным способом нашего взаимодействия с окружающим миром – возможность постоянно оставаться на связи является неотъемлемой частью нашей сегодняшней жизни, наши телефоны и всевозможные носимые устройства расширяют наши возможности при покупке продуктов,...

Браузеры и app specific security mitigation. Часть 3. Google Chrome

Мы продолжаем цикл статей о механизмах защиты браузеров от эксплойтов: Введение Internet Explorer & Edge Давайте заглянем под капот браузера Chrome и выясним, что есть в его анти-эксплоит арсенале. Читать дальше →...

Браузеры и app specific security mitigation. Часть 3. Google Chrome

Мы продолжаем цикл статей о механизмах защиты браузеров от эксплойтов: Введение Internet Explorer & Edge Давайте заглянем под капот браузера Chrome и выясним, что есть в его анти-эксплоит арсенале. Читать дальше →...

[Из песочницы] Уязвимость Viber, позволяющая прослушивать чужой разговор

На возможность прослушивания чужих разговоров в Viber я наткнулся случайно еще в начале октября 2016 года. Уязвимость мне показалась не слишком приятной, поэтому я связался со службой поддержки и описал алгоритм для воспроизведения нестандартного поведения мессенджера. Пишу данную публикацию в...

[Из песочницы] Уязвимость Viber, позволяющая прослушивать чужой разговор

На возможность прослушивания чужих разговоров в Viber я наткнулся случайно еще в начале октября 2016 года. Уязвимость мне показалась не слишком приятной, поэтому я связался со службой поддержки и описал алгоритм для воспроизведения нестандартного поведения мессенджера. Пишу данную публикацию в...

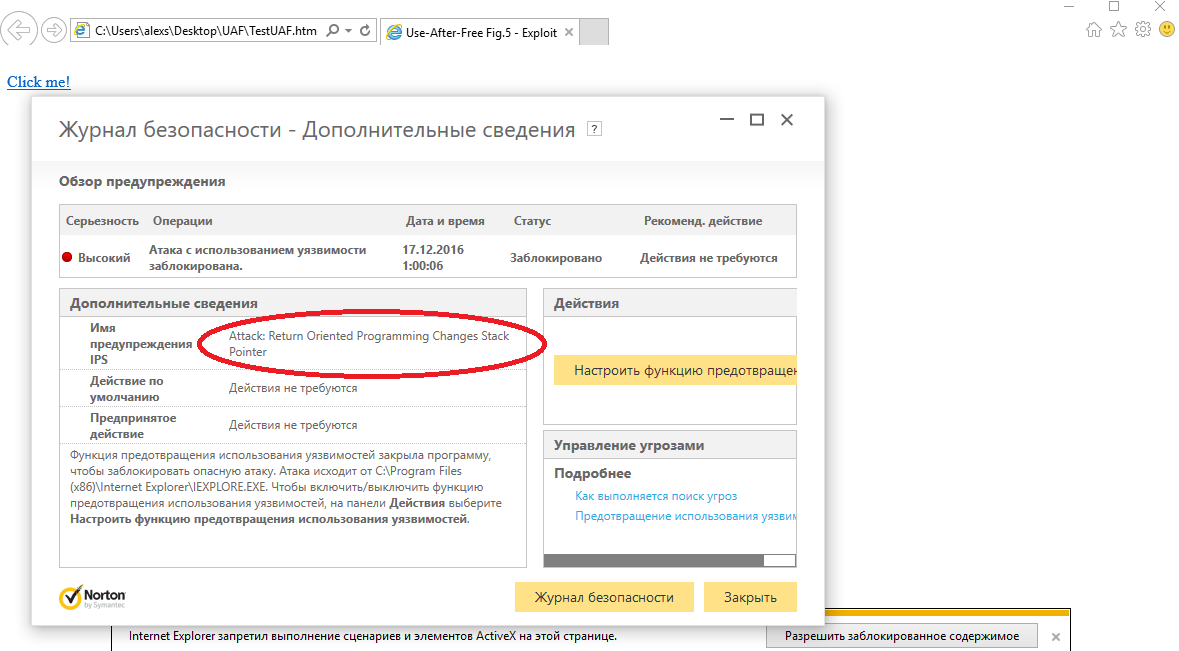

Как не надо делать защиту от эксплойтов на примере Norton Security

Зимним вечером придя с работы, захотелось мне проверить работоспособность своей старой лабы (2012 года) на тему эксплуатации Use-After-Free в ActiveX под Internet Explorer . Собственно на новом ноуте у меня была Windows 10, и последний последний IE со всеми этими вашими isolated heap и тд. И вот я...

Как не надо делать защиту от эксплойтов на примере Norton Security

Зимним вечером придя с работы, захотелось мне проверить работоспособность своей старой лабы (2012 года) на тему эксплуатации Use-After-Free в ActiveX под Internet Explorer . Собственно на новом ноуте у меня была Windows 10, и последний последний IE со всеми этими вашими isolated heap и тд. И вот я...

Как использовать SELF XSS в формах входа/восстановления пароля/регистрации

Добрый день. В этой статье я расскажу, как правильно эксплуатировать SELF XSS, чтобы получить за неё деньги в баг баунти или взломать пользователя/админа. Я писал эту статью полгода назад в своём блоге на wordpress для англоязычных пользователей, решил её написать на русском здесь. Уверен, что это...

[Из песочницы] Iframe injection и XSS на более чем 20 000 сайтах alexarank

Я независимый исследователь безопасности securityz.net, первое место в bug bounty ПриватБанка. Решил пройтись по топу alexarank, начал искать уязвимости на gismeteo.ua (20 место). Произошел редирект на русскую версию (www.gismeteo.ru/soft/), обратил внимание на тех.поддержку. Читать дальше →...

[Из песочницы] Iframe injection и XSS на более чем 20 000 сайтах alexarank

Я независимый исследователь безопасности securityz.net, первое место в bug bounty ПриватБанка. Решил пройтись по топу alexarank, начал искать уязвимости на gismeteo.ua (20 место). Произошел редирект на русскую версию (www.gismeteo.ru/soft/), обратил внимание на тех.поддержку. Читать дальше →...

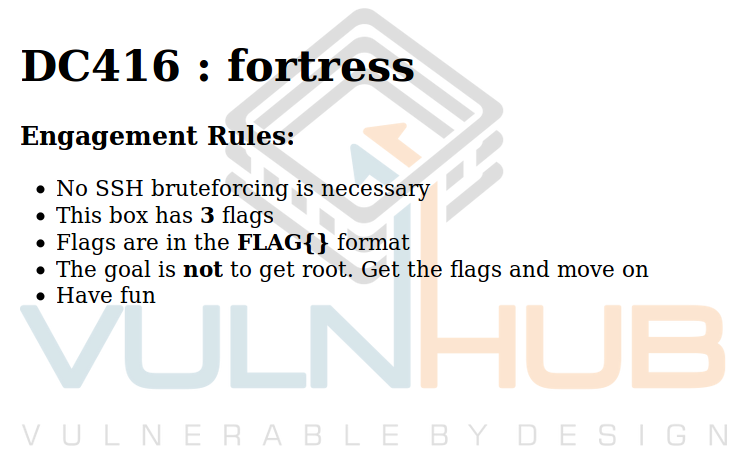

VulnHub: Разбираем самый короткий квест DC416 Fortress

Продолжаем разбор CTF с конференции DefCon Toronto's. Задания предоставлены командой VulnHub, за что им огромное спасибо. На этот раз остановимся на небольшом DC416 Fortress, тут всего 3 флага. Так что будет не сложно. Ниже, вы можете ознакомиться с предыдущими разборами: DC416 Dick Dastardly...

VulnHub: Разбираем самый короткий квест DC416 Fortress

Продолжаем разбор CTF с конференции DefCon Toronto's. Задания предоставлены командой VulnHub, за что им огромное спасибо. На этот раз остановимся на небольшом DC416 Fortress, тут всего 3 флага. Так что будет не сложно. Ниже, вы можете ознакомиться с предыдущими разборами: DC416 Dick Dastardly...

Обнаружение в коде дефекта «разыменование нулевого указателя»

Этой статьей мы открываем серию публикаций, посвященных обнаружению ошибок и уязвимостей в open-source проектах с помощью статического анализатора кода AppChecker. В рамках этой серии будут рассмотрены наиболее часто встречающиеся дефекты в программном коде, которые могут привести к серьезным...

Хакеры атакуют MongoDB: число скомпрометированных систем превысило 27 000

В СМИ попала информация о масштабной волне кибератак, жертвами которых становятся администраторы систем, использующих MongoDB. Злоумышленники получают к ним доступ, а затем удаляют данные из уязвимых или неверно настроенных систем, после чего требуют выкуп. Читать дальше →...

Хакеры атакуют MongoDB: число скомпрометированных систем превысило 27 000

В СМИ попала информация о масштабной волне кибератак, жертвами которых становятся администраторы систем, использующих MongoDB. Злоумышленники получают к ним доступ, а затем удаляют данные из уязвимых или неверно настроенных систем, после чего требуют выкуп. Читать дальше →...

Сшиваем SSL-сертификаты правильно на bash

Использование SSL-шифрование на сайтах приобретает уже почти обязательный характер: Google с этого года начал агрессивно предупреждать о небезопасном соединении с сайтами, ряд платежных шлюзов требуют безопасное подключение на сайтах (например, Яндекс.Касса). Установка SSL-сертификата на сайт...

[Из песочницы] Что делать, если у кабелей есть уши, или стеганографическое прокси

День добрый. Сегодня я расскажу вам об одном виде паранойи, связанном с последними тенденциями в сфере защиты государством населения от информации, и методе его лечения. Читать дальше →...