Невизуальные методы защиты сайта от спама. Часть 2. Истинное лицо символов

Продолжение статьи Невизуальные методы защиты сайта от спама Часть 2. Истинное лицо символов Невизуальные методы защиты сайта от спама используют, в частности, анализ переданного текста. Спамеры используют много приёмов, чтобы усложнить такой анализ. Здесь будут показаны примеры одного из них, а...

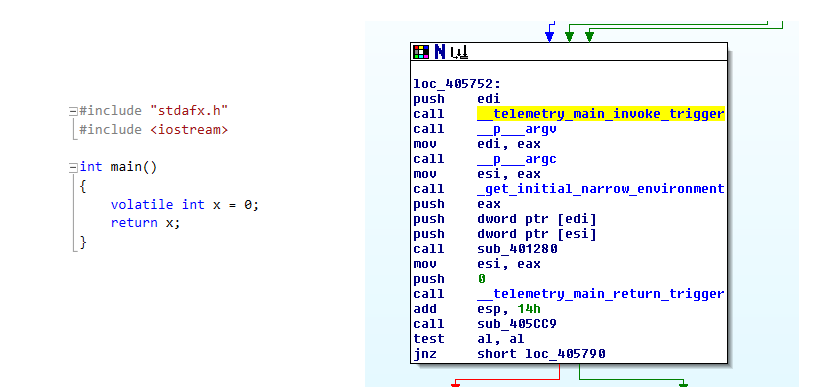

Microsoft избавится от телеметрии в Visual C++ в Update 3

Месяц назад Евгений Гречников grechnik опубликовал пост «Стандартная библиотека Visual Studio 2015 и телеметрия», в котором рассказал об интересной находке: оказалось, что в любом бинарнике, скомпилированном VS2015 из программы на C или C++, есть код, который может писать логи — и выглядело это всё...

Microsoft избавится от телеметрии в Visual C++ в Update 3

Месяц назад Евгений Гречников grechnik опубликовал пост «Стандартная библиотека Visual Studio 2015 и телеметрия», в котором рассказал об интересной находке: оказалось, что в любом бинарнике, скомпилированном VS2015 из программы на C или C++, есть код, который может писать логи — и выглядело это всё...

PornHub запускает публичную программу Bug Bounty

(Изображение — thenextweb.com) И это будет, пожалуй, самая интересная программа по поиску уязвимостей из всех существующих. Читать дальше →...

PornHub запускает публичную программу Bug Bounty

(Изображение — thenextweb.com) И это будет, пожалуй, самая интересная программа по поиску уязвимостей из всех существующих. Читать дальше →...

Заметки с конференции Interop Las-Vegas 2016 по теме сетевой безопасности

What's next for network security, или исчезновение «железного» сегмента в эру мобильных технологий, облачных сервисов и интернета вещей, и его влияние на принципы ИБ. Ниже представлена вольно переведенная нами выдержка из выступлений участников независимой технологической конференции Interop,...

Заметки с конференции Interop Las-Vegas 2016 по теме сетевой безопасности

What's next for network security, или исчезновение «железного» сегмента в эру мобильных технологий, облачных сервисов и интернета вещей, и его влияние на принципы ИБ. Ниже представлена вольно переведенная нами выдержка из выступлений участников независимой технологической конференции Interop,...

Закрывается продажа билетов на PHDays VI

До старта международного форума по практической безопасности Positive Hack Days остались считанные дни. У вас есть последний шанс принять участие. Билеты в продаже до 13 мая — купить их можно на странице runet-id.com/event/phdays16. Напоминаем, что PHDays VI состоится 17 и 18 мая 2016 года в Центре...

Закрывается продажа билетов на PHDays VI

До старта международного форума по практической безопасности Positive Hack Days остались считанные дни. У вас есть последний шанс принять участие. Билеты в продаже до 13 мая — купить их можно на странице runet-id.com/event/phdays16. Напоминаем, что PHDays VI состоится 17 и 18 мая 2016 года в Центре...

Интересный способ доставки зловредов или как «хакеры» взламывают «мошенников»

Недавно читал статью о поиске информации в документах, загруженных в документы Вконтакте. Начал руками вводить ключевые слова «паспорт», «скан» и обнаружил целую кучу архивов с вирусами (скрин), предназначенных для тех, кто ищет документы по определенным запросам (результаты проверки virustotal)....

Интересный способ доставки зловредов или как «хакеры» взламывают «мошенников»

Недавно читал статью о поиске информации в документах, загруженных в документы Вконтакте. Начал руками вводить ключевые слова «паспорт», «скан» и обнаружил целую кучу архивов с вирусами (скрин), предназначенных для тех, кто ищет документы по определенным запросам (результаты проверки virustotal)....

Ищем уязвимости с помощью google

Любой поиск уязвимостей на веб-ресурсах начинается с разведки и сбора информации. Разведка может быть как активной — брутфорс файлов и директорий сайта, запуск сканеров уязвимостей, ручной просмотр сайта, так и пассивной — поиск информации в разных поисковых системах. Иногда бывает так, что...

Ищем уязвимости с помощью google

Любой поиск уязвимостей на веб-ресурсах начинается с разведки и сбора информации. Разведка может быть как активной — брутфорс файлов и директорий сайта, запуск сканеров уязвимостей, ручной просмотр сайта, так и пассивной — поиск информации в разных поисковых системах. Иногда бывает так, что...

Средства сбора данных в компьютерно-технической экспертизе

В этой статье я расскажу о некоторых особенностях различных способов создания копий (образов) носителей информации в компьютерной криминалистике (форензике). Статья будет полезна сотрудникам отделов информационной безопасности, которые реагируют на инциденты ИБ и проводят внутренние расследования....

Средства сбора данных в компьютерно-технической экспертизе

В этой статье я расскажу о некоторых особенностях различных способов создания копий (образов) носителей информации в компьютерной криминалистике (форензике). Статья будет полезна сотрудникам отделов информационной безопасности, которые реагируют на инциденты ИБ и проводят внутренние расследования....

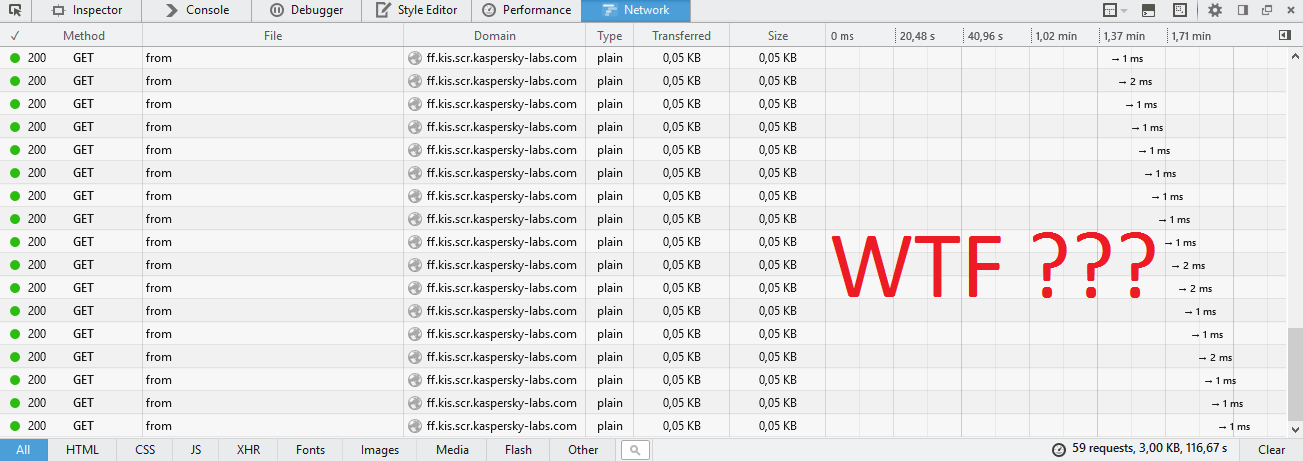

Как отключить инъекцию скрипта ff.kis.scr.kaspersky-labs.com при использовании Kaspersky Internet Security 2016

Если у вас установлен антивирус Kaspersky Internet Security 2016, вы, вероятно, неоднократно сталкивались с инъекцией скрипта ff.kis.scr.kaspersky-labs.com/USER_ID/main.js в код страниц браузера. Если для рядового пользователя ничего страшного в этом, наверное, нет, то для веб-разработчика...

Как отключить инъекцию скрипта ff.kis.scr.kaspersky-labs.com при использовании Kaspersky Internet Security 2016

Если у вас установлен антивирус Kaspersky Internet Security 2016, вы, вероятно, неоднократно сталкивались с инъекцией скрипта ff.kis.scr.kaspersky-labs.com/USER_ID/main.js в код страниц браузера. Если для рядового пользователя ничего страшного в этом, наверное, нет, то для веб-разработчика...

Security Week 18: VirusTotal за справедливость, уязвимость в Android, утечка токенов Slack

Начнем выпуск с совсем свежей новости, которая, впрочем, имеет лишь косвенное отношение к ландшафту угроз. 4 мая в блоге сервиса VirusTotal, ныне принадлежащего Google, появилась внешне неприметная запись. Сервис, позволяющий агрегировать информацию о вердиктах различных антивирусных движков,...