[recovery mode] Новый ежеквартальный отчет антивирусной лаборатории PandaLabs

Антивирусная лаборатория PandaLabs компании Panda Security предупреждает в своем очередном ежеквартальном отчете о волне кибер-атак, в результате которых была нарушена безопасность информации, хранящейся в различных Читать дальше →...

Security Week 47: {не}взломанный Tor, Gmail предупреждает о дешифровке, атака штрих-кодами

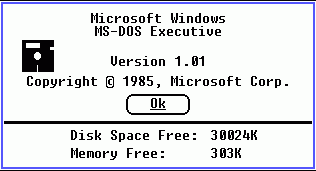

20 ноября 1985 года мир впервые познакомился с операционной системой Windows. Нет, не так. С операционной системой Windows 1.0 познакомилась довольно узкая прослойка людей, связанных с IT, которых ровно 30 лет назад было гораздо меньше, чем сейчас. Пресс-материалы к запуску были распечатаны на...

Security Week 47: {не}взломанный Tor, Gmail предупреждает о дешифровке, атака штрих-кодами

20 ноября 1985 года мир впервые познакомился с операционной системой Windows. Нет, не так. С операционной системой Windows 1.0 познакомилась довольно узкая прослойка людей, связанных с IT, которых ровно 30 лет назад было гораздо меньше, чем сейчас. Пресс-материалы к запуску были распечатаны на...

Разработка защищенных банковских приложений: главные проблемы и как их избежать

В прошлом году злоумышленники совершили на 30 % больше атак на российские банки, чем годом ранее. Пытались вывести около 6 млрд рублей. Часто атака становится возможной из-за недостаточной защищенности финансовых приложений. По нашей статистике, более половины систем дистанционного банковского...

[Перевод] Риски и проблемы хеширования паролей

Безопасность всегда была неоднозначной темой, провоцирующей многочисленные горячие споры. И всё благодаря обилию самых разных точек зрения и «идеальных решений», которые устраивают одних и совершенно не подходят другим. Я считаю, что взлом системы безопасности приложения всего лишь вопрос времени....

[Перевод] Риски и проблемы хеширования паролей

Безопасность всегда была неоднозначной темой, провоцирующей многочисленные горячие споры. И всё благодаря обилию самых разных точек зрения и «идеальных решений», которые устраивают одних и совершенно не подходят другим. Я считаю, что взлом системы безопасности приложения всего лишь вопрос времени....

Двухфакторная аутентификация клиентов Cisco AnyConnect. FreeRadius и Google Authenticator

В предыдущей статье я рассматривал настройку двухфакторной аутентификации пользователей для подключения к корпоративным ресурсам через Cisco AnyConnect на базе Active Directory и Microsoft Azure Multi-Factor Authentication Server (MFAS). Сегодня предлагаю Вам рассмотреть вариант с использованием...

Хакеры изобрели новую схему воровства денег, украв 250 млн. рублей

Group-IB выявила новый вид мошенничества, с помощью которого преступники похищали деньги с банковских счетов. Для совершения основных действий злоумышленники использовали банкоматы, поэтому эта схема получила название «АТМ-реверс», или «обратный реверс». В описанной схеме преступник получал...

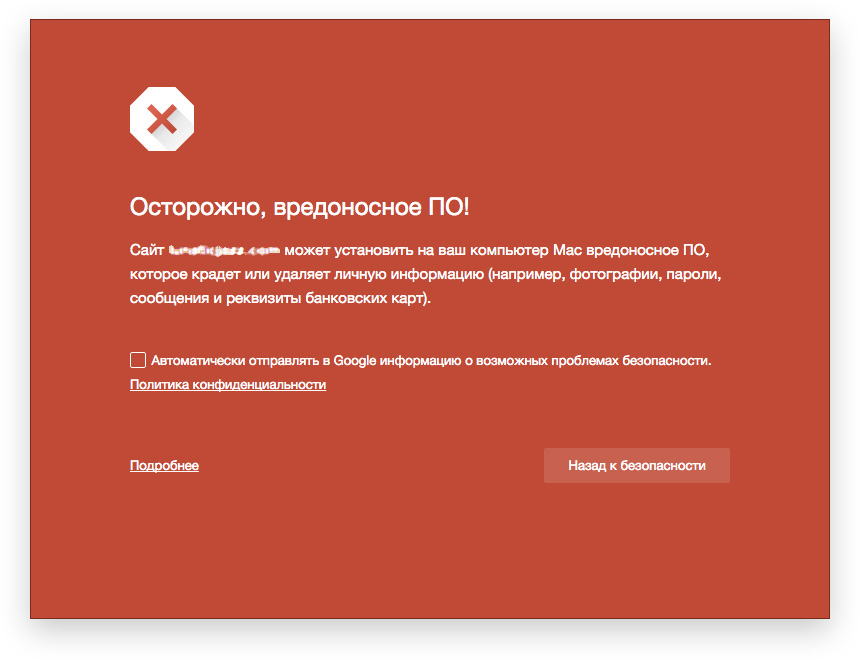

[Перевод] «Красная карточка»: что скрывается за предупреждением о вредоносном ПО?

Привет, Хабр! Если вы пользуетесь Google Chrome или Поиском Google, то вы почти наверняка могли видеть при открытии некоторых сайтов красное предупреждение «Осторожно, вредоносное ПО». Впервые такие сообщения появились в 2006 г. Актуальное предупреждение о вредоносном ПО на сайте С их помощью...

Как проанализировать файл на вредоносность?

Если верить последнему отчету компании Verizon за 2015 год, то сегодня 70-90% всего вредоносного кода уникально для каждой организации и поэтому нередко происходят ситуации, когда в организацию по какому-либо каналу (почта, Web, флешка, мобильное устройство и т.п.) приходит файл, который вызывает...

Как проанализировать файл на вредоносность?

Если верить последнему отчету компании Verizon за 2015 год, то сегодня 70-90% всего вредоносного кода уникально для каждой организации и поэтому нередко происходят ситуации, когда в организацию по какому-либо каналу (почта, Web, флешка, мобильное устройство и т.п.) приходит файл, который вызывает...

[Перевод] Как вести секретную переписку в мире, где за вами постоянно следят: методы Эдварда Сноудена. Часть 1

Примечание переводчика: На хабре и в нашем блоге о корпоративном IaaS мы много рассказываем о технологиях и их применении в реальных проектах. Сегодня речь пойдет о безопасности и том, какие инструменты помогают организовать защищенное общение в сети. Когда вы берете в руки телефон и совершаете...

[Перевод] Как вести секретную переписку в мире, где за вами постоянно следят: методы Эдварда Сноудена. Часть 1

Примечание переводчика: На хабре и в нашем блоге о корпоративном IaaS мы много рассказываем о технологиях и их применении в реальных проектах. Сегодня речь пойдет о безопасности и том, какие инструменты помогают организовать защищенное общение в сети. Когда вы берете в руки телефон и совершаете...

Хостинг Кафе

Сегодня я хочу представить Хостинг Кафе. Этот домен-бренд объединяет в себе 6 различных сайтов, которые связаны с хостинговой тематикой: VDS.menu — поиск виртуальных серверов SHARED.menu — поиск виртуального хостинга DEDICATED.menu — поиск выделенных серверов (в разработке) HTTPS.menu — поиск SSL...

Мастер-класс Дмитрия Склярова. DRM: вчера, сегодня и завтра

Сегодня мы продолжаем серию публикаций мастер-классов наших образовательных проектов и представляем вашему вниманию пост по мотивам выступлений Дмитрия Склярова, которые он провел в Техносфере и Технотреке. Тема выступления — Digital Rights Management. Видео выступления смотрите на IT.MAIL.RU, а...

Мастер-класс Дмитрия Склярова. DRM: вчера, сегодня и завтра

Сегодня мы продолжаем серию публикаций мастер-классов наших образовательных проектов и представляем вашему вниманию пост по мотивам выступлений Дмитрия Склярова, которые он провел в Техносфере и Технотреке. Тема выступления — Digital Rights Management. Видео выступления смотрите на IT.MAIL.RU, а...

Двухфакторная аутентификация клиентов AnyConnect. Active Directory и Azure Multi-Factor Authentication Server

Уже практически ни у кого не вызывает вопросов то, зачем нужна двух факторная аутентификация, особенно при доступе к ресурсам удаленных пользователей. Априори пользователь относится достаточно безответственно к хранению паролей защищающих рабочую информацию, что и не удивительно, учитывая сколько...

[recovery mode] Защита персональных данных по N 242-ФЗ: как понять и что делать?

Тема информационной безопасности продолжает быть актуальной — недавно в Москве на конференции «Защита персональных данных» обсуждали ФЗ №242 или как его называют «Закон о локализации персональных данных россиян на территории РФ». Суть его такова: с сентября 2015 года организациям-операторам ПДн,...