Надежные пароли будут надежно забыты

Приветствую тебя дорогой читатель. Я хочу начать цикл статей о паролях и о том какие проблемы они решают и вызывают в нашей жизни. Зачем? Спросите вы. Чтобы облегчить и улучшить нашу жизнь отвечу я. Поэтому мы занимаемся разработкой Meta Secret, но об этом позже, а сейчас поговорим о сложности и...

Тайные каналы связи или как централизованные сервисы способны разлагаться изнутри

Современный мир нельзя представить без сервисов связи, таких как социальные сети, мессенджеры, электронная почта, файловые хранилища и т.п. Мы пользуемся данными сервисами постоянно, ровно как и они планомерно пользуются нами. Конфиденциальная информация становится для сервисов связи святым граалем...

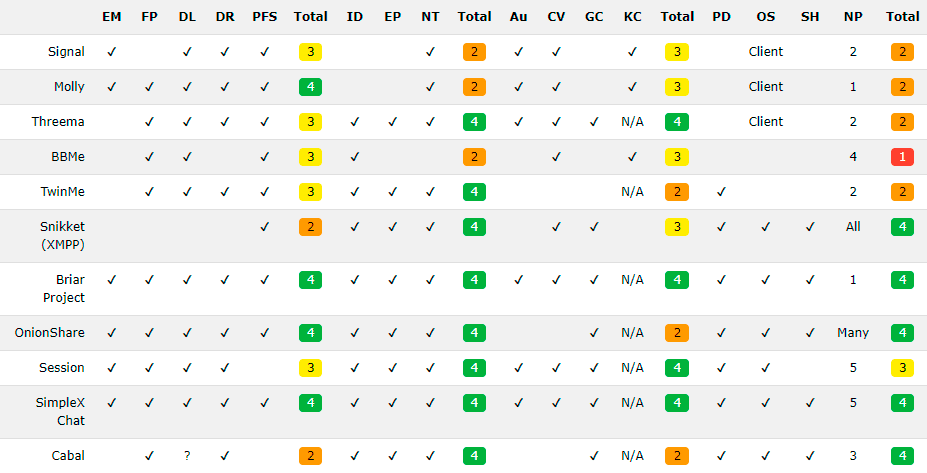

Классификация защищённых мессенджеров. Новые проекты

В наше время трудно представить нормальную жизнь без надёжной, защищённой связи. Раньше защищённые мессенджеры с шифрованием использовали преимущественно в бизнесе, армии, финансовой сфере и других чувствительных областях, то теперь они востребованы абсолютно везде, вплоть до рядовых граждан,...

Массовая незаконная электронная подпись или мина замедленного действия: Формат МинЦифры №472

1 «А был ли мальчик?» Многие и помногу подписывают документы электронной подписью (ЭП), рассчитывая, что их подпись законная. «Законная» не в смысле «сошлась математика» или «нет сомнений в сертификате подписанта». «Законная» - в смысле соответствия закону, как минимум основному по электронной...

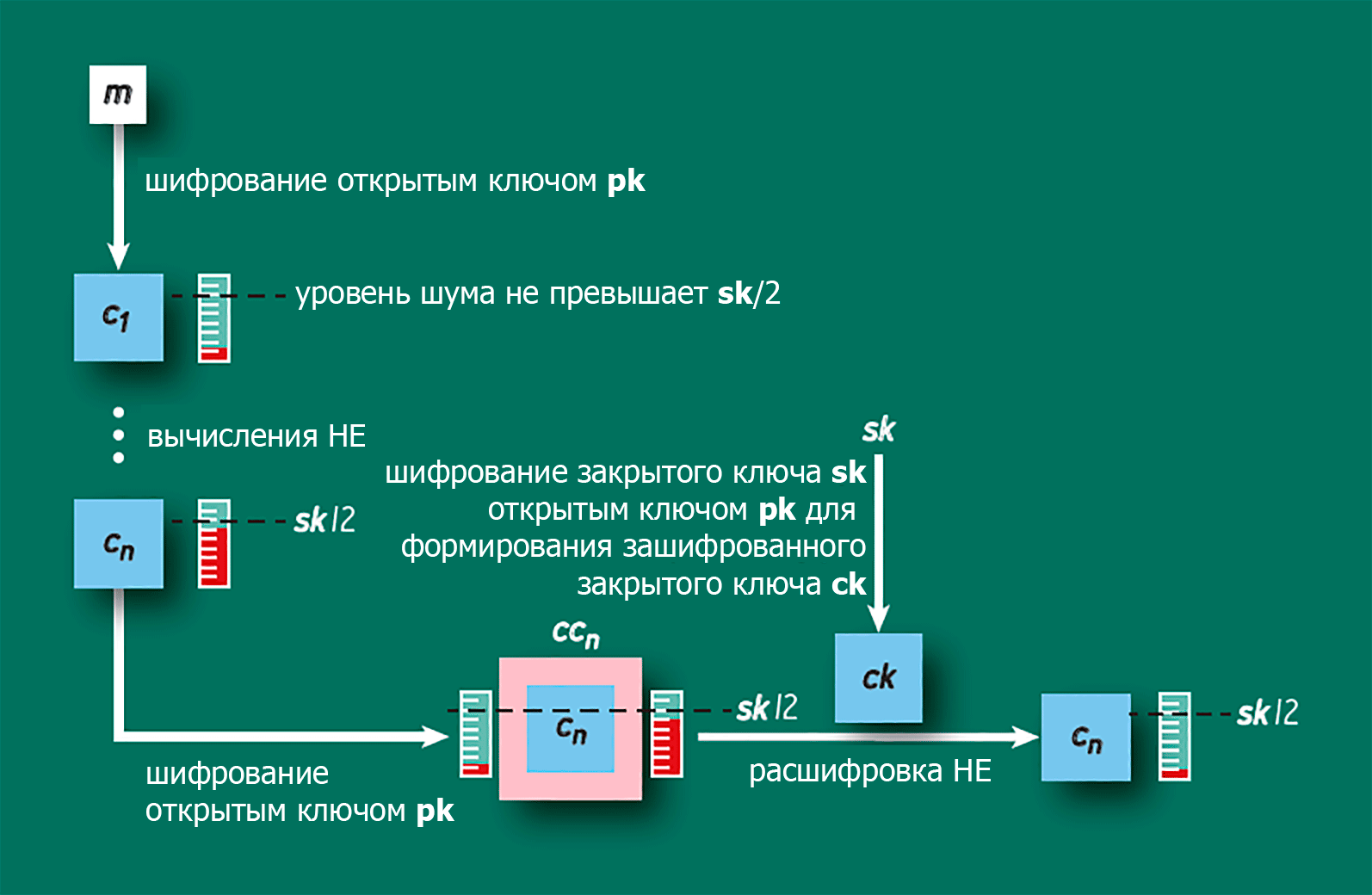

Методы обфускации трафика. Гомоморфное шифрование

Схема гомоморфного шифрования (HE) В последнее время на Хабре всё чаще поднимается тема обфускации/маскировки трафика. Для этих целей разработаны различные инструменты и методы, такие как Pluggable Transports и Project V. Но особый интерес привлекают схемы с использованием FHE (полностью...

Обезопасить, удержать, сохранить. Выгрузка трафика анонимной сети как свойство отложенной маршрутизации в HLT

Сохранение анонимного трафика HLS для последующего реиспользования. Читать далее...

Увлекательная криптография. Часть 1

Как и многие специалисты по ИБ, я очень люблю разминать мозг различными головоломками. Идеальным для меня является формат CTF, позволяющий проверить свои знания и толику нестандартного мышления на различных типах задач. Сегодня я хочу рассказать о первой из трёх задач из категории Crypto с...

Новый софт для шифрования бэкапов

Сквозное шифрование постепенно становится стандартом на файлохостингах и облачных сервисах. Даже если вы храните резервные копии в сейфе, шифрование не будет лишним. А если отправлять файлы на удалённый сервер, тем более. Хотя остаётся вопрос о мерах государственного контроля, но в данный момент...

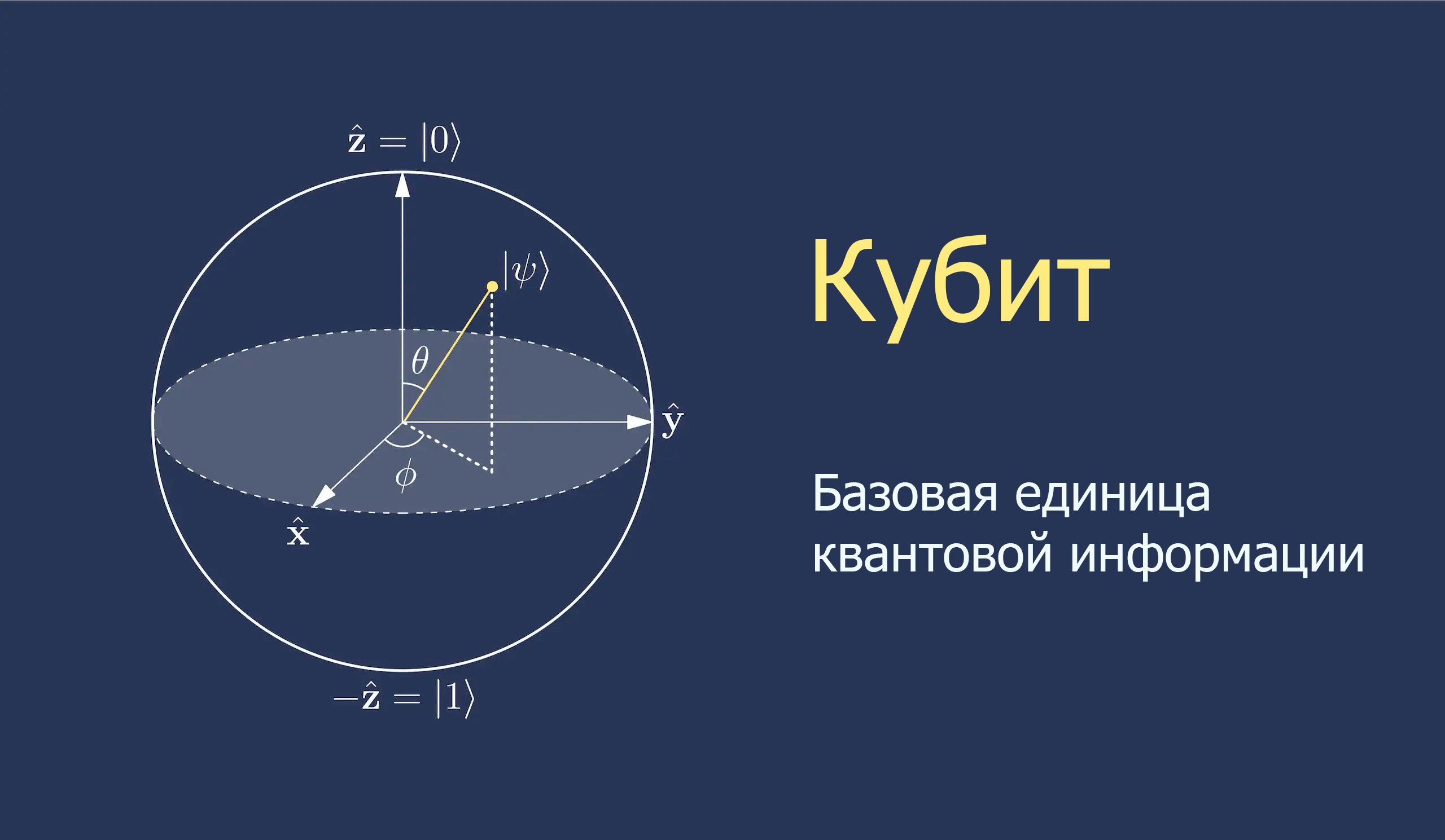

Старая математика ломает постквантовые шифры

Старая математика ломает постквантовые шифры Мир криптографии постепенно готовится к приходу квантовых вычислений, где вместо двоичной логики используются кубиты. Предполагается, что именно криптография станет одним из первых применений квантовых компьютеров. Проблема в том, что современные...

[Перевод] TLS 1.3, только игрушечный

Привет! Недавно я думала о том, насколько интересно изучать компьютерные сети, создавая рабочие версии реальных сетевых протоколов. Мне пришло в голову, почему бы после создания своей версии протоколов traceroute, TCP и DNS не воплотить в жизнь TLS? Могу ли я сделать вариант TLS и больше узнать о...

Зачем вообще защищать данные при передаче?

Привет, Хабр! Меня зовут Федор и я занимаюсь киберкриминалистикой. Не только на работе (в RTM Group), но и на досуге. Мне нравится исследовать, почему и как кого-то взломали, а еще думать, как сделать так, чтобы этого не происходило. В связи с COVIDом и прочими событиями гораздо больше важных...

Выполним ряд операций ECC, чтобы получить значение приватного ключа к Биткоин Кошельку. Twist Attack, пример №1

Не так давно пакет elliptic (6.5.4) для стандартных эллиптических кривых был уязвим для различных атак, одним из которых является Twist Attack. Криптографическая проблема была в реализации secp256k1. Нам известно что криптовалюта Биткоин использует secp256k1 и эта атака не обошла Биткоин стороной,...

[recovery mode] Модуль СКЗИ для выделения подсети

В обычной сети, с регламентированным доступом в интернет или без него, т.к. есть почти у всех смартфоны с кабелем, флешки и прочие средства передачи данных, иногда требуется выделить подсеть, не внося настройки в неё и в саму структуру сети. Так как оборудование может просто не иметь возможности...

Обзор шифра Хилла

В современном мире, полном информационных технологий, мы доверяем свои данные интернет – сервисам. Разумно предположить, что доступ к этим данным должен иметь только определенный круг лиц. Как раз для этого и существует шифрование. Шифрование – это кодирование информации, процесс использующийся для...

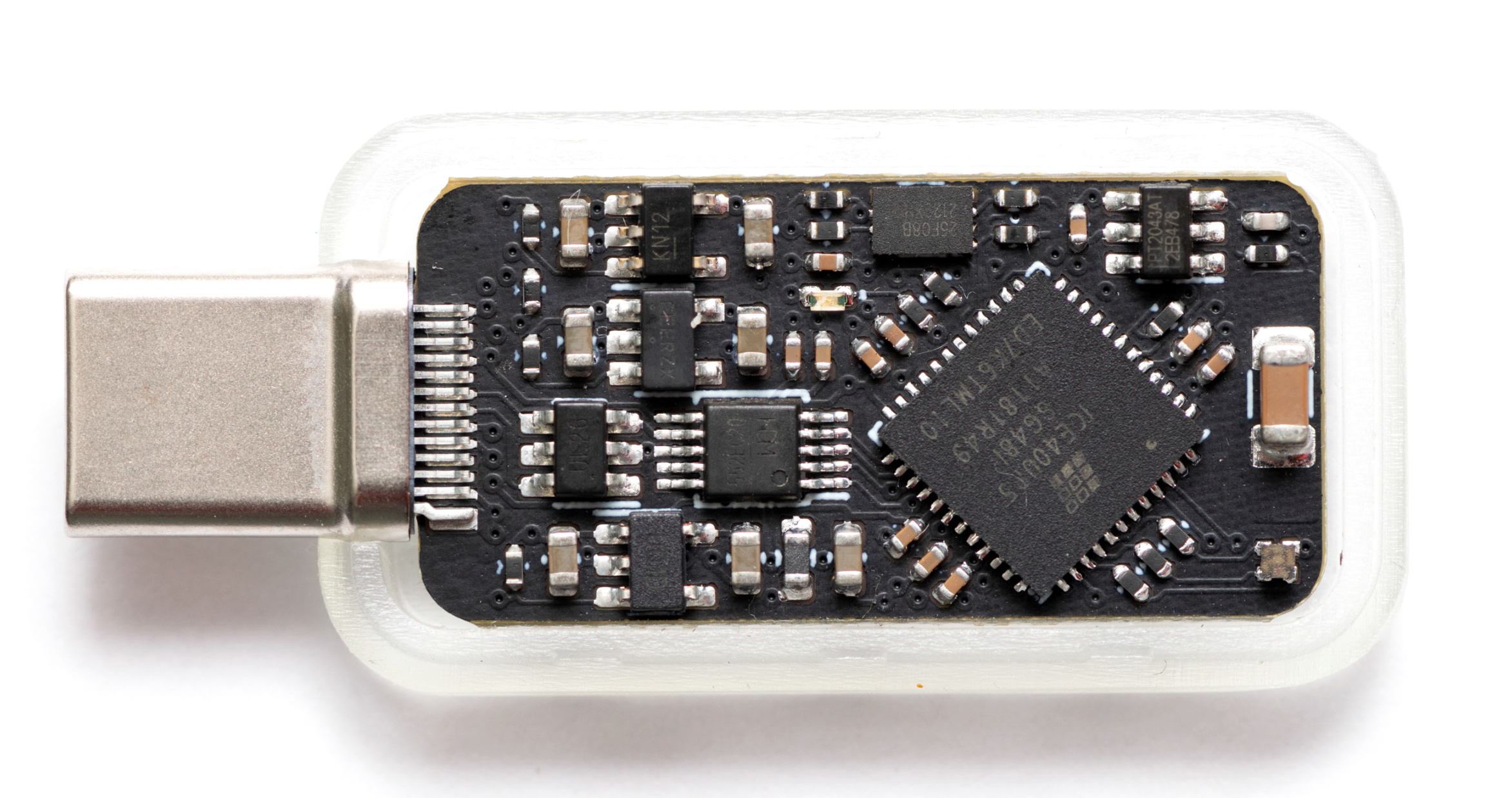

Как работает аппаратный ключ безопасности — и почему не сделать программируемый ключ с улучшенной защитой?

Как известно, пароль — только первый этап аутентификации, причём наименее надёжный. Пароль можно перехватить во время ввода (с клавиатуры или экрана), в процессе передачи на сервер, подобрать брутфорсом, скопировать из места хранения (в том числе с сервера компании, безопасность которого нам не...

[Перевод] Учёный, который улучшает приватность в Интернете

Гарри Халпин хочет, чтобы наше общение в интернете было более приватным. Он помог создать новый тип сети, которая могла бы сделать это возможным. Читать далее...

Схема разделения ключа Шамира в Hashicorp Vault

Реализация схемы разделения Шамира в Hashicorp Vault, которую я попытался описать. На хабре есть несколько статей по данной теме, но я мало видел конкрентных разборов реализаций, поэтому решил описать процесс на примере популярного облачного инструмента. Думаю, что защита данных на уровне хранения...

6 идей развития IT в России

Несмотря ни на что, IT в России живет и развивается. Возможно, не так быстро, как хотелось бы, но все же процесс идет. Здесь, в преддверии Нового года хотелось бы обсудить ряд идей, которые способны подстегнуть и сделать нашу родную отрасль чуточку лучше. Предлагаемые идеи не будут ультимативными...