Адаптивная СЗИ и другие биологические аналогии в информационной безопасности

Законы Природы применимы для любой предметной области, в том числе и для информационной безопасности. На протяжении длительного времени можно наблюдать эволюцию и совершенствование технологий и инструментов защиты, а также техник, тактик и процедур злоумышленников. В ответ на брошенный...

Есть проблемы гораздо сложнее, чем NP-Complete

Люди часто сравнивают P и NP в таком духе, что проблемы P простые, а NP — сложные. Но это чрезмерное упрощение. На самом деле проблемы могут быть намного, намного сложнее, чем NP. В этом смысле можно вспомнить интеллектуально-фантастический триллер Travelling Salesman (Коммивояжёр, 2012) о четырёх...

[recovery mode] Мыслящая материя

Однажды известного физика спросили: что по-вашему мнению является самым удивительным фактом в мироздании? То, что сияющие и сгорающие, взрывающиеся звезды, туманности, планеты и все, все остальное, не исключая и нас самих, создано из одного и того же материала, по одним и тем же фундаментальным...

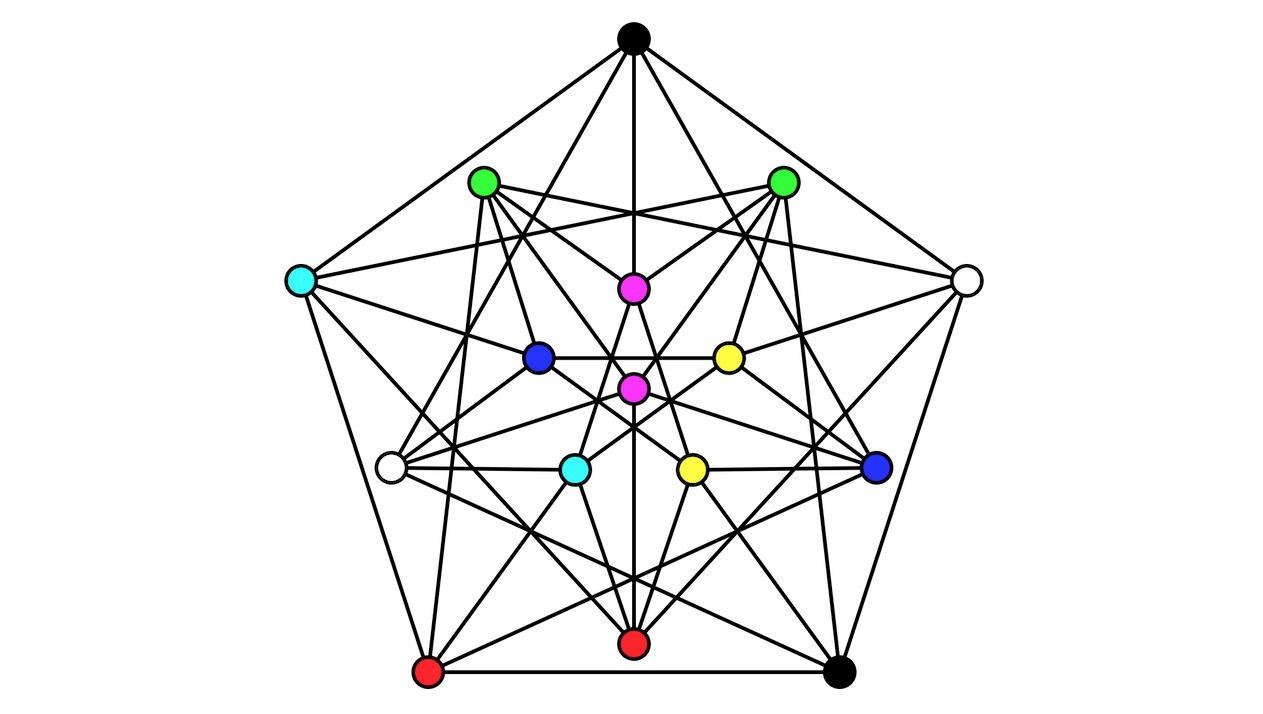

[recovery mode] Сети и графы

На практике часто необходимо при заданных условиях и ограниченных ресурсах для построения сети выбирать из потенциально возможных структур лучшую в некотором смысле, например, устойчивую к неисправностям (отказам) связей между узлами (каналов) транспортной сети, сети связи, сетей нефте- и...

Как закалялась сталь современной симметричной криптографии. Глава 2. Математическая криптография

Современные симметричные шифры, которыми мы пользуемся неявно, но повсеместно, появились в ходе своей многовековой эволюции, в ходе продолжительных и постоянных этапов собственного совершенствования. Каждый новый шаг улучшения приводил одновременно к разрушению старых уязвимых шифров и к порождению...

[recovery mode] Пути и графы

На практике часто необходимо при заданных условиях и ограниченных ресурсах для построения сети выбирать из потенциально возможных структур лучшую в некотором смысле, например, устойчивую к неисправностям (отказам) связей между узлами (каналов) транспортной сети, сети связи, сетей нефте- и...

Старая математика ломает постквантовые шифры

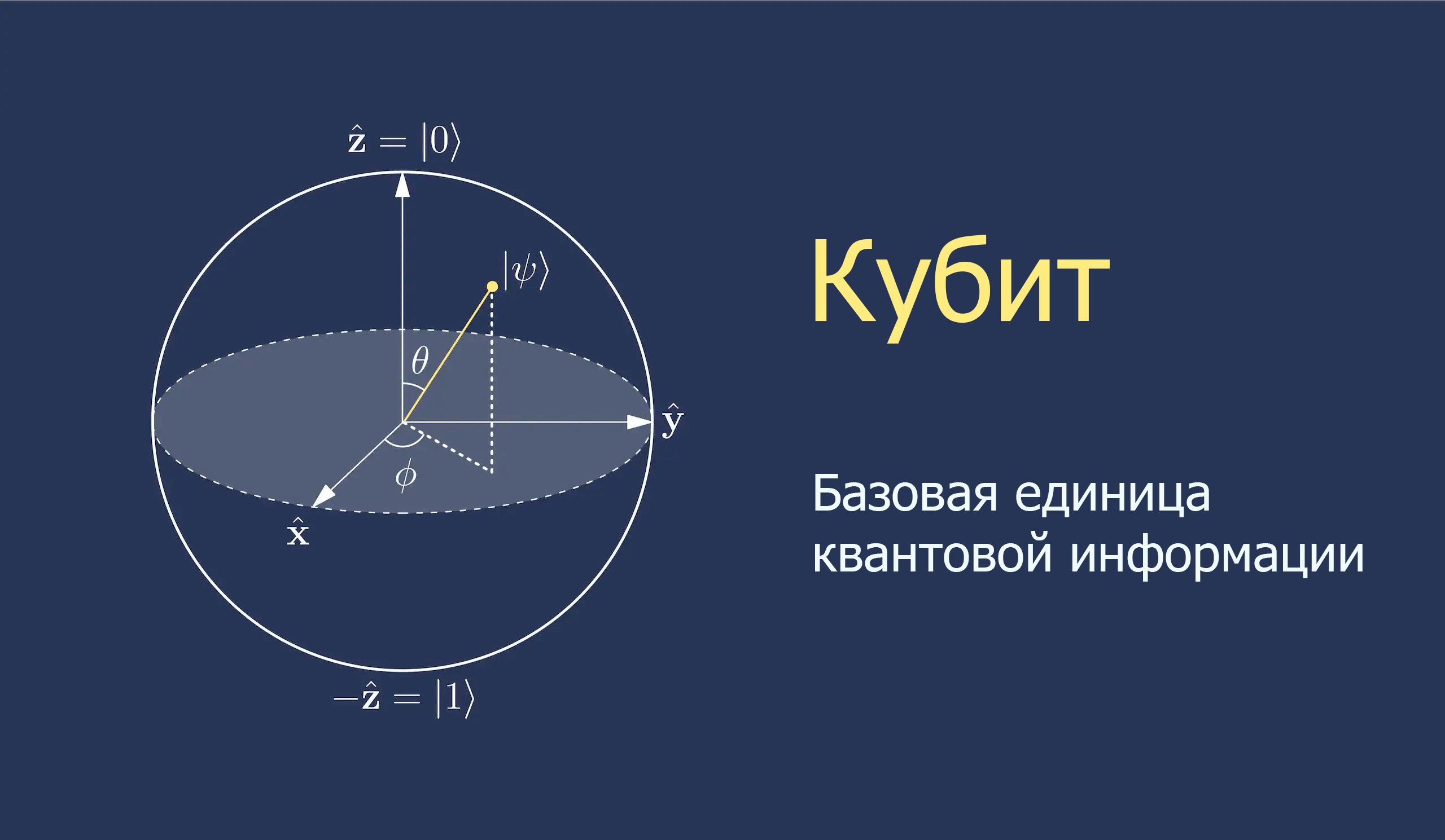

Старая математика ломает постквантовые шифры Мир криптографии постепенно готовится к приходу квантовых вычислений, где вместо двоичной логики используются кубиты. Предполагается, что именно криптография станет одним из первых применений квантовых компьютеров. Проблема в том, что современные...

Схема разделения ключа Шамира в Hashicorp Vault

Реализация схемы разделения Шамира в Hashicorp Vault, которую я попытался описать. На хабре есть несколько статей по данной теме, но я мало видел конкрентных разборов реализаций, поэтому решил описать процесс на примере популярного облачного инструмента. Думаю, что защита данных на уровне хранения...

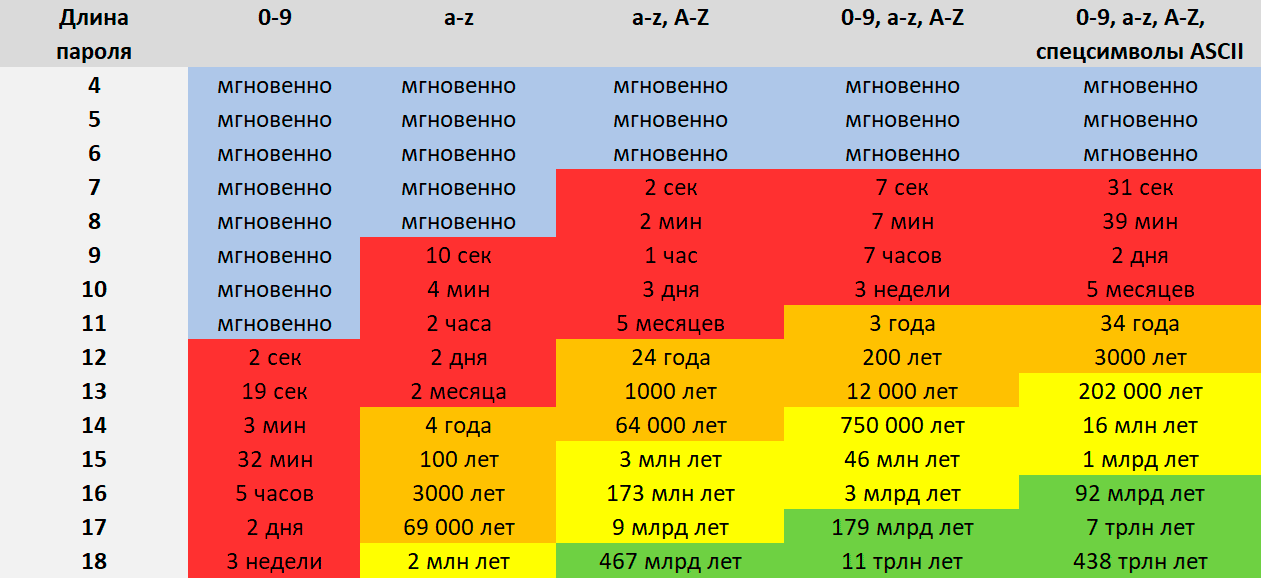

Зачем менять надёжный пароль? Брутфорс и энтропия

Что такое надёжный пароль? По мере развития технологий за последние десятилетия несколько раз менялись политика, что считать таковым. Мощности для брутфорса становятся всё доступнее, в том числе в облаках, поэтому и требования к энтропии паролей повышаются — в 2022 году рекомендуется использовать...

Новости из будущего: прогнозируем поведение пользователя

Привет, Хабр! Сегодня речь пойдет о предсказывании будущего, поведении людей, математике и котиках. В повседневной жизни, общаясь с людьми, мы всегда смотрим на поведение собеседника. Поведение человека может много о нем сказать: о его воспитании, привычках, увлечениях, принципах и о личности в...

Искусственный интеллект и безопасность

В России 30 мая 2019 года на совещании по развитию цифровой экономики под председательством В. В. Путина было принято решение о подготовке национальной стратегии по искусственному интеллекту. В её рамках разрабатывается федеральная программа с выделением 90 млрд рублей. В октябре 2021 года в РФ...

Социальные сети безопасность и моделирование

Под социальной сетью понимается социальная структура, состоящая из множества агентов (субъектов - индивидуальных или коллективных, например, индивидов, семей, групп, организаций) и определенного на нем множества отношений (совокупностей связей между агентами, например, знакомства, дружбы,...

Дифференциальный криптоанализ алгоритма DES

Как уже было сказано в предыдущей публикации, метод дифференциального криптоанализа заключается в последовательном сравнении исходных пар открытый/закрытый текст до и после преобразования. Учитывая, что все сообщения кодируются в бинарном виде, под разностью мы будем понимать их сумму по модулю два...

[Перевод] Атака Ферма на RSA

В 1643 году Пьер де Ферма предложил метод факторизации. Этот метод позволяет эффективно раскладывать целые числа на простые множители. Алгоритм шифрования и подписи RSA основывается на том, что факторизация — это задача с высокой сложностью. Открытый ключ RSA содержит составное число (обычно...

Подбор ключей симметричного алгоритма шифрования DES методом дифференциального криптоанализа

В данной статье я хотел бы познакомить читателей с методом дифференциального криптоанализа на примере алгоритма DES. Конечно, этот алгоритм шифрования уже давно устарел, но я считаю, что этот пример будет полезен для начинающих. При использовании описанного алгоритма время вычисления ключа будет...

Неклассические арифметики: шифруем или нет?

Мы факторизуем число n относительно классического умножения. Но относительно других умножений и простые сомножители будут другими. Пробовать «простое запутывание взломщика» в алгоритме RSA или нет? Читать далее...

Безопасная раскраска: специальная теория относительности, доказательство с нулевым разглашением и цветные графы

Когда-то письма были самым распространенным методом передачи данных. Но на смену аналоговому миру пришел цифровой. Практически у каждого в кармане имеется устройство, позволяющее передавать и короткое сообщение, и снимок, и видео/аудио, и даже полное собрание произведений Дарьи Донцовой (а это...

[Перевод] Мой путь к Magmide

Как я постепенно пришёл к мысли о том, что нам необходимо создать средство проверки доказательств теорем и вывести формальную проверку в мейнстрим. Читать далее...

Назад