[Перевод] Грехи C++

В мире разработки программного обеспечения мы ежедневно сталкиваемся с новыми угрозами кибербезопасности, а риски и последствия небезопасного программного обеспечения слишком велики, чтобы о них можно было не задумываться. Давайте рассмотрим некоторые распространенные угрозы безопасности, которые...

[Перевод] 8 лучших практик предотвращения SQL-инъекций

SQL-инъекции считаются одной из наиболее опасных уязвимостей в онлайн-приложениях. Именно поэтому о них должен знать буквально каждый работающий с базами данных специалист, а статей об SQL-инъекциях как таковых очень и очень много. К старту курса "Этичный хакер" мы решили поделиться именно этой...

Как и чем живет отдел обнаружения вредоносного ПО в Positive Technologies

Привет, Хабр! Меня зовут Алексей Вишняков. Я возглавляю отдел обнаружения вредоносного программного обеспечения PT Expert Security Center. В одной из прошлых статей мы писали о том, что делают DevOps-инженеры у нас в компании, а сегодня я расскажу, чем занимается мой отдел и какие технические...

[Перевод] 3 способа визуального извлечения данных с помощью JavaScript

К старту курса о Frontend-разработке мы решили поделиться переводом небольшого обзора визуальных атак, позволяющих получать закрытую информацию о пользователе вне зависимости от того, применяется ли правило ограничения домена. Некоторые из обсуждаемых уязвимостей закрыты, но развитие технологий...

Часть 3: Пилим ESPboy2 для ретро игр и экспериментов с IoT в 2021

С последних статей на хабре о проекте ESPboy прошло больше года. Кратко напомню, что это мульти-гаджет для IT энтузиастов, ардуинщиков, любителей ретро игр, пентестеров. Открытость платформы, 100% совместимость с Arduino IDE, WiFi на борту, автономность работы в несколько часов, доп модули и...

[Перевод] Docker vs Kubernetes

Сегодня мы знакомимся с Kubernetes и Docker и разберемся, какую технологию лучше применять в каждом конкретном случае и стоит ли использовать обе одновременно? Часто разработчики (особенно начинающие) оказываются перед необходимостью выбора приложения для контейнеризации — Kubernetes или Docker....

[Перевод] Автоматизация как вектор роста бизнеса

Автоматизация является критически важным компонентом цифровой трансформации, поскольку именно автоматизация задач с помощью приложений находится в центре внимания первого этапа бизнес-процесса, известного как цифровая трансформация. Автоматизация рабочих процессов требует внимания на втором этапе...

Механизмы авторизации в web-приложениях на Rust

Для обеспечения безопасности приложений мы используем такие довольно известные механизмы, как аутентификация и авторизация. В этой статье мы сфокусируемся на понятие авторизации и связанных с ней моделях контроля доступом. А также рассмотрим решения для web-приложений на Rust. Читать далее...

Русские программисты не сдаются-2

«Главное в следственных действиях – это не выйти на самих себя.» Генеральный прокурор СССР Часть 2-я: Учитывая тупиковую ситуацию, решили написать о своей проблеме в администрацию Президента РФ, авось помогут. В своём обращении мы ссылались на жёсткие действия американской компании Apple не только...

Слабые места PHP: думай как хакер

Какие уязвимости можно найти в типичном PHP-проекте? Удивительно, но любые — от слабых мест и уязвимостей в коде никто не застрахован. Чем быстрее мы их найдем, тем меньше риск для компании. Но чем лучше будем понимать, как можно атаковать наше приложение и как взаимодействуют друг с другом наши...

Безопасность в масштабе HighLoad — магия или realtime?

Миллионы запросов в секунду. Сотни серверов с десятками ядер и терабайтами оперативной памяти. Много пользователей и данных. И их становится всё больше. Да, это всё HighLoad. Но HighLoad — не только это. В основе хороших высоконагруженных систем лежит тщательно спроектированная архитектура....

[Перевод] Поиск секретных данных в исходном коде

Когда разработчики вносят прямо в исходный код секретные данные, вроде паролей и ключей API, эти данные вполне могут добраться до общедоступных репозиториев. Я — разработчик, и я признаю то, что раньше допускала попадание секретных данных в открытые GitHub-репозитории. Подобные данные, жёстко...

Android — запрещенные приемы

В данной статье проведем попытку изучения используемых конструкций языка программирования для работы вредоносного программного обеспечения. Основная задача — выяснить, содержат ли вредоносы для ОС Android какие-либо полезные и интересные недокументированные возможности ОС или же это просто...

Уязвимости Android 2020

Операционная система Android считается одной из самых защищенных операционных систем в наше время. Разработчики этой ОС на своем официальном сайте рассказывают, что в ОС сделано очень много работы для того чтобы создание традиционных эксплойтов было нерентабельно, сложно, невозможно. Возникает...

Как я делаю цифровую минигитару. Часть 2

Прошло 4 месяца с написания предыдущей статьи, за это время произошло довольно много нового как по технической части, так и по позиционированию девайса. В статье я расскажу, чем же мы занимались. Поехали!...

С++: безопасность для новичков

В статье на примерах будет рассмотрено, почему приложения на языке программирования С++ стоит разрабатывать с особым вниманием. Сегодня язык программирования С++ существует в нескольких параллельных реальностях: C++98, C++11, C++14, C++17, C++20. Существует как минимум один источник, где можно...

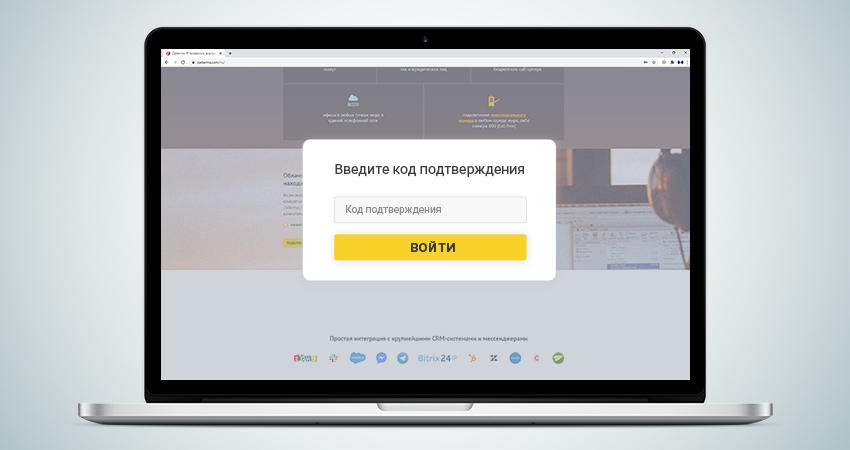

Подтверждение номеров телефона без SMS

Сегодня компаниям все чаще нужно верифицировать клиента не только по email, но и по телефонному номеру. Проблем с подтверждением номера по смс две — это дорогой для компании и не всегда безопасный способ — клиенты часто используют временные виртуальные номера. Предлагаем простой API метод для...

Research the OpenSource: Ory/Hydra

Меня зовут Богдан Хрисанфов и я работаю Lead System Analyst в Parimatch Tech. В этой статье постарался разобраться, что такое Hydra, и как она может помочь с множественными партнерскими интеграциями или предоставлением доступов к своему внешнему логину другим сервисам, аналогично логину в Google...