Как надстройки Microsoft Visual Studio могут использоваться для взлома

Специалисты по ИБ из Deep Instinct утверждают, что инструменты Microsoft Visual Studio для Office (VSTO) всё чаще используются в качестве метода обеспечения сохраняемости и выполнения кода на целевой машине с помощью вредоносных надстроек Office. Читать далее...

Создание инцидента через бота MS Teams

Повышение осведомленности работников в области информационной безопасности и поиск способов оперативного сбора информации об инцидентах (или иных подозрительных событиях) прямо от работников может завести безопасника к созданию бота. Бота можно сделать для Telegram, Whatsapp, написать свой сайтик,...

Вебинар: защита конфиденциальной информации и управление рисками, связанными с данными

Поскольку люди все чаще переходят на удаленную работу, защита информации вашей организации и управление рисками должны стать главным приоритетом. Виртуальный учебный день Microsoft Security: защита конфиденциальной информации и управление рисками данных научит вас пользоваться преимуществами...

Бесплатный вебинар: защита организации

Когда сотрудники уверены в своей способности удаленно и безопасно взаимодействовать, они могут без проблем добиваться большего. Узнайте, как защитить данные, устройства и приложения, упростив IT и минимизируя влияние на сотрудников, на виртуальном учебном дне Microsoft Security: безопасность и...

В Office 365 Outlook нашли недокументированные API c подробными логами активности пользователя

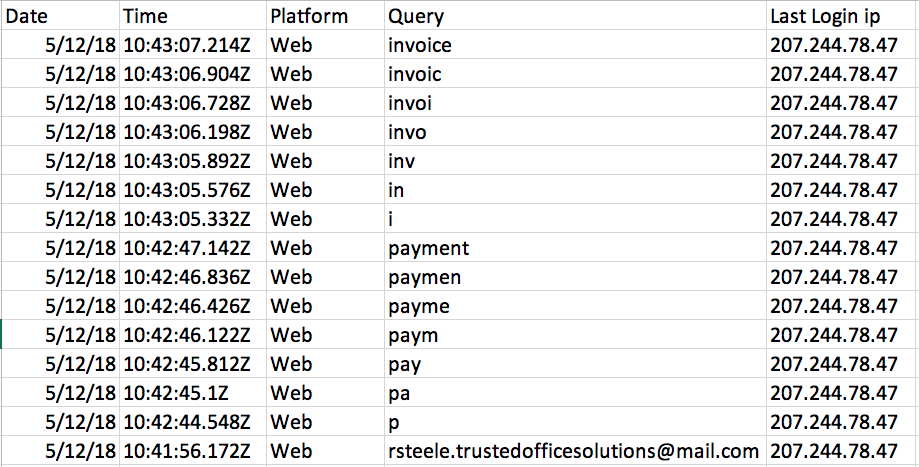

Детальные логи Office 365 Outlook, извлечённые программой Magic-Unicorn-Tool: злоумышленник ищет счёт на оплату (payment invoice). Первая буква поискового запроса введена в 10:42:44.548, последняя в 10:43:07.214. Информация об активности хранится в логах шесть месяцев Долгое время ходили слухи, что...

[recovery mode] Что такое SAML аутентификация и кому она нужна?

Управление доступом пользователей к облачным ресурсам представляет собой одну из основных проблем для безопасного использования облачных приложений в корпоративном окружении. С распространением многочисленных сервисных концепций SaaS, PaaS и IaaS управление политиками доступа, в том числе...