Тайная жизнь COM: погружение в методы Hijacking

Привет, хабр! Мы продолжаем серию статей посвященных COM. В прошлой статье мы обсудили различные аспекты хранения COM-объектов в реестре, а также рассмотрели первый этап атаки COM Hijacking. COM Hijacking - это атака, позволяющая атакующему перехватить выполнение легитимного COM-объекта и заменить...

[recovery mode] Аудит событий безопасности ОС Windows. Часть 1. Настройки аудита

Журналирование событий информационной безопасности является важным элементом системы защиты информации. Нам необходимо знать какое событие когда произошло, когда какой пользователь пытался зайти в систему, с какого узла, удачно или нет, и так далее. Конечно, некоторые события ИБ сохраняются в...

ProxiFyre: Open Source SOCKS5 Проксификатор для Windows

ProxiFyre — это Open Source инструмент, функционирующий как "соксификатор" для приложений, не имеющих встроенной поддержки работы через SOCKS прокси-серверы. Программа является улучшенным вариантом одного из демонстрационных примеров для Windows Packet Filter. В отличие от базовой версии, ProxiFyre...

Поиск аномалий при запусках процессов Windows с помощью рекомендательных систем

В SIEM-системах есть множество написанных экспертами правил, которые помогут отследить подозрительное поведение. Однако существует много сценариев атак, которые нельзя описать строгими правилами, а значит, эффективно отслеживать. Учитывая объем данных, обрабатываемый SIEM-системой ежедневно, а...

Этот «iPhone» работает на Windows — что может китайский айфон на винде в 2023?

А вы помните, каким предметом статуса был первый iPhone в своё время? Люди брали ради него кредиты, покупали «серые» аппараты без гарантии, просили друзей купить им яблочный смартфон из США. Конечно, далеко не каждый мог себе позволить оригинальный iPhone в то время, поэтому предприимчивые китайцы...

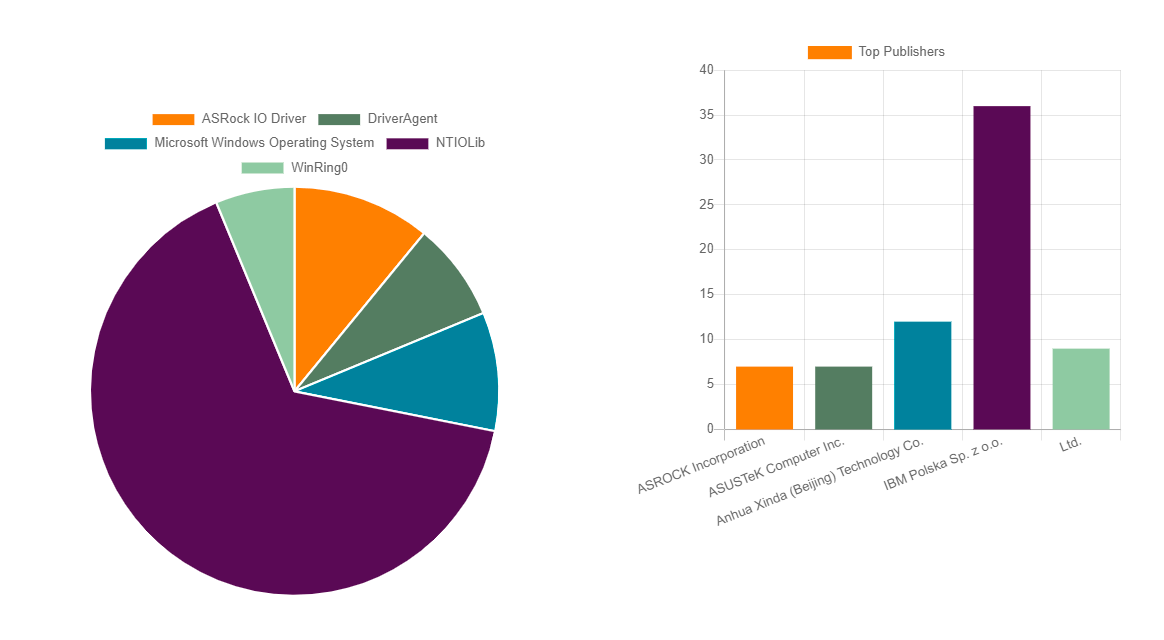

Самые опасные драйверы для Windows

Драйверы — неотъемлемая часть операционной системы, но связанные с ними уязвимости часто недооцениваются. Windows очень легко загружает на уровень ядра практически любые драйверы: подписанные/неподписанные, старые/новые. Если вредоносный код распространяется таким образом, то его трудно обнаружить....

[Перевод] Пасхалки — самовыражение или баловство?

Представьте, что в софте, веб‑сервисах и фильмах внезапно пропали бы все пасхалки. Что случилось бы с миром тогда? Кажется, что ничего. Разве что он стал бы чуть‑чуть менее смешным. Или нет? Давайте поговорим о том, почему возникли скрытые возможности в программах, есть ли от них польза или вред....

Сканер установленных перехватчиков в памяти процесса

В статье будет рассмотрен один из методов поиска изменений в памяти процесса, на основе построения полной карты уязвимых к перехвату адресов. Рассмотрена работа со списками загрузчика, ручным разбором таблиц импорта/отложенного импорта/экспорта/TLS загруженных файлов, c обработкой форварда функций...

[recovery mode] Port Knocking для Windows

Мне довольно часто приходится настраивать "одинокие" терминальные сервера(и не только терминальные) в "Облаках", с "легким, быстрым" доступом к нему по RDP. Все объяснения для пользователейзаказчиков, что такие сервера должны быть доступны только с доверенных IP или через VPN воспринимаются "в...

Windows 10, PowerShell: файл сертификата открытого ключа (X.509) изнутри

Немного о том, как устроено в «Windows 10» хранение сертификатов открытого ключа, а также о том, как можно просматривать хранилища сертификатов и свойства отдельных сертификатов. В двух словах рассказано о том, какие инструменты можно использовать для работы с сертификатами открытого ключа, в...

Брутфорс соседского Wi-Fi (в исключительно исследовательских целях)

Надежные и постоянно меняющиеся пароли - это здорово. Особенно когда они меняются и на Wi-Fi роутере и WPS на нем вообще отключен. В этом посте: сколько занимает перебор WPS pin и есть ли у этого практическое применение? А еще напишем программу для брутфорса на C# Подобрать пароль...

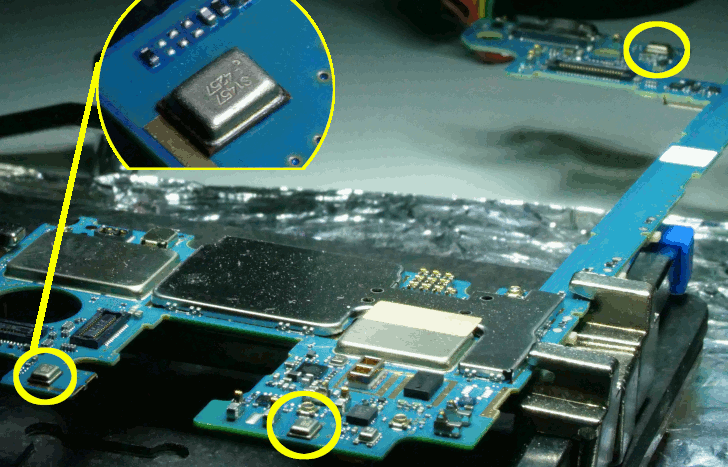

Кнопка “Mute” не выключает микрофон

Среди простых пользователей распространено заблуждение, что микрофон можно выключить нажатием кнопки в программе. Конечно, это не так. Единственный способ надёжного отключения — разъединение физической электроцепи, по которой передаётся сигнал или подаётся питание. Например, это может быть тумблер...

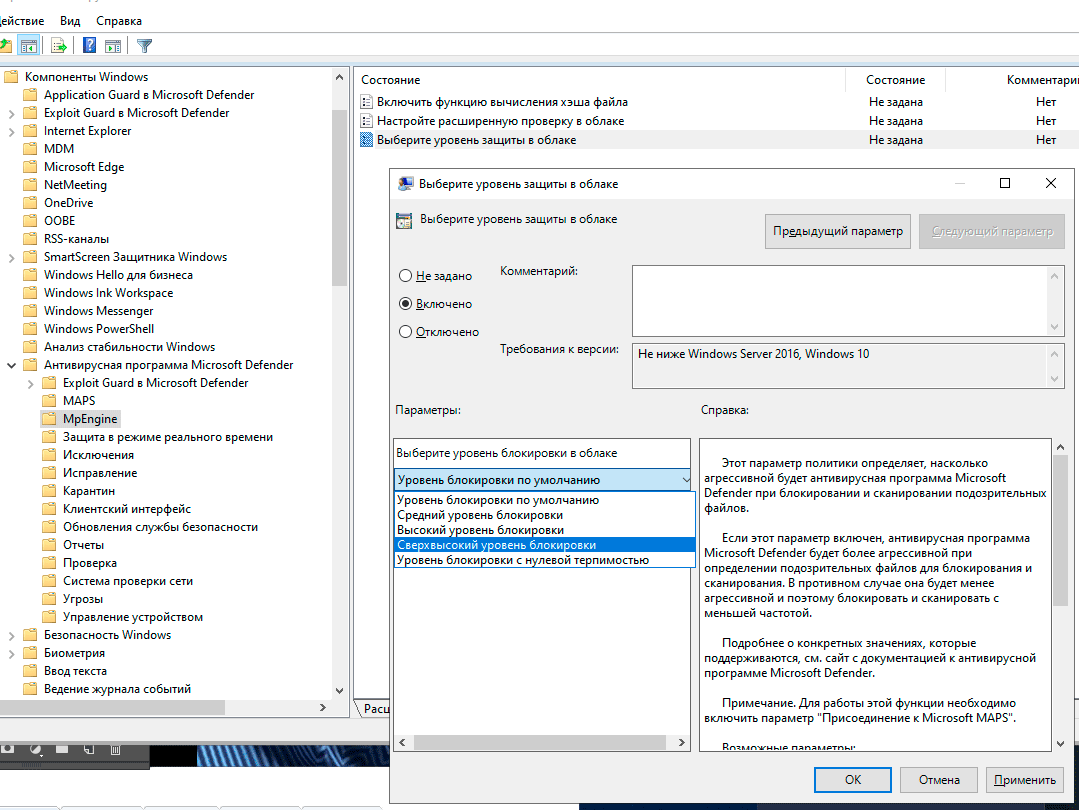

Как укрепить Windows Defender по максимуму

На Хабре неоднократно обсуждалось, что сторонние антивирусы — источник дополнительной угрозы. Они внедряются в ОС на уровне ядра и увеличивают поверхность атаки за счёт собственных уязвимостей. Некоторые специалисты говорят, что сторонние антивирусы лучше удалить. Хотя в некоторых случаях их...

Patch Tuesday: Microsoft выпустила декабрьские обновления безопасности

Microsoft выпустила плановые обновления безопасности для закрытия 82 уязвимостей, 7 из которых были классифицированы как критические. Среди прочих 6 уязвимостей были обнародованы публично (0-day), а эксплуатация 1 уязвимости была зафиксирована в реальных атаках. Максимальный рейтинг по шкале CVSS...

Генераторы случайных чисел в разных ОС

"Генерация случайных чисел слишком важна, чтобы оставлять ее на волю случая" - Роберт Р. Кавью Как-то поздним летним вечером мне пришлось разобраться, как устроены генераторы случайных чисел в Windows и Linux. Собственно, в этой статье я попробую привести саккумулированную информацию, и преподнести...

Patch Tuesday: Microsoft выпустила ноябрьские обновления безопасности

Microsoft выпустила плановые обновления безопасности для закрытия 55 уязвимостей, 6 из которых были классифицированы как критические. Среди прочих 6 уязвимостей были обнародованы публично (0-day), а эксплуатация 2 уязвимостей была зафиксирована в реальных атаках. Максимальный рейтинг по шкале CVSS...

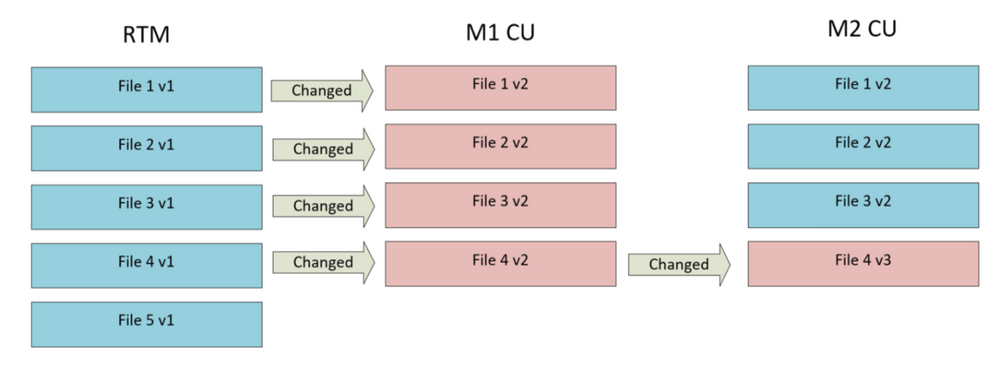

[Перевод] Как Windows 11 уменьшила размер кумулятивных обновлений на 40%

Раз в месяц Microsoft выпускает кумулятивное обновление Windows, которое включают в себя все предыдущие. То есть для приведения системы в актуальное состояние требуется установка единственного апдейта. Учитывая огромное количество исправлений в Windows, кумулятивное обновление без оптимизации может...

Запуск команд в ОС Windows

Тестирование систем на проникновение требует от пентестера знания большого количества различного инструментария: от банальных текстовых редакторов до штатных систем обнаружения вторжений. Одним из важных этапов пентеста является запуск команд на стороне тестируемого хоста для выполнения собственных...

Назад