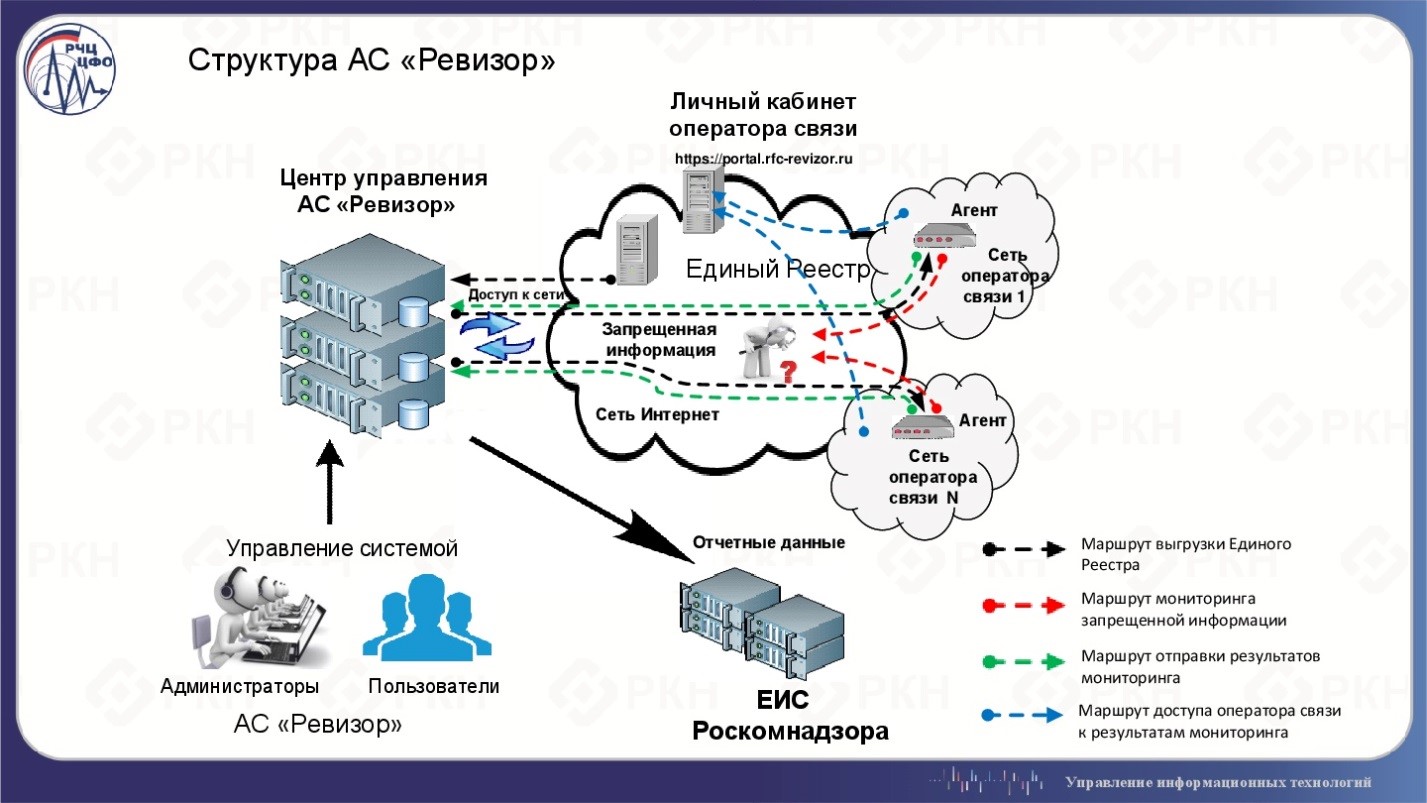

Сосчитаем агентов «Ревизор»

Не секрет, что за контролем блокировок по списку запрещённой информации в России следит автоматизированная система «Ревизор». Как это работает неплохо написано вот в этой статье на Habr, картинка оттуда же: Непосредственно у провайдера устанавливается модуль «Агент Ревизор»: Модуль «Агент Ревизор»...

9. Check Point Getting Started R80.20. Application Control & URL Filtering

Добро пожаловать на 9-й урок! После небольшого перерыва на майские праздники мы продолжаем наши публикации. Сегодня мы обсудим не менее интересную тему, а именно — Application Control и URL Filtering. То, ради чего иногда Check Point и покупают. Нужно заблокировать Telegram, TeamViewer или Tor? Для...

[Перевод] Введение в сетевые политики Kubernetes для специалистов по безопасности

Прим. перев.: Автор статьи — Reuven Harrison — имеет более 20 лет опыта в разработке программного обеспечения, а на сегодняшний день является техническим директором и соучредителем компании Tufin, создающей решения для управления политиками безопасности. Рассматривая сетевые политики Kubernetes как...

Мы включили TLS 1.3. Почему вам стоит сделать то же самое

В начале года, в отчете о проблемах и доступности интернета за 2018-2019 мы уже писали, что распространение TLS 1.3 неизбежно. Некоторое время назад мы сами развернули версию 1.3 протокола Transport Layer Security и, после сбора и анализа данных, наконец, готовы рассказать об особенностях этого...

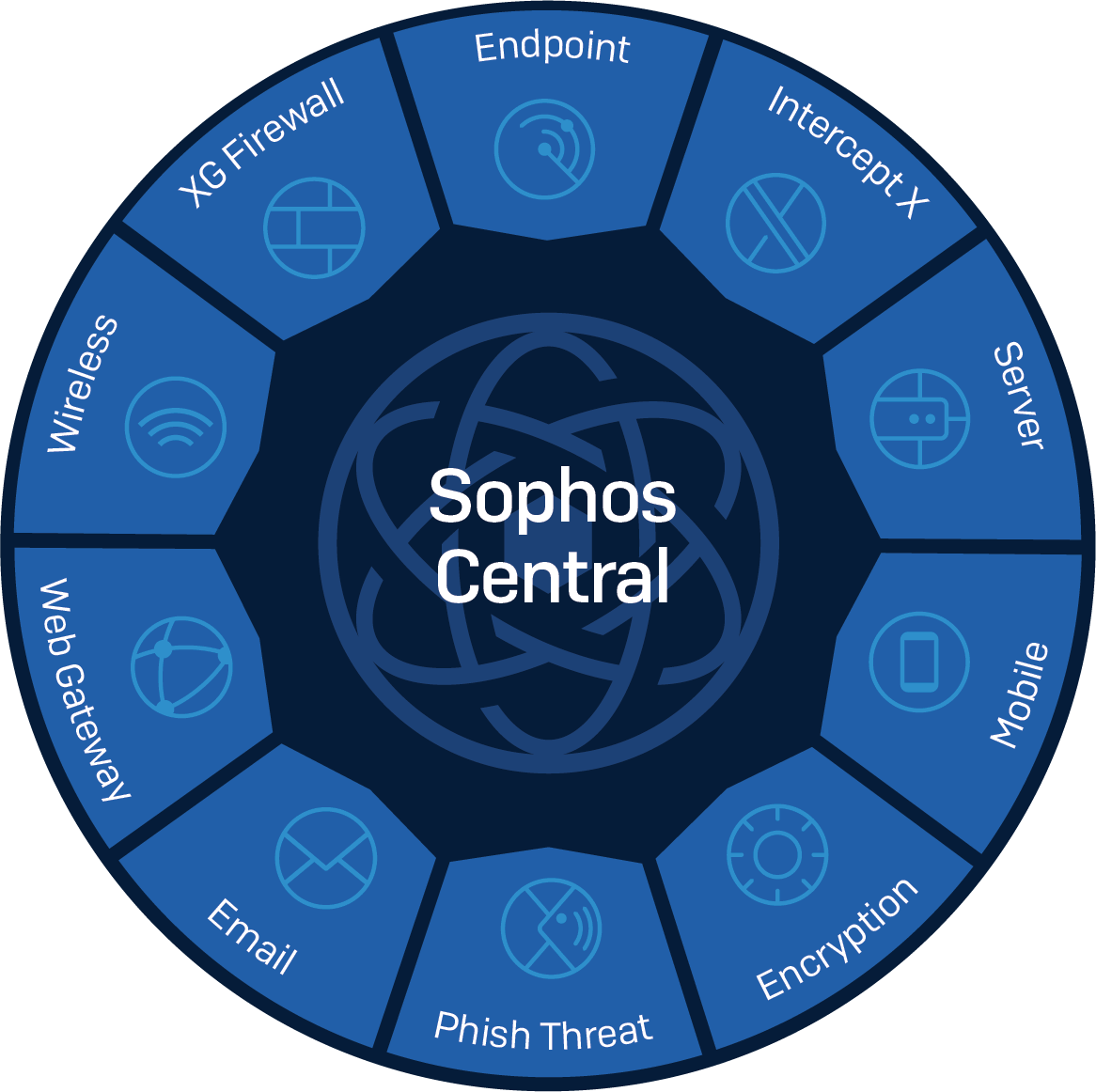

Синхронизированная безопасность в Sophos Central

Для обеспечения высокой эффективности средств информационной безопасности большую роль играет связь ее компонентов. Она позволяет перекрыть не только внешние, но и внутренние угрозы. При проектировании сетевой инфраструктуры важное значение имеет каждое средство защиты, будь это антивирус или...

Настройка IPSec Site-to-Site VPN на оборудовании Palo Alto Networks

Данная статья представляет собой продолжение предыдущего материала, посвященного особенностям настройки оборудования Palo Alto Networks habr.com/ru/company/crosstech/blog/443726. Здесь мы хотим рассказать о настройке IPSec Site-to-Site VPN на оборудовании Palo Alto Networks и о возможном варианте...

Досужие мысли досужего человека о криптографии и защите данных

Почему о криптографии? Сам я имею о ней достаточно поверхностные знания. Да, я читал классический труд Брюса Шнайера, но очень давно; да, я понимаю разницу между симметричным и асимметричным шифрованием, понимаю что такое эллиптические кривые, но и только. Более того, существующие криптографические...

DDoS в помощь: как мы проводим стресс- и нагрузочные тесты

Компания Variti разрабатывает защиту от ботов и DDoS-атак, а также проводит стресс- и нагрузочное тестирование. На конференции HighLoad++ 2018 мы рассказывали, как обезопасить ресурсы от различного вида атак. Если коротко: изолируйте части системы, используйте облачные сервисы и CDN и регулярно...

Бесплатные антивирусы и межсетевые экраны (UTM, NGFW) от Sophos

Хочется рассказать о бесплатных продуктах компании Sophos, которые можно использовать как дома, так и на предприятии (подробности под катом). Использование ТОПовых решений Gartner и NSS Labs позволит существенно повысить персональный уровень безопасности. В число бесплатных решений входят: Sophos...

Бесплатный VPN сервис Wireguard на AWS

Для чего? С ростом цензурирования интернета авторитарными режимами, блокируются все большее количество полезных интернет ресурсов и сайтов. В том числе с технической информацией. Таким образом, становиться невозможно полноценно пользоваться интернетом и нарушается фундаментальное право на свободу...

Network tools, или с чего начать пентестеру?

Toolkit начинающего пентестера: представляем краткий дайджест главных инструментов, которые пригодятся при пентесте внутренней сети. Эти инструменты уже активно используются широким кругом специалистов, поэтому знать об их возможностях и владеть в совершенстве будет полезно каждому. Читать дальше →...

Цифровое радио DAB+ — как это работает и нужно ли оно вообще?

Привет Хабр. В последние годы на территории России, Украины и Белоруссии обсуждалось введение цифрового радио стандарта DAB+. И если в России процесс пока не продвинулся, то в Украине и Белоруссии вроде уже перешли к тестовому вещанию. Как это работает, в чем плюсы и минусы, и нужно ли оно вообще?...

Коробочные телефонные системы

Коробочные IP-АТС также известны как on-premise IP-АТС. Обычно коробочные АТС размещают на объекте — в серверной или в щитовой коробке. Данные с IP-телефонов поступают на сервер IP-АТС через LAN. Звонки могут идти как через телефонного оператора, так и в виде VoIP через SIP-транк. Для подключения...

8. Check Point Getting Started R80.20. NAT

Добро пожаловать на 8-й урок. Урок очень важный, т.к. по его завершению вы уже сможете настроить выход в интернет для ваших пользователей! Надо признать, что многие на этом настройку и заканчивают :) Но мы не из их числа! И у нас еще много интересного впереди. А теперь к теме нашего урока. Как вы...

Информационная безопасность аппаратных решений USB over IP

Недавно поделился опытом при поиске решения для организации централизованного доступа к ключам электронной защиты в нашей организации. В комментариях были поднят серьезный вопрос информационной безопасности аппаратных решений USB over IP, который и нас весьма беспокоит. Итак, сначала все же...

GitHub полностью удалил репозиторий утилиты для обхода блокировок

10 апреля 2019 года GitHub без объявления войны удалил репозиторий популярной утилиты GoodByeDPI, предназначенной для обхода государственных блокировок (цензуры) сайтов в Интернете. Что такое DPI, как связан с блокировками и зачем с ним бороться (по версии автора): Провайдеры Российской Федерации,...

Все очень плохо или новый вид перехвата трафика

13 марта в рабочую группу RIPE по борьбе со злоупотреблениями поступило предложение рассматривать BGP-перехват (hjjack) в качестве нарушения политики RIPE. В случае принятия предложения интернет-провайдер, атакованный с помощью перехвата трафика, получал бы возможность отправить специальный запрос...

Как взять сетевую инфраструктуру под свой контроль. Глава третья. Сетевая безопасность. Часть третья

Эта статья является пятой в цикле статей «Как взять сетевую инфраструктуру под свой контроль». Содержание всех статей цикла и ссылки можно найти здесь. Эта часть будет посвящена Campus (Office) & Remote access VPN сегментам. Может показаться, что дизайн офисной сети – это просто. Действительно,...