Cloudflare включил бесплатный SSL для всех сайтов

Это произошло еще 29 сентября, но новость прошла незамеченной мимо Хабра. Как написано в блоге компании, «еще вчера в интернете было 2 миллиона сайтов, поддерживающих SSL. Сегодня мы удвоим это число.» Что предлагается вкратце: бесплатные wildcard-сертификаты, поддержка SPDY, возможность...

Так ли приватен HTTPS?

Недавно в одном из прочитанных блогов увидел интересное утверждение (в моем вольном переводе): Думаете, когда вы работаете с онлайн-банкингом из офиса, у вас сквозное безопасное соединение? Подумайте еще разок. Достаточно, чтобы заинтересовать и немного покопать. «И шо ви таки думаете? (с)» В...

Tor Hidden Service как техника Nat Traversal

За последние несколько месяцев мне несколько раз пришлось решать довольно однотипные задачи — регулярно получать доступ на компьютеры, «спрятанные» за NAT. Пока это был один стационарный компьютер, все решалось пробросом порта на домашнем роутере плюс DynDNS. Потом добавился ноутбук. И еще один....

Направленные ИТ-атаки в сфере крупного бизнеса: как это происходит в России

Несколько лет назад государство решило, что направленные атаки — это угроза государственной безопасности. На базе Минобороны в этом году были созданы специальные ИБ-войска для защиты военно-информационных систем и систем связи. При этом банки, крупная розница, предприятия нефтегазовой сферы и...

Грозный пират утонул из-за протекающей капчи

Как вы можете помнить, в октябре 2013 ФБР закрыли Silk Road и нашли его администратора — Росса Уильяма Уильбрихта. Многие строили догадки, как же так могло получиться, как такой серьезный человек мог так просто деанонимизироваться. Оказалось все чрезвычайно просто: Росс не настроил свой сервер для...

[Из песочницы] Руководство по установке и настройке OpenVPN

Когда у нас появились сотрудники, работающие удаленно, пришлось думать над тем, как обеспечить им защищенный доступ к нашим хостинговым серверам, виртуальным выделенным серверам разработчиков Virtual Dedicated Server (VDS), сайтам обеспечения и сопровождения разработки и к другим ресурсам. По...

[Из песочницы] Tortilla — весь TCP и DNS трафик из виртуальной машины через TOR

Пост на инвайт. Пошаговое руководство по направлению всего TCP и DNS трафика из виртуальной машины через TOR. Тема уже поднималась в 2012 году: «Как направить весь tcp-трафик с гостевой Windows системы через Tor» с использованием tun2socks и виртуального сетевого адаптера TUN/TAP от OpenVPN. Однако...

Американские хакеры нечаянно отключили интернет в Сирии в 2012-м году

В большом интервью журналу Wired Эдвард Сноуден рассказал много интересного о ежедневной работе ЦРУ и АНБ, например, о программе реагирования на иностранные кибератаки MonsterMind с автоматическим ответным ударом, о секретной системе хранения данных в Блаффдейле (Юта) под названием Mission Data...

Парольная защита и биометрическая идентификация — сравнение

Во многих статьях можно заметить упор на то, что биометрическая идентификация — это хорошо всегда, во всех случаях без всякого разбора, а пароли — прошлый век. Давайте посмотрим, так ли это на самом деле. Читать дальше →...

Немного поговорим о дополнении для FireFox HttpUserAgentCleaner

Немного поговорим о дополнении для FireFox HttpUserAgentCleaner, повышающем приватность в интернете. За год изменений, дополнение приобрело следующие функции: 1. Отбрасывание куков с сайтов с доменом второго уровня не совпадающим с доменом второго уровня загружаемой вкладки и отключение...

Атаки шейпинга в сетях low latency или почему Tor не спасает от спецслужб

Тайминг-атаки являются известным слабым местом сети Tor и неоднократно обсуждались, в том числе на Хабре, где можно найти порядка 10 статей, так или иначе затрагивающих эту тему. Зачем нужна еще одна? Существует достаточно распространенное заблуждение, что подобные атаки всегда требуют...

Немного Tor/I2P/Tails/СОРМ-3

Так. Слишком много за последние полторы недели произошло, поэтому будет в один пост. Tor Выступление на BlackHat отменили Каждый сможет взломать Tor за 3000$ (MagisterLudi) — говорили ребята, которым запретили выступать на BlackHat. Они хотели выступать от имени организации Carnegie Mellon’s...

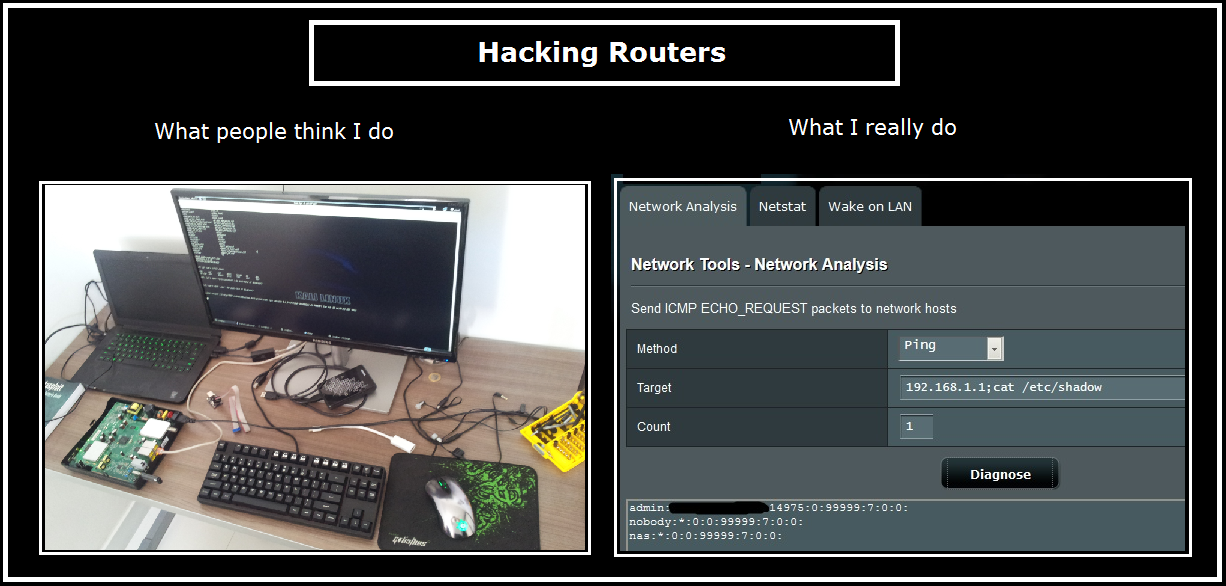

[Перевод] Взламываем Asus RT-AC66U и подготавливаемся к SOHOpelesslyBroken CTF

Наконец-то настал июль, время собираться на DEFCON. Фолловьте @defconparties в твиттере и определяйтесь, какие местечки посетить и на какие доклады сходить. В этом году будет новое соревнование — SOHOpelesslyBroken, от ISE и EFF. Цель Track 0 состоит в том, чтобы показать ранее неизвестные...

Статистика применяемых средств блокирования сайтов

Собрал я тут своим вирусом статистику по применяемым типам блокировки сайтов на стороне провайдера. Названия провайдеров могут оказаться неточными из-за того, что GeoIP-база от MaxMind применялась свежая, а вот GeoISP-базу свежую мне украсть не удалось, поэтому использовалась версия от сентября...

[Из песочницы] Tor Relay за пять минут

Безопасность и работоспособность сети Tor напрямую зависит от количества узлов, отвечающих за пересылку трафика, — relay nodes. Организация EFF даже открыла соревнование Tor Challenge с целью простимулировать как можно большее число пользователей настроить и запустить такие узлы. Собственно говоря,...

Как я поборол DDoS за 15 минут

Привет, Хабр! Сегодня я бы хотел рассказать об одном удачном опыте из своей жизни. О том, как я отбил DDoS атаку на свой сайт, не имея особых технических навыков. Эта статья может быть для вас полезна, а кому-то просто интересна. Сразу скажу, что это не универсальный метод и подходит не всем. Но...

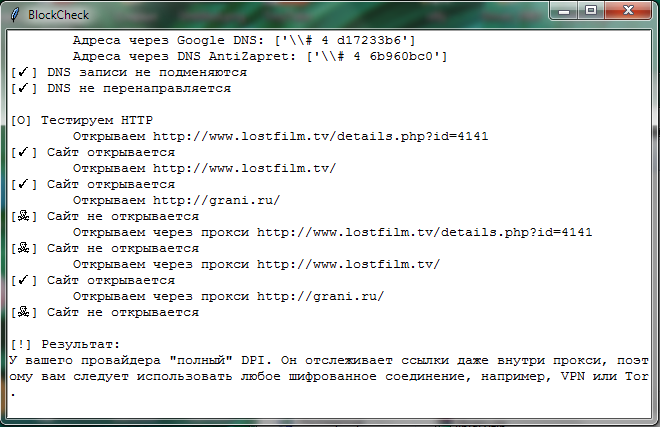

Определитель типа блокировки сайтов у провайдера

Написал тут маленькую программку, которая позволяет определить тип блокировки сайтов из реестра, применяемый провайдером. Она умеет определять подмену DNS, перенаправление DNS, IP/Port restricted DPI, Full DPI, ну и блокировку по IP, конечно же. Программа отправляет применяемый тип блокировки на...

Применение двухфакторной аутентификации при подключении к 1С

Многие из клиентов нашей компании сильно озабочены вопросом безопасности доступа к 1С через интернет. Особенно обостряет эту проблему ситуация, когда бухгалтера хранят свой пароль на стикере, прилепленном на монитор. При таком раскладе введение дополнительных требований к сложности пароля и...