TS Total Sight. Средство сбора событий, анализа инцидентов и автоматизации реагирования на угрозы

Добрый день, в прошлых статьях мы познакомились с работой ELK Stack. А теперь обсудим возможности, которые можно реализовать специалисту по ИБ в использовании данных систем. Какие логи можно и нужно завести в elasticsearch. Рассмотрим, какую статистику можно получить, настраивая дашборды и есть ли...

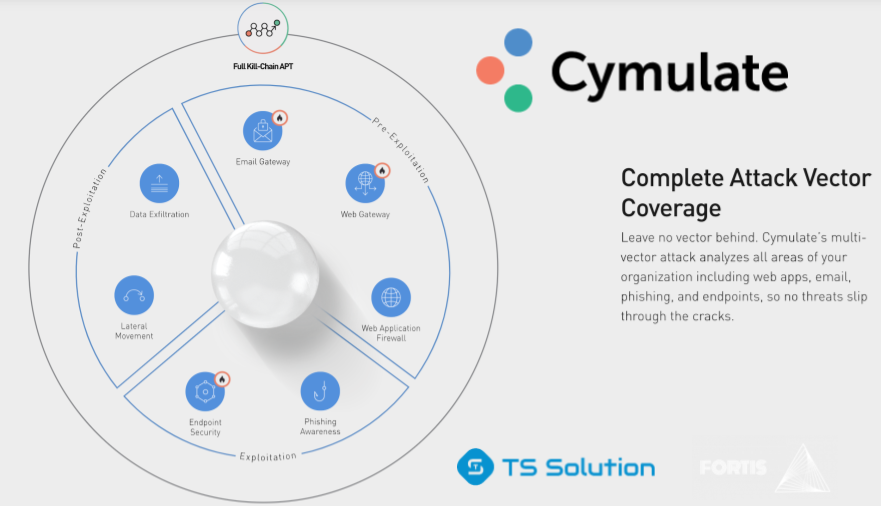

Имитация целенаправленных кибератак, Red Team, Pentest, сканирование уязвимостей. Плюсы и минусы различных методов

В данной статье мы попытаемся сделать небольшое сравнение различных способов тестирования безопасности вашей сети и понять, есть ли какие-то преимущества у относительно новых BAS (Breach & Attack Simulations) систем, которые имитируют взлом и кибератаки. Для примера, в качестве BAS системы мы...

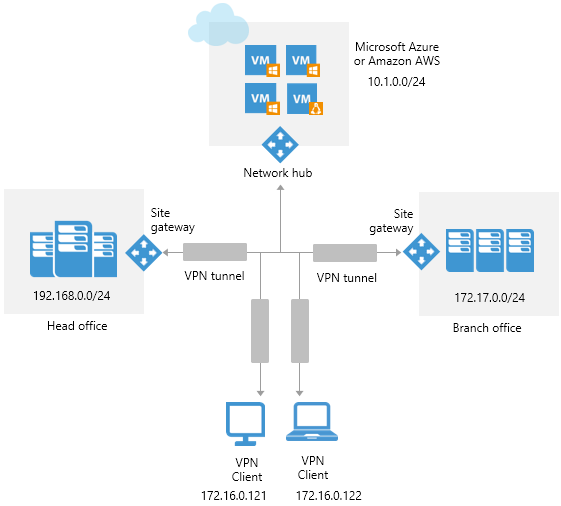

VPN с человеческим лицом существует?

Нет худа без добра! В очередной раз народная мудрость подтверждается, но только в этот раз с помощью осточертевшего коронавируса. Всех перевели на удалёнку, открыто много подписочного контента и, как следствие, в телекоме произошёл взрывной рост трафика. По разным оценкам, трафик в пользовательских...

Check Point Remote Access VPN — бесплатный курс по настройке удаленного доступа

Приветствую, друзья! Добро пожаловать на наш очередной новый курс! Как я и обещал, курс Getting Started был не последним. На этот раз мы будем обсуждать не менее важную тему — Remote Access VPN (т.е. удаленный доступ). С помощью этого курса вы сможете быстро познакомиться с технологиями Check Point...

Зловред мастера боится: проверь, какой ты сисадмин [ТЕСТ]

Говорят, есть три уровня крутости сисадмина. Первый — когда все знают, как сисадмина зовут и как он выглядит, потому что он быстро чинит разные фейлы. Второй — когда все долго вспоминают, как с ним связаться, если что-то случается. И третий, когда сисадмин — полумифическая личность: никто его даже...

[Перевод] APT использует коронавирус для распространения вредоносного ПО

Недавно обнаружена группа APT-угроз, которая в рамках кампаний по целевому фишингу использовала пандемию коронавируса для распространения своего вредоносного ПО. Читать дальше →...

Рагнарек админа: как мы справились с переездом офиса, ничего не сломали, обновились и обеспечили удаленную работу

Переезд хуже двух пожаров. Как только пронеслась новость, что нашему милому офису нашли новое место, как-то вмиг осунулись и погрустнели даже кактусы. Временные командировки или перевод из одного офиса в другой у нас случались постоянно, а вот опыта полномасштабных переездов у моего IT-отдела не...

Защищенный удаленный доступ с помощью решений Check Point + бесплатные лицензии

Про организацию удаленного доступа за последние пару недель не написал только ленивый. Многие производители предоставили бесплатные лицензии для Remote Access VPN. Check Point не остался в стороне и предоставляет возможность в течение 2-х месяцев бесплатно использовать их продукты для: организации...

Используем Zap Baseline Scan для непрерывного сканирования сайта на уязвимости

Некоторое время назад возникло желание реинкарнировать свой Wordpress-блог. Параллельно возникло желание упорядочить и систематизировать накопленные знания для сдачи экзамена ECSA. Все это привело меня к развертыванию блога на отдельно стоящем сервере. Через некоторый промежуток времени ожидаемо...

[Перевод] Использование вредоносных приложений в Azure для получения доступа к тенантам Microsoft 365

Фишинг остается одним из самых успешных способов проникновения в организацию. Мы видели огромное количество заражений вредоносным ПО, возникающих из-за того, что пользователи открывали зараженные вложения или переходили по ссылкам на вредоносные сайты, которые пытались скомпрометировать уязвимые...

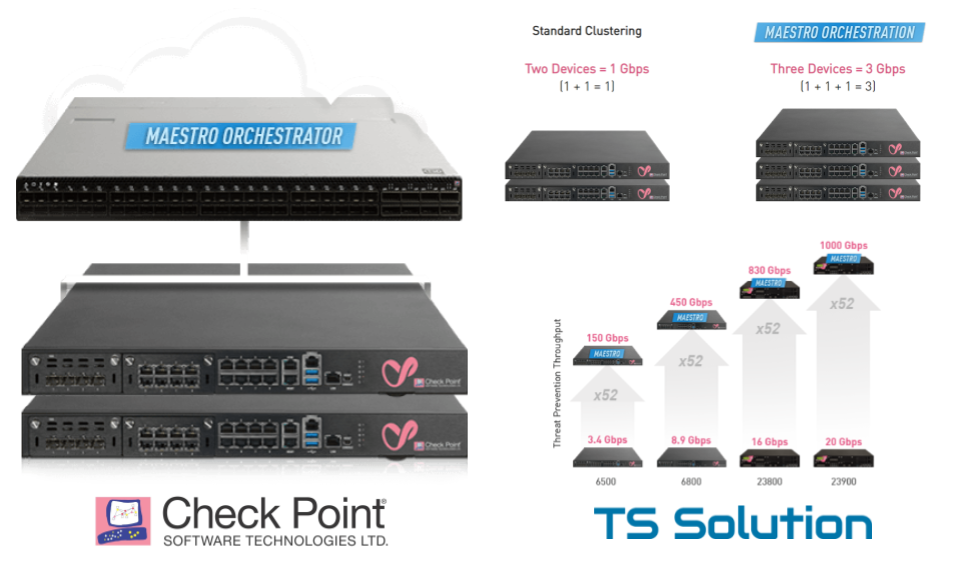

5. Часто задаваемые вопросы по Check Point Maestro (FAQ)

Мы опубликовали уже 4 статьи (1, 2, 3 и 4) по Check Point Maestro, где довольно подробно расписали предназначение и различные сценарии использования этого продукта. В связи с этим, нас довольно часто и много спрашивают по поводу данного решения. Большинство задает примерно те же вопросы. Поэтому мы...

[Перевод] Почему не стоит пользоваться WireGuard

В последнее время WireGuard привлекает к себе большое внимание, фактически — это новая «звезда» среди VPN. Но так ли он хорош, как кажется? Я хотел бы обсудить некоторые наблюдения и рассмотреть реализацию WireGuard, чтобы рассказать, почему он не является решением, которое заменит IPsec или...

[Из песочницы] Бесплатный прокси-сервер для предприятия с доменной авторизацией

pfSense+Squid с фильтрацией https + Технология единого входа (SSO) с фильтрацией по группам Active Directory Краткая предыстория На предприятии возникла необходимость во внедрении прокси-сервера с возможность фильтрации доступа к сайтам(в том числе https) по группам из AD, чтобы пользователи не...

[Перевод] Основы информационной безопасности в Microsoft Teams

Microsoft Teams – краеугольный камень портфолио Office 365. Он предназначен для связи воедино остальных продуктов, помогая в совместной работе пользователей и предоставляя несколько видов связи (в том числе и между облачными продуктами Microsoft) в едином интерфейсе. В данной статье мы опишем...

Анализируем рекомендации по защите персональных данных и ИБ — на что стоит обратить внимание

На днях мы рассмотрели целый ряд книг о рисках в ИТ, социальной инженерии, вирусах и истории хакерских группировок. Сегодня попробуем перейти от теории к практике и посмотрим, что каждый из нас может сделать для защиты персональных данных. На Хабре и в СМИ можно найти большое количество базовых...

11. Fortinet Getting Started v6.0. Лицензирование

Приветствую! Добро пожаловать на одиннадцатый, последний урок курса Fortinet Getting Started. На прошлом уроке мы рассмотрели основные моменты, связанные с администрированием устройства. Теперь, для завершения курса, я хочу познакомить вас со схемой лицензирования продуктов FortiGate и...

[Из песочницы] Прикручиваем ActiveDirectory авторизацию к Kubernetes c помощью Keycloak

Данная статья написана с целью расширить уже существующую, но рассказывает про особенности связки именно с Microsoft ActiveDirectory, а так же дополняет ее. В этой статье я расскажу как установить и настроить: Keycloak — это проект с открытым исходным кодом. Который обеспечивает единую точку входа...

10. Fortinet Getting Started v6.0. Сопровождение

Приветствую! Добро пожаловать на десятый, юбилейный урок курса Fortinet Getting Started. На прошлом уроке мы рассмотрели основные механизмы логирования и отчетности, а также познакомились с решением FortiAnalyzer. В качестве завершения практических уроков данного курса я хочу познакомить вас с...