Магия ssh

Разве что ленивый не писал про ssh и несмотря на это, данный протокол и его возможности не перестают меня восхищать. Здесь я хочу поделиться исключительно своим опытом использования сего замечательного инструмента в своих задачах (При этом активно применяю его даже при разработке на Windows)....

99+ бесплатных инструментов для анализа зловредов

Знай своего врага ― одна из максим, которой руководствуются специалисты по информационной безопасности. Она касается и зловредов. Существуют сотни инструментов, которые помогают исследовать вредоносное ПО. К счастью, многие из них бесплатны и имеют открытый исходный код. Под катом мы собрали...

OpenSource NTA для безопасника

Привет, хабр! Уже многое было рассказано об анализе сетевого трафика, например с помощью suricata или snort, но что делать, если контекста алертов IDSIPS все еще не хватает для полноценного анализа? Под катом - обзор opensource NTA – Arkime (в прошлом Moloch) и разбор нескольких кейсов. Читать...

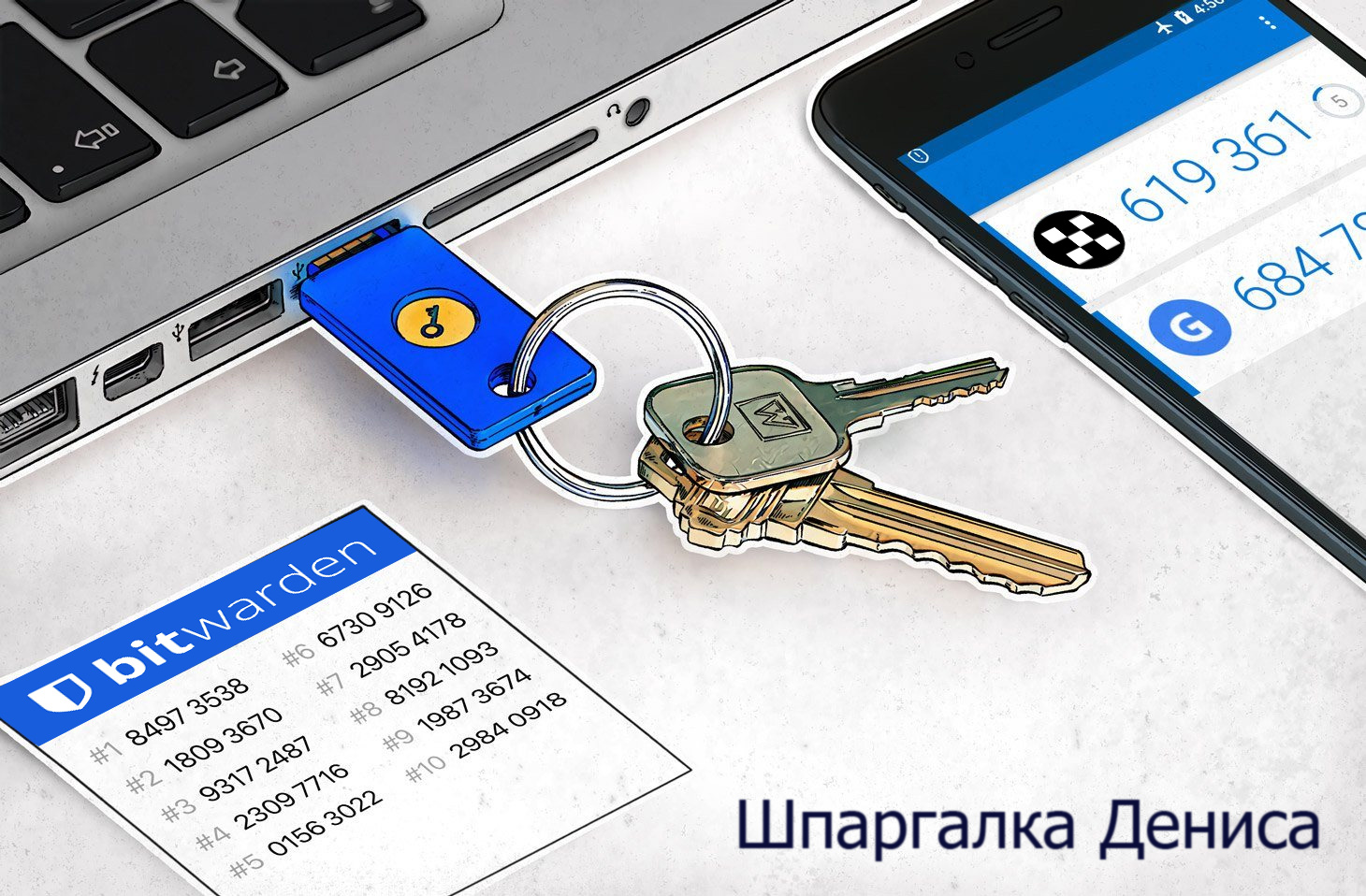

Как сисадмин Денис составлял шпаргалку на всякий случай

Когда мы познакомились с будущей женой, у неё были очень странные подруги. Одна подрабатывала на одной интересной «работе», другая разводила щенков на продажу. А ещё одна, выпускница милицейской академии, меняла парней как перчатки. Но однажды привела не актёра или музыканта, как обычно, а весёлого...

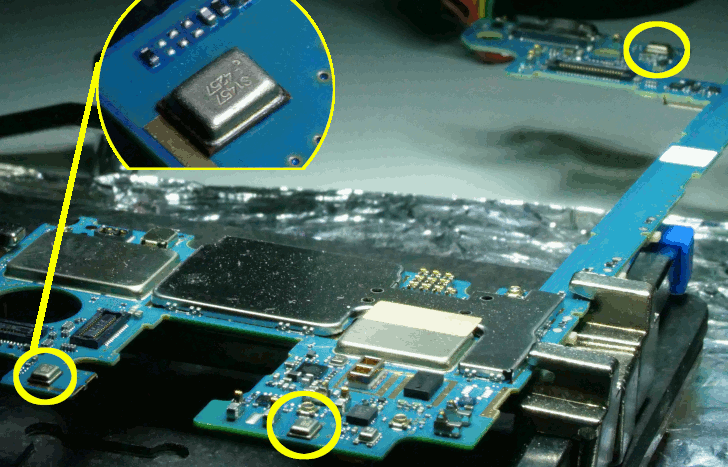

Кнопка “Mute” не выключает микрофон

Среди простых пользователей распространено заблуждение, что микрофон можно выключить нажатием кнопки в программе. Конечно, это не так. Единственный способ надёжного отключения — разъединение физической электроцепи, по которой передаётся сигнал или подаётся питание. Например, это может быть тумблер...

Преимущества использования СЗИ в ОС Astra Linux Special Edition

Безопасность ОС Astra Linux Special Edition в первую очередь базируется на реализации в ней средств защиты информации (СЗИ) собственной разработки ГК «Астра», которые включаются в зависимости от выбранного режима работы: «Базовый» («Орел»), «Усиленный» («Воронеж») и «Максимальный» («Смоленск»)....

Как буткиты внедряются в современные прошивки и чем UEFI отличается от Legacy BIOS

Привет, Хабр! На связи Антон Белоусов и Алексей Вишняков, и мы продолжаем вместе с вами изучать буткиты — наиболее опасный класс вредоносного ПО. Гонка вооружений между разработчиками решений в области ИБ и вирусописателями не останавливается ни на секунду: первые активно внедряют новые механизмы...

Битва «Титанов». Сравнение двух лучших отечественных сканеров уязвимостей. MaxPatrol 8 и RedCheck Enterprise

В последние месяцы в киберпространстве развернулась настоящая война, отчего незащищенные информационные активы значительно пострадали, а пользователи защитного инструментария от западных «партнеров» столкнулись с серьезнейшими санкциями, ограничивающими использование их ПО. Поэтому мы решили...

Как я камеру для трансляции красивого морского пейзажа выбирал: недорогое и практичное решение

Привет, Хабр! В своих постах про испанскую барахолку я не раз писал, что живу в Испании — до недавнего времени в Гранаде, теперь под Валенсией. Мне очень повезло, снял на Новый Год дом на Airbnb в новом для себя регионе, посмотрел вокруг, и понял, что здесь гораздо лучше, чем в Гранаде. Климат...

[update от 07.04 — часть 3] Оригинальный список малвари, шифровальщиков и прочего в open source проектах

Я - Дмитрий Симонов, основатель Техдирского Клуба, опубликовавшего и поддерживающего оригинальный список проблем, связанных с политизированным Open Source. UPDATE от 07 апреля 2022 г.: Draw-io, GitLab, ClickHouse. Посмотреть, что самого трешового появилось...

Под капотом МойОфис: кое-что про импортозамещение и информационную безопасность

Итак, семейство продуктов МойОфис: пакет офисного ПО, "убийца" {одного крупного офисного пакета} и флагман импортозамещения всего и вся. Разрабатывается при поддержке государства, в том числе грантами и госзаказом (на самом деле с этими грантами много печальных моментов, думаю многие в курсе, но...

Оригинальный список малвари, шифровальщиков и прочего в open source проектах

Оригинальный список проблем, связанных с политизированным Open Source. Прочитать детальнее...

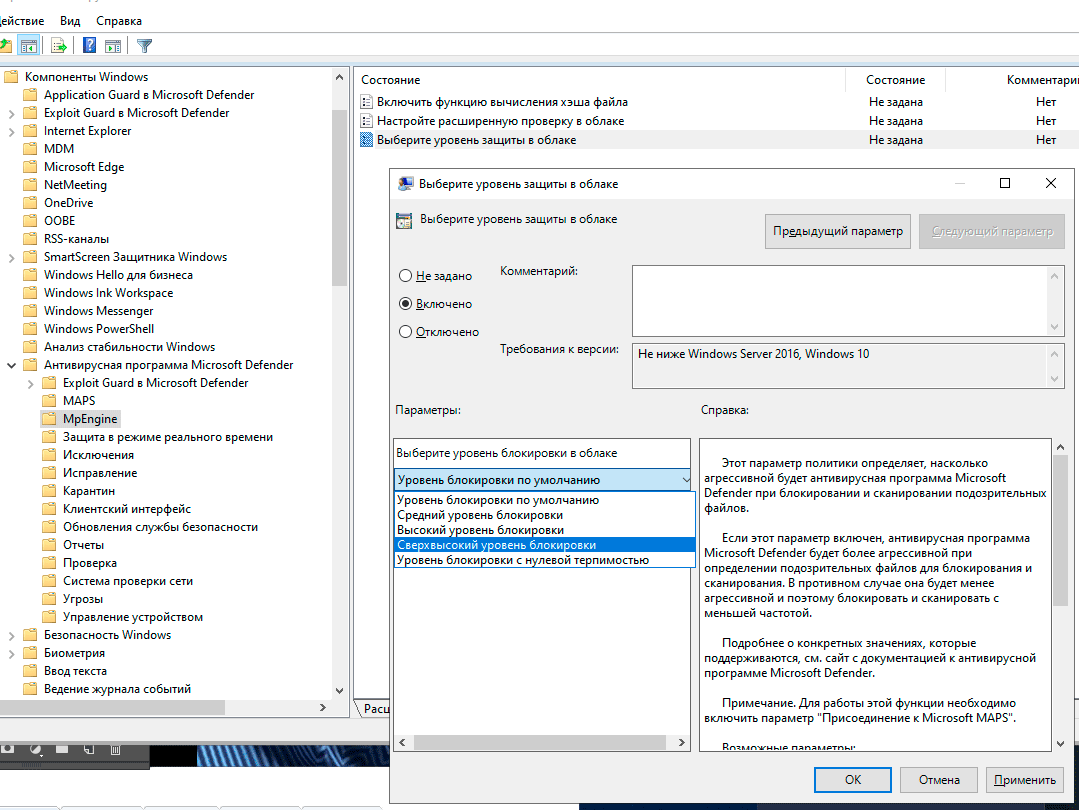

Как укрепить Windows Defender по максимуму

На Хабре неоднократно обсуждалось, что сторонние антивирусы — источник дополнительной угрозы. Они внедряются в ОС на уровне ядра и увеличивают поверхность атаки за счёт собственных уязвимостей. Некоторые специалисты говорят, что сторонние антивирусы лучше удалить. Хотя в некоторых случаях их...

Ботнет Trickbot облюбовал роутеры MikroTik. Сейчас Microsoft выяснила, почему

Специалистам по информационной безопасности ботнет Trickbot известен с 2016 года. Его главная задача при заражении устройства — отслеживание конфиденциальной информации пользователя. Не фоточек или видео, нет — связок пароль/логин для банковских и других приложений и сервисов. В целом, ботнет...

Если всё заблокируют: какие цифровые решения использовать, чтобы бизнес не остановился

Письма, файлы и контакты из электронного ящика могут вам пригодиться, чтобы восстановить переписку, подтвердить факт отправки документа, доказать что-то в суде. Также к почте привязаны доступы ко многим сервисам и подписка на них. В почтовых сервисах можно сделать резервную копию, выгрузить архив...

Компьютер заBIOSает? Изучаем буткиты

Самый популярный совет в случае, если что-то идет не так или работает медленно, ― перезагрузить компьютер. Вторая по популярности рекомендация ― переустановить ОС, чтобы избавиться от вирусов. Если не помогает ни первое, ни второе, то вам «повезло»: ваш компьютер инфицирован вредоносным ПО...

Упаковщики исполняемых файлов: разбираем технику сокрытия вредоносного кода и два подхода к распаковке

Большинство известных зловредов уже занесены в базы антивирусов. Это, конечно, сильно мешает злоумышленникам атаковать с их помощью. Поэтому, чтобы скрыть вредоносный код, исполняемые файлы чаще всего сжимают. Сложно ли распаковать исходный файл, и какие есть подводные камни? Чем динамическая...

В опенсорсе меньше уязвимостей? Похоже, что да

Безопасность через неясность работает в некоторых редких ситуациях: например, указать нестандартный порт SSH для защиты от брута или закамуфлировать критически важный объект, как сова на фотографии (см. приёмы обфускации кода). Да, есть такие экзотические методы. Но обычно наилучшую защиту...