Open Redirect на Яндексе. Часть вторая

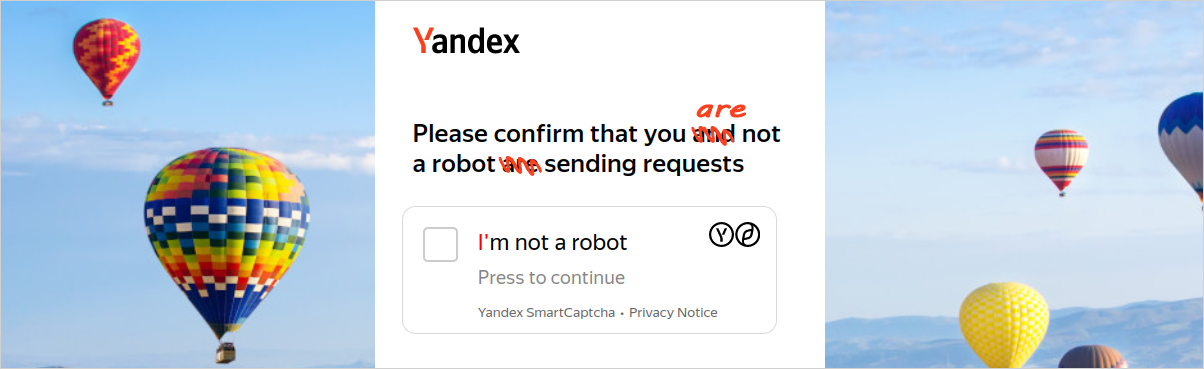

А вы уверены, что вы не робот? Капча это проверит! Здравствуйте, дорогие хабровчане. Это вторая часть статьи про уязвимость Open Redirect страницы аутентификации Яндекса. Первая часть здесь. На этот раз я расскажу, как получилось сделать честный редирект на внешний ресурс. Важное примечание: я...

Open Redirect на Яндексе, баг или нет?

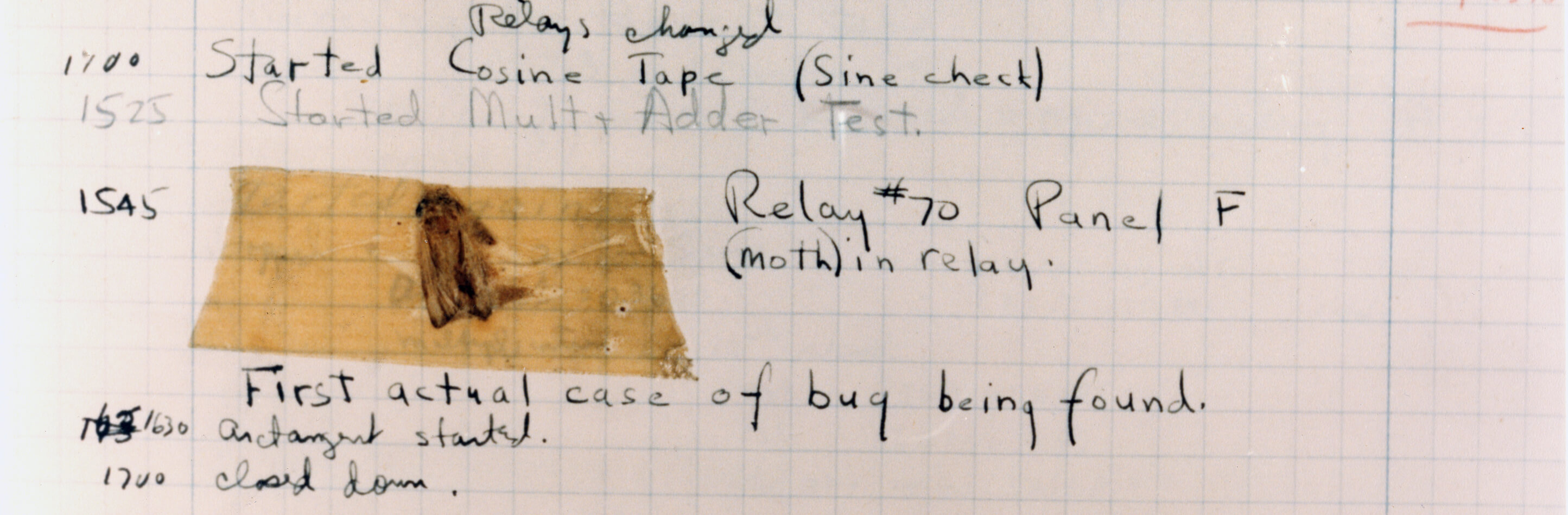

Тот самый первый баг, он же и самый известный. Здравствуйте, дорогие хабровчане. Хочу поделиться с вами маленьким кейсом по программе bug bounty Яндекса. Как это обычно бывает, нашёл уязвимость в сервисах компании, написал письмо, дождался ответа, в котором мне сказали спасибо и заявили, что этот...

История одной XSS в Telegram

Здравствуйте, уважаемые читатели Хабра! Сегодня я хочу поделиться с вами информацией о XSS-уязвимости, которую я обнаружил в Telegram около двух недель назад. Также статья коснется некоторых особенностей работы программы поиска уязвимостей от Telegram. Моя цель — не только продемонстрировать вам...

Место QA в тестировании продукта на безопасность

Привет, меня зовут Дмитрий Крылатков, работаю QA-инженером в компании Doubletapp. Я всегда был заинтересован темой тестирования на безопасность, участвую в bug-bounty программах, а также поднимаю осведомленность о существующих уязвимостях среди команд тестирования и разработки. В статье расскажу,...

Как бесплатно запустить DAST на базе OWASP ZAP Automation Framework на своем проекте

Привет, меня зовут Олег Рыбченко, я работаю QA инженером в hh.ru. Количество атак на IT-инфраструктуру сегодня растет в геометрической прогрессии — об этом свидетельствуют многочисленные упоминания во всевозможных СМИ, так что не будем в очередной раз приводить графики и статистику. Разумеется, в...

Что происходит с вашим отчётом внутри Bug Bounty от Ozon: статусы, метрики и почему всё так

Если вдруг вам негде провести код-ревью вашего проекта, присылайте код в программу Bug Bounty – там ваши наработки как минимум кто-нибудь посмотрит 🙈 Такой мем появился у нас в команде продуктовой безопасности Ozon после второго запуска Bug Bounty программы. Как и во многих шутках, в этой есть доля...

[Перевод] SQL-инъекции для самых маленьких. Часть 3

И это заключительная часть цикла статей про SQL-инъекции. В ней мы с вами узнаем, как можно собирать информацию о БД путем применения инъекций и затронем тему слепых SQL-инъекций. Читать далее...

SQL-инъекции для самых маленьких

Мы переходим к технической части статей про тестирование на проникновение. И начнем как всегда с внешнего пути – с эксплуатации веб уязвимостей. И начнем мы с SQL – инъекций. SQL-инъекция (SQLi) - это уязвимость веб-безопасности, которая позволяет злоумышленнику вмешиваться в запросы, которые...

IAMeter: не ошибается ли SAST-сканер?

Как можно оценить качество работы SAST-инструмента? Ответ простой: посмотреть на количество false positive и false negative срабатываний на заранее подготовленном уязвимом приложении. Мы выложили в открытый доступ на GitHub новую версию IAMeter — уязвимого приложения, созданного специально для...

Как багхантеры ищут уязвимости: лайфхаки и неочевидные нюансы

Багхантинг — очень интересное занятие (по моему скромному мнению 🙂). Никогда не знаешь, какую уязвимость удастся найти сегодня. Каждый белый хакер уникален и имеет собственный стиль. Тяжелым трудом он приобретает необходимые навыки и оттачивает техники поиска уязвимостей определенных классов. В...

Вилкой в **** или WAF Bypass — тестируем Web Application Firewall

Итак, вы купили компьютер Web Application Firewall. В каком количестве предстоит ловить ложно-положительные срабатывания (False Positive), вы, как счастливый обладатель коммерческого продукта, вскоре узнаете. Если повезет - их будет мало, если нет - готовьтесь каждые 10 минут составлять правила...

Хакеры выявили массу уязвимостей у современных автомобилей

Если вы приобретали новый автомобиль в последние несколько лет, то велика вероятность, что в нем есть хотя бы один встроенный модем, который нужен для разных полезных функций вроде удалённого прогрева автомобиля, самодиагностики, которая предупреждает о сбоях до того, как они произойдут, и...

Как за неделю превратить Open redirect в RCE

В этой статье я расскажу вам о том, как ровно год назад я связал в цепочку несколько проблем безопасности для достижения Удаленного выполнения кода (RCE) на нескольких серверах компании VK. Я постарался описать свои шаги в подробностях, так как мне самому, как постоянному читателю отчетов по...

Payment Village на PHDays 11: как проверяли на прочность онлайн-банк

Всем привет! В нашем блоге мы уже рассказывали о том, что на форуме Positive Hack Days 11 работала специальная зона Payment Village, где любой желающий мог поискать уязвимые места в онлайн-банке, банкоматах (если вдруг пропустили, читайте подробный райтап) и POS-терминалах. Делимся райтапом и...

Как школьники МЭШ взломали

История о том, как школьники нашли глупейшую ошибку в production версии электронного журнала г. Москвы и построили на этом бизнес. Читать далее...

Red team по-русски: как тренировать киберзащиту в новых реалиях

Аноним присылает вашей секретарше роскошный букет цветов с запиской и таинственным сюрпризом на флешке. 99,9% российских секретарш под властью эмоций и любопытства вставляют флешку в компьютер прямо на рабочем месте, чтобы скорее узнать, что еще ей приготовил тайный поклонник. Через секунду она...

Как начать заниматься багхантингом веб-приложений

Компании могут проверять свои продукты, сервисы или инфраструктуру на реальность взлома разными способами: это и пентест, и редтиминг, и bug bounty. Дыры в программном обеспечении могут обернуться убытками для компаний и компрометацией персональных данных (а иногда и финансовыми потерями) для...

Бесконтрольный доступ и рассеянность: итоги одного пентеста

В этом проекте нет сложных или изящных атак — напротив, многие из них просты, даже примитивны. Эта история про то, как неплохо защищенная в техническом плане компания может пострадать из-за человеческого фактора: простой ошибки веб-разработчиков или неаккуратных сотрудников. Такие случаи напоминают...

Назад