[Из песочницы] Сравнительное нагрузочное тестирование Lua-коннекторов для Tarantool из NGINX

В последнее время на Хабре появляется достаточно много статей про Tarantool — базу данных и сервер приложений, который используется в Mail.Ru Group, Avito, Yota в разных интересных проектах. И вот, я подумал – а чем мы хуже? Давайте тоже попробуем. В силу своей профессиональной деформации буду...

Как автоматически остановить Google Adwords кампанию при сбоях с сайтом

При текущих ценах на рекламу хочется быть уверенным в эффективности, не правда ли? Запуская кампанию, предполагается, что ни зной, ни холод не станет на ее пути. Но даже надежные сайты иногда сбоят. Как сделать так, чтобы деньги в это время не улетели в трубу? Рассмотрим нюансы и решение от сервиса...

Проверка вашего сайта на целостность контента: видит ли клиент то, что должен?

Проверка на наличие определенного контента на сайте — одна из наиболее востребованных функций сервиса мониторинга сайтов ХостТрекер. Под катом мы расскажем, в каких случаях и почему это важно и рассмотрим несколько реальных ситуаций. Читать дальше →...

[Из песочницы] Дефейс ask.mcdonalds.ru

Вся информация предоставлена исключительно в ознакомительных целях. Все началось, когда обычным майским днем я наткнулся на сообщество ВКонтакте, публикующее забавные вопросы людей о продукции Макдоналдс, которые они задавали на некоем сайте. Это выглядело примерно так: Полистав стену, я...

Как уязвимость платежной системы раскрывала данные кредитных карт

Недавно решил проверить на уязвимости сайты платежных систем (ua,ru). Нашёл топ такого рода сервисов, на множестве из которых были обнаружены xss, csrf и другие популярные уязвимости. Были компании, которые оперативно устраняли уязвимости, благодарили и договаривались о сотрудничестве, были,...

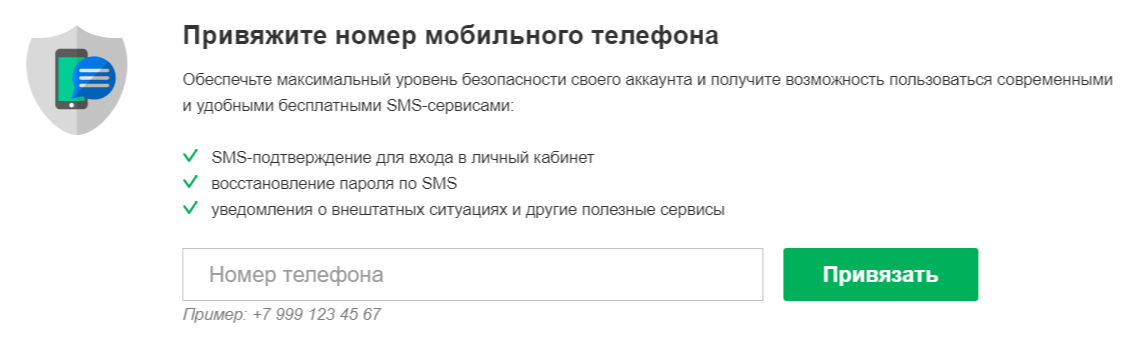

Особенности национальной SMS-авторизации

SMS-пароли уже давно вошли в нашу жизнь как сравнительно удобный (особенно, если сравнивать с отправкой документов «Почтой России») способ дистанционного подтверждения личности. Способ этот, безусловно, не идеальный, поскольку успешность процесса доставки SMS зависит от корректности взаимодействия...

Проблема непрерывной защиты веб-приложений. Взгляд со стороны исследователей и эксплуатантов. Часть 2

Итак, продолжаем тему, начатую неделю назад. В прошлый раз своими взглядами на непрерывную защиту веб-приложений поделился разработчик WAF. Сегодня я хотел бы рассказать о том, как это задача решается в центре мониторинга и реагирования на кибератаки Solar JSOC. Под катом — все о боевой...

Проблема непрерывной защиты веб-приложений. Взгляд со стороны исследователей и эксплуатантов

Сегодня у нас не совсем обычная статья. Как следует из заголовка, она посвящена проблемам непрерывной защиты веб-приложений и разбита на две части, отражающие два взгляда на проблему: с позиции разработчиков WAF (Андрей Петухов, SolidLab) и с точки зрения центра мониторинга и противодействия...

Атака на АБ-тест: рецепт 'R'+t(101)+'es46'

АБ-тестирование — один из самых сильных и полезных инструментов управления продуктом, который позволяет оценить эффективность тех или иных решений на экономические показатели в интернет-бизнеса. За пять лет работы мы провели огромное количество АБ-тестов, и поэтому отлично знаем, насколько сложно...

[Перевод] Памятка по безопасности для веб-разработчиков

Разработка защищённых и надёжных облачных веб-приложений — задача непростая. Даже — очень непростая. Если вы думаете, что это не так, то либо вы — представитель неизвестной науке высшей формы жизни, либо — ждите здоровенного жареного петуха. Если вы вдохновились идеями создания минимального...

[Перевод - recovery mode ] Безопасность в веб-разработке: чек-лист

Светлана Шаповалова, редактор «Нетологии», адаптировала статью Michael O'Brien, в которой он составил чек-лист для веб-разработчиков, предпочитающих разрабатывать не только удобные, но и безопасные приложения. Разработка безопасных и надежных облачных веб-приложений — очень, очень сложное...

Как хакеры атакуют веб-приложения: боты и простые уязвимости

Общедоступные веб-приложения являются привлекательной мишенью для злоумышленников. Атаки на веб-приложения открывают перед ними широкие возможности: доступ к внутренним ресурсам компании, чувствительной информации, нарушение функционирования приложения или обход бизнес-логики – практически любая...

[Перевод - recovery mode ] Как подойти к анализу сайта с точки зрения взломщика и выявить уязвимости?

Пошаговая инструкция по выявлению недочетов в системе безопасности веб-приложений с помощью Detectify для поиска уязвимостей. 97% проверенных TrustWave приложений уязвимы перед тем или иным видом угрозы. Читать дальше →...

[Перевод] Cloud-AI – искусственный интеллект в облаке, нашедший 10 уязвимостей LinkedIn

В 2015 году команда проекта CloudSek задалась целью разработки системы искусственного интеллекта, которая сможет взаимодействовать с интернетом как разумный человек. Первый прототип системы был представлен публике в марте 2016 года на конференции NullCon. С тех пор в проекте было несколько...

Немного о приватности реальных Git-репозиториев

Введение Здравствуйте, уважаемые читатели. Сегодня на повестке дня у нас небольшое тестирование — первых ≈100 тысяч по популярности сайтов в интернете (ранжирование на основе статистики посещаемости с Alexa Rank). Стоит отметить, что оное тестирование будет достаточно узконаправленным, а...

CDN-провайдер Cloudflare внедрял содержимое памяти своего сервера в код произвольных веб-страниц

Специалисты по безопасности из Google обнаружили неприятный баг, чем-то похожий на приснопамятную уязвимость Heartbleed в OpenSSL. Она тоже выдаёт любому желающему криптографические ключи пользователей, а также куки, пароли, содержимое POST-запросов с личными данными, кредитные карты, ключи API и...

[Багхантинг] Blind XSS уязвимость на сайтах службы поддержки omnidesk

Предыстория: История эта начинается с того, что во многих пабликах, на которые я подписан, увидел посев групп с бесплатными ключами vk.com/******* и vk.com/*****. Посевы эти дорогие, производились в группах от 250 000 до 5 000 000 подписчиков, например в группе Наука и Техника. Группы предлагали...

Частичный обход аутентификации vk.com [BugBounty]

Поставил перед собой задачу — обойти аутентификацию Вконтакте. Когда ip адрес человека, который входит на аккаунт vk меняется, нужно ввести полный номер телефона. Если злоумышленник входил через телефон; пароль, то он сможет совершать действия на аккаунте. Но если он входил через email; пароль или...