12. Check Point Getting Started R80.20. Logs & Reports

Добро пожаловать на 12-й урок. Сегодня мы поговорим о еще одной весьма важной теме, а именно о работе с логами и отчетами. Порой данная функциональность оказывается чуть ли не решающей при выборе средства защиты. Очень уж любят «безопасники» удобную систему отчетности и функциональный поиск по...

[Перевод] Опасность внутриигрового сбора данных

Ник Йи торгует секретами. Он знает, что вам нравится, не нравится, и, что более важно — почему. Он знает, что вас мотивирует, что мешает вам достигнуть своей цели, что отталкивает вас, и всё, что находится посередине этого спектра. По крайней мере, в том, что касается игр. Он многие годы собирал...

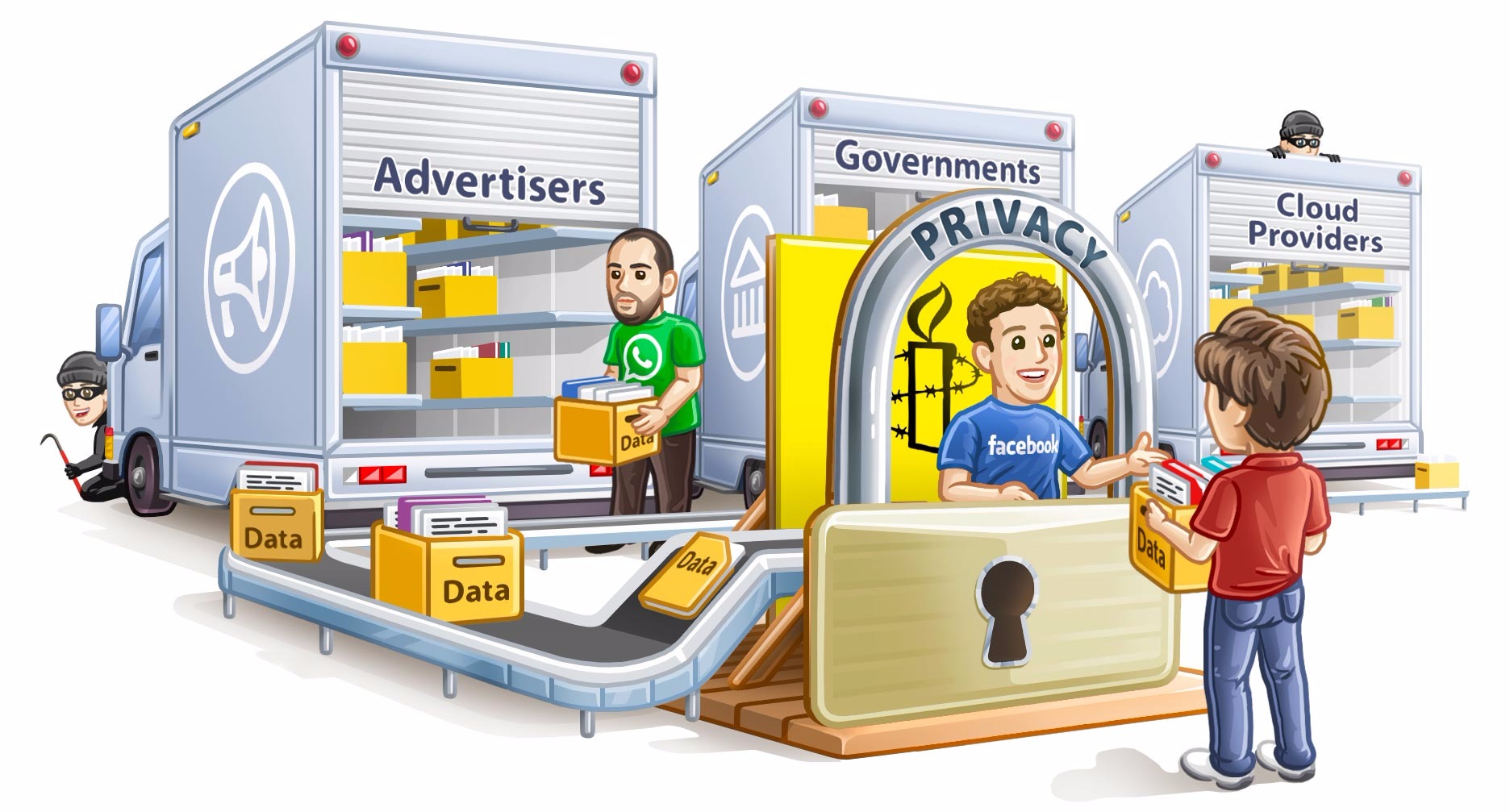

[Перевод] Почему WhatsApp никогда не станет безопасным

Автор колонки — Павел Дуров, основатель мессенджера Telegram Мир, кажется, шокирован новостью о том, что WhatsApp превратил любой телефон в шпионское ПО. Всё на вашем телефоне, включая фотографии, электронные письма и тексты, было доступно злоумышленникам только потому, что у вас установлен...

Опасная сделка

Новый сервис – это новые возможности. В том числе и для злоумышленников, которые весьма оперативно отслеживают все новшества. Вот, например, 6 мая Сбербанк запустил сервис «Безопасная сделка», предназначенный для обеспечения гарантии оплаты сделки ее участниками и защиты их прав. Техническим...

Луч света в тёмном царстве: как технологии возвращают утраченное зрение

Главная ценность постиндустриального общества – технологии. Вечно обновляющиеся и совершенствующиеся, бегущие в ногу с прогрессом и взращиваемые на почве жесткой конкурентной борьбы, они меняют всё. Быт, работа, развлечения и совершенствование мира уже невозможны без новых технологий. Люди считают,...

Osmo Action: первая экшн-камера от DJI

DJI продолжает держать марку. В этот раз компания не побоялась выпустить устройство в нише, которую уже давно заняли несколько крупных лидеров отрасли. Речь идет про экшн-камеры — незаменимые устройства для записи роликов с самыми динамичными сценариями и экстремальным характером. Объединив опыт...

Сколько стоит «суверенный» Рунет?

Трудно посчитать, сколько копий было сломано в спорах об одном из самых грандиозных сетевых проектов российских властей: суверенном интернете. Свои «за» и «против» высказывали популярные спортсмены, политики, руководители интернет-компаний. Как бы то ни было, закон подписан и реализация проекта...

Thrangrycat: критическая уязвимость в прошивке устройств Cisco позволяет хакерам устанавливать на них бэкдоры

Исследователи информационной безопасности обнаружили опасную уязвимость в прошивке, которая используется на устройствах Cisco разных типов. Ошибка CVE-2019-1649 или Thrangrycat позволяет злоумышленникам устанавливать на маршрутизаторы, коммутаторы и межсетевые экраны бэкдоры. Читать дальше →...

90 уязвимостей класса Remote Code Execution в майском «вторнике обновлений»

«Мир. Труд. Май» — это не только про приятную работу на даче, но и про установку обновлений, тем более что в этом месяце производители офисного программного обеспечения потрудились на славу и закрыли в сумме 162 уязвимости, из которых 90 позволяют выполнить произвольный код в системе. Читать дальше...

Ищем уязвимости в UC Browser

Введение В конце марта мы сообщали, что обнаружили скрытую возможность загрузки и запуска непроверенного кода в UC Browser. Сегодня разберём подробно, как эта загрузка происходит и как хакеры могут использовать её в своих целях. Некоторое время назад UC Browser рекламировали и распространяли очень...

PHDays 9: приглашаем на секцию по безопасной разработке

На форуме Positive Hack Days 9 в течение двух дней пройдет секция по безопасной разработке сообщества Positive Development User Group. Участников ждут 12 выступлений: в первой части каждого дня пройдут технические доклады, во второй — посвященные бизнес-процессам. Читать дальше →...

История компьютеров: ночь в музее Яндекса

Мы в Яндексе очень любим компьютеры, поэтому не так давно открыли свой небольшой музей. Здесь мы собираем редкие экземпляры вычислительной техники и знание о людях, которые повлияли на их развитие. Наши экспонаты работают, их можно трогать руками и запускать программы. В этом году мы присоединяемся...

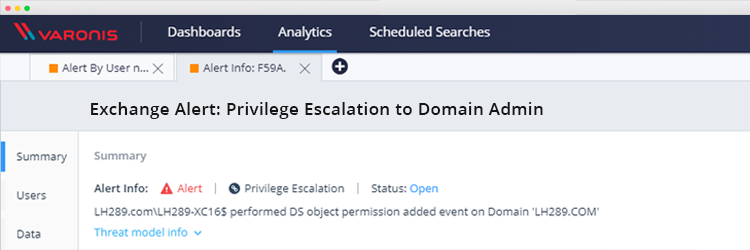

[Перевод] Уязвимость Exchange: как обнаружить повышение привилегий до администратора домена

Обнаруженная в этом году уязвимость в Exchange позволяет любому пользователю домена получить права администратора домена и скомпрометировать Active Directory (AD) и другие подключенные хосты. Сегодня мы расскажем, как работает эта атака и как ее обнаружить. Читать дальше →...

Слепая простота

В этой статье я расскажу о blind XSS — это довольно простая, но зачастую очень эффективная атака на веб-приложения. Эксплуатация таких векторов атак приводит к захвату админ-панелей различных сервисов, в том числе софтверных гигантов. Читать дальше →...

«Невзламываемый» eyeDisk защищён сканом радужной оболочки глаза, но передаёт пароль в открытом виде

USB-накопитель eyeDisk с биометрической защитой, который «невозможно взломать» Самые современные методы биометрической защиты не всегда означают повышенную безопасность. Провал разработчиков eyeDisk на самом деле показывает более общие тенденции. К сожалению, в IT-отрасли случается так, что под...

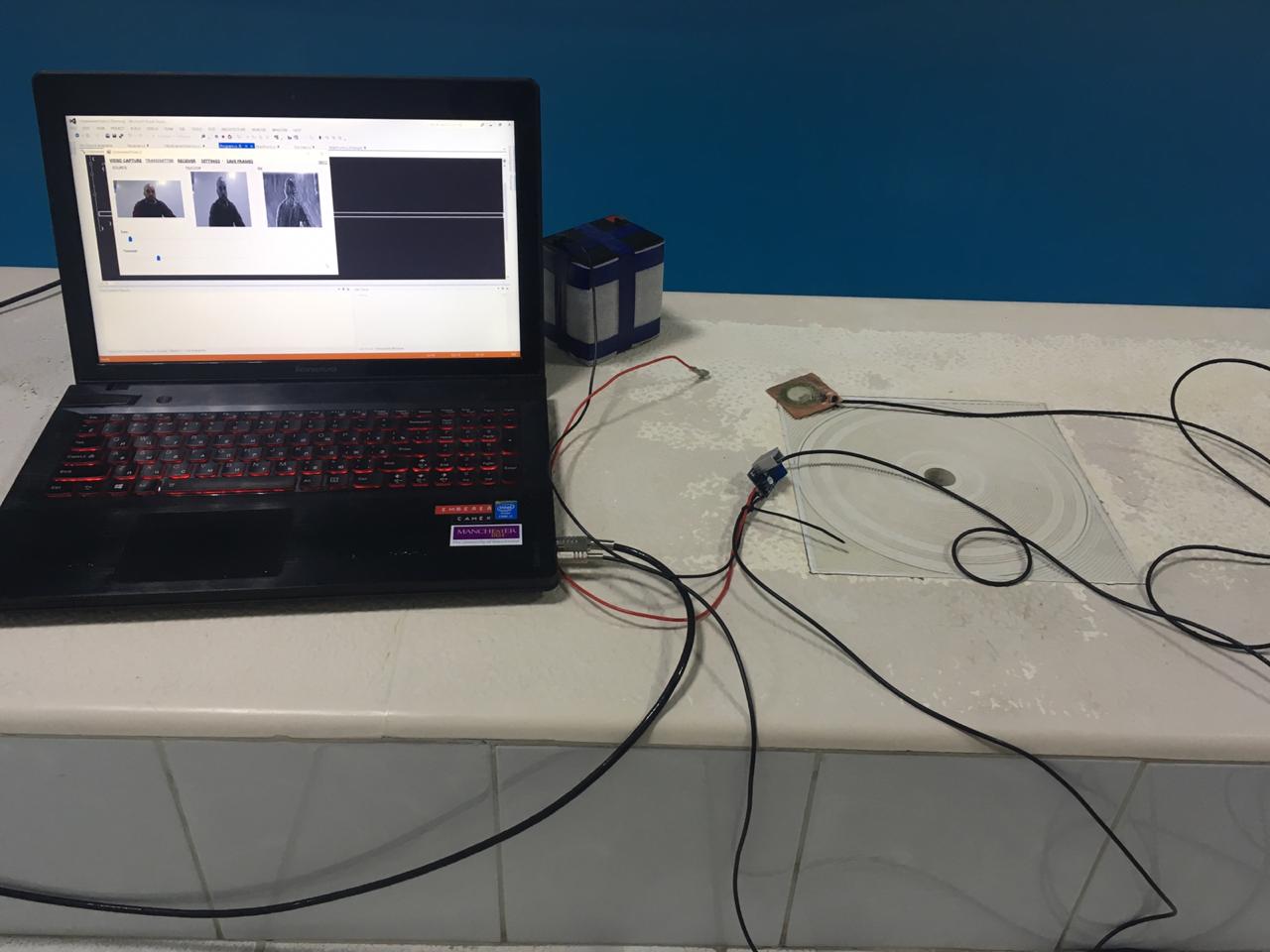

Делаем простой гидроакустический модем

Привет, глубокоуважаемые! В этой статье, по многочисленным просьбам мы расскажем как сделать простейший гидроакустический модем: немного цифровой обработки сигналов, немного программирования, немного самодельных печатных плат и капля практической гидрологии. Всем заинтересованным — милости просим...

В ОС Windows обнаружена критическая RCE-уязвимость уровня EternalBlue

Стало известно о критичной RCE-уязвимости в Службах Удаленных рабочих столов RDS (на более ранних ОС – Служба Терминалов TS ) в ОС Windows (CVE-2019-0708), которая при успешной эксплуатации позволяет злоумышленнику, не прошедшему проверку подлинности, осуществить удаленное выполнение произвольного...

Software Defined Radio — как это работает? Часть 1

Привет Хабр. Продолжая цикл статей про радио, есть смысл рассказать про последние достижения в этой области — Software Defined Radio. Я не знаю адекватного перевода термина на русский, поэтому оставим так, да и термин SDR уже прижился в технических и радиолюбительских кругах. За последние 100 лет...