Синтезирование высокомолекулярных сновидений

Виртуальный мир существовал всегда, первоначально в фантазиях человека. С появлением письменности он получил фиксацию уже в физической реальности. Следующим этапом стало появление кинематографа, а последней вехой, которую мы имеем удовольствие наблюдать в нстоящее время, – компьютерная реальность....

Как защититься от гипновируса

По данным правозащитной организации «Kämpa för munkar», активность гипновирусов выросла за последний месяц вдвое. На карте, сделанной с американского спутника, видны зараженные ареалы. Статистика утверждает, что более половины файлов, гуляющих в сети, заражены той или иной разновидностью этой...

Аппаратное уничтожение данных на жёстком диске

Жжём по полной. Ни для кого не секрет, что для полного и безвозвратного удаления информации с цифрового носителя просто выбрать файл и нажать на клавишу «del» или воспользоваться командой «rm» недостаточно. Сделать так, чтобы умные и дотошные парни не смогли восстановить удаленные файлы с вашего...

Commando VM — альтернатива Kali Linux для Windows

Буквально на днях компания FireEye презентовала систему Commando VM, предназначенную для пентестеров и Red Team, работающую под управлением операционных систем семейства Microsoft Windows. FireEye позиционирует Commando VM как «первый в своем роде» дистрибутив для пентестеров под Windows, однако...

С таблицей Менделеева по жизни

2019 год провозглашен Генеральной ассамблеей ООН (A/RES/72/228) и одобрен Генеральной конференцией ЮНЕСКО (39 C/60) Международным годом Периодической таблицы химических элементов в честь 150-летия открытия Периодического закона химических элементов Д.И. Менделеевым. В 1869 году Д.И. Менделеев...

92,7% делают бэкапы, потери данных выросли на 30%. Что не так?

В 2006 году на крупной российской конференции доктор технических наук выступил с докладом о нарастающем информационном пространстве. В красивых схемах и примерах учёный рассказывал о том, что через 5-10 лет в развитых странах информация будет поступать каждому человеку в количестве, которое он не...

[Из песочницы] Как я НЕ просканировал Белорусский интернет

Предисловие Данная статья не совсем похожа на те, что публиковались ранее про сканирования интернетов определенных стран, потому как я не преследовал целей массового сканирования конкретного сегмента интернета на открытые порты и наличие самых популярных уязвимостей ввиду того, что это противоречит...

[Перевод] Программируем голосовое управление коптером с использованием Node.js и ARDrone

В этом туториале мы разберем создание программы для дрона с голосовым управлением на Node.js и Web speech API. Коптер — Parrot ARDrone 2.0. Читать дальше →...

В МИФИ пройдет студенческая олимпиада по информационной безопасности: как принять участие и что это дает

С 19 по 21 апреля 2019 г. в Национальном исследовательском ядерном университете «МИФИ» пройдет Всероссийская студенческая олимпиада по информационной безопасности. Олимпиада проходит при поддержке Positive Technologies. Принять участие в соревновании могут не только студенты МИФИ, но и студенты...

[Перевод] Ненавидим и затравлен: опасная жизнь взломщика вирусов, наживающего себе могущественных врагов

Фабиан известен тем, что уничтожает программы-вымогатели – вирусы, которые криминальные группировки рассылают с целью вымогания денег. Из-за этого ему приходится вести уединённый образ жизни, и всегда на один шаг опережать киберпреступников. По окончанию нашего интервью он переехал в неизвестное...

[Перевод] Назад к микросервисам вместе с Istio. Часть 3

Прим. перев.: Первая часть этого цикла была посвящена знакомству с возможностями Istio и их демонстрации в действии, вторая — тонко настраиваемой маршрутизации и управлению сетевым трафиком. Теперь же речь пойдёт про безопасность: для демонстрации связанных с ней базовых функций автор использует...

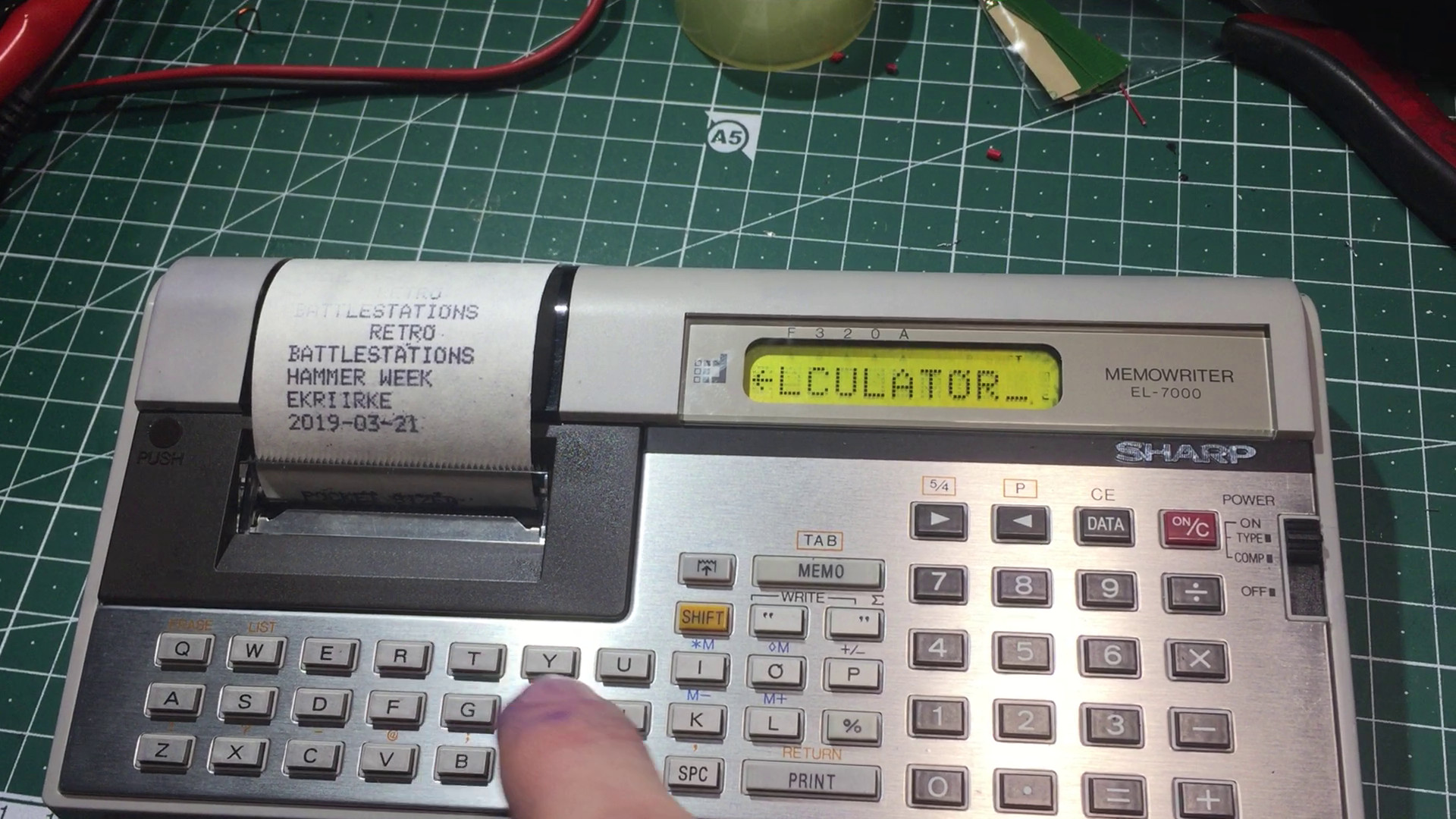

[Перевод] Ремонт устройства хранения и печати заметок Sharp Memowriter EL-7000 после протечки аккумуляторов

Помимо калькуляторов с Бейсиком и электронных записных книжек, японские компании выпускали в похожем форм-факторе довольно необычные устройства. Одно из них показано на КДПВ уже после ремонта. Интересная особенность устройства — способ различения буквы О и цифры 0. Обычно нуль либо перечёркнут,...

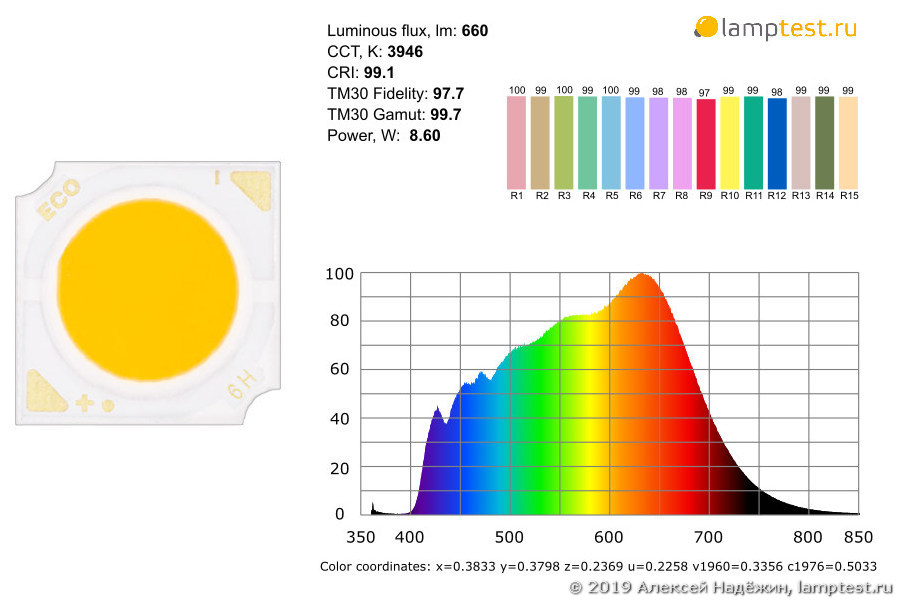

Солнечный спектр по-китайски

Год назад я рассказывал о появлении осветительных светодиодов нового поколения, спектр света которых близок к солнечному, за что эти светодиоды получили название SunLike (habr.com/ru/company/lamptest/blog/411021). Тогда они были очень дорогими. Сейчас цена упала и появились китайские аналоги....

Neoquest 2019: «Связь с небесами»

Недавно закончился очередной NeoQuest. Под катом разбор третьего задания, относящегося к поиску web-уязвимостей и немножко фишингу. Интересно, как обмануть Telegram бота и заставить его поделиться ключом? Тогда добро пожаловать под кат. Читать дальше →...

Кот под колпаком. Часть 1

В своей работе мы активно используем hashcat, но нам стало не хватать в этом продукте некоторых функций. Например: возможность отправки уведомлений, наличие единого интерфейса к управлению взломом хешей, удобного хранения «взломанных» хешей (через некоторое время смотреть в hashcat.potfile...

Россияне получат цифровой профиль

После обретения «цифровых прав» Россию ждёт цифровой профиль для граждан и юрлиц. Законопроект об этом появился на федеральном портале. В Думу он поступит к середине апреля и может быть принят до конца июня. О чём пойдёт речь? Проект о внесении изменений в Федеральный закон от 27 июля 2006 г. №...

CRM-системы с точки зрения кибербезопасности: защита или угроза?

31 марта — международный день бэкапа, и неделя накануне всегда полна историй, связанных с безопасностью. В понедельник мы уже узнали про скомпрометированный Asus и «трёх неназванных производителей». Особо суеверные компании всю неделю сидят на иголках, делают бэкапы. А всё от того что все мы...

4. Check Point Getting Started R80.20. Установка и инициализация

Добро пожаловать на 4-й урок. Сегодня, мы наконец-то “пощупаем” Check Point. Естественно виртуально. В ходе урока мы выполним следующие дейсвтия: Создадим виртуальные машины; Выполним установку сервера управления (SMS) и шлюза безопасности (SG); Ознакомимся с процессом разметки диска; Выполним...