Мобильная лаборатория на Android для тестирования на проникновение

«В одной жизни Вы — Томас Андерсон, программист в одной крупной уважаемой компании. У Вас есть медицинская страховка, Вы платите налоги и ещё — помогаете консьержке выносить мусор. Другая Ваша жизнь — в компьютерах, и тут Вы известны как хакер Нео» ...(фильм Матрица) Внимание! Вся информация в...

Apple перенесла персональные данные пользователей в Россию

29 декабря 2018 года в реестр операторов персональных данных Роскомнадзора внесено ООО «Эппл Рус». Это значит, что компания Apple подчинилась российским требованиям по хранению персональных данных пользователей на территории страны, перенесла информацию в российский дата-центр и назначила лицо,...

[Перевод] Бесстрашная защита. Безопасность памяти в Rust

В прошлом году Mozilla выпустила Quantum CSS для Firefox, который стал кульминацией восьми лет разработки Rust — безопасного для памяти языка системного программирования. Потребовалось более года, чтобы переписать основной компонент браузера на Rust. До сих пор все основные браузерные движки...

Брокеры данных США продают геоданные без согласия пользователей — их работу будут регулировать

Американских брокеров данных обвиняют в продаже информации о местоположении смартфонов без согласия пользователей. Рассказываем, как на это отреагировало сообщество. Читать дальше →...

[PixelKnot] 0day-уязвимость в области стеганографии

Пролог Вербализацию статьи начну с высказывания от одного отечественного «киберпанка», который продемонстрировал «0day-уязвимость в Virtualbox». Читать дальше →...

[Из песочницы] Шифрование трафика в Direct Connect, ч.1

– Батюшка, а грешно ли скачивать файлы из Интернета? – спросил я. – Ох, не знаю, сыне… – ответил, вздохнув, священник и полез в карман рясы за смартфоном. История Грешить Интернетом я начал с 2004 года, а соблазном на первых порах выступила местная локальная сеть. Точнее, программа под названием...

Незнание принципов ИБ не освобождает от ответственности

Безграмотные сотрудники опасны для компании. Они могут наломать таких дров, что те придётся вывозить составами. Это справедливо для любой отрасли и должности и информационной безопасности это касается в полной мере: щелчок по вложению или принесённая из дома заражённая флешка — и всё, в сеть...

Вам не нужен блокчейн: 8 популярных юзкейсов и почему они не работают

Порой диву даёшься, чего только люди ни сделают «на блокчейне». С середины 2017 я занимаюсь аудитами безопасности смарт-контрактов и повидал всякого. В отдельную категорию я бы выделил «применения блокчейна», которые выглядят логичными и полезными, но в основе содержат проблему. И кочуют из...

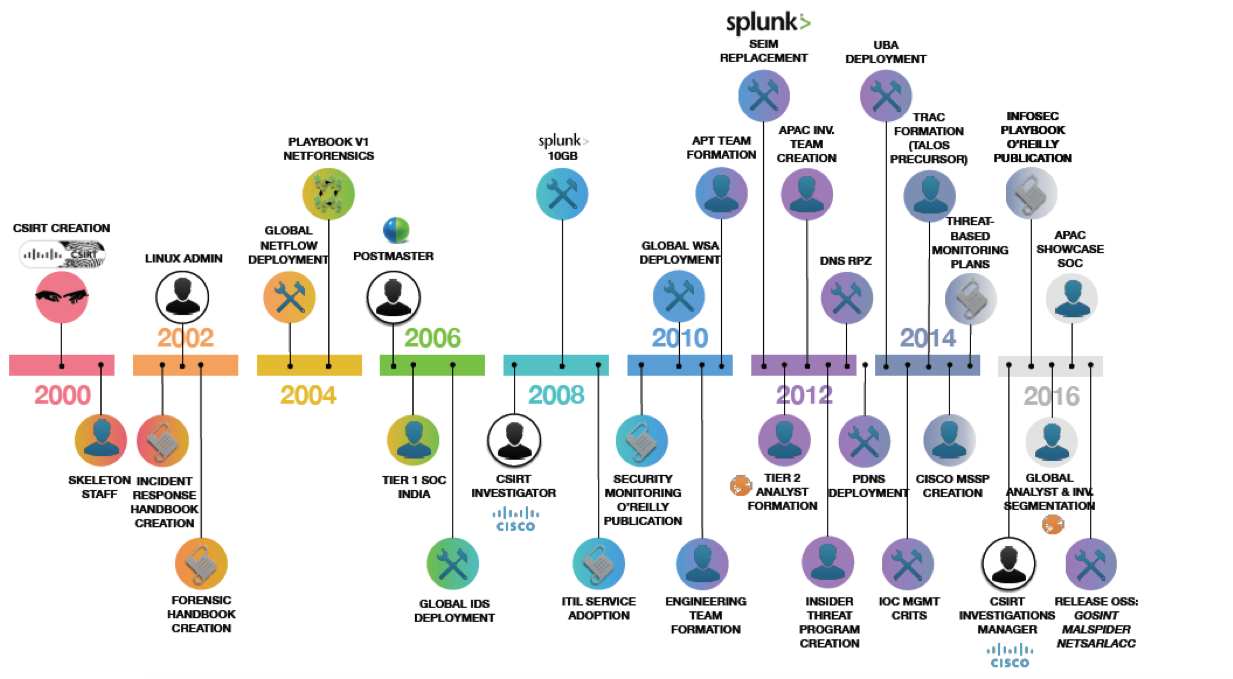

GOSINT — open source решение для управления индикаторами компрометации (IoC)

Одной из горячих тем в кибербезопасности в последнее время стали SOCи (Security Operations Center), которые не очень удачно переводят на русский язык как «центры мониторинга безопасности», умаляя тем самым одну из важных функций SOC, связанную с реагированием на инциденты ИБ. Но сегодня мне не...

Куда уходит data: 12 атак, взломов и утечек

Facebook и Cambridge Analytica, паника по поводу Spectre и Meltdown, фейковые новости — это только верхушка айсберга инцидентов 2018 года. Прошлый год был горячим и для специалистов по информационной безопасности, и для многих пользователей, которым пришлось спешно менять пароли. Мы в Binary...

Краткий анализ доступных данных январской атаки, в которой на виртуальные угрозы приходилось реагировать реально

В прошлые годы проводились централизованные атаки с использованием IP-телефонии, теперь новый виток, но уже с использованием электронной почты. Проанализируем доступные электронные данные по этой атаке. Читать дальше →...

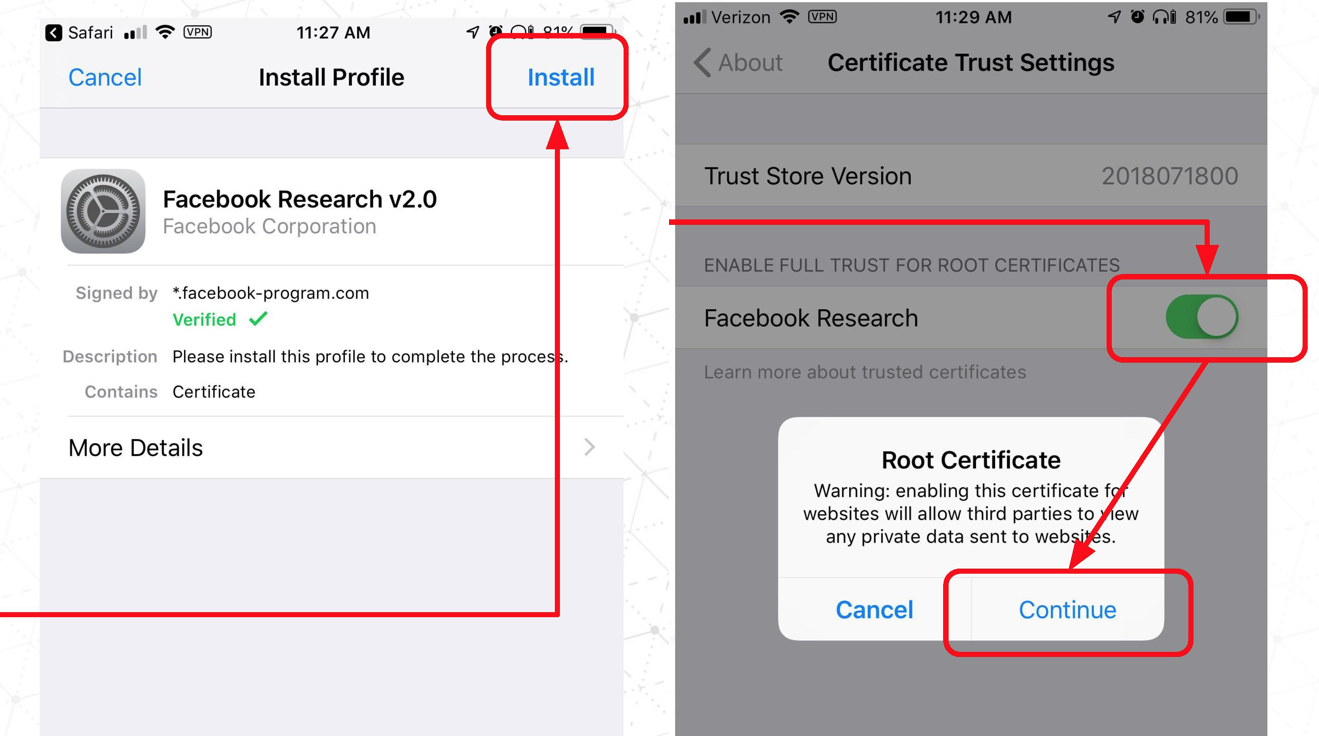

Facebook платит $20 в месяц за установку своего псевдо-VPN

Многие читатели Хабра не верят, что на продаже своих персональных данных россияне могут зарабатывать до 5000 рублей в месяц, как сказали эксперты ФРИИ. Но последний скандал с Facebook показывает, что эта оценка имеет право на существование. Оказалось, что Facebook уже более двух лет ведёт секретный...

Герои двухфакторной аутентификации, часть вторая

Недавно в первой части статьи, мы рассказали, что были удивлены как мало компаний считают отсутствие двухфакторной аутентификации серьезной угрозой информационной безопасности. Чтобы понять причины, мы составили четыре описания лиц принимающих решения — двух директоров и двух руководителей...

Зоопарк AFL фазеров

На Хабре уже пару раз появлялись статьи, поднимающие тему American Fuzzy Lop (AFL) (1,2). Но в данной статье речь пойдет не о классическом AFL, а о вспомогательных утилитах для него и его модификациях, которые, на наш взгляд, могут значительно улучшить качество фаззинга. Если вам интересно узнать,...

2. Анализ логов Check Point: SmartEvent

Здравствуйте, коллеги. В прошлый раз, в статье «1. Анализ логов Check Point: официальное приложение Check Point для Splunk» мы обсуждали разбор логов шлюза безопасности на основе официального приложения в системе логирования Splunk. В заключении пришли к выводу что хоть приложение в качестве...

SITIS CTF: как тюлень помог CTF выиграть

27 января 2019 года состоялось мероприятие SITIS CTF — соревнование по информационной безопасности для школьников и студентов техникумов. В турнире приняли участие около 80 молодых специалистов и один тюлень. Игра проводилась в офисе компании «Инфосистемы Джет». Узнать про тюленя...

Светильник-конструктор Combo

Разработчики новых модульных светильников Combo постарались устранить все недостатки, присущие обычным светодиодным лампам и светильникам: — благодаря массивному радиатору, светодиоды не перегреваются и не выходят из строя; — за счёт использования светодиодов с высоким индексом цветопередачи...

Apple или Soul Electronics: проблемы “первенства” и актуальности для беспроводных фитнес-наушников

За последние 10 дней почти синхронно в западной аудиопрессе появились анонсы сразу двух полноценных беспроводных фитнес-наушников. Речь об Apple и сравнительно новой калифорнийской компании Soul Electronics. Закономерно появляется вопрос, кто будет первым. Кроме того, очень логично порассуждать о...