[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 14: «SSL и HTTPS», часть 1

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

У Сбербанка утекла адресная книга 421 000 сотрудников банка и дочерних структур

Неизвестный выложил в открытый доступ на форуме phreaker.pro базу данных сотрудников Сбербанка. Поля в БД: ФИО Логин во внутренней системе (совпадают с адресами электронной почты) Утечка представляет собой текстовый файл размером около 47 мегабайт, в котором содержится свыше 421 тыс. записей, пишут...

AntiFuzzing: Security through obscurity!?

Зачем заморачиваться и тратить деньги и ресурсы на security? Зачем утруждать себя постановкой Security Development Lifecycle (SDL)? Зачем заниматься интеграцией fuzzing’а в процесс разработки? Зачем занимать голову знаниями о различных фаззерах типа AFL, libfuzz и т.д.? Ведь можно “просто”...

Браузеры отказываются от поддержки TLS 1.0 и 1.1

В августе 2018 года IETF утвердил стандарт TLS 1.3 TLS 1.0 и TLS 1.1 скоро фактически прекратят своё существование. Уже сейчас телеметрия Firefox показывает, что эти протоколы составляют ничтожную долю HTTPS-трафика: 1,11% и 0,09%, соответственно. Подавляющее большинство сайтов сейчас используют...

Как написать сканер уязвимостей и зарабатывать на эксплойтах

TLDR: О том как я уволился с работы безопасника и написал свой сканер уязвимостей. И как на этом можно заработать. В конце куски кода сканера и спецификация. Кто и что взламывает. В 1970х, давным-давно, интернет выглядел вот так. Основную угрозу ему представляли исследователи и энтузиасты первыми...

Equifax: год спустя после крупнейшей утечки данных

Привет, Хабр! Все мы помним утечку персональных данных из баз данных Equifax (145.5 млн. клиентов). Спустя год в августе 2018-го года GAO (Счётная палата США (англ. The Government Accountability Office, аббр. GAO) является аудиторским, оценочным и аналитическо-следственным органом Конгресса США)...

Памятка по разновидностям фишинга

Мы с племянником решили внести свою лепту в дело противодействия фишингу и подготовили памятку. Распространяется безвозмездно. Вы можете скачать её и, распечатав, повесить у себя в офисе; разместить в посте в социальных сетях, добавить в буклет или книгу. Вот памятка: A теперь пояснения, почему...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 13: «Сетевые протоколы», часть 3

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Новый законопроект о защите больших пользовательских данных (БПДн)

Раньше серьезную инфраструктуру для хранения и анализа Больших данных (Big Data) могли позволить себе только масштабные организации. Сегодня же, большие данные находят все более разнообразное применение в самых различных областях. При этом, развитие Big Data не только открывает возможности, но и...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 13: «Сетевые протоколы», часть 2

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

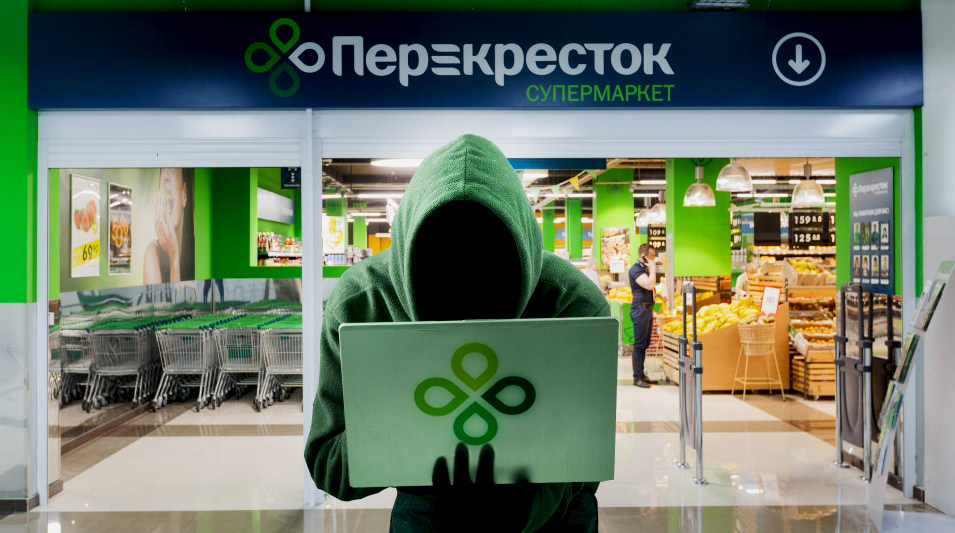

Майнинг еды или «Перекресток» глазами хакера

ВВЕДЕНИЕ Доброго времени суток, друзья. Кто читал мои предыдущие статьи, должны понимать, что это будет еще один увлекательный взлом. Вот только взламывать мы будем магазин еды. Скажу сразу, что это не просто взлом. Мы не будем использовать дыры в коде системе. Мы возьмем эту систему и просто...

Миллионы человек могут быть атакованы через уязвимость в платформе для конференций Cisco WebEx

Сервисы для проведения вебинаров и онлайн-совещаний Cisco WebEx занимают более половины мирового рынка веб-конференций (53%), их используют свыше 20 млн человек. На этой неделе специалисты SkullSecurity и Counter Hack обнаружили уязвимость в десктопной версии WebEx для Windows, позволяющую...

Путешествие в страну великанов: Обзор ONYX BOOX Gulliver

В конце концов Гулливер опять научился смотреть на людей, как на равных, а не снизу вверх и не сверху вниз. Смотреть таким образом гораздо удобнее и приятнее, не приходится задирать голову и не надо сгибаться в три погибели… Джонатан Свифт, Путешествия Лемюэля Гулливера Производители смартфонов и...

Обзор презентаций шестой конференции по промышленной кибербезопасности (Сочи, 19-21.09.2018)

«Лаборатория Касперского» опубликовала пресс релиз о шестой конференции по промышленной кибербезопасности (Сочи, 19-21.09.2018), организатором которой она же и являлась. Организаторы любезно предоставили слайды презентаций, обещают скоро выложить в сеть и видео докладов. На конференции мне...

Прослушивание разговоров и похищение клиентов

Если вы работаете в сфере услуг (особенно выездных), опасайтесь того, что ваши разговоры могут прослушивать и воровать клиентов. Читать дальше →...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 13: «Сетевые протоколы», часть 1

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Бэкдоры в микрокоде ассемблерных инструкций процессоров x86

Софту мы не доверяем уже давно, и поэтому осуществляем его аудит, проводим обратную инженерию, прогоняем в пошаговом режиме, запускаем в песочнице. Что же насчёт процессора, на котором выполняется наш софт? – Мы слепо и беззаветно доверяем этому маленькому кусочку кремния. Однако современное железо...

Руководители, хватит сбрасывать пользовательские пароли раз в месяц

День смены паролей, офис в городе Энске, реконструкция, цвет Если эта статья не проделала брешь в пространственно-временном континууме, то на дворе 2018 год, а в большинстве крупных организаций до сих пор меняют пароли каждые 30-90 дней. Тема того, что принудительная постоянная смена паролей лишь...