Про хранение паролей в БД

Сегодня посмотрим, как лучше всего хранить пароли в базе данных и как известные платформы решают эту задачу. Читать дальше →...

АНБ предложило стандарт шифрования для устройств Интернета вещей, но ISO его отвергло

Шифровальная машина Enigma. Ходят слухи, что это первое из устройств, куда внедрило бэкдор АНБ. Это произошло после WWII в сотрудничестве с фирмой-производителем Crypto AG. С тех пор внедрение таких бэкдоров стало чуть ли не стандартной практикой для американских разведчиков Многие говорят о...

CSRF-уязвимости все еще актуальны

CSRF (Сross Site Request Forgery) в переводе на русский — это подделка межсайтовых запросов. Михаил Егоров (0ang3el) в своем докладе на Highload++ 2017 рассказал о CSRF-уязвимостях, о том, какие обычно используются механизмы защиты, а также как их все равно можно обойти. А в конце вывел ряд советов...

Bobby Urban Lite: новый «урбанистический» рюкзак от XD Design

Компания Xindao и ее бренд XD Design в середине апреля удачно завершили краудфандинговую кампанию рюкзака Bobby Urban на Kickstarter. Не прошло и месяца, а деятельные голландцы представили очередную модификацию рюкзака. Новинка называется Bobby Urban Lite; посмотрим, что она из себя представляет....

FIDO2 — Пароли must die

Думаю, все вы неоднократно слышали о том что «пароли мертвы», «пароли вымирают», «новая технология убьет пароли» и тому подобное. Мы в FIDO Alliance как раз-таки пришли сообщить вам о том, что пароли все-таки вымрут… в аутентификации. Читать дальше →...

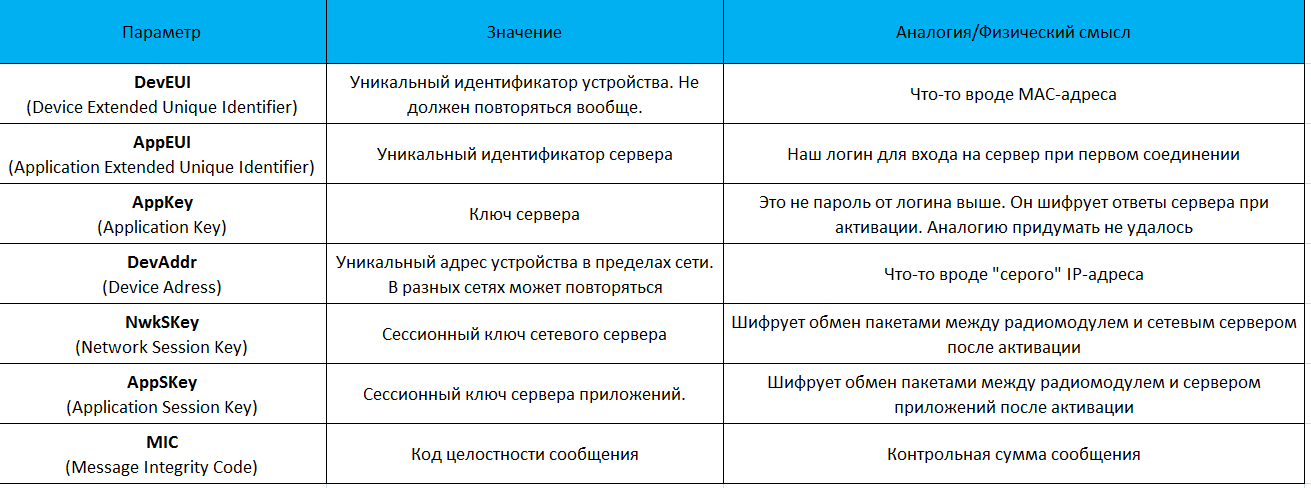

Записки IoT-провайдера. Активация и безопасность в LoraWAN

Здравствуйте, уважаемые любители Интернета Вещей. Продолжение записок IoT-провайдера. Первая часть > || > Вторая часть > || > Третья часть > || > Четвертая часть Сегодня пришло время поговорить о безопасности в LoRaWAN. Тут ходит много слухов и легенд. Мы попытаемся разобраться как это работает и в...

Как построить защиту от фрода в масштабах корпорации. Лекция на YaC 2018

29 мая прошла Yet another Conference 2018 — ежегодная и самая большая конференция Яндекса. На YaC этого года было три секции: о технологиях маркетинга, умном городе и информационной безопасности. По горячим следам мы публикуем один из ключевых докладов третьей секции — от Юрия Леонычева tracer0tong...

[Перевод] В клиенте Steam устранили опасную уязвимость, которая пряталась там десять лет

Ведущий исследователь Том Корт из компании Context, предоставляющей услуги информационной безопасности, рассказывает о том, как ему удалось обнаружить потенциально опасный баг в коде клиента Steam. Внимательно следящие за безопасностью PC-игроки заметили, что недавно Valve выпустила новое...

«Хорошо забытое старое»: электровелосипеды — от первых моделей к возможностям сегодняшнего дня

Сегодня рынок электровелосипедов по темпам роста не уступает сегменту своих старших собратьев — электромобилей. Только в 2016 году во всем мире было продано чуть меньше 35 млн электровелосипедов — 93% пришлось на Азиатско-Тихоокеанский регион. Однако их популярность растет не только в Азии, но и по...

Secure Data Act 2018 – в США планируют запретить бэкдоры в устройствах [опять]

В середине мая члены Конгресса США представили законопроект, который получил название Secure Data Act 2018. Он запретит правительству и государственным структурам требовать от производителей технических устройств встраивать в свои продукты бэкдоры. Принуждения нельзя будет добиться даже через суд....

Прибор ночного видения на базе тепловизионного модуля Flir Lepton 3

Ранее я написал статью о подключении к компьютеру тепловизионной приставки к смартфону Flir One Gen 2. Пришла пора вынуть из этой приставки модуль лептон и подключить к микроконтроллеру напрямую, собрав прибор ночного видения с разрешением 160x120 пикселей. Читать дальше →...

[Перевод] Стремление к прозрачности

Самый эффективный способ помочь другим — это помочь им помочь самим себе. Джерри Корстенс От переводчика. Предлагаю вашему вниманию перевод статьи CEO SpecterOps David McGuire «A Push Toward Transparency». Никакого отношения к данной компании я не имею и никогда не пользовался её продуктами,...

Игра в прятки, или первый ботнет, которому не страшен reboot

В конце апреля ИБ-исследователи из Bitdefender LABS обнаружили новую версию ботнета Hide and Seek (HNS), о котором стало известно в начале 2018 года. Он использует кастомный P2P-протокол и является первым ботнетом, который «выживает» даже после перезагрузки устройства, на котором закрепился....

[Из песочницы] Инфраструктура открытых ключей: утилита генерации запросов на квалифицированный сертификат

Одним из центральных объектом инфраструктуры открытых ключей (Public Key Infrastructure — PKI/ИОК) наряду с ключевой парой является сертификат, который сегодня фактически является аналогом гражданского паспорта. Читать дальше →...

После жалобы Павла Дурова Apple пропустила первое с апреля обновление «Телеграма» для iOS-пользователей

Всего сутки спустя после того как Павел Дуров публично пожаловался на блокировку компанией Apple обновлений Telegram в магазине приложений App Store, Apple наконец-то пропустила свежее обновление мессенджера для iOS-устройств своих пользователей. Версия 4.8.2 под заголовком GDPR Update уже доступна...

Двухфакторная аутентификация на сайте с использованием USB-токена. Как сделать вход на служебный портал безопасным?

Хакеры получили доступ к главному почтовому серверу международной компании Deloitte. Учетная запись администратора этого сервера была защищена только паролем. Независимый австрийский исследователь Дэвид Винд получил вознаграждение в размере 5 тыс. долларов за обнаружение уязвимости на странице для...

Mi Band 4 и Mi Band 5: будущее смарт-браслетов Xiaomi

В четверг китайская компания Xiaomi официально представила новый фитнес-браслет Mi Band 3. От предыдущей версии он отличается дизайном капсулы, чуть увеличенным дисплеем и поддержкой NFC-платежей для китайских пользователей. С Mi Band 3 можно плавать, а цена осталась такой же низкой, как и была....

ТОП 8 книг, которые стоит прочитать этим летом

Добрый день, уважаемые хабровчане! Поздравляем вас с первым днем лета! Лето – это время отдыха, но важно провести его еще и с пользой. Сегодня мы хотим отойти немного от нашей стандартной темы анализа данных в Splunk и представить вам на обозрение список книг, которые, по нашему мнению, стоит...