[Перевод] Рихард Цвиненберг (AMTSO): “Киберпреступность не имеет границ, но мы застряли с национальными законами…»

Наше сегодняшнее интервью с Рихардом Цвиненбергом (разработчиком одного из первых в мире антивирусов), который в мире ИТ-безопасности уже с конца 80-х годов, а начал «играть» с компьютерами еще в 70-х годах прошлого века. Читать дальше →...

CTFzone write-ups — MISC it all up

Друзья, по сложившейся за последний месяц традиции мы предлагаем вам начать новую неделю с нового райтапа. В этом посте мы подробно разберем задания из направления MISC, куда вошли все задания, не подходящие ни под какую другую категорию. Тут был нужен особенный креатив ;) Ветка MISC нашла отклик в...

Смотрим часть чужого избранного ВКонтакте

Кадры из фильма «50 оттенков серого» На этот раз с помощью незамысловатого куска кода на javascript заглянем в таинственные глубины человеческих предпочтений. А именно получим часть списка закладок («лайков» записей сообществ) аккаунта ВКонтакте. По данным wordstat.yandex.ru, до 2000 раз в месяц у...

Security Week 48: локер с техподдержкой, мутации Mirai, уязвимость в Firefox и Tor

Начнем наш пятничный вечерний дайджест с новости о криптолокере, который настолько плох с технической точки зрения, что это даже интересно. Хотя я не могу достоверно знать, что происходит по ту сторону ландшафта угроз, могу представить, как создатели более приличных троянов-вымогателей комментируют...

Сказание о Клеопатре и о российской криптографии (Продолжение)

С появлением библиотеки GCrypt-1.7.0 с поддержкой российской криптографии (ГОСТ 28147-89, ГОСТ Р 34.11-94/2012 и ГОСТ Р 34.10-2001/2012), стало возможным говорить о поддержке российского PKI в таких проектах как Kleopatra и KMail. KMail – это почтовый клиент, который для обеспечения безопасности...

Монополия на DDoS: Два хакера создали ботнет из 1 млн устройств на базе Mirai

В прошлом месяце были совершены атаки на крупные сайты вроде Twitter или Spotify, которые временно вывели их из строя. Для этого использовался ботнет Mirai, объединяющий 400-500 тысяч устройств интернета вещей. Теперь журналистам Motherboard стало известно о том, что двое хакеров сумели захватить...

CTFzone write-ups – Shall I reverse it too?

Друзья, едва мы опубликовали решения на четыре задания из категории Reverse, как тут же от вас начали поступать вопросы насчет того, где же задание на 1000. Мы решили вас долго не томить и готовы представить свежий райтап :) Как уже было сказано, таск на 1000 был одним из самых сложных заданий...

Mozilla и Tor закрыли критическую уязвимость, которая активно использовалась для деанонимизации пользователей Tor

Разработчики Mozilla и Tor в срочном порядке выложили патчи для браузеров, которые устраняют критическую 0day-уязвимость браузера под Windows, Mac и Linux. По мнению независимого эксперта, новый эксплойт почти в точности идентичен эксплойту для 0day-уязвимости 2013 года (исполнение произвольного...

[recovery mode] Пять аспектов информационной безопасности, которые изменятся с развитием мобильных сетей пятого поколения

Состоя в различных отраслевых организациях, компания Gemalto активно участвует в формировании новых стандартов мобильной связи пятого поколения (5G), обсуждая эти вопросы с другими участниками GSMA и NGMN. По мере приближения к коммерческому запуску сетей 5G, который, как предполагается, произойдет...

2.5F Аутентификация

Привет, привет! Поздравляю всех причастных с днем ИБэшника ) Хочу поделиться опытом по настройке 2.5 факторной аутентификации удаленных пользователей. Почему 2.5, думаю, вы поймете из содержания, если считать модель «1. Что знаю. 2. Что имею. 3. Кем являюсь» эталонной. Если заинтересовало, прошу!...

Уязвимость в управляющем софте позволяет перепрошить контроллеры Schneider Electric

Исследователи обнаружили уязвимость в софте, использующемся для разработки и развертывания кода на промышленных контроллерах Schneider Electric. Злоумышленники могут использовать ошибку для удаленного выполнения кода. Читать дальше →...

Злоумышленники рассылают фишинговые SMS сообщения от имени Apple

Фишинговые сообщения, которые злоумышленники распространяют с помощью сервиса коротких текстовых сообщений SMS, не являются чем-либо новым. Они узнают номера телефонов своих потенциальных жертв и используют актуальную на текущий момент тему для рассылки сообщений от имени выбранной компании....

Злоумышленники используют 0day уязвимость в веб-браузере Tor для кибератак

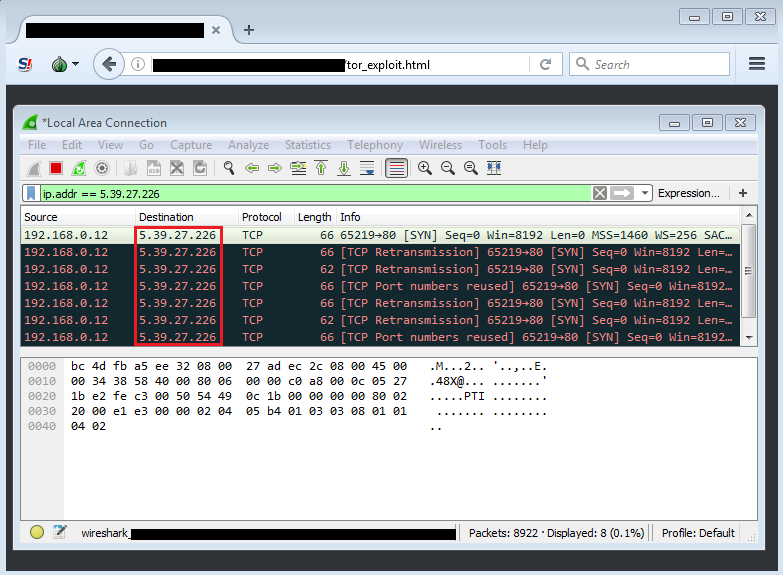

Новая уязвимость в веб-браузере Tor/Firefox используется для установки вредоносного ПО на компьютеры пользователей. Одной из первых эта информация появилась в списке рассылки (mailing list) Tor Project. Для эксплуатации уязвимости эксплойт использует специальным образом сформированные файлы HTML и...

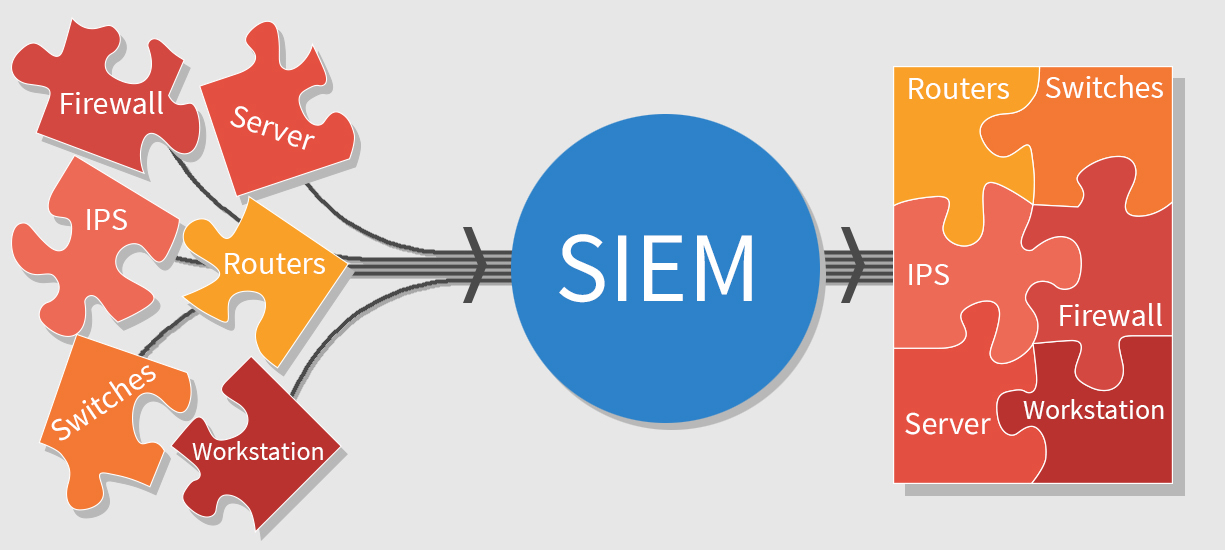

Поиск Use Case'ов для SIEM

Глоссарий: SIEM (Security Information & Event Management) — программно-аппаратный комплекс для сбора информации о событиях (логи), их корреляции и анализа. Wiki. Use Case (применительно к SIEM) — устоявшийся термин, обозначающий конкретный набор правил/скриптов и/или механизмов визуализации....

CTFzone write-ups – Shall I reverse it?

Друзья, бурные выходные прошли, и мы готовы представить вам новую партию райтапов – на этот раз мы подробно разберем задания ветки Reverse. Надеемся, вы уже разобрались с двумя заданиями из OSINT и готовы полностью погрузиться в процесс реверс-инжиниринга. Обещаем, будет интересно ;) Это...

Злоумышленники обещают пользователям бесплатные билеты авиакомпании Emirates

До праздников в конце года остается не так много времени и пользователи заранее планируют бронирование билетов на самолет для посещения близких, друзей или же просто для отдыха. Как и следовало ожидать, киберпреступники активизируют свою деятельность в такое время, рассчитывая обмануть как можно...

Токены PKCS#11: сертификаты и закрытые ключи

Токены PKCS#11 выполняют не только криптографические функции (генерация ключевых пар, формирование и проверка электронной подписи и другие), но и являются хранилищем для публичных (открытых, PUBLIC KEY) и приватных (закрытых, PRIVATE KEY) ключей. На токене также могут храниться сертификаты. Как...

ZeroNet — По настоящему распределенная сеть: Социальная сеть,Wiki движок (изменения за полгода)

Кто о чем а shifttstas о распределенных сетях Прошёл почти год, с последнего обзора сети ZeroNet, за это время в сети произошло много интересного. В этом выпуске: Какие изменения были в ядре ZeroWiki — распределенная википедия Распределенная соц-сеть (больше похожа на твиттер, но без ограничения...