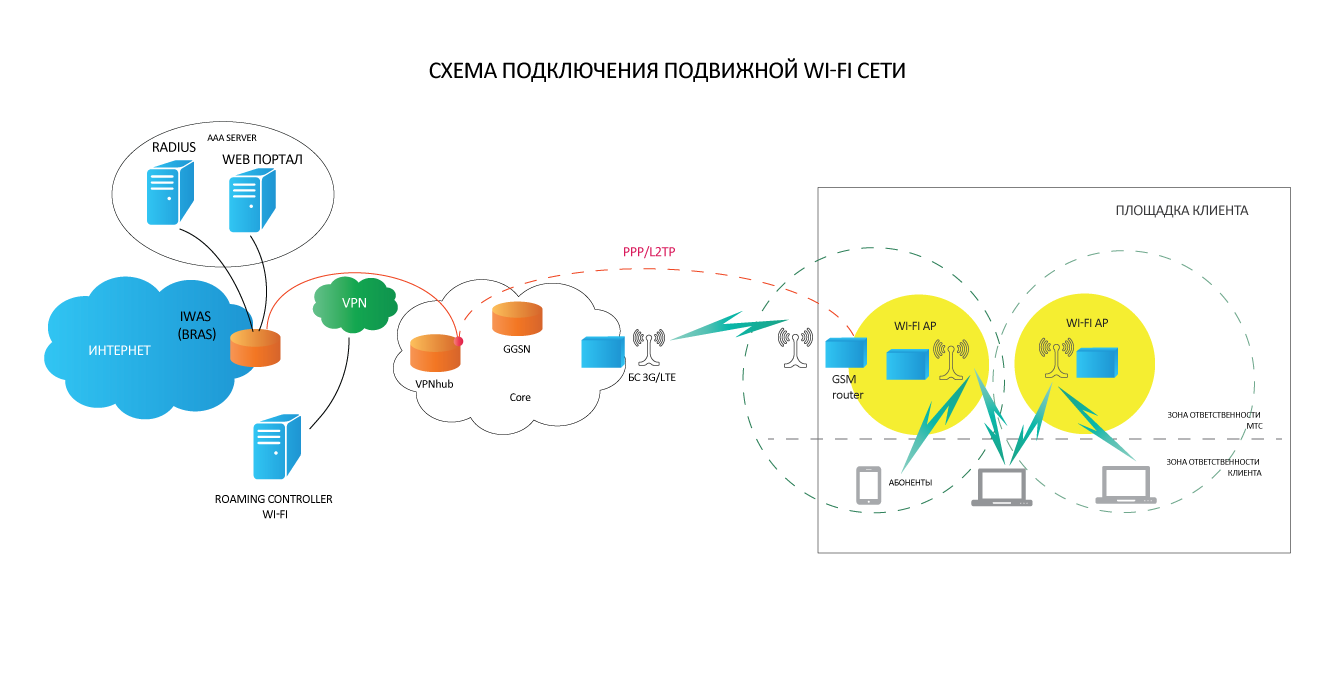

Как делают Wi-Fi-сеть в общественном транспорте

В прошлый раз мы говорили о том, как МТС строит публичные фиксированные Wi-Fi-сети для бизнеса с идентификацией пользователей: в кафе, ресторанах, в бизнес- и торговых центрах. Сегодня поговорим о том, как мы строим подвижные Wi-Fi-сети – то есть сети, которые не имеют постоянной локации. Например,...

Власти США разрешили исследователям заниматься пентестами и реверс-инжинирингом без юридических последствий

В пятницу, 28 октября, на сайте библиотеки Конгресса США был опубликован обновленный список исключений из правил закона Digital Millennium Copyright Act (DMCA), запрещающих осуществление «обхода цифровых средств управления доступом». Эти правила регулируют условия, на которых частные пользователи...

Находим ошибки в коде проекта LLVM с помощью анализатора PVS-Studio

Около двух месяцев назад я написал статью о проверке компилятора GCC с помощью анализатора PVS-Studio. Идея статьи была следующая: предупреждения GCC — это хорошо, но недостаточно. Надо использовать специализированные инструменты анализа кода, например, PVS-Studio. В качестве подтверждения я...

Хакеры Shadow Brokers опубликовали новую порцию данных группировки Equation Group

Хакеры Shadow Brokers получили всемирную известность после публикации секретных данных элитной кибергруппировки Equation Group, которая использовала в кибератаках сложное и хорошо разработанное кибероружие. Опубликованный хакерами ранее архив eqgrp-free-file содержал несколько 0day эксплойтов для...

Массовое ограбление покупателей Fix-Price

Большинство людей думают, что их очень сложно ограбить, но когда грабителям помогает сам магазин — всё становиться в разы проще. Я расскажу как толпе школьников удалось обнести клиентов магазина на огромные суммы и как работники магазина этому поспособствовали. Читать дальше →...

Security Week 43: атака на серверы Dyn, жизнь поддельного техсаппорта, уязвимость в Linux

Главной новостью недели стала атака на DNS-серверы компании Dyn в прошлую пятницу. Мощная DDoS-атака началась утром по времени США, проходила в два этапа и на несколько часов привела к проблемам с доступом или же к полной недоступности множества сайтов-клиентов Dyn (новость). Среди пострадавших —...

В процессорах Intel обнаружена ошибка, позволяющая обходить защиту ASLR

Рандомизация адресного пространства (Address Space Layout Randomization, сокращенно ASLR) — это механизм обеспечения безопасности, встроенный в популярные операционные системы. Его суть сводится к рандомизации виртуальных адресов памяти различных структур данных — угадать расположение в памяти...

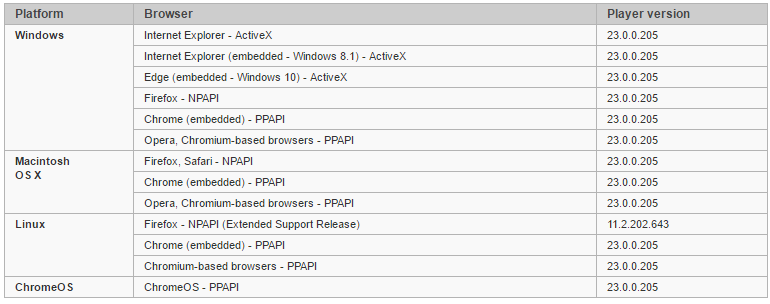

Adobe выпустила экстренное обновление для Flash Player

Adobe выпустила экстренное обновление APSB16-36, которое исправляет критическую уязвимость CVE-2016-7855 типа Remote Code Execution (RCE). Уязвимость находится на стадии активной эксплуатации злоумышленниками. Как в случае и с другими уязвимостями Flash Player, CVE-2016-7855 позволяет атакующим...

[Перевод] Безопасность в IoT: Azure IoT Suite для тех, кто начинает с нуля

Представляем перевод серии статей, посвященных безопасности в IoT. Первый материал будет более теоретический и посвящен обзору возможностей Microsoft Azure IoT Suite. Читать дальше →...

Криптографический токен PKCS#11 как облачный сервис

В криптографии PKCS#11 (или Cryptoki — cryptographic token interface) является одним из стандартом Public-Key Cryptography Standards (PKCS), разработанным RSA Laboratories, для взаимодействия программ с криптографическими токенами, смарт-картами и другими аналогичными устройствами с помощью...

[recovery mode] Двухфакторная аутентификация и открытые двери

Sony все же добавила двухфакторную аутентификацию для защиты ста с лишним миллионов учетных записей пользователей в своей сети Sony PlayStation Network. Этого шага уже давно ждали пользователи PSN, особенно после знаменитого взлома в 2011 году, в результате которого доступ к игровому сервису был...

Деятельность кибергруппировки Sednit под микроскопом — Часть 2

Наши специалисты опубликовали вторую часть детального исследования деятельности и вредоносного ПО кибергруппировки Sednit. В предыдущей части мы публиковали информацию о фишинговых сообщениях и механизмах компрометации пользователей со стороны этой группировки, а также упомянули используемые ими...

Исследователи создали эксплоит для получения root-доступа к Android-смартфонам с помощью уязвимости Rowhammer

Международная группа исследователей из Австрии, Нидерландов и США, информационной безопасности разработала атаку, позволяющую получить root-доступ к большому количеству Android-устройств, пишет издание Ars Tehnica. Для этого эксплуатируется техника Rowhammer, позволяющая осуществлять манипуляции с...

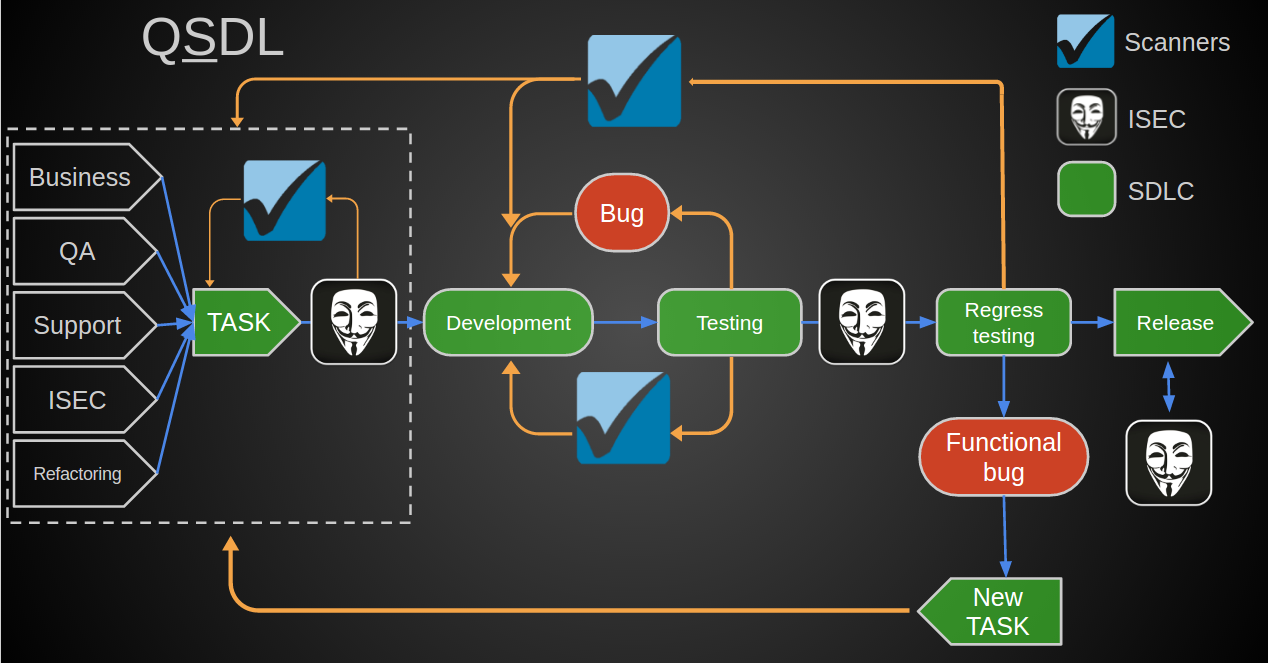

[Из песочницы] QIWI Security Development Lifecycle

В определенный момент в жизни почти каждой финтех-компании настает время, когда количество приложений внутренней разработки начинает превышать число разработчиков, бизнес хочет больше новых фич, а на Bug Bounty продолжают сдавать все новые и новые уязвимости… Но при этом есть потребность быстро...

Ботнет Mirai использовался для мощной DDoS-атаки на компанию Dyn

В пятницу прошлой недели существенная часть глобальной сети Интернет работала с перебоями или была недоступна вовсе на несколько часов. У пользователей наблюдались проблемы с доступом к таким сервисам как Twitter, Amazon, Tumblr, Reddit, Spotify, а также Netflix. Возникает вопрос, кем была...

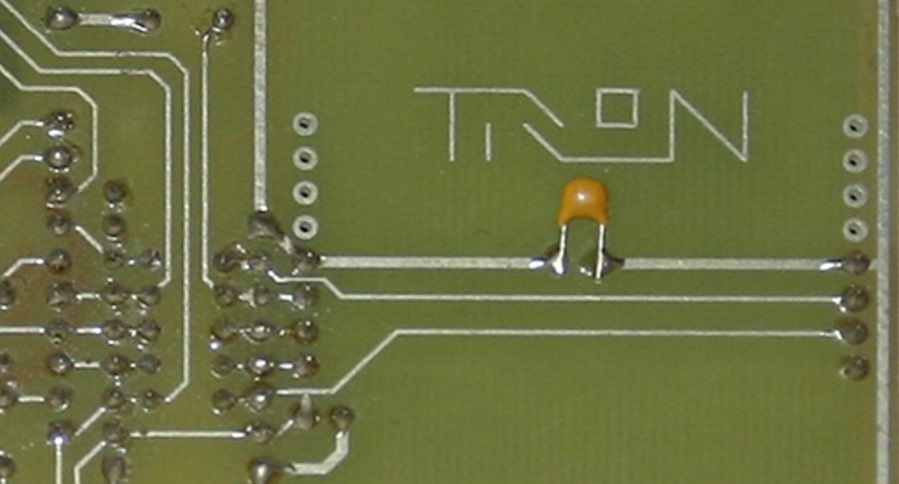

Досье на хакера: Борис Флорикик aka Tron, создатель первого Криптофона

Борис Флорикик (8 июня 1972 — 17 октября 1998), известный под псевдонимом Tron, был немецким хакером и фрикером, чья смерть, наступившая при невыясненных обстоятельствах, привела к появлению в немецкой прессе большого количества гипотез из разряда «теорий заговора». Он был также известен благодаря...

Всем привет, я вебмастер и меня виагра

Доброго времени суток Хабр, Заголовок конечно же врёт, я не вебмастер. Точнее сказать, не могу зваться им после произошедшего. Я расскажу о том, как взломали мой хостинг и как я это событие проглядел, заметив лишь случайно, а также немного расследования. Надеюсь, мой опыт окажется полезным. Всем...

[Из песочницы] Для новичков. XSS и ошибки разработчиков на веб-сервисах

Сначала разберем, что такое XSS и его виды. XSS — Cross-Site Scripting — Одна из множества уязвимостей веб приложений, которая позволяет внедрить вредоносный код, на страницу. Есть 2 типа XSS: Пассивная — XSS, которая статично находится на странице Активная — XSS, которая динамично отображается на...