End-to-end шифрование, теперь это просто

Шифрование. Вопрос, к которому многие разработчики подходят с благоговением и опаской. За последние пару десятков лет многие пытались изменить этот неидеальный мир и многие достигали успеха. Но одна вещь оставалась неизменной — создать безопасное приложение до сих пор могут позволить себе далеко не...

NFC – в массы. Новые технологии на Евровидении, музыкальных и спортивных площадках

Являетесь ли вы футбольным болельщиком или музыкальным фанатом, вам наверняка знакомы те неповторимые ощущения единения, которые возникают, когда люди собираются вместе, чтобы посмотреть великолепное шоу на большой арене. Тем не менее, набитые битком трибуны и десятки тысяч зрителей на стадионе...

Антивирус как угроза

Большинство людей не рассматривают средства антивирусной защиты как источник дополнительной угрозы. Антивирусы воспринимаются как доверенные приложения, которые за счет некоторых потерь производительности способны обеспечить защиту информационной системы от самых разных атак. В результате антивирус...

[Перевод - recovery mode ] Введение в OAuth (в простых словах)

Социальные сети входят в нашу жизнь все глубже и глубже. Зачастую для многих это является и средством заработка, и основным инструментом работы. Бывает и такие случаи, когда одному сайту требуется ваша личная информация с другого, например, автоматический постинг в Twitter из Bitly. Чтобы такой...

VPN всем, всем VPN

Друзья! Consumor aliis inserviendo — девиз нашей команды этой весной! В общем, улыбаемся и пашем. Плоды труда налицо и нам есть чем вас порадовать. Мы открываем новый проект: VPN21 — это доступный VPN сервис. Проведя анализ текущих реалий Рунета, думаем, что сервис будет актуален для всех нас. На...

Большой куш: Почему хакеры атакуют систему финансовых переводов SWIFT

Систему SWIFT ежедневно используют для осуществления переводов и расчетов на миллиарды долларов тысячи финансовых организаций по всему миру. В конце апреля 2016 года организация предупредила клиентов о растущем числе хакерских атак, в ходе которых злоумышленникам удавалось отправлять через систему...

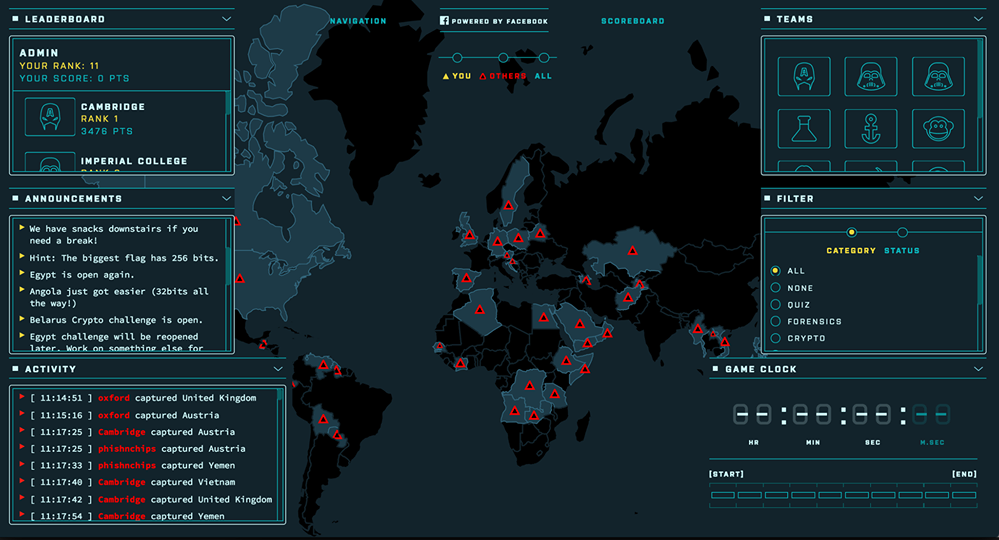

Facebook выложил на Гитхаб свою платформу для проведения CTF — Facebook CTF

Facebook CTF — это платформа для организации соревнований CTF (capture the flag), а именно — двух его разновидностей: Jeopardy — классический CTF с набором заданий. Доступ к следующему можно получить лишь правильно решив предыдущее; King of the Hill — вид CTF, в котором нужно максимальное время...

Деловая программа PHDays: откровенное обсуждение сложных вопросов

Можно ли защитить предприятия и транспорт от угроз четвертой промышленной революции, известной как Индустрия 4.0? Придет ли рынок ИБ к сервисной модели? Не пора ли выбрасывать антивирусы и IDS на свалку? Станет ли SIEM ответом на все вопросы? Как вычислить инсайдера?.. Эти и другие темы войдут в...

[Перевод] Целенаправленные атаки на гостиничные сети: практический пример

Недавно был опубликован отчет, в котором сообщалось о многочисленных кибер-атаках на крупные гостиничные сети. Атаки, главным образом, были направлены на кражу данных банковских карт клиентов. Для этого хакеры заражали POS-терминалы в отелях. Несколько дней назад один из клиентов Panda Security,...

Невизуальные методы защиты сайта от спама. Часть 2. Истинное лицо символов

Продолжение статьи Невизуальные методы защиты сайта от спама Часть 2. Истинное лицо символов Невизуальные методы защиты сайта от спама используют, в частности, анализ переданного текста. Спамеры используют много приёмов, чтобы усложнить такой анализ. Здесь будут показаны примеры одного из них, а...

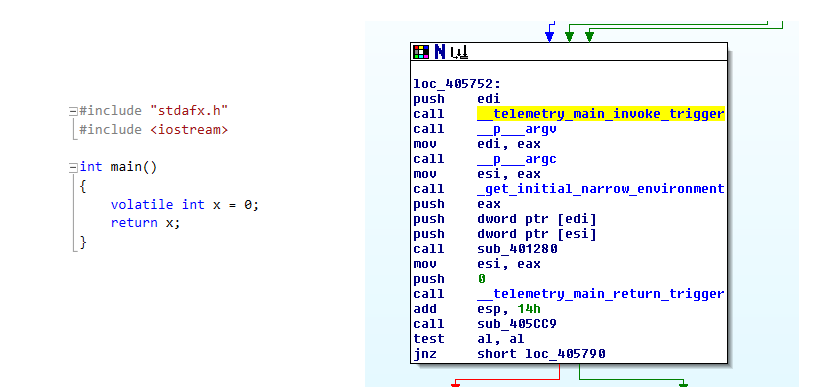

Microsoft избавится от телеметрии в Visual C++ в Update 3

Месяц назад Евгений Гречников grechnik опубликовал пост «Стандартная библиотека Visual Studio 2015 и телеметрия», в котором рассказал об интересной находке: оказалось, что в любом бинарнике, скомпилированном VS2015 из программы на C или C++, есть код, который может писать логи — и выглядело это всё...

PornHub запускает публичную программу Bug Bounty

(Изображение — thenextweb.com) И это будет, пожалуй, самая интересная программа по поиску уязвимостей из всех существующих. Читать дальше →...

Заметки с конференции Interop Las-Vegas 2016 по теме сетевой безопасности

What's next for network security, или исчезновение «железного» сегмента в эру мобильных технологий, облачных сервисов и интернета вещей, и его влияние на принципы ИБ. Ниже представлена вольно переведенная нами выдержка из выступлений участников независимой технологической конференции Interop,...

Закрывается продажа билетов на PHDays VI

До старта международного форума по практической безопасности Positive Hack Days остались считанные дни. У вас есть последний шанс принять участие. Билеты в продаже до 13 мая — купить их можно на странице runet-id.com/event/phdays16. Напоминаем, что PHDays VI состоится 17 и 18 мая 2016 года в Центре...

Интересный способ доставки зловредов или как «хакеры» взламывают «мошенников»

Недавно читал статью о поиске информации в документах, загруженных в документы Вконтакте. Начал руками вводить ключевые слова «паспорт», «скан» и обнаружил целую кучу архивов с вирусами (скрин), предназначенных для тех, кто ищет документы по определенным запросам (результаты проверки virustotal)....

Ищем уязвимости с помощью google

Любой поиск уязвимостей на веб-ресурсах начинается с разведки и сбора информации. Разведка может быть как активной — брутфорс файлов и директорий сайта, запуск сканеров уязвимостей, ручной просмотр сайта, так и пассивной — поиск информации в разных поисковых системах. Иногда бывает так, что...

Средства сбора данных в компьютерно-технической экспертизе

В этой статье я расскажу о некоторых особенностях различных способов создания копий (образов) носителей информации в компьютерной криминалистике (форензике). Статья будет полезна сотрудникам отделов информационной безопасности, которые реагируют на инциденты ИБ и проводят внутренние расследования....

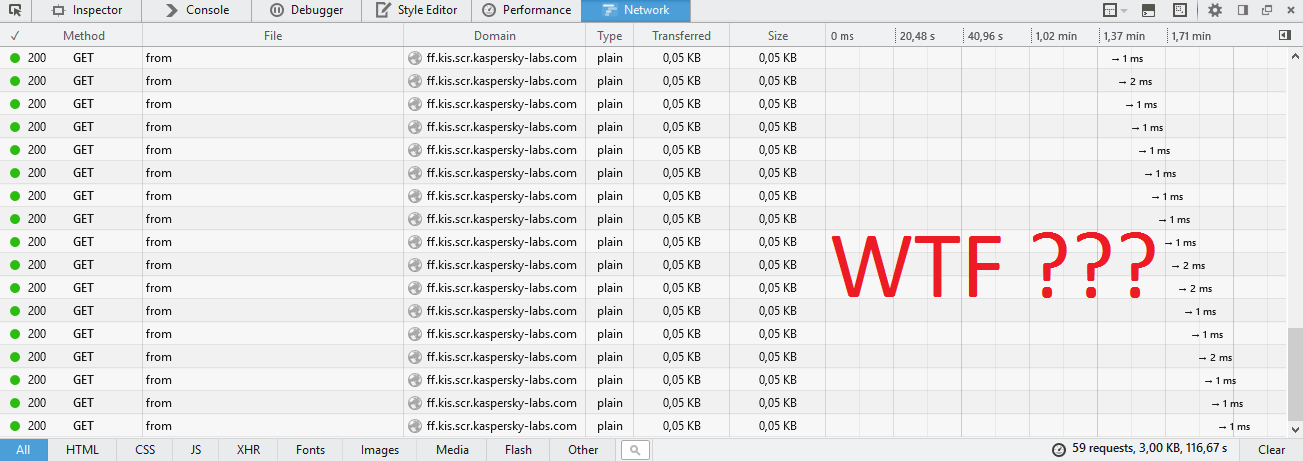

Как отключить инъекцию скрипта ff.kis.scr.kaspersky-labs.com при использовании Kaspersky Internet Security 2016

Если у вас установлен антивирус Kaspersky Internet Security 2016, вы, вероятно, неоднократно сталкивались с инъекцией скрипта ff.kis.scr.kaspersky-labs.com/USER_ID/main.js в код страниц браузера. Если для рядового пользователя ничего страшного в этом, наверное, нет, то для веб-разработчика...