[Перевод] 7 онлайн сканеров для поиска открытых портов на сервере

От переводчика. Привет, сегодня я хочу опубликовать перевод статьи со списком сервисов, которые помогут найти открытые порты на серверах. Надеюсь, что статья окажется полезной. Если вы размещаете свои веб-приложения на администрируемом сервере или шаред хостинге, тогда Вам не о чем беспокоиться....

Решение давно существующих проблем безопасности BLE-маячков. Eddystone-EID. Eddystone GATT service и Beacon Tools

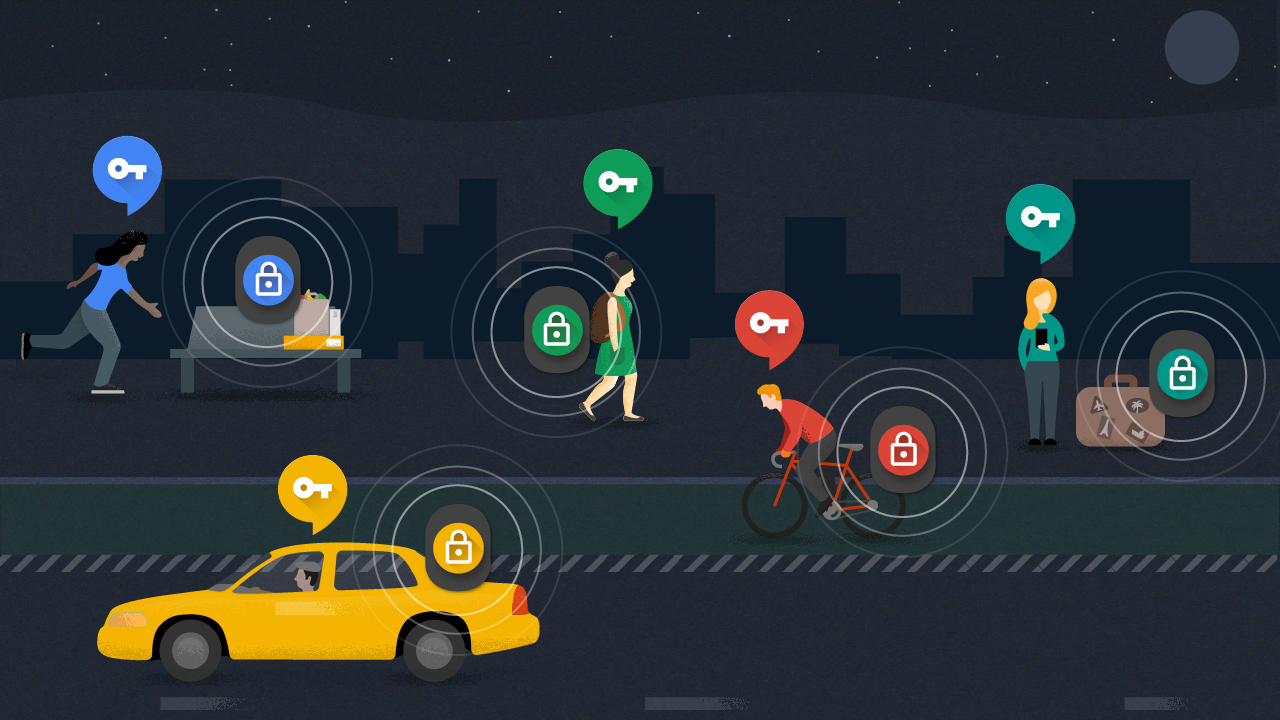

В июле прошлого года был запущен проект Eddystone, открытый и расширяемый стандарт от Google, определяющий формат сообщений для Bluetooth Low Energy (BLE) маячков и нативно поддерживаемый в Android, iOS, и браузером Chrome. Маячки могут отмечать важные и интересные места или объекты понятным для...

[Из песочницы] Открытый Server-status в Электронном правительстве Казахстана или как получить базу данных граждан

Ранее мы сообщали об уязвимостях на портале «Электронного правительства» Казахстана, причинами которых являлись ошибки разработчиков. Сейчас же хотим рассказать об одной уязвимости, причиной которой стали не разработчики, а скорее администраторы. Одна «незначительная» деталь, которая может привести...

Как внедряется система безопасной печати на ближайшее к пользователю устройство (follow-me printing)

Предположим, вы банк, нефтяная компания или просто параноик. Вам хочется, чтобы: Уборщицы, враги и рептилоиды не забирали документы из принтеров. Память принтера надёжно очищалась после печати. Нецелевая печать отсутствовала. Большие задания автоматически перенаправлялись на устройства с дешёвым...

Уязвимость ли в RemoteApp?

Столкнулся с ситуацией, когда при работе в RemoteApp в ОС Windows 7 Professional x64 сохраняются введенные учетные данные, даже если в настройках приложения «Подключение к удаленному рабочему столу» не активирован параметр «Разрешить мне сохранять учетные данные». В связи с этим возникает два...

Хакер рассказал о компрометации Hacking Team

Спустя почти год после компрометации кибергруппы Hacking Team, наконец стали известны детали этого инцидента, а именно, кто за этим стоял, а также мотивация такого действия. Издание Motherboard опубликовало детали компрометации HT, которые основаны на появившейся на ресурсе pastebin информации (на...

Security Week 15: Badlock не впечатлил, больше криптолокеров, еще одна уязвимость в iMessage

Предположим, что апокалипсиса не будет. Неверный подход к безопасности новых устройств и софта не приведет к массовому выходу компьютерных систем из строя: ПасьянсОфис не упадет, светофоры не погаснут, машины с автопилотом без проблем довезут людей до дома. Это не значит, что можно кодить...

VolgaCTF: подведение итогов первого тура

25-27 марта прошел заочный тур командных соревнований по информационной безопасности VolgaCTF 2016. И сегодня мы публикуем итоги. В этом году чемпионат проходил под знаменем борьбы за свободное ПО: участникам предлагалось найти информацию об искусственном интеллекте GAI, разработанном...

Интернет вещей (IoT) – вызовы новой реальности

В основе концепции IoT лежит повсеместное распространение интернета, мобильных технологий и социальных медиа, при этом сама идея поддерживается нашим стремлением сделать мир удобнее, проще, продуктивнее и безопаснее в самом широком смысле. Читать дальше: Зачем он нужен, и к чему готовиться...

Приглашаем на семинар RISSPA 20 апреля

20 апреля в офисе Mail.Ru Group соберутся эксперты в области информационной безопасности на семинаре ассоциации RISSPA «Безопасная разработка и защита приложений». Читать дальше →...

[Перевод] v3.14.1592-beta2: все, что вы хотели знать о семантическом версионировании

Усилия и деньги, вкладываемые в продвижение языка Go, часто приносят пользу и другим разработчикам. В конце прошлого года на сайте gopheracademy была опубликована очень удачная статья о семантическом версионировании. Том самом, которое используется в npm, начинается с домика ^ и все ломает. Под...

Хакеры продали ФБР секрет взлома iPhone

Журналистка Ellen Nakashima издания Washington Post опубликовала первую публичную информацию относительно ситуации со взломом iPhone 5C, работающим под iOS 9. Именно этот смартфон использовался террористом из Сан-Бернардино и послужил настоящим камнем преткновения между ФБР и Apple в вопросе...

ТОП-5 докладов с конференции по мобильной разработке Mobius 2015

В прошлом году в Питере мы провели Mobius 2015 – конференцию для опытных разработчиков под мобильные платформы. Конференция собрала порядка 300 разработчиков, из которых более 200 пишут под Android, более 150 – под iOS, и порядка сотни – под остальные платформы (как вам такая арифметика?). Ключевой...

Победитель Password Hashing Competition Argon2 или еще раз о медленном хэшировании

Привет, %username%! Ранее мы уже затрагивали тему замедления хэширования. Это было еще до введения моды на быстрые хэшедробилки aka майнеры. Как оказалось, тема намного серьезней, чем «прокрутить хэш 100500 раз и подмешивать к нему всякий мусор», потому что GPU и спец девайсы драматически ускоряют...

BYOD — удобство против безопасности

Повсеместное использование стратегии Bring Your Own Device (BYOD, использование персональных устройств в рабочих целях) во всех сферах деятельности позволяет ускорить бизнес-процессы, практически мгновенно получать актуальную информацию и упростить коммуникацию с коллегами. При видимом удобстве...

Microsoft добавила в Windows 10 очередную функцию защиты от эксплойтов

Речь про тот же Windows 10 Insider Preview Build 14316, который упоминался нами несколько раз в предыдущих постах, посвященных подсистеме Ubuntu Linux. В новом билде Windows 10 изменения не обошли и ядро. Microsoft добавила туда новый объект ядра под названием RegistryTransaction с соответствующими...

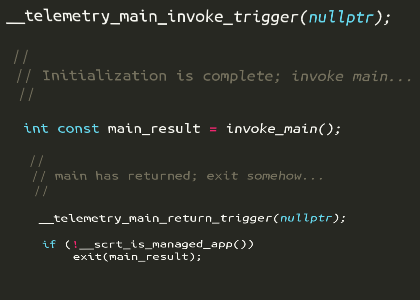

Стандартная библиотека Visual Studio 2015 и телеметрия

Преамбула Программы на C и C++, как правило, проводят бо́льшую часть своей жизни внутри функции main() и функций, прямо или косвенно вызываемых из main(). Тем не менее, на самом деле выполнение программы начинается вовсе не с main(), а с некоторого кода из стандартной библиотеки, поставляемой...

По следам SSH

В 2015 году поднялась большая шумиха, когда по всему миру на различных узлах были обнаружены одинаковые SSH-отпечатки. Далее шума дело не пошло, но осадок остался. Попробуем разобраться, в чем основная опасность таких «дублей». Большая часть собранных данных актуальна для 2015 года. Читать дальше...