[recovery mode] Symantec самовольно выпустил сертификат для google.com и www.google.com

Незамеченным на Хабре остался инцидент с выпуском сертификата для доменов google.com и www.google.com удостоверяющим центром компании Symantec. Об этом сообщается в блоге «корпорации добра». Сертификат был выпущен 14 сентября примерно в 19:20 (GMT) удостоверяющим центром Thawte (принадлежит...

[recovery mode] Технический способ защиты от неправомерной выдачи дубликатов сим-карт (и вообще персональных данных), реализуемый на уровне оператора

Последние пару недель наблюдаю как рунет шумит на тему мошенничества с дубликатами симок. На хабре вот тоже про это уже писали. При этом проблема эта совершенно не новая, но всплывает постоянно и все более интенсивно. В связи с этим мне хотелось бы рассказать о том, как справляется Deutsche Telekom...

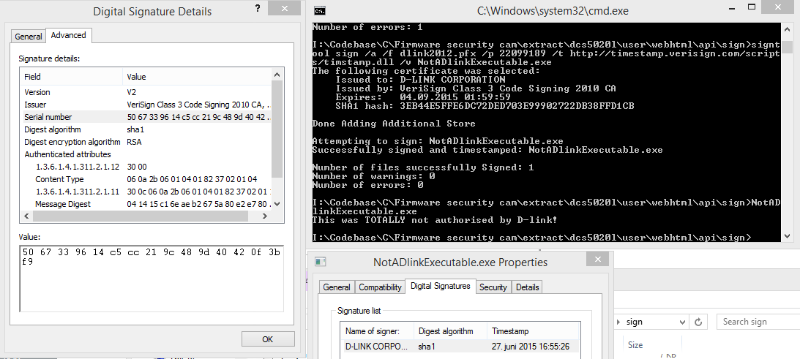

Компания D-Link по ошибке опубликовала секретные ключи для подписи прошивок

Производитель маршрутизаторов и другого оборудования D-Link случайно опубликовал секретные ключи шифрования сертификатов для подписи программного обеспечения, в том числе прошивок устройств. Пользователь под ником bartvbl приобрел камеру видеонаблюдения D-Link DCS-5020L и скачал обновление...

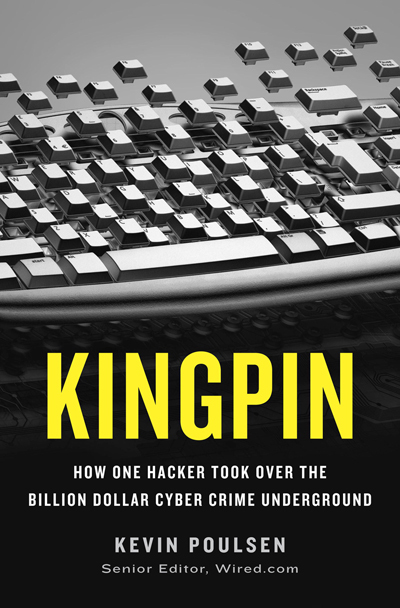

Подпольный рынок кардеров. Перевод книги «KingPIN». Глава 7. «Max Vision»

Кевин Поулсен, редактор журнала WIRED, а в детстве blackhat хакер Dark Dante, написал книгу про «одного своего знакомого». В книге показывается путь от подростка-гика (но при этом качка) до матерого киберпахана, а также некоторые методы работы спецслужб по поимке хакеров и кардеров. Начало и план...

Еще один способ отключения сбора телеметрии в OC Windows 10

Микрософт с помощью пасьянса и косынки учила пользователей пользоваться мышью, теперь с помощью windows 10 учит читать лицензионное соглашение. После выхода windows 10 сразу появились сообщения о сборе информации о действиях пользователей и много обсуждений, что делать. Достаточно быстро...

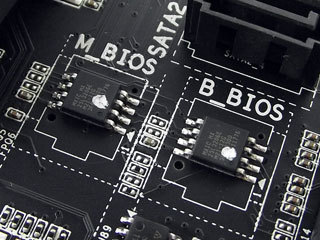

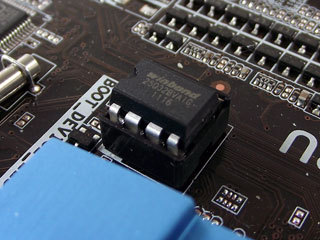

О безопасности UEFI, часть четвертая

Продолжаем говорить о безопасности UEFI, на этот раз речь пойдет об атаках на NVRAM и защите от них. Неплохая, казалось бы, идея о том, что на микросхеме SPI можно хранить настройки практически вечно, не полагаясь на ненадежную и зависящую от батарейного питания CMOS SRAM, сыграла с разработчиками...

Как обойти экран блокировки в iOS не зная пароль

С удивлением обнаружил, что Хабр обошла новость о том, что любой желающий может обойти экран блокировки iPhone и получить доступ к приватным данным, например, фотографиям и телефонной книге. При условии, что на смартфоне включена Siri. Для тех, кто не хочет смотреть видео или у кого не получилось...

Эксплоит на миллион

Вчера в сети появилась информация, что независимые торговцы эксплоитами в программном обеспечении назначили награду в один миллион долларов США тому, кто предоставит информацию о рабочей уязвимости «нулевого дня» в iOS 9. Награду для специалистов в области безопасности и хакеров, которые смогут...

Крипто-поГОСТ

Краткий обзор перечня отечественных стандартов по криптографии. для интересующихся...

Оператор мобильной связи не в силах предотвратить выдачу дубликатов сим-карт злоумышленникам

В интернете набирает обороты история с многократной выдачей дубликата одной и той же сим-карты злоумышленникам и последующим хищением средств. Вкратце, мошенники, используя подложную доверенность, оформили выдачу дубликата сим-карты жертвы, а затем, используя дубликат, похитили с различных...

Практическая подготовка в пентест-лабораториях. Часть 3

«Корпоративные лаборатории» — программа профессиональной подготовки в области информационной безопасности, состоящая из теоретической (курсы-вебинары) и практической подготовки (работа в пентест-лабораториях). В данной статье будет рассмотрено содержание именно практической базы, составляющей...

XcodeGhost — malware apocalypto для iOS

Исследователи известной американской security-компании Palo Alto Networks сообщили об обнаружении множества вредоносных приложений в App Store. Этот магазин приложений поддерживается компанией Apple и известен как самый достоверный и безопасный центр дистрибуции приложений для iOS. Особенность...

[Из песочницы] JSON Web Token и sliding expiration в web-приложении

В web-приложениях наиболее распространенным методом аутентификации до настоящего времени являлось использование файлов cookies, которые хранят идентификатор серверной сессии и имеют свой срок годности (expiration date). При этом существует возможность эту дату автоматически продлевать при очередном...

Почта на Mail@Ru ведёт себя так удобно, что аж страшно

Сервис почты и команда юзабилистов Mail@RU создали сервис настолько удобный, что порой становится страшно. Для примера проведём эксперимент. Читать дальше →...

В Китайском AppStore были обнаружены 39 заражённых приложений из-за модифицированной версия Xcode

Фирмой Palo Alto Networks был обнаружен вирус в iOs. Он попал через модифицированную версию инструмент Xcode от Apple — XcodeGhost. Читать дальше →...

О безопасности UEFI, часть третья

Продолжаем разговор о безопасности UEFI. На этот раз речь пойдет об опубликованной в конце 2014 года серьезной уязвимости в реализации ACPI S3 (Sleep Mode), ее эксплуатации и последствиях. Основная «фишка» этой уязвимости в том, что она вскрыла целый класс проблем безопасности UEFI, вообще не...

DoS эксплойт Chrome и некоторых других браузеров

Помните пост про эксплойт скайпа? Сегодня обнаружился похожий эксплойт для браузера Chrome и некоторых браузеров на его движке, который приводит к падению браузеров целиком или только отдельной страницы. Подробнее...

О безопасности UEFI. Часть вторая

Продолжаем начатый в прошлом посте разговор о безопасности UEFI, об угрозах и имеющихся защитах от них. В этот раз речь пойдет об SMM, о том, как он устроен и работает, и почему является желанной целью для атаки. Пропустившим нулевую и первую части сего опуса — рекомендую прочесть сначала их,...