[Перевод] Как хакнуть Github и заработать $35000?

Когда я нашёл эту уязвимость и сообщил о ней, она стала моим первым оплаченным баг-репортом на HackerOne. $35,000 — это также самая высокая награда, которую я получил от HackerOne (и я считаю, что самая высокая оплата от GitHub на сегодня). Многие найденные ошибки, кажется, — это удача и интуиция,...

[Перевод] Восемь «забавных» вещей, которые могут с вами произойти, если у вас нет защиты от CSRF-атак

Восемь «забавных» вещей, которые могут с вами произойти, если у вас нет защиты от CSRF-атак Введение В качестве программистов Typeable мы видим свою основную цель в том, чтобы приносить пользу нашим заказчикам. Однако я только что потратил некоторое количество денег заказчика и целый день на то,...

Android — запрещенные приемы

В данной статье проведем попытку изучения используемых конструкций языка программирования для работы вредоносного программного обеспечения. Основная задача — выяснить, содержат ли вредоносы для ОС Android какие-либо полезные и интересные недокументированные возможности ОС или же это просто...

JavaScript prototype pollution: практика поиска и эксплуатации

Если вы следите за отчетами исследователей, которые участвуют в bug bounty программах, то наверняка знаете про категорию уязвимостей JavaScript prototype pollution. А если не следите и встречаете это словосочетание впервые, то предлагаю вам закрыть этот пробел, ведь эта уязвимость может привести к...

Подтверждение номеров телефона без SMS

Сегодня компаниям все чаще нужно верифицировать клиента не только по email, но и по телефонному номеру. Проблем с подтверждением номера по смс две — это дорогой для компании и не всегда безопасный способ — клиенты часто используют временные виртуальные номера. Предлагаем простой API метод для...

Проблемы безопасности онлайн банков

Привет друзья! Сегодня речь пойдет о насущных проблемах безопасности банковских систем, мы разберем часто встречающиеся уязвимости и сделаем выводы на основе актуальных проблем. Опять же, автор не гарантирует вам показать как полностью защитить вашу систему от кибер угроз, лишь хочет показать на...

CodeQL: SAST своими руками (и головой). Часть 1

Привет Хабр! Как вы все уже знаете, в области безопасности приложений без статических анализаторов исходного кода (SAST) совсем никуда. SAST-сканеры занимаются тем, что проверяют код приложения на различные типы программных ошибок, которые могут скомпрометировать систему, предоставить...

Безопасная разработка: SAST, DAST, IAST и RASP

По статистике 90% инцидентов безопасности возникают в результате использования злоумышленниками известных программных ошибок. Естественно, что устранение уязвимостей на этапе разработки ПО значительно снижает риски информационной безопасности. Для этого в помощь разработчикам был создан целый ряд...

Вебинар «Опыт участия в кибербитве The Standoff: анализ атак и обзор инструментов»

Ровно месяц прошёл с крупнейшей кибербитвы The Standoff, где команды защитников обеспечивали безопасность инфраструктуры цифрового мегаполиса от хакерского трафика. Команда из Татарстана CyberTatars & MoscowMasters за время учений зафиксировала 49 инцидентов и провела более 20 часов расследований,...

Код ваш, призы наши – принимаем заявки на онлайн-хакатон «ВТБ More.Tech»

Привет! Мы начали приём заявок на «ВТБ More.Tech» – онлайн-хакатон для молодых амбициозных айтишников. От вас – профессиональные навыки, желание участвовать в web- или mobile-треках соревнования и умение работать в команде. От нас – призовой фонд 900 тыс. рублей и возможность начать карьеру в...

Трек DevSecOps — тест безопасности на DevOpsConf Live 2020

У нас 2 часа. Быстро пофиксим баг и сразу назад... Кибербезопасность в наше время нужна везде, от условного пропускного режима и коммерческой тайны до PR и коммуникаций в кризисные моменты. ИТ уже очень глубоко и критично проникли в бизнес, а новые технологии все легче создать, внедрить и...

[Перевод] Распространенные ошибки безопасности в приложениях Laravel

В большинстве случаев уязвимости безопасности возникают только из-за недостаточной осведомленности, а не из-за халатности. Хотя мы обнаружили, что большинство разработчиков заботятся о безопасности, но иногда они не понимают, как конкретный шаблон кода может привести к уязвимости, поэтому в...

Как сэкономить время и силы на внедрении стандартов безопасной разработки с помощью OWASP SAMM

5 марта 2020 года в офисе OZON прошёл очередной митап Московского отделения сообщества OWASP. Кажется, что получилось здорово, а краткий отчёт с материалами встречи был недавно опубликован на Хабре. В этом же посте представлен доклад oxdef. Продолжая серию экспресс-докладов про проекты OWASP,...

Браузер на страже API-запросов

Команде разработчиков, создающей одностраничное приложение (SPA), рано или поздно придётся столкнуться с ограничениями браузерной безопасности. С одной стороны, нужно сделать так, чтобы фронтенд-сторона могла беспрепятственно общаться с бэкенд API-сервером, а с другой — защитить такое общение от...

[Перевод] Trusted Types — новый способ защиты кода веб-приложений от XSS-атак

Компания Google разработала API, которое позволяет современным веб-приложениям защитить свой фронтенд от XSS-атак, а конкретнее — от JavaScript инъекций в DOM (DOM-Based Cross Site Scripting). Межсайтовый скриптинг (XSS) — наиболее распространённый тип атак, связанных с уязвимостью современных...

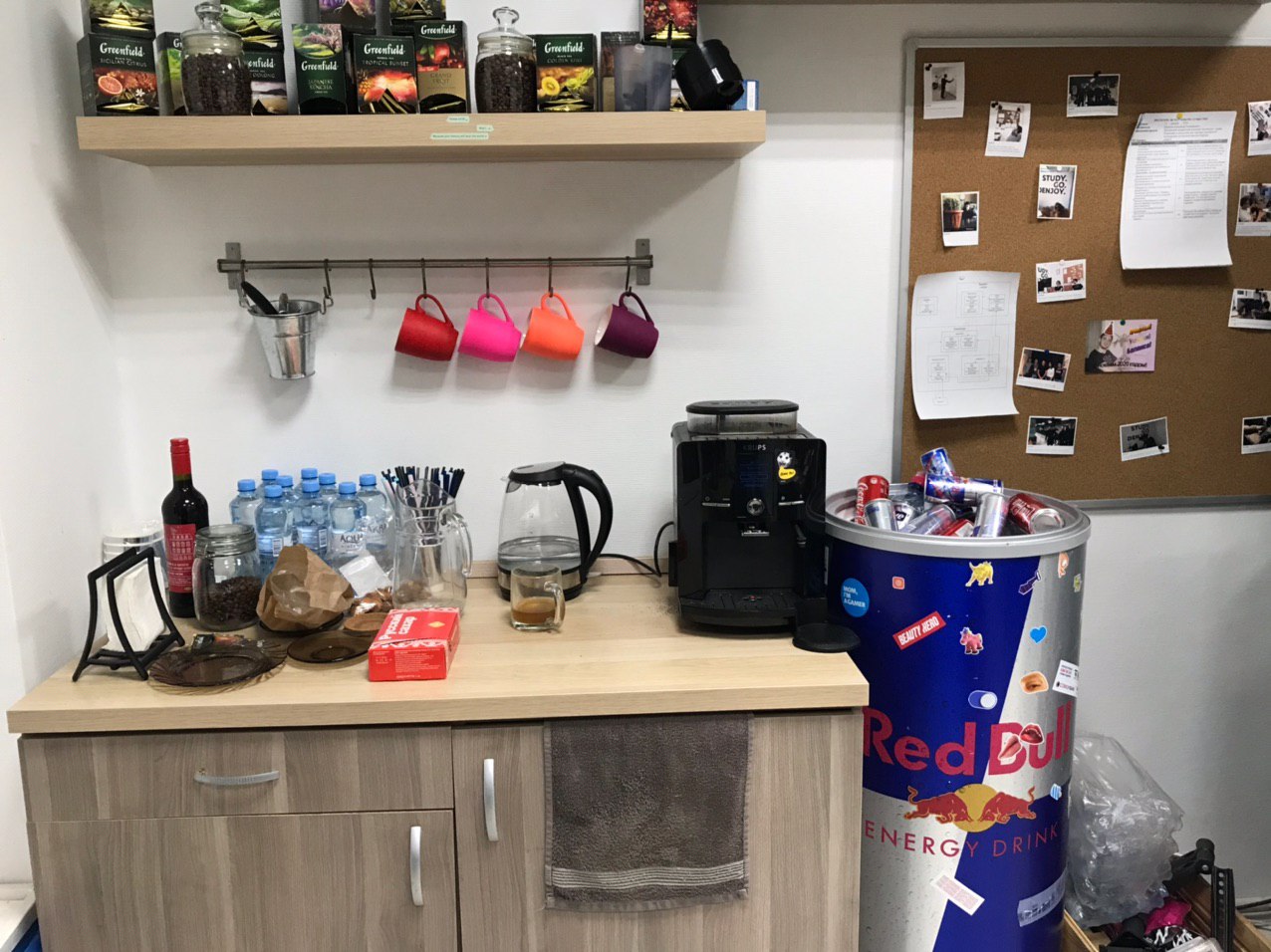

Как «взломать» RedBull

На самом деле правильнее назвать статью «как накрутить себе баллы в конкурсе, чтобы выиграть целый холодильник RedBull». У нас, кстати, в офисе уже стоит такой холодильник с напитками. Когда в очередной раз в офис доставили соки, газировки и другие напитки в офис, я обнаружил листовку с рекламой...

Почему usability vs security — не трейдофф

Я с 2014 года работаю над безопасностью мобильных и веб-приложений. Много раз слышал от разных людей и в разном контексте про «трейдофф usability vs security», при этом с самого начала видел в этом какой-то подвох. В этом посте я расскажу, что это за трейдофф и почему на самом деле от него давно...

Как я взломал банк за 20 минут

В этой статье я покажу вам, насколько хрупкой бывает система безопасности банков, которую может взломать даже школьник. И так, начнем с предыстории! Предыстория Я уже долгое время ищу уязвимости на платформе HackerOne обычно я просто жду инвайты в новые крутые приватные программы, а если их нет,...