Безопасность программного обеспечения: ключевые элементы, уязвимости, стандарты

Утрата или модификация данных, утечка конфиденциальной информации и т. д. Все это – лишь некоторые из примеров катастрофических последствий хакерских атак. Именно поэтому безопасность программного обеспечения должна ставиться в главу угла при разработке программного обеспечения, а задача...

[Перевод] Суверенное облако: зачем оно необходимо и как его использовать

Суверенное облако — это не новая концепция, но сейчас она стала особенно актуальной из-за меняющегося геополитического ландшафта и новых правил, которые влияют на контроль данных. По сути, суверенное облако представляет собой разумное решение для международной битвы за цифровой суверенитет, но...

Изменение ландшафта угроз информационной безопасности в России

В настоящее время киберугрозы становятся все более распространенными в России и во всем мире. С каждым годом уровень угроз увеличивается, и этот тренд, очевидно, продолжится и в ближайшем будущем. Это связано с увеличением числа людей, которые используют Интернет и цифровые технологии, а также с...

5 самых дорогостоящих ошибок ПО в истории: как потерять миллиарды долларов из-за неосторожности или невнимательности

Ошибки, намеренные или нет, часто приводят к убыткам бизнеса. Причем убытки бывают просто огромные – десятки, сотни миллионов долларов США. В некоторых случаях и вовсе миллиарды. В одном только 2022 году проблемы с ПО принесли глобальному рынку ущерб на $7 трлн. Ежегодно лишь в США бизнес...

[recovery mode] «DEEPFAKE» как программа для ЭВМ — искажения реальной информации: развитие и правомерность

Новая цифровая реальность последних лет, в большинстве технологических решений которой ядром выступает искусственный интеллект (ИИ), существенно исказила восприятие человеком разницы между реальностью и вымыслом. Один из главных «стирателей» такой грани — дипфейк‑технологии, которые можно...

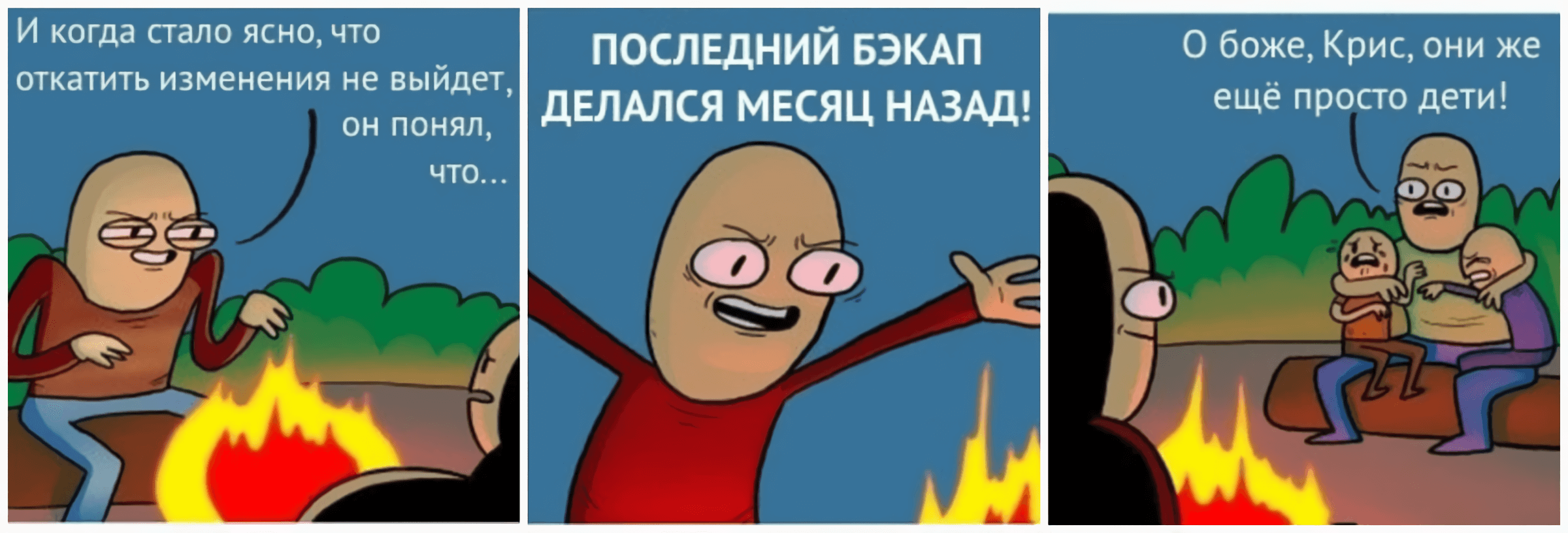

День бэкапа: полезные советы и статьи из блога RUVDS

31 марта по инициативе пользователей Reddit во всём мире отмечают День резервного копирования. Лучший способ отметить этот праздник — создать резервные копии данных, проверить и протестировать свои бэкапы. Читать дальше →...

[Перевод] Внедряем проверяемо конфиденциальные вычисления в Brave

Это второй пост в нашей серии о проверяемо безопасных вычислениях, начало в статье о проверках прокси. Принцип минимизации данных говорит, что только необходимые данные должны быть собраны для каждой конкретной бизнес-цели. Однако же иногда необходимо обработать чувствительные данные, а...

13 инструментов для защиты абонентов

Всем привет! Я Александр Фадеев, руководитель проектов по безопасности мобильного оператора из центра экосистемной безопасности. В серии статей расскажу о том, как мы запустили платформу, защищающую клиентов Тинькофф Банка и Мобайла. В этой статье обзорно познакомлю с инструментами, которые...

Полезные инструменты и сервисы для поиска уязвимости транзакций для оценки риска блокчейна и различных криптовалют

Большинство сервисов включают в себя комплексную платформу для мониторинга взлома и алгоритма процесса для безопасности криптокошельков. В криптоанализе нам всегда важен контроль и анализ транзакций. Эти сервисы полезны, во-первых, для выявление финансовых преступлений связанные с криптокошельками,...

Кибератаки на устройства IoT: факторы риска и важность защиты

О том, что устройства IoT небезопасны, говорят едва ли не с момента появления Интернета вещей. Но и до сих пор многие «умные» приборы и техника не имеют надлежащей защиты от взлома. Или же такая защита компрометируется самими пользователями. Читать далее...

Послание в чаше Петри: кодирование сообщений с помощью бактериальных паттернов

В былые времена люди без иронии и преувеличения называли самым ценным ресурсом информацию. И чем ценнее информация, тем лучше она должна быть сокрыта от любопытных глаз и ушей. Этот тезис как никогда актуален в наши дни. Сопряжение реального и цифрового миров привело к тому, что множество данных,...

В интернете распространяется новый вариант вируса-шифровальщика — BianLian

Киберпреступники активно распространяют новый вариант программы-вымогателя под названием BianLian. Зловред написан на Go. По словам исследователей из Cyble Research Labs, популярность BianLian растёт с тех пор, как она была впервые обнаружена в середине июля 2022 года. Основную тяжесть атак...

Виртуализация в образовании

Технологии виртуализации приобрели популярность во всех отраслях экономики, и образовательная сфера — не исключение. Это вполне закономерно, поскольку именно в учебных заведениях раскрываются все преимущества использования виртуальных вычислений. В этом посте мы рассмотрим наиболее важные эффекты...

Построение архитектуры при интеграции алгоритмов шифрования в приложении для финансового учета

Привет! Меня зовут Алексей, я — разработчик. Здесь я расскажу о недавнем кейсе, в рамках которого мы реализовали нетипичное решение для обеспечения безопасной обработки данных. А также, сколько времени ушло на выбор оптимального архитектурного решения, и почему мы остановились на сложном в...

Как сделать ваш сайт соответствующим требованиям GDPR к политике конфиденциальности файлов cookie?

Давно прошли те времена, когда можно было получать доступ и хранить информацию о пользователях на своих сайтах без каких-либо ограничений и ответственности. В наши дни мало кто рискнет быть оштрафованным на внушительную сумму, нарушая правила доступа к персональным данным, введенные Европейским...

Тестировщики, архитекторы и охотники — топ-лист киберпрофессий от института SANS

В 2019 году Всемирный экономический форум (ВЭФ) назвал кибератаки четвёртой по значимости глобальной проблемой для человечества. Спрос в мире на специалистов в области кибербезопасности растёт, так же как и количество незанятых вакансий в этой сфере. В этом году Нетология совместно с НИУ ВШЭ...

Поддержка mTLS в своём Service Mesh: чему мы научились

Салют! На связи команда платформы Авито, сегодня будем рассказывать про service mesh. У Авито самописный service mesh — сначала это был Netramesh, который потом трансформировался в собственный control-plane и envoy в качестве data-plane. В начале этого года я добавлял в него поддержку mTLS, а...

Участившиеся атаки на сервер

Вопрос безопасности сервера с каждым днём становятся всё более актуальней, а обеспечение их безопасности — всё сложнее. После 28 мая 2022 г. участились кибер атаки в том числе на малый и средний бизнес. Эта напасть не обошла стороной и Красноярск. За месяц пострадало 4 клиента нашей небольшой...