USB через IP: тест российского сетевого USB-концентратора

Привет! Я Воробьев Михаил, R&D-специалист «Тринити». Мы в отделе исследований и разработок постоянно тестируем множество программно-аппаратных комплексов, которые применяем в работе компании. Когда попадается что-то интересное, очень хочется об этом написать. Вот и недавно я протестировал один...

Как распознать мошенническое письмо. Памятка безопаснику для обучения пользователей основам ИБ

Продолжаю делиться опытом и советами из собственного опыта. Ранее рассказывал про обучение пользователей основам киберграмотности по паролям и фишинговым сайтам. Вот очередь дошла и до фишинговых писем. Материал будет полезен всем, кто терпеливо обучает сотрудников не тыкать на интересные вложения,...

Жажда скорости. Сравниваем работу Hashcat на ВМ, ПК и ноутбуках с разными CPU и GPU

Безответственное отношение к учетным данным — проблема, которая встречается часто и даже в крупных компаниях. Вот почему важно проводить аудиты «стойкости» паролей сотрудников. Один из вариантов такой проверки — прогон учетных данных по утекшим базам через хэши. Но обычно процесс идет долго, и мне...

Не становитесь безопасниками

Мир информационной безопасности манит своей романтикой: борьба со злом, защита данных, хакерские трюки. Но за ширмой героических будней скрывается изнурительная работа, горы рутины и постоянный стресс. Эта статья — не хвалебная ода профессии, а откровенный разговор о ее темной стороне. Возможно, в...

Евгений DockerAuthPlugin’ович Онегин

Интересное начало, не так ли? Меня зовут Роман, и я младший инженер информационной безопасности Ozon. В этой статье я расскажу о проблеме отсутствия авторизации доступа к Docker daemon / Docker Engine API / командам Docker при работе с контейнерами в экосистеме Docker и как это можно решить при...

Стажёры рулят или Почему не надо бояться доверять молодым сотрудникам

Боитесь стажёров? Не хотите тратить своё время на обучение начинающих специалистов? Задач много, а специалистов по ИБ мало? Делюсь опытом построения стажёрского конвейера на базе SOC. Может, это решит ваши проблемы. Многие российские современные IT-компании имеют стажёрские программы. Я знаком с...

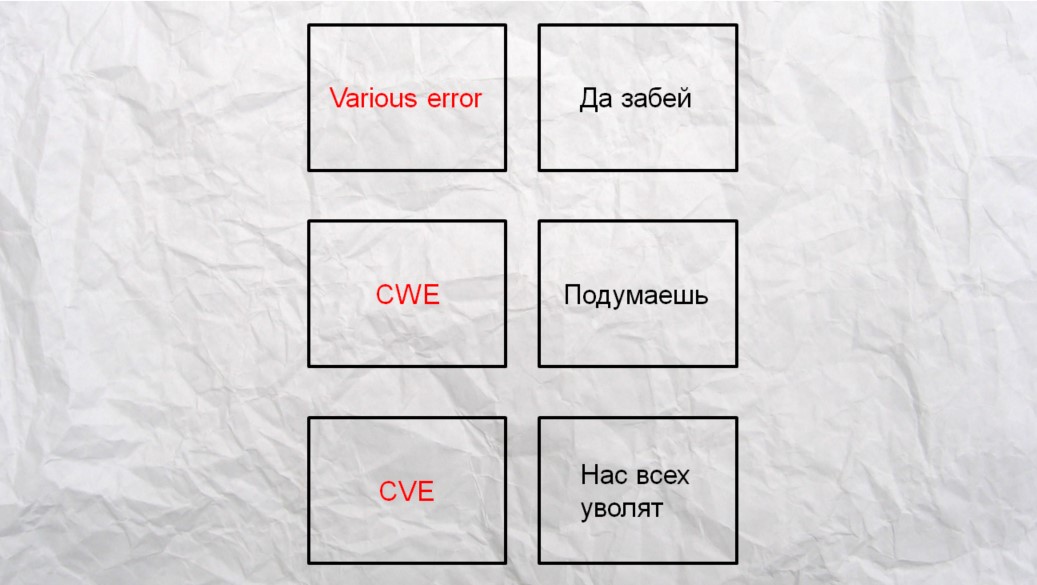

Этический кодекс безопасника или ethicsfIRST

При обнаружении уязвимости всегда появляется выбор сообщить ли о ней и кому. Являясь сотрудником компании затрагивается корпоративная этика, но какой смысл ее соблюдать, если нет никакой выгоды? Этика закона работает, но приходится полагаться в большинстве своем на совесть, этика которой в свое...

Лояльные регуляторы и «всесильное» импортозамещение: ИБ-тенденции и проблемы глазами системного интегратора

Информационная безопасность требует открытости — так что мы следуем заветам Керкгоффса и продолжаем приглашать представителей компаний, которые прежде не давали интервью, чтобы обсудить их взгляд на киберугрозы и тенденции в российском кибербезе. Сегодня в Блог Бастион заглянул Кирилл Уголев,...

Искусство следопыта в корпоративной инфраструктуре

В этой статье хотелось бы обсудить индикаторы атаки — ту часть Threat Intelligence, которая отвечает за эффективное реагирование на угрозы и расследование инцидентов. В этом контексте вспомним одну из апорий Зенона Элейского - про Ахиллеса и черепаху. Современный бизнес часто оказывается в позиции...

Модель зрелости SOAR

Михаил Пименов, аналитик Security Vision В этой статье мы попробуем взглянуть на модель зрелости компаний, внедряющих системы информационной безопасности класса IRP/SOAR. Здесь также существует масса интерпретаций и способов систематизации. Я предлагаю взглянуть на модель зрелости SOAR глазами...

Настройки безопасности контейнеров и Kubernetes

В этой статье представлен список инструментов Linux и функционала Kubernetes, регулирующих безопасность контейнеров. Статья имеет описательный характер для базового понимания настроек безопасности, а также для систематизации полезных инструментов и полей спецификации k8s для этих целей. Статья...

Визуализация: лучшие практики

В случае, когда требуется оперативно (и вдумчиво) оценить ситуацию в целом и ответить на сложные комплексные вопросы, на помощь приходит визуализация. В нашем случае речь пойдет о метриках эффективности по большей части в области ИБ, но на самом деле все нижесказанное применимо и к бизнес-сегменту,...

Как за одну неделю захватить контроллер домена, или Пивотинг за 300

У этичных хакеров не принято держать при себе то, что поможет кому-то найти брешь в системе защиты до того, как наступит недопустимое событие. А семь лет практики в анализе защищенности ИТ-инфраструктур дают свои плоды. Например, нетривиальные кейсы, о которых хочется рассказать. По этим причинам...

Краткий обзор форума GIS DAYS 2023. День информационной безопасности

Продолжаем обзор программы форума GIS DAYS. Завершающий день форума был посвящен теме информационной безопасности, методике защиты от злоумышленников в период внедрения ИИ, а также обсуждению реальных потребностей бизнеса в области ИБ в условиях импортозамещения. Читать далее...

Как выращивать SOC на корпоративной ферме

Леди и джентльмены! Эта история о том, как группа из пяти инженеров-универсалов в течение года преобразовалась и выросла в полномасштабный Security Operations Center из трёх специализированных линий. Когда-то мы и правда считали, что можем в 4-5 пар глаз отслеживать состояние всех критически важных...

Кибербайки

Привет, Хабр! Наверняка с тобой случилась хотя бы одна удивительная история в сфере ИТ или ИБ, которую ты привез из командировки, которая произошла на очередном закрытом проекте или случилась в твоей компании. На CyberCamp 2023 мы попросили соревнующиеся команды и зрителей поделиться интересными...

«Барби»: какие проблемы инфобеза может показать нам Барбиленд

Не секрет, что нашумевший в кинотеатрах и на торрентах фильм «Барби» оставил много поводов для раздумий над слоями иронии, а также над политическими и идеологическими посылами, которые там присутствуют. Но, помимо этого, Барбиленд — ещё и хороший пример того, как не надо выстраивать информационную...

Геймификация SOC

Нередко в потоке рабочей рутины и при постоянном погружении в процесс опытный руководитель может сразу подметить первые признаки усталости и выгорания среди аналитиков и операторов SOC. С еще большей частотой команды, непрерывно, замотивированно и с энтузиазмом работающие над сложными или...

Назад