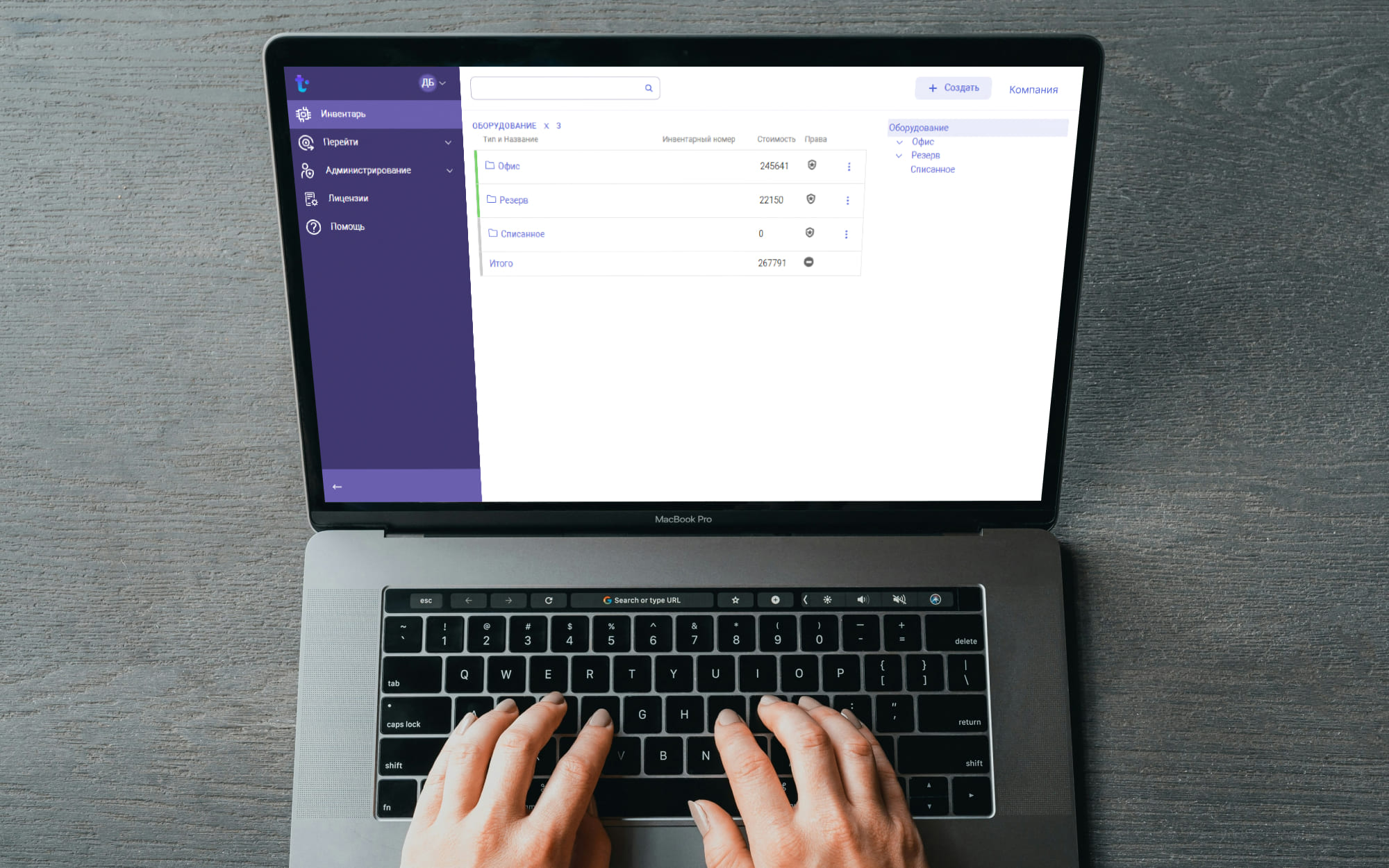

Простой учет оборудования в TeamDo: как проводить инвентаризацию не затратно

Какая еще «инвентаризация»? Это вот та самая инвентаризация, когда пересчитывают стулья в кабинете и наклеивают инвентаризационные номерки? Вы серьезно?! Да, коллеги, именно такая и, конечно, серьезно. Инвентаризация как один из факторов учета материальных и нематериальных активов и инвентаризация...

(Не) безопасный дайджест: мегаутечки, дипфейк-созвон и атака шифровальщиков

Для нескучных выходных в традиционном дайджесте собрали подборку ИБ-факапов месяца. В февральской подборке рассказываем о том, как дипфейки развели финансиста транснациональной компании на миллионы долларов, сотрудник обанкротил издание с 40-летней историей, а данные чуть ли не каждого второго...

Можно ли взломать хакера? Распутываем кибератаки с CTF-турнира. Часть 3

Привет, Хабр! Продолжаем путешествовать по CTF-турнирам. Из последних — 0xL4ugh CTF 24 от одноименной команды из Египта. В статье расскажу, как я решил задачи из категории DFIR (Digital Forensics and Incident Response) и web. Сохраняйте в закладки: пригодится как опытным, так и начинающим...

Осторожно, IoT: как бытовая техника становится проблемой для компаний

Февраль 2024-го оказался щедрым на новости о проблемах с безопасностью IoT-устройств. Пока мы следили за санта-барбарой с DDoS-атакой 3 млн зубных щеток, фоном прошло немало других интересных событий... Читать далее...

CVE-2024-1709 и массовая атака на медицинские учреждения США

В данной статье рассказывается о 0-day уязвимости CVE-2024-1709, позволяющей обойти аутентификацию и получить неограниченный доступ к серверам и компьютерам, которые управляются с помощью ПО удаленного рабочего стола ConnectWise ScreenConnect. Данное ПО повсеместно используется в медицинских и...

Переделали всё, не разломав ничего, или Проект по информационной безопасности (взглядом PM)

Тихо скрипнула задвижка, дверь открылась, и вот они — специалисты информационной безопасности со своими задачами. Куда бежать? Кого спасать? Где лазейки? А поздно! Мы уже всё увидели, услышали и готовы действовать. Новость или само появление отдела информационной безопасности (или Cyber...

Модульный ноутбук MNT Pocket Reform поступает в продажу. Что за девайс и почему столько задержек?

Вот уже несколько лет в сети появляются новости и статьи о лэптопе MNT Pocket Reform с модульной структурой. Кроме всего прочего, он ещё и неплохо защищён с точки зрения информационной безопасности. Разработчики собирали средства за счёт краудфандинга, но не особо торопились начинать продажу самого...

Маскирование баз данных

В наши дни, когда информационные системы стали неотъемлемой частью работы большинства компаний, а объемы обрабатываемых данных постоянно растут, превращая информацию в один из самых ценных ресурсов современного бизнеса, вопросы защиты и сохранности данных становятся все более актуальными. Каждый...

Анатомия мошенничества «Заработай онлайн»

Все мы неоднократно отвечали на телефонные звонки от так называемых “сотрудников МВД” и “служб безопасности” банков. Если не вы лично, то кто-то из знакомых или родственников, сталкивались с аферистами при покупке или продаже товаров на Авито или Юле. Лично меня эти радости не обошли стороной. С...

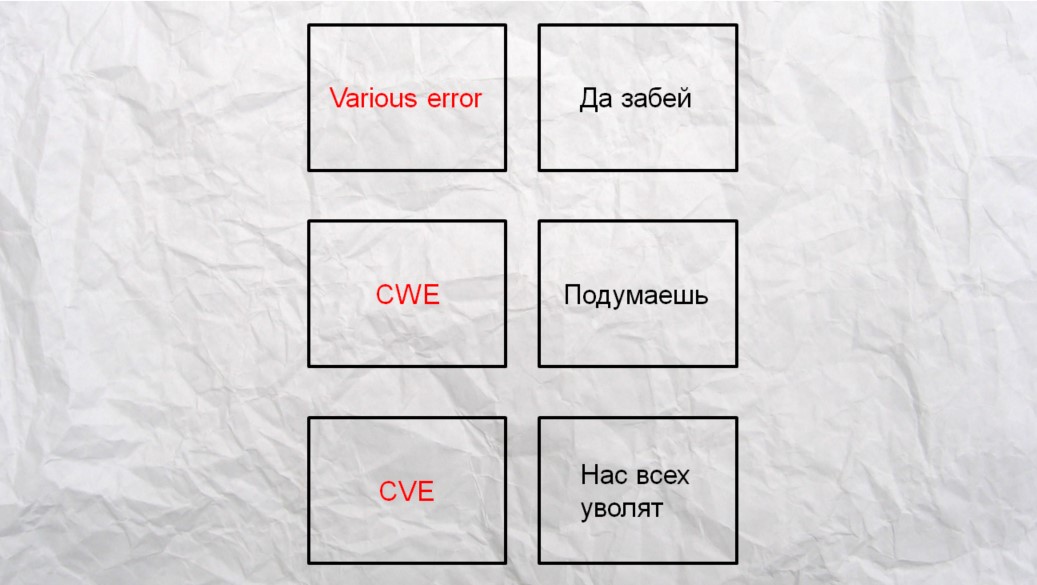

PVS-Studio и тренды 2023 года. Что волнует наших клиентов?

Начало года — традиционное время подводить итоги работы, делать выводы и строить планы на текущий и последующие годы. В этой статье речь пойдёт о том, какие открытия сделала наша компания в 2023, какие задачи стоят перед российским IT-бизнесом, и как PVS-Studio может помочь решить какую-то их...

«Захватить флаги!»: решаем задачи с DiceCTF 2024 Quals

Привет, Хабр! В начале февраля команда DiceGang провела квалификацию DiceCTF 2024 Quals. Это был Jeopardy-турнир длительностью 48 часов. Он состоял всего из пяти направлений: crypto, misc, pwn, rev и web. Как специалисту по информационной безопасности, мне нравится участвовать в подобных...

Автоматизация рутинной деятельности с помощью Security Vision SOAR: практика

Андрей Амирах, руководитель отдела технического пресейла Security Vision Тимур Галиулин, менеджер по развитию продуктов Infowatch В этой статье мы расскажем о процессе автоматизации рутинной деятельности в одном из подразделений ИБ крупной компании. Исходные данные: подразделение информационной...

Волшебная таблетка, или Централизованная настройка параметров безопасности ОС Astra Linux с помощью ALD Pro

Привет, Хабр! Я инженер в «Группе Астра» из команды ALD Pro. В статье расскажу, как мы создали расширенные групповые политики и инструмент для их применения на базе существующего механизма групповых политик ALD Pro. Благодаря этому получилось упростить настройку конечных рабочих мест и соблюсти...

Этический кодекс безопасника или ethicsfIRST

При обнаружении уязвимости всегда появляется выбор сообщить ли о ней и кому. Являясь сотрудником компании затрагивается корпоративная этика, но какой смысл ее соблюдать, если нет никакой выгоды? Этика закона работает, но приходится полагаться в большинстве своем на совесть, этика которой в свое...

Трагические микрозаймы, украденные креды: какие Android-зловреды мы обнаружили в официальных маркетах

Один из основных принципов защиты мобильного устройства от киберугроз — загружать приложения только из официальных маркетов, таких как Google Play или Apple App Store. Однако несмотря на то, что софт проходит множество проверок перед публикаций, это не гарантирует, что пользователь не столкнется с...

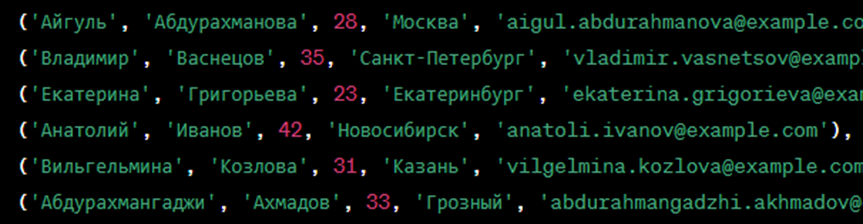

Как я искал ПДн в 300 базах данных [и сохранил рассудок]

Пришли как-то ко мне парни из службы безопасности и говорят: «Надо обойти все БД и собрать с них персональные данные». Потому что в России изменилось законодательство и теперь их нужно хранить в особо защищённых хранилищах. Если этого не сделать, то рано или поздно данные могут утечь и ещё можно...

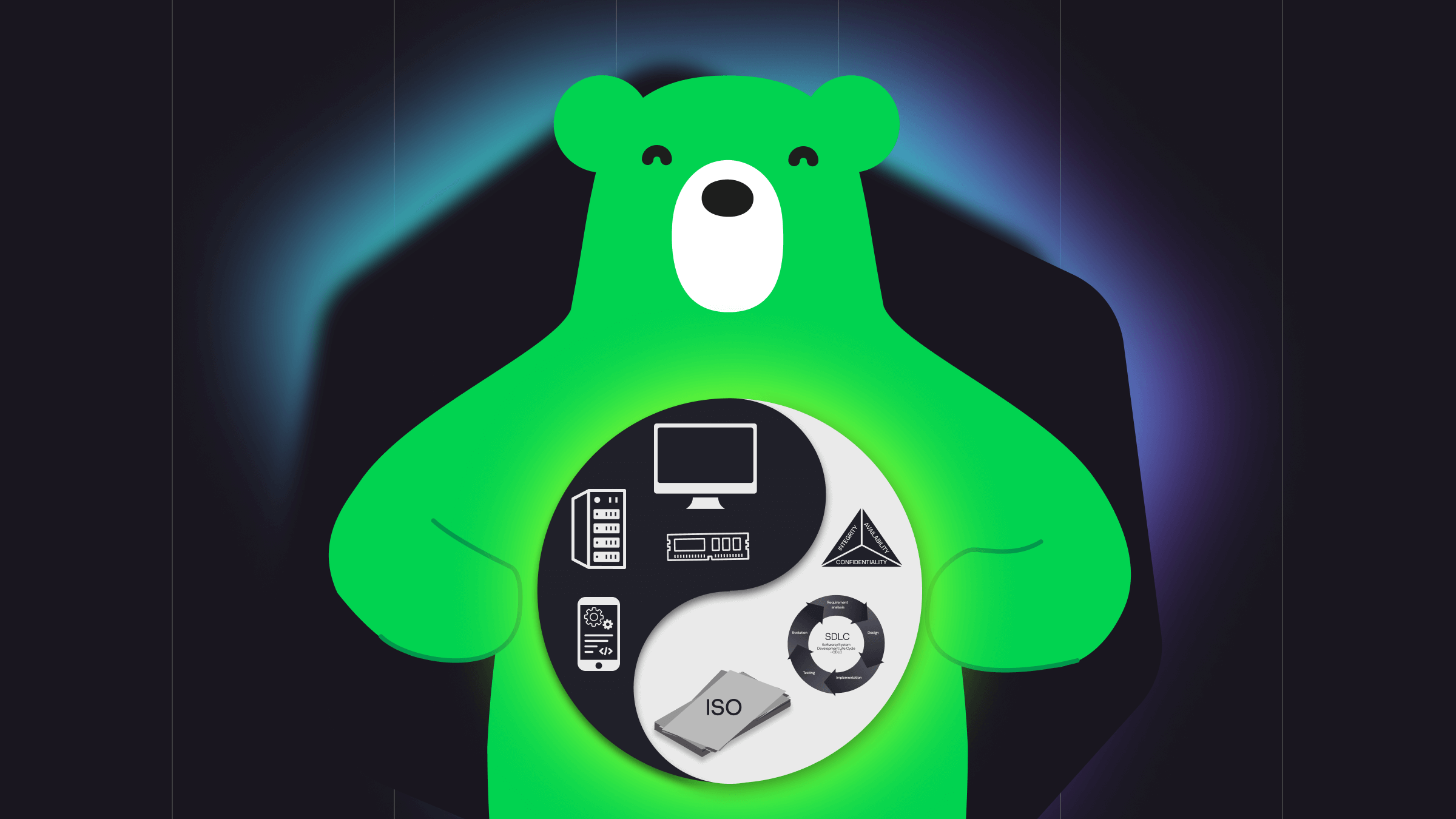

ИБ и ИТ, давайте жить дружно. Вот как это возможно

Безопасность во многих компаниях стоит особняком. Вместо того чтобы беспокоиться о качестве вашего продукта, безопасники твердят о ГОСТах и ISO, о разных сертификациях и авторизационных протоколах — вещах важных, но вне фокуса основного архитектора. При этом их деятельность «подрывает»...

Фишинговая атака в Angara Security: расследование инцидента

Никита Леокумович, руководитель отдела реагирования и цифровой криминалистики Angara SOC, поделился опытом, как «невинное» письмо из «отдела кадров» может привести к серьезным последствиям для компании. Среди киберпреступлений фишинг - это наиболее распространенный тип атаки для получения учетных...